Clear Sky Science · ja

モノのインターネットとサイバーフィジカルシステムに対するランタイム移動目標防御の適用性を理解するために

なぜ小さなコンピュータに強力な防御が必要なのか

スマートサーモスタットから産業用ロボットまで、日常生活は小型の接続機器に依存しており、それらは静かに世界を計測・制御・自動化しています。しかし、同じ小さな機器は長年知られたソフトウェアの脆弱性を悪用され、ハッカーに乗っ取られる可能性があります。本稿は、移動目標防御と呼ばれる強力なセキュリティ技法が、ほとんどのIoTやサイバーフィジカルシステム(CPS)を動かす控えめなハードウェア上で本当に機能するのか、そしてそれがますます自動化される世界の安全性にとって何を意味するのかを検討します。

ハッカーにとっての動く的

ファイアウォールやウイルス対策といった従来のセキュリティツールは、たいてい攻撃が始まった後に反応します。移動目標防御は別の方針を採ります:システムの主要部分を絶えず変化させることで、攻撃者が狙いを定められないようにします。本研究で扱う具体的手法はAddress Space Layout Randomization(ASLR)で、プログラムやライブラリがメモリ上のどこに配置されるかを毎回ランダムに入れ替えます。こうすることで脆弱性の存在を知っていても、攻撃者はその正確なアドレスを見つけにくくなります。ASLRは主要なOSでは標準的になっていますが、IoTやCPSで一般的なリソース制約のある小型機器上での挙動は十分に理解されていませんでした。

3つのシステムを検証する

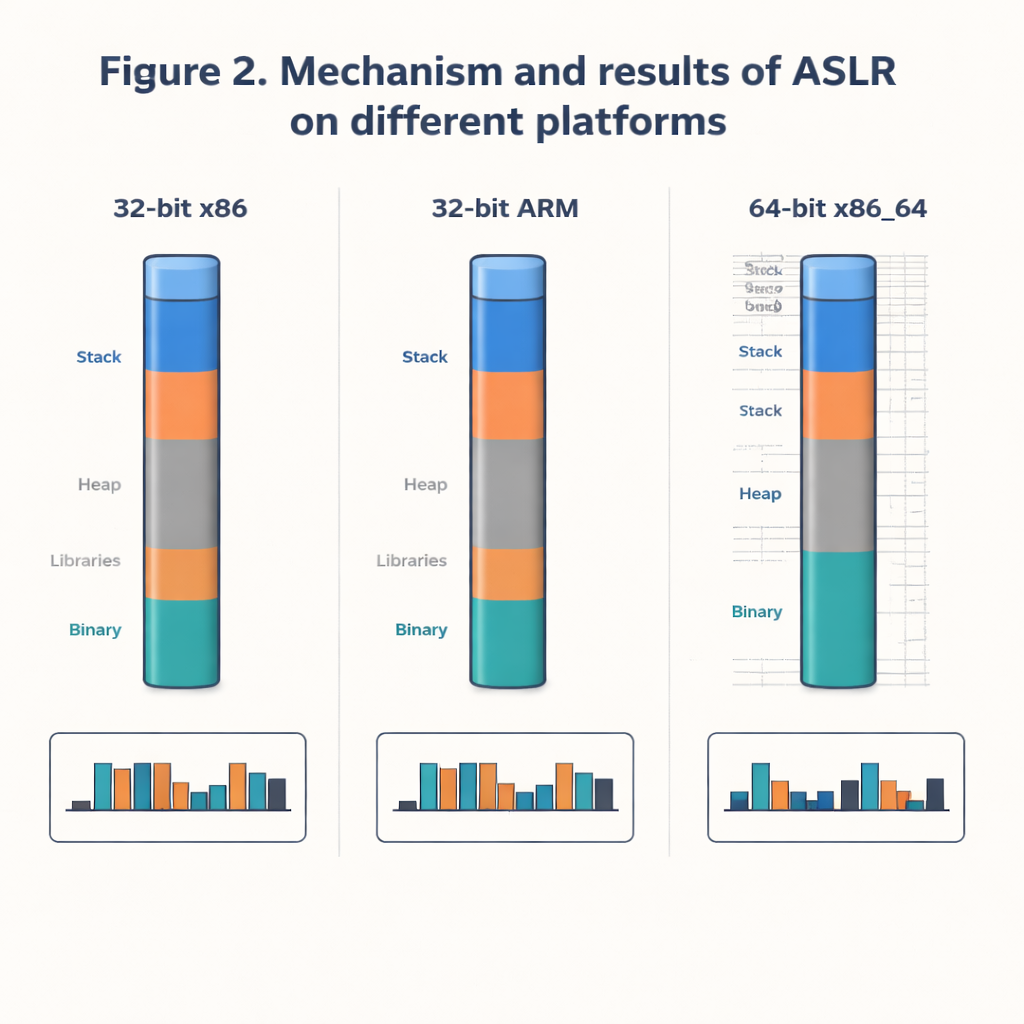

著者らは、ASLRがどれだけ有効かを3つのLinuxベース環境で比較しています:典型的なIntelプロセッサ上の64ビットKali Linuxと、エッジデバイスやルーター、ゲートウェイに近い2つの32ビットARMシステム(Raspberry Pi OSとOpenWRT)です。無差別に突破を試みるのではなく、科学者的な視点を取り、共通のシステムライブラリ(libc)がメモリ上にどこに配置されるかを繰り返し記録して大規模な実際のアドレスデータセットを作成しました。次に、そのアドレスがどれだけ広く分布するか、各アドレスのバイトが実行ごとにどのように変化するか、そしてエントロピーと呼ばれる指標でパターンの予測不可能性を調べます。これにより、攻撃者が正しい位置を推測するのがどれほど困難かを定量化できます。

「十分にランダム」とはどの程度か?

結果は、64ビットマシンと32ビット機器との間に明確な対比を示しています。64ビットのKali Linuxでは、アドレスは広い範囲にほぼ均等に分布しており、アドレスの大半のバイトが大きく変化し、繰り返し現れる位置はごくわずかで、統計的検定でも選択がほぼ真のランダムに近いことが確認されました。攻撃者にとっては検索空間が巨大で、正解を素早く当てる望みはほとんどありません。一方、32ビットシステムでは、100,000回のサンプルを集めても実際に現れるのは256個程度の限られたアドレスの集合に過ぎません。いくつかのバイトはほとんど変化せず、これは主にアーキテクチャ上の制約やメモリページの整列要件によるものです。実際には、攻撃者は数百万や数十億の試行を要するのではなく、数百回の試行で正しいアドレスに到達できる可能性があります。

実際の攻撃と小さなコスト

これらの差が実運用で重要かを検証するため、研究者らは3つのシステムすべてでリターン・オリエンテッド・プログラミング(ROP)攻撃と呼ばれる制御奪取技法の一種を実装しました。Position Independent Executable(PIE)という重要なハードニングオプションをオフにすると攻撃は成功し、プログラムの通常の流れは攻撃者が選んだ隠し関数に逸らされます。しかしPIEを有効にし、ASLRと組み合わせてメインプログラム自体の位置も移動可能にすると、攻撃は確実にクラッシュを引き起こし、制御を奪うことはできませんでした — これは強力な64ビット機と控えめな32ビットARM機の両方で確認されています。測定では、ASLR、スタック保護、実行不可メモリを有効にしても、メモリ使用量や実行時間のオーバーヘッドはごく小さく、概ね1パーセント程度であることも示されました。

日常的な機器にとっての意味

本研究は、32ビットARMシステムのASLRは64ビットのデスクトップやサーバに比べて数学的には弱くランダム性が低いものの、旧来の32ビットPCと同等の保護を提供し、他の組み込み防御と組み合わせれば単純な攻撃を阻止できると結論付けています。最小限のIoTセンサーでは必要なメモリ機能が欠けているためASLRが不可能な場合が多く、その場合はセキュアブートや軽量暗号化といった別の技術がより適しています。しかしルーターやRaspberry Piクラスのエッジデバイスにとっては、ASLR、PIE、および関連する保護を有効にすることは実用的で有益です。これらのプラットフォームを64ビットアーキテクチャに移行させ、ASLRをネットワークやソフトウェアレベルの他の移動目標技法と組み合わせることで、日常品を兵器化しようとする攻撃者に対する障壁を大きく引き上げることができます。

引用: Gurung, D., Pradhan, M.P. & Gurung, S. Towards understanding the applicability of runtime moving target defense for the internet of things and cyber physical systems. Sci Rep 16, 5907 (2026). https://doi.org/10.1038/s41598-026-36797-4

キーワード: 移動目標防御, ASLR, IoTセキュリティ, サイバーフィジカルシステム, バッファオーバーフロー攻撃