Clear Sky Science · ja

フォグコンピューティング環境におけるNIDのための新しいトランスフォーマーベースモデル

ネットワークのエッジで賢い防御が重要な理由

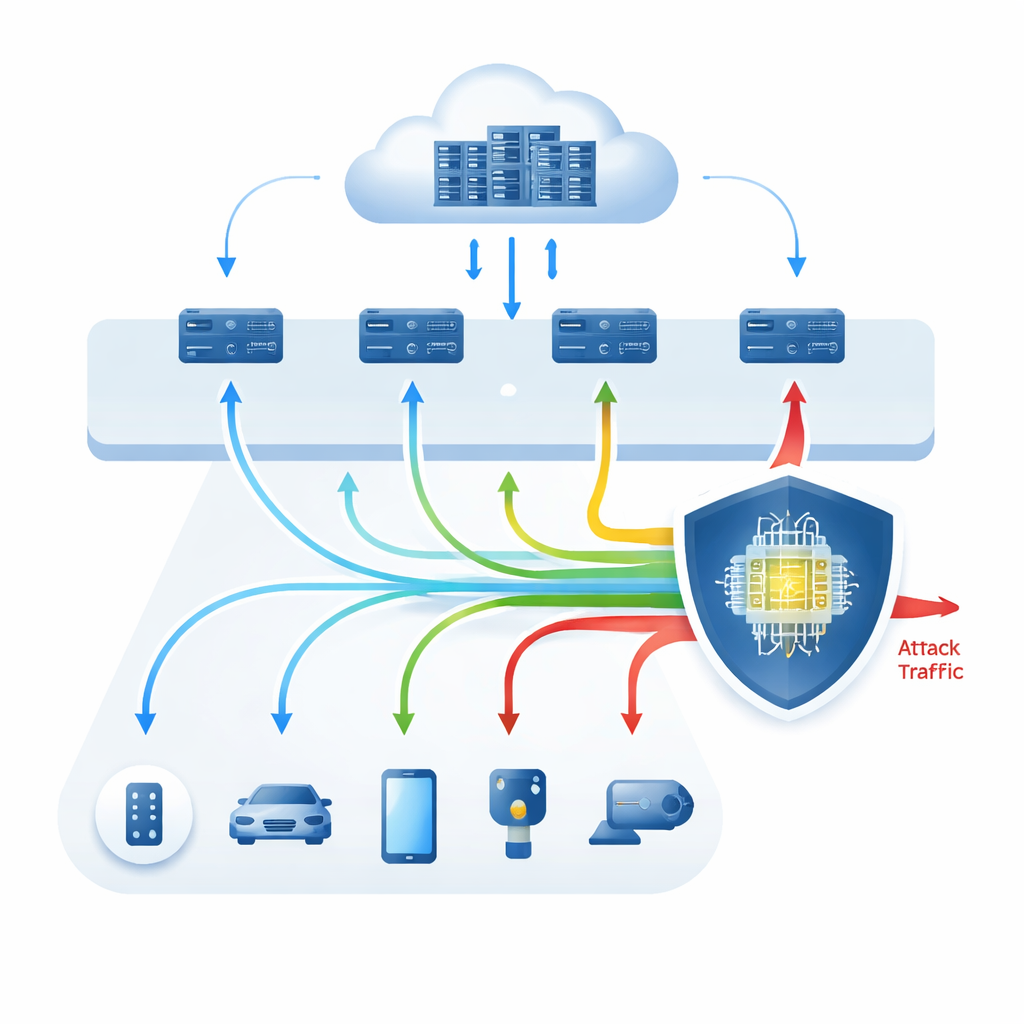

私たちの家庭、車、工場、都市は、互いに、そしてクラウドと絶えず通信する数え切れない小さな機器に依存するようになりました。遅延を抑えるために、このデジタルなやり取りの多くは「フォグコンピューティング」と呼ばれる中間層で処理されます。これはユーザーに近いローカルゲートウェイや小規模データセンターで構成されています。しかし、この利便性がハッカーに新たな隙を提供することにもなります。本稿は、トランスフォーマーと呼ばれる新しい種類の人工知能モデルが、このフォグ層で極めて鋭い守護者として機能し、重要なシステムに到達する前にネットワークトラフィックの危険な活動を検出できる可能性を探ります。

あなたとクラウドの間にあるコンピュータ

フォグコンピューティングは、エッジ上の小さな機器(センサー、携帯電話、スマート家電など)と強力なクラウドデータセンターの間に位置します。すべてのデータを遠隔のサーバーに直接送る代わりに、その多くは近隣のフォグノードで一時的に処理またはフィルタリングされます。この配置は遅延を減らし帯域幅を節約しますが、同時にセキュリティチェックを迅速かつ限られたリソースで行う必要があることを意味します。ネットワーク侵入検知システムは、サービス拒否(DoS)攻撃の流入、プローブスキャン、アカウント乗っ取りのための巧妙な試みなど、攻撃の兆候を監視するツールです。従来のシステムは固定ルールや既知攻撃のシグネチャに依存するため、新たに出現する脅威や変化する攻撃を見逃しがちです。これは現代のIoT機器が生み出す巨大で多様なトラフィックの下で特に問題になります。

古典的アルゴリズムから深層学習、そしてその先へ

著者らはまず、この厳しい環境で侵入を検知しようとする既存手法を概説します。古典的な機械学習アプローチは「正常な」トラフィックがどのようなものかを学習し、逸脱を検出します。k近傍法、決定木、ランダムフォレスト、単純なニューラルネットワークといったアルゴリズムが使われます。再帰型ネットワークやその変種(RNN、LSTM、GRU)を含む深層学習手法は、生のトラフィックから複雑なパターンを自動で抽出し、従来見えなかった攻撃を捕捉できる点で一歩進んでいます。しかし、こうした深層モデルは通常、ラベル付きデータを大量に必要とし、実行コストが高く、しばしばブラックボックスのように振る舞い、なぜアラートが上がったのかの説明が乏しいという問題があります。これらの制約は、ハードウェア資源が限られ、セキュリティ担当者が理解しやすいアラートを必要とするフォグコンピューティングでは特に深刻です。

ネットワークトラフィックを読み解く新しい方法

これらの課題に対処するため、本稿はフォグ環境でのネットワーク侵入検知に特化したトランスフォーマーベースのフレームワークを提案します。各トラフィック記録を単なる数値の平坦なリストとして扱うのではなく、モデルは各特徴量を短いシーケンス中の「トークン」として扱い、注意機構(アテンション)がレコード全体にわたって特徴間の関係を学習できるようにします。著者らは3つの変種を検討します:GPTに類似したデコーダーのみのスタイル、BERTに類似したエンコーダーのみのスタイル、そして完全なエンコーダー–デコーダー・トランスフォーマーです。いずれも広く使われるベンチマークデータセット(NSL-KDD)と、より現代のIoT志向データセット(IoT-20)で訓練・評価されています。バイアスと過学習を減らすために、慎重なデータ準備、クロスバリデーション、希少な攻撃タイプへの対処技術が用いられます。

ほぼ完璧な性能とより明確な判断

結果は際立っています。NSL-KDDベンチマークでは、完全なトランスフォーマーモデルが単純な「攻撃対正常」の二値判断でも、複数の攻撃カテゴリを区別する場合でも、精度、適合率、再現率、F1スコアのすべてで100%に達しました。今日の多様なIoTトラフィックをよりよく反映するIoT-20データセットでも、二値分類で約99.6%の精度、複数攻撃分類で95%以上の高得点を達成しています。著者らは本システムを多くの最先端の機械学習・深層学習手法と比較し、トランスフォーマーが概してそれらに匹敵するか上回り、フォグノードへの展開に十分な高速性を保っていることを示しています。挙動の透明性を高めるために、本研究はどのトラフィック特徴量が個々の判断に最も影響するかを順位付けする説明可能なAIツールを用い、意図的に摂動を加えた「敵対的」例を作成して堅牢性を試験しています。トランスフォーマーはそのような攻撃下でも強い性能を維持し、依拠する特徴を明示的に示します。

実験室の成功から現実世界の防御へ

簡潔に言えば、本研究は現代の言語モデルを支える技術が、フォグネットワーク向けの高性能でより解釈可能なセキュリティ守護に応用できることを示しています。異なるネットワークデータの要素がどのように相互作用するかを学習することで、トランスフォーマーベースのシステムは、よく知られた侵入とまれな侵入の両方を驚異的な精度で検出でき、ネットワークのエッジ近くで実用的に動作するほど高速に動作します。著者らは、生きて変化し続けるトラフィック上でのさらなる試験が依然として必要であり、今後の研究は手法のスケーリング、変化する攻撃パターンへの対応、分散した多数のフォグノード間でのプライバシー保護に焦点を当てるべきだと指摘しています。それでも、本研究はトランスフォーマー様式のモデルが私たちの日常を支える膨大で機器に富むネットワークを守る要石になりうることを示唆しています。

引用: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

キーワード: フォグコンピューティングのセキュリティ, ネットワーク侵入検知, トランスフォーマーモデル, IoTサイバー攻撃, エッジAI