Clear Sky Science · ja

IoTのためのブロックチェーン対応アイデンティティ管理:敵対的AIに対する多層防御

なぜ今、接続機器の保護に新しい工夫が必要なのか

スマートロックやカメラから医療センサー、電力網の制御装置に至るまで、家庭、病院、工場、都市はインターネットに接続された機器で満ちている。これらの装置はバックグラウンドで静かに動作することが多いが、その“身元”が偽造されたり盗まれたりすると、犯罪者や敵対国家が扉を開け、機器を乗っ取り、サービスを停止させることができる。本稿は、ますます巧妙化する人工知能(AI)攻撃に対抗するため、ブロックチェーンと高度な暗号技術を用いてIoTの「誰が誰か」を守る新しい方法を検討する。

現在の信頼システムのどこがまずいのか

今日の多くの接続機器は、証明書サーバーのような中央の権威に依存して自らの身元を示している。これらの中央ハブの一つが侵害されれば、攻撃者は大量の機器になりすますことができる。同時に、生成モデルを含むAIツールは、顔や心拍のような生体信号や行動パターンをほとんど本物に見える形で偽造でき、顔認証や心拍スキャンを欺き、タイピングやマウスの動きまで模倣し得る。著者らは、IoTシステムの5件中4件以上がこうした高度な手口に脆弱なままであると指摘している。また、多くの既存ブロックチェーンの「スマートコントラクト」(ブロックチェーン上で動作を自動化する小さなプログラム)には、AI駆動の攻撃者が悪用し得る潜在的なバグが含まれている点も強調している。

機器のための共有かつ改ざん耐性の電話帳を作る

提案されたシステムは、単一の中央権威をブロックチェーンベースの共有台帳に置き換える。各IoT機器は暗号鍵ペアを生成し、その公開鍵の一方向に変換された版(ハッシュ)のみが恒久的なIDとしてチェーン上に格納される。これにより、識別記録は改ざん耐性を持ち、偽造が極めて困難になる。機器が受け入れられる前には、ライブネステスト(その生体信号や物理的な署名が生成モデルではなく実際にそこにある現実の機器から得られたことを示す)を通過し、続いてプライバシーを保ちながら対応する秘密鍵を保持していることを証明しなければならない。独立した検証者の委員会がその証明をチェックして承認を投票するため、単一の当事者が静かに偽の機器をシステムに押し込むことはできない。

防御にスマートコントラクト、学習、行動分析を組み込む

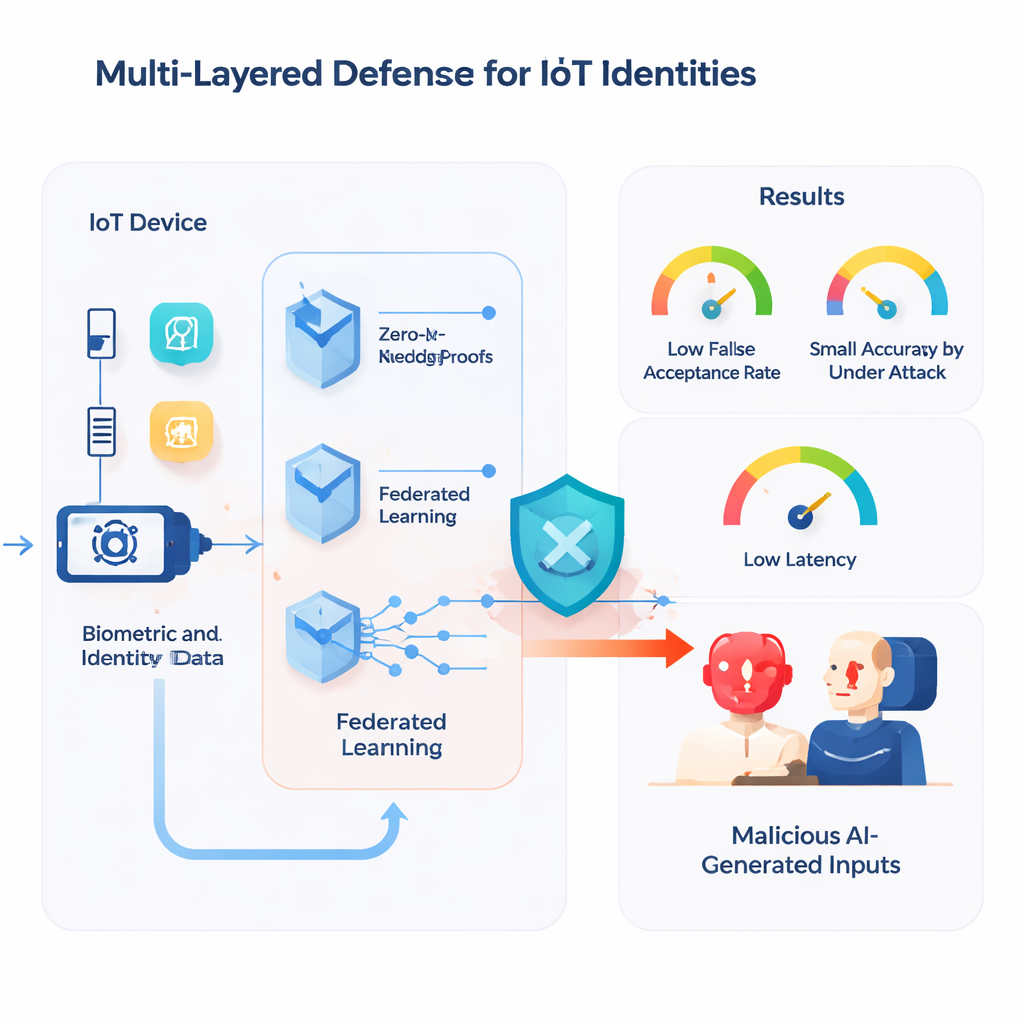

このアイデンティティ層の上には、登録、検証、取り消し、アクセス制御といった機器のライフサイクルを自動的に管理するスマートコントラクトが置かれる。これらのコントラクトは厳格な形式検証されたルールに従って記述され、たとえば機器が別の身元で二重に登録されることを防ぐ。共有機械学習モデルを汚染しようとするAI攻撃に対しては、ロバストなフェデレーテッドラーニングの形を採用する:機器はローカルでモデルを学習し更新のみを送信し、その更新は疑わしい寄与を破棄するアルゴリズムでフィルタされる。また、ユーザーインターフェースレベルでは行動生体認証を取り入れ、典型的なタイピングやマウス操作パターンを学習する。ライブの行動が学習されたプロファイルから大きく逸脱した場合、システムは追加認証を要求するかアクセスをブロックし、ディープフェイクを使ったフィッシング画面などを阻止する手助けをする。

ウォレットとソフトウェアの信頼性を圧力下で保つ

ユーザーはデジタルウォレットやウェブインターフェースを通じてシステムとやり取りするため、それらの構成要素にも追加の保護が施される。重要な機器の取り消しや認証情報の変更などのセンシティブな操作はしきい値署名を必要とし、複数の信頼できる当事者がそれぞれ部分的な承認を付与して初めてブロックチェーンがトランザクションを受け入れる。組み込みのAIモデルは、ボットや自動詐欺を示唆する取引手数料や活動の異常なパターンを監視する。裏側では、著者らはスマートコントラクトを実世界の条件を模したシミュレートされたブロックチェーン環境でテストし、展開前に稀なバグや脆弱性を露呈させるために自動生成された“変な”入力でそれらに猛攻を仕掛ける。

多層の盾はAI攻撃者にどこまで耐えられるか

チームはEthereumツール、Reactベースのフロントエンド、MetaMaskのような一般的なウォレットを用いて動作するプロトタイプを構築し、一連の敵対的試験を実施した。AI生成の生体偽造が登録を潜り抜けようと試みられ、機械学習モデルは意図的に毒され、巧妙に作られたトランザクションがウォレットの保護を回避しようとした。これらの実験で、システムは偽造生体認証の誤受け入れ率をわずか0.07%に抑え、ポイズニングによるモデルの精度低下を約1.5%に制限し、プライバシー保護された証明の検証を控えめなエッジ機器で約142ミリ秒で完了させた—多くのリアルタイムIoT用途で十分な速さである。テストシナリオでは不正なトランザクションは受け入れられず、重複登録の防止など主要なコントラクトルールが探索されたすべてのケースで形式的ツールにより確認された。

日常の接続生活にとっての意義

簡潔に言えば、この研究は、数十億の低コスト機器に対してAI駆動の偽装者が偽造しにくいより信頼できる「パスポート」を提供することが可能であり、システムを著しく遅くすることなく実現できることを示している。ブロックチェーンの共有された記録、秘密を隠す数学的証明技術、機械化されたコードの慎重な審査、行動と学習の賢明な取り扱いを組み合わせることで、著者らはIoTエコシステムをより安全で回復力のあるものにする実践的な設計図を示している。攻撃者がますますAIに依存するにつれて、このような多層のアイデンティティフレームワークは、家庭用機器から病院機器、国家インフラに至るまでの保護の柱となる可能性がある。

引用: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

キーワード: モノのインターネットのセキュリティ, ブロックチェーンアイデンティティ, 敵対的AI, ゼロ知識証明, フェデレーテッドラーニング