Clear Sky Science · ja

BERT-spaCyハイブリッドNLPとブロックチェーン強化の適応型CTIによるIOC抽出と脅威予測

なぜより賢いサイバー防御が重要か

病院の記録やオンラインバンキングからスマートホームや産業用ロボットまで、日常生活はもはやデジタルシステムに依存しています。しかしサイバー攻撃は多くの防御策が対応できるよりも速く、洗練されて高度化しています。本稿は、攻撃を早期に察知し、新たな事例から自動的に学び、改ざんの懸念なく警告情報を安全に共有できる実用的かつ先進的なサイバー脅威インテリジェンスの手法を提示します。

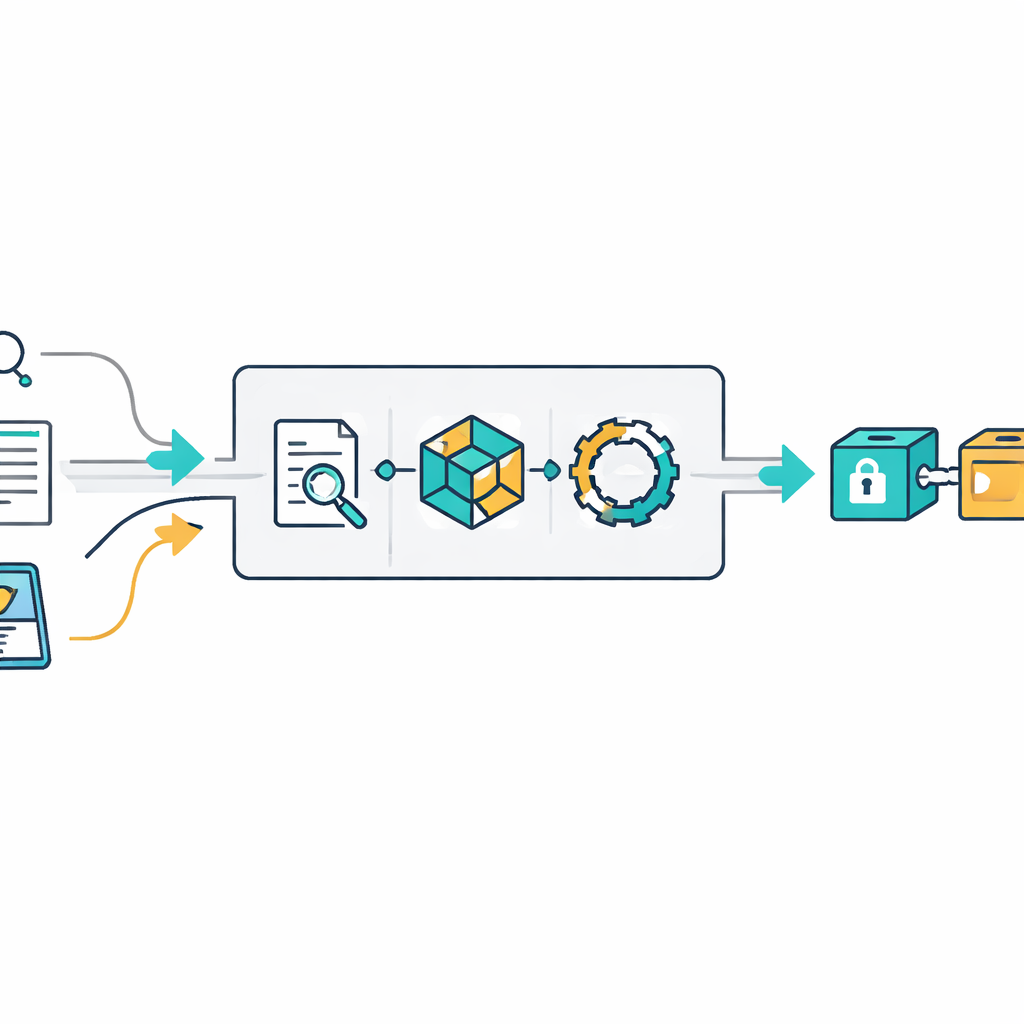

散らばった手がかりを明確な警告に変える

現代の攻撃はメール、セキュリティログ、ソーシャルメディア投稿、技術報告などに断片的な痕跡を残します。こうした痕跡は侵害の指標(indicator of compromise)として、疑わしいウェブアドレスやIPアドレス、マルウェア名、ファイルのフィンガープリントなどを含みます。著者らは、手作りのパターンによる高構造要素の抽出、高速言語処理ツールキット(spaCy)による一般テキスト処理、文脈理解に強い深層学習モデル(BERT)を組み合わせたハイブリッドなテキスト解析エンジンを構築しました。これらを併用することで、言語が雑多で非形式的でも、非構造化テキストから有用な脅威手がかりを約95%の精度で引き出せます。

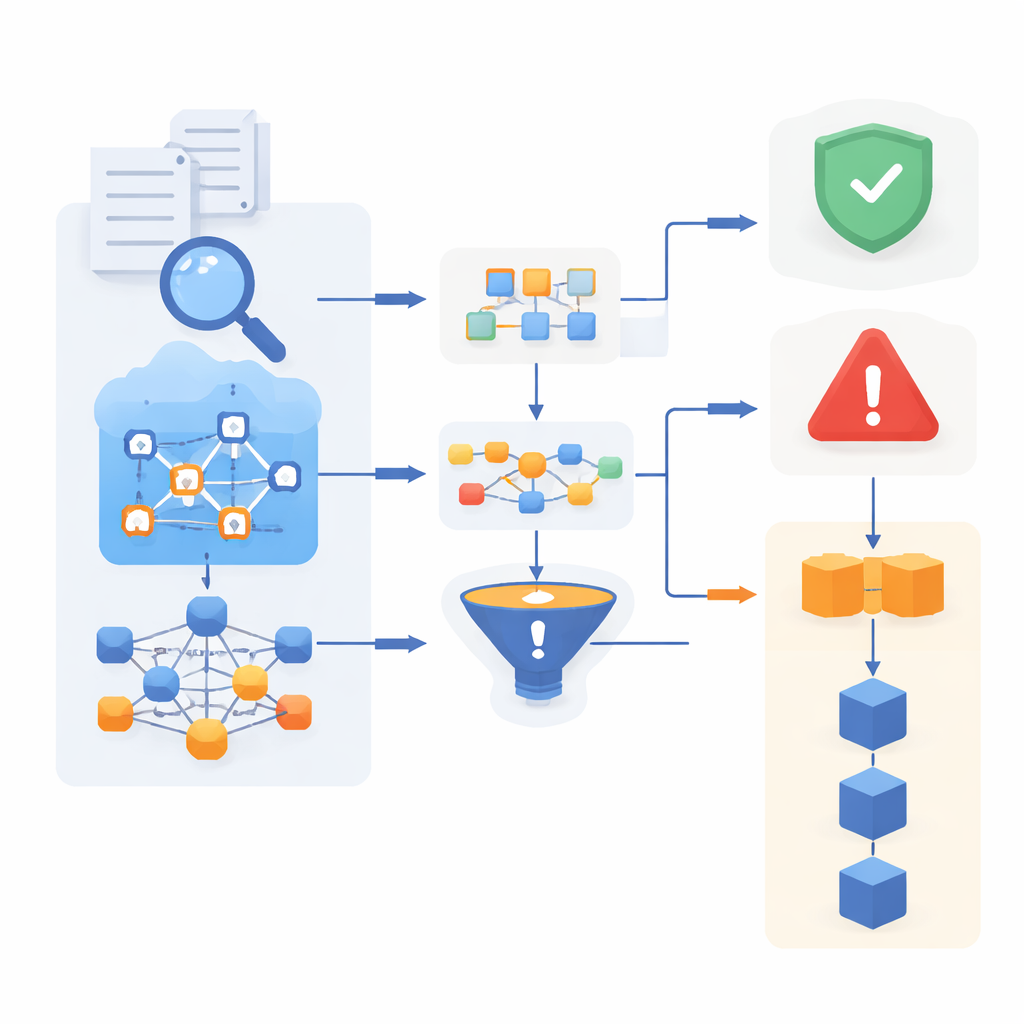

攻撃を認識し適応する機械を育てる

抽出した手がかりだけでは不十分で、イベントが良性か危険かを判断する必要があります。そのために本フレームワークは、BERT、再帰型ネットワーク(LSTM)、単純な確率的手法を含むアンサンブルの機械学習モデルを使用します。各モデルは深い文脈把握、系列情報の理解、小規模データでも堅牢に動作する特性など異なる強みを持ち、それらの意見を信頼度重み付き投票で統合します。システムは継続的学習を意図して設計されており、新しいラベル付き例が到着すると内部パラメータを一から再構築せずに更新します。1年分の模擬運用では、この適応的アプローチにより検知精度が75%から93%へ向上し、特に真の攻撃が稀な不均衡データにおいて誤検知が大幅に減少しました。

改ざんできない記録で信頼を固定する

サイバー防御における持続的な課題は信頼です。組織は情報が改ざんされたり悪用されたり、後で争われることを恐れて脅威情報の共有をためらうことがあります。これに対処するため、フレームワークは軽量のブロックチェーンに触発された台帳を追加します。処理された各レポート――抽出された手がかり、システムの判断、観測時刻――は暗号学的ブロックに封入され前のブロックと連結され、静かに書き換えることが極めて困難な監査痕跡を作ります。試験ではチェーン内の意図的な改ざんは確実に検出されました。設計は簡素で単一ノード上で動作するため、エントリごとに数ミリ秒しか追加せず、繁忙なセキュリティ運用センターでも十分高速に保てます。

異なるデジタル環境で信頼性を検証する

サイバー防御はしばしばあるデータセットでは良好に機能しても、環境が変わると性能が低下します。そこで著者らは攻撃種類やパターンが異なる2つの広く使われるネットワークトラフィックコレクションでシステムを検証します。モデルをデータセット間で移行させた際の一貫した性能を測るために「クロスデータセットロバストネス指数」を導入しました。BERTベースの構成要素はこの尺度でほぼ満点を記録し、LSTMをやや上回り、従来手法を明確に凌駕しました。広範なシミュレーションや効果量分析を含む詳細な統計検査により、これらの改善は偶然によるものではなく、ノイズや不均衡な条件下でも安定していることが示されました。

日常のセキュリティにとって何を意味するか

要するに、本研究は散在する人手による報告や生のネットワーク痕跡を、リアルタイムで信頼できる早期警戒システムへと変える方法を示しています。高度な言語理解、適応的学習、改ざん検知可能な台帳を組み合わせることで、脅威をより正確に捉え、応答を速め(レポート群ごとの処理時間を約半分に削減)、観測と判断の信頼できる履歴を維持します。銀行、病院、産業施設、モノのインターネット環境にとって、このようなシステムは共有かつ透明なサイバー防御の基盤を提供し、新しい攻撃が現れるたびに静的ルールセットの追随を待つのではなく継続的に改善し続けることが可能です。

引用: Mishra, S., Alfahidah, R.A. & Alharbi, F. BERT-spaCy hybrid NLP and blockchain-enhanced adaptive CTI for IOC extraction and threat prediction. Sci Rep 16, 8147 (2026). https://doi.org/10.1038/s41598-025-34505-2

キーワード: サイバー脅威インテリジェンス, マルウェア検出, ブロックチェーンセキュリティ, 機械学習, ネットワーク侵入