Clear Sky Science · it

Un modello di fiducia per i sistemi connessi in rete

Perché la fiducia conta nel nostro mondo connesso

Dagli altoparlanti intelligenti nelle case ai sensori nelle fabbriche e negli ospedali, le nostre vite dipendono sempre più da dispositivi che comunicano tra loro senza che ce ne accorgiamo. Ma come possono questi dispositivi decidere rapidamente quali macchine fidarsi, soprattutto quando i pirati informatici cercano di ingannarli o metterli offline? Questo articolo presenta un nuovo modo di misurare e aggiornare la fiducia all’interno di tali comunità digitali in modo che i dispositivi inaffidabili o compromessi vengano marginalizzati silenziosamente mentre quelli affidabili mantengono il sistema operativo in modo regolare.

La fiducia come tabellone di marcia dinamico

Invece di trattare la fiducia come un'etichetta fissa, gli autori la considerano un punteggio che cambia nel tempo per ogni dispositivo in una rete. Ogni dispositivo possiede un numero che rappresenta quanto è attualmente degno di fiducia. Quando altri dispositivi lo osservano comportarsi bene—inviando messaggi corretti e puntuali—il suo punteggio può aumentare. Quando si comporta male, diventa silente o sembra sotto attacco, quel punteggio diminuisce. Fondamentalmente, il punteggio di fiducia di un dispositivo è anche il suo “potere di voto”: solo i dispositivi con un punteggio positivo possono esprimere opinioni sugli altri, e il dare un’opinione riduce leggermente il proprio punteggio. Questa regola semplice registra la reputazione e limita quante volte un singolo dispositivo può influenzare la massa.

Condividere opinioni senza lasciare che le voci più rumorose dominino

In questo modello, ogni dispositivo può inviare segnali che significano “mi fido di questo pari” o “non mi fido di questo pari”. Le probabilità di inviare ciascun tipo di segnale sono codificate come probabilità, e la forza di queste connessioni può variare nel tempo. Un regolatore esterno alla rete—come un gestore di sistema—fornisce a ciascun dispositivo un flusso costante di nuovi “diritti di voto”, potendo al contempo ridurli se necessario. Poiché ogni opinione costa un diritto di voto, i dispositivi che parlano troppo spesso perdono gradualmente la loro influenza. Allo stesso tempo, i dispositivi ampiamente fidati ottengono più opportunità di votare. Il risultato finale è una sorta di “plutocrazia della fiducia” in cui i dispositivi affidabili plasmano naturalmente il quadro complessivo, e quelli inaffidabili sono impediti dal dirigere il gruppo.

Matematica veloce invece di tentativi lunghi e incerti

Una sfida nella progettazione di un simile sistema di fiducia è prevederne il comportamento senza eseguire lunghe e dettagliate simulazioni. Gli autori si basano su un quadro matematico noto come Rete Neurale Casuale per ricavare equazioni compatte che descrivono il livello di fiducia a lungo termine di ogni dispositivo. Risolvere queste equazioni, operazione eseguibile con software standard, fornisce la probabilità che ogni dispositivo si trovi in uno stato “fidato”. I progettisti di sistema possono quindi definire soglie, per esempio marcando i dispositivi sotto una soglia come non sicuri, quelli sopra un’altra come chiaramente affidabili e gli altri come incerti. Questa scorciatoia analitica rende pratico tarare reti di grandi dimensioni e capire quali componenti sono più a rischio.

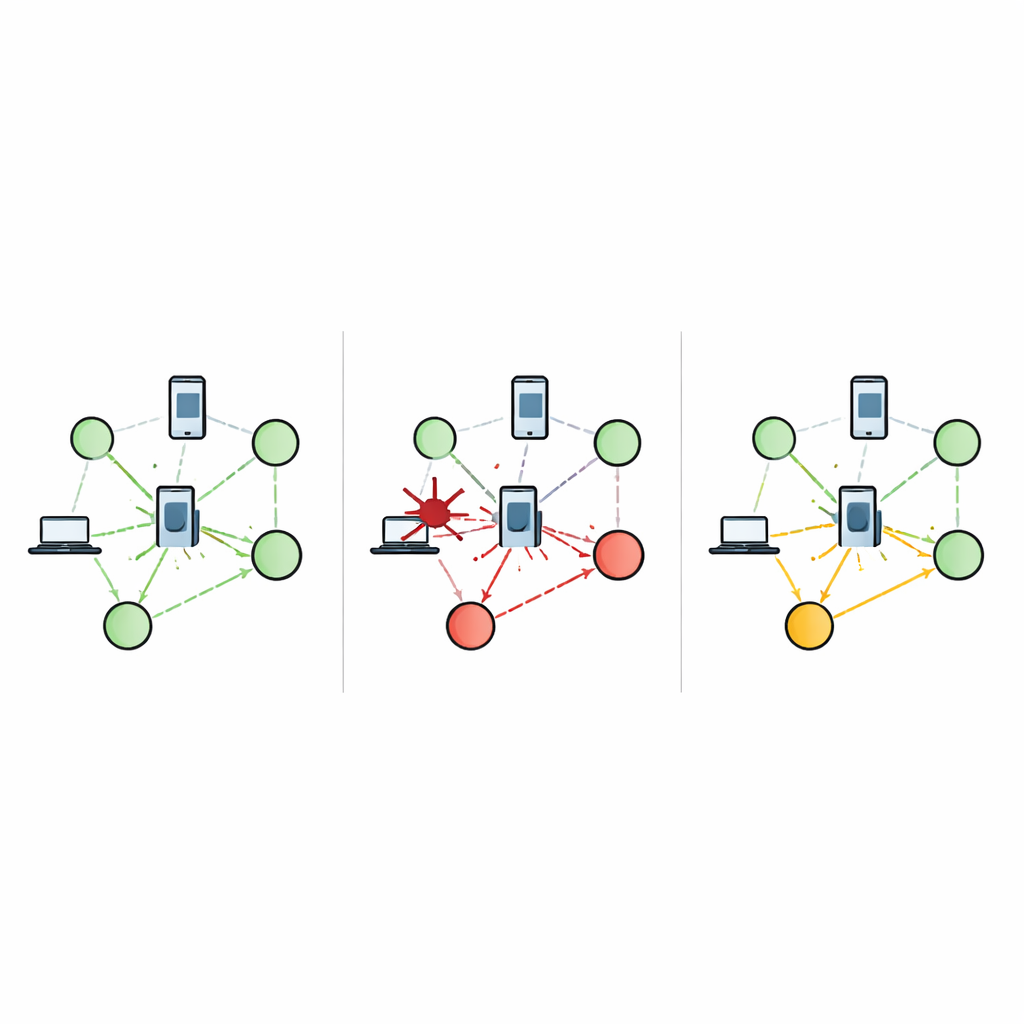

Osservare la fiducia salire e scendere durante gli attacchi informatici

Per testare il loro modello, gli autori simulano reti di dispositivi Internet of Things (IoT) e gateway che si scambiano messaggi ogni pochi secondi. Introducono perdite di messaggi e vari attacchi informatici—come denial-of-service, distributed denial-of-service e attacchi botnet—basandosi su un dataset di traffico di intrusione ampiamente usato nel mondo reale. Quando un attacco colpisce un dispositivo, gli altri nodi gradualmente smettono di sentirne le comunicazioni o osservano comportamenti sospetti e iniziano ad abbassarne la fiducia. Il modello traduce questo in punteggi di fiducia ridotti e influenza indebolita per quel dispositivo, mentre i pari onesti mantengono o riconquistano punteggi elevati. Le visualizzazioni mostrano i valori di fiducia precipitarsi per i nodi attaccati durante l’assalto e poi recuperare lentamente quando il comportamento normale riprende, mentre i dispositivi vicini possono avvertire piccole increspature nei propri livelli di fiducia.

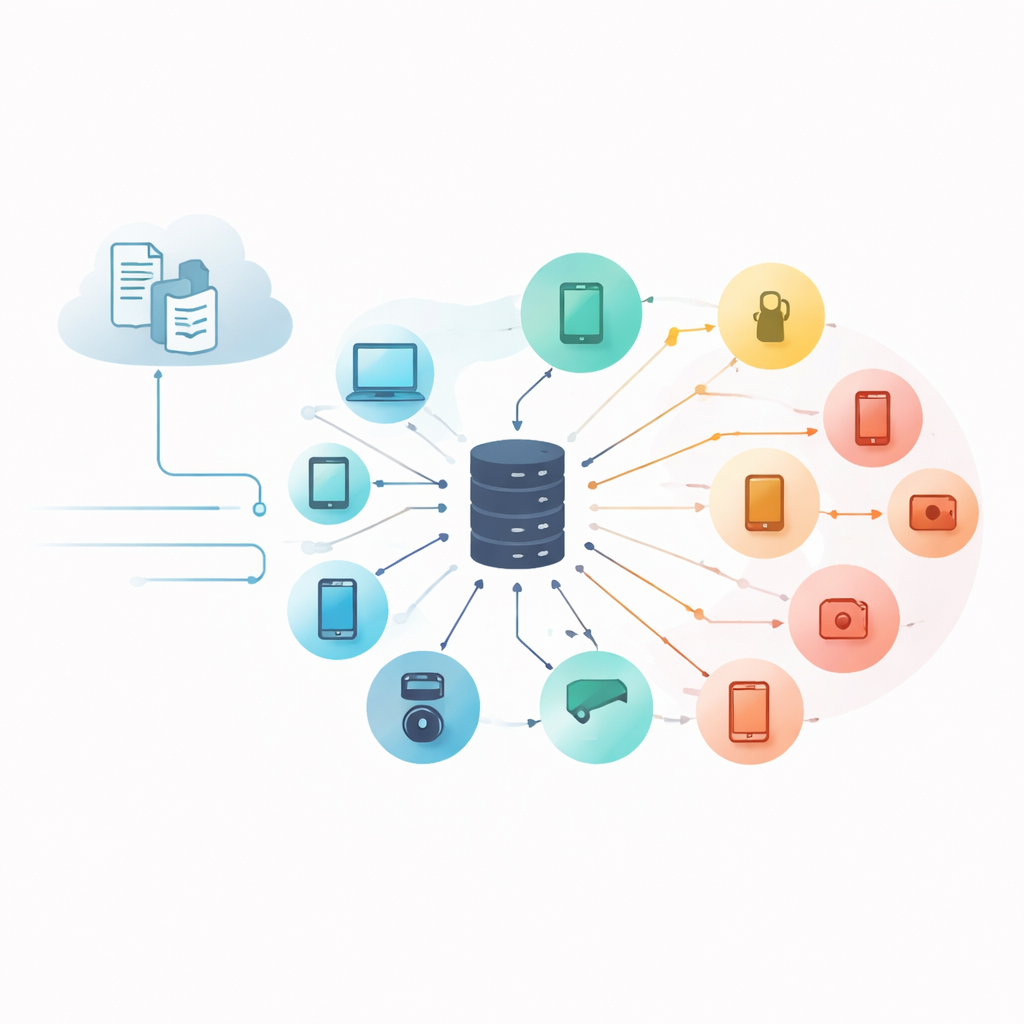

Uso pratico nelle reti quotidiane

Il modello di fiducia può essere eseguito su un server dedicato che ascolta i report di tutti i dispositivi, aggiorna i loro punteggi di fiducia e trasmette la mappa di fiducia corrente alla rete. Questo approccio centralizzato rende più difficile per un dispositivo rogue migliorare segretamente la propria reputazione o quella dei suoi alleati. In una distribuzione IoT, tale server potrebbe decidere automaticamente quali gateway dovrebbero gestire i dati, se richiedere controlli extra dai dispositivi dubbi o quando scartare completamente i messaggi per bloccare il malware. Poiché il nucleo matematico è efficiente, il sistema può reagire rapidamente all’evolversi delle condizioni.

Cosa significa per ecosistemi digitali più sicuri

Nel complesso, l’articolo dimostra che la fiducia in una rete non deve essere un’idea vaga o statica: può essere trasformata in una quantità dinamica e misurabile che risponde sia alla comunicazione quotidiana sia a rari ma dannosi attacchi informatici. Collegando il diritto di parola di un dispositivo alla sua affidabilità dimostrata, il modello proposto garantisce che il comportamento onesto sia premiato e che i componenti dannosi o malfunzionanti perdano influenza. Per i non specialisti, il messaggio è semplice: questo approccio offre un modo fondato per permettere ai dispositivi connessi di “guadagnarsi” la nostra fiducia nel tempo, aiutando i futuri sistemi wireless e IoT a restare resilienti anche quando la rete stessa viene attaccata.

Citazione: Gelenbe, E., Ren, Q. & Yan, Z. A trust model for networked systems. npj Wirel. Technol. 2, 10 (2026). https://doi.org/10.1038/s44459-026-00030-5

Parole chiave: fiducia di rete, Internet delle Cose, cybersicurezza, rete neurale casuale, attacchi di intrusione