Clear Sky Science · it

Attaccare la distribuzione di chiavi quantistiche a variabile continua usando l’effetto fotorefrattivo su guide d’onda proton-exchanged/annealed-proton-exchanged

Perché questo è importante per la comunicazione sicura

Ogni giorno sempre più dati privati viaggiano attraverso fibre ottiche: transazioni finanziarie, cartelle cliniche, persino comunicazioni governative. La distribuzione di chiavi quantistiche (QKD) è spesso presentata come il metodo a prova di futuro per proteggere questi segreti, poiché si basa sulle leggi della fisica anziché su ipotesi sulla potenza di calcolo. Questo articolo dimostra che anche i sistemi quantistici possono essere sabotati silenziosamente — non violando la fisica, ma spingendo l’hardware reale lontano dal comportamento ideale usando un debole fascio di luce visibile.

Come le chiavi quantistiche dovrebbero restare sicure

Nella distribuzione di chiavi quantistiche a variabile continua, l’informazione è codificata in proprietà delicate della luce laser e inviata attraverso fibre ottiche. Due utenti, convenzionalmente chiamati Alice e Bob, condividono chiavi casuali modulando l’intensità e la fase degli impulsi luminosi, per poi misurarli con rivelatori sensibili. Le dimostrazioni di sicurezza che garantiscono che un intercettatore non possa apprendere la chiave presumono tutte che i dispositivi di Alice e Bob si comportino esattamente come modellato — per esempio, che un “attenuatore ottico variabile” applichi effettivamente la quantità di attenuazione prevista a ogni impulso in uscita. Se un dispositivo reale devia da questo modello ideale, può emergere un canale laterale nascosto, aprendo una porta sul retro per un attaccante.

Un modo sottile per deviare l’hardware

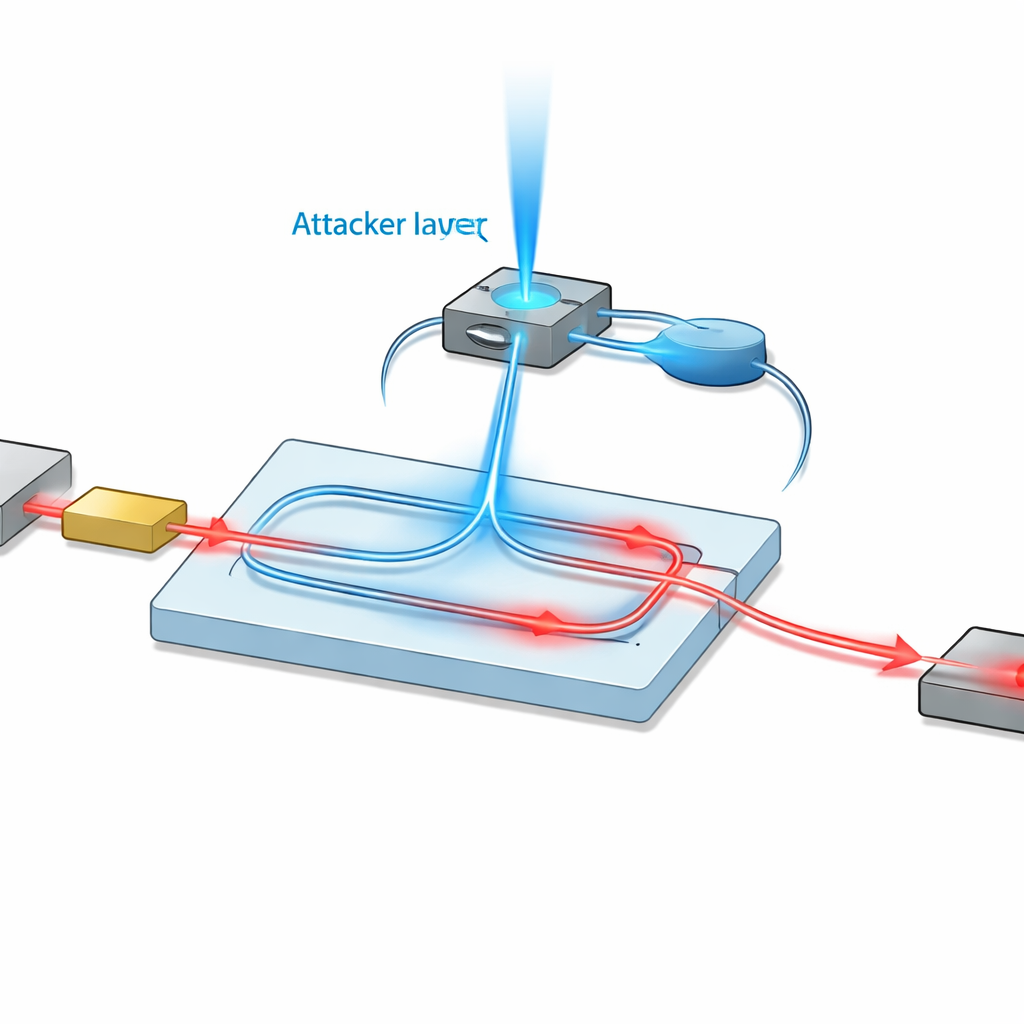

Molti componenti nei moderni sistemi di comunicazione quantistica sono realizzati in niobato di litio, un cristallo apprezzato per la sua capacità di plasmare e modulare la luce su chip. Il niobato di litio ha un effetto collaterale meno noto: quando è illuminato, la sua struttura interna può riorganizzarsi in modo da cambiare leggermente il modo in cui devia la luce, un fenomeno chiamato effetto fotorefrattivo. Gli autori esaminano cosa succede quando un intercettatore, Eve, inietta un fascio visibile molto debole a 488 nanometri nell’attenuatore a base di niobato di litio di Alice. Quella luce aggiuntiva induce piccoli ma duraturi cambiamenti nell’indice di rifrazione del cristallo, che a loro volta alterano l’equilibrio di fase all’interno di un minuscolo interferometro che effettua l’attenuazione. Il risultato netto è che il dispositivo smette silenziosamente di attenuare il segnale quanto Alice crede.

Da piccole variazioni a falle sfruttabili

Lo studio modella questo effetto in dettaglio per due comuni tecnologie di guide d’onda in niobato di litio, note come proton-exchanged e annealed-proton-exchanged. Collega la potenza di luce iniettata al cambiamento dell’indice del cristallo e quindi all’intensità in uscita dell’interferometro, mostrando come anche una bassa irradiazione — dell’ordine di pochi watt per centimetro quadrato, corrispondente a potenze totali sub-microwatt — possa ridurre in modo apprezzabile l’attenuazione. Crucialmente, Alice e Bob generalmente deducono quanto rumore e perdita ci siano nel canale di comunicazione confrontando un sottoinsieme dei loro dati con un modello teorico. Quando l’attenuatore è stato alterato, le loro statistiche si spostano in modo da apparire come un canale più pulito e meno rumoroso: sovrastimano la qualità della fibra e sottostimano la perturbazione, portandoli a credere di poter estrarre più bit di chiave in sicurezza di quanto sia realmente possibile, senza osservare un’anomalia evidente.

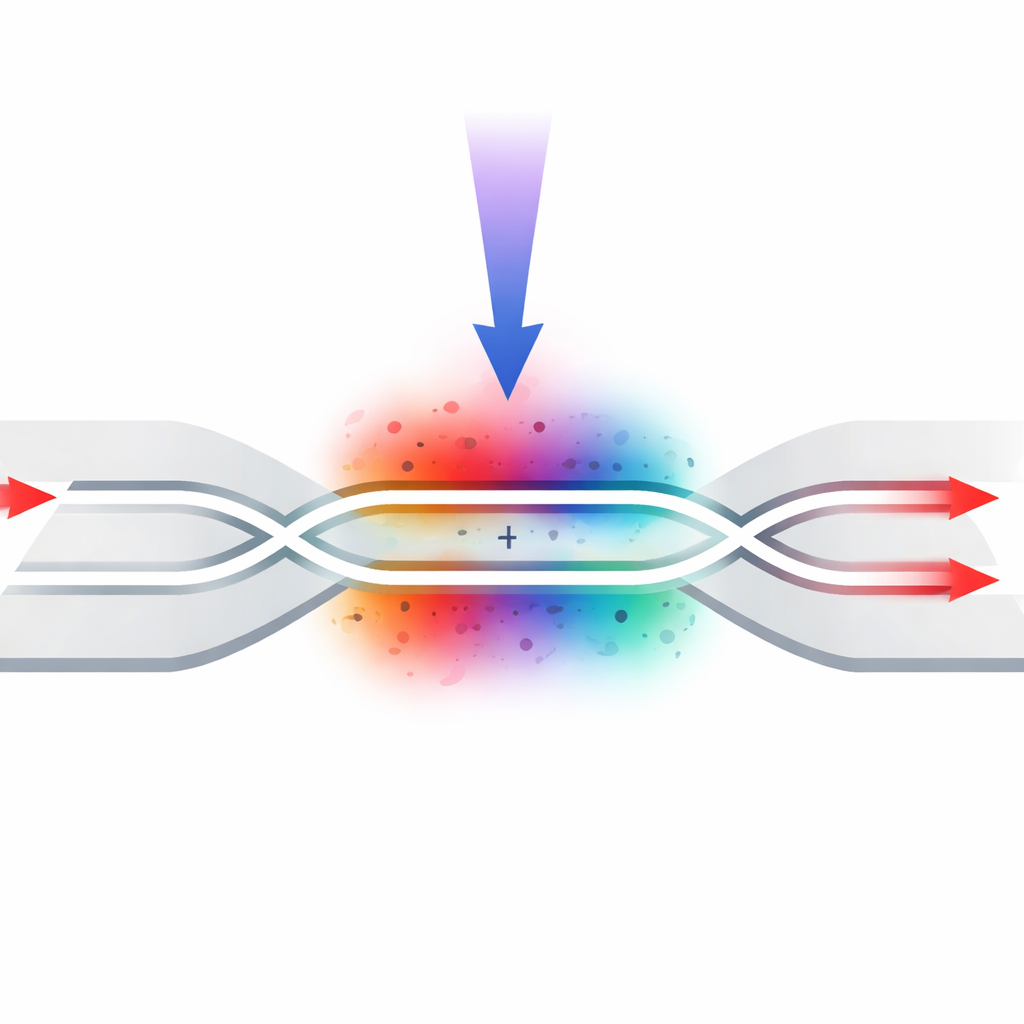

Attaccare protocolli avanzati in stile “device-independent”

Il lavoro va oltre la semplice QKD unidirezionale e analizza gli schemi continuous-variable measurement-device-independent (CV-MDI), progettati specificamente per chiudere tutte le falle lato rivelatore collocando le misure più vulnerabili in un relay non attendibile. Rimangono così i dispositivi sorgente come ultimo punto debole importante. Gli autori mostrano che gli stessi cambiamenti indotti dalla luce negli attenuatori in niobato di litio sui lati degli utenti possono compromettere anche la sicurezza CV-MDI. A seconda di come è organizzato il passo classico di correzione degli errori — se i dati di riferimento sono quelli di Alice o di Bob — Eve ottiene maggior vantaggio attaccando un utente, l’altro, o entrambi. Le simulazioni rivelano che con potenze iniettate solo modeste, può creare una grande discrepanza tra il tasso di chiave “apparente” sicuro che gli utenti calcolano e il tasso molto più piccolo che è effettivamente sicuro.

Possibili contromisure e i loro limiti

Riconoscendo che riprogettare completamente l’hardware è difficile, gli autori discutono contromisure pratiche. Filtri e componenti selettivi per lunghezza d’onda possono ridurre la luce indesiderata, ma l’effetto fotorefrattivo copre un ampio intervallo di colori, e filtri commerciali o multiplexer a divisione di lunghezza d’onda fitta potrebbero non fornire sufficiente soppressione. Isolatori ottici possono essere indeboliti sotto forte illuminazione o campi magnetici, e anche dispositivi migliorati di limitazione della potenza possono comunque lasciar passare più luce di quanto questo attacco richieda. Un approccio più promettente è il monitoraggio attivo: prelevare una piccola frazione del segnale attenuato con un fotodiodo aggiuntivo e controllare continuamente se la sua intensità corrisponde al valore previsto. Se non corrisponde, Alice può correggere i suoi dati o interrompere il protocollo, chiudendo la falla creata dai cambiamenti indotti nel suo dispositivo.

Cosa dimostra in definitiva lo studio

In termini chiari, questa ricerca dimostra che la sicurezza quantistica può fallire non perché la teoria quantistica sia sbagliata, ma perché componenti reali fatti di niobato di litio sono sottilmente sensibili alla luce estranea. Sfruttando questa sensibilità, un attaccante può inclinare il comportamento di chip critici quel tanto che basta per ingannare i controlli di sicurezza standard, pur usando livelli di luce estremamente bassi difficili da rilevare. I risultati sottolineano che costruire reti quantistiche veramente sicure richiede non solo protocolli e dimostrazioni solide, ma anche una profonda comprensione dei materiali e dei dispositivi su cui quelle dimostrazioni si basano — e possono ispirare progettazioni e strategie di monitoraggio più robuste per la futura infrastruttura di comunicazione quantistica.

Citazione: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

Parole chiave: distribuzione di chiavi quantistiche, attacco tramite canale laterale, niobato di litio, effetto fotorefrattivo, crittografia a variabile continua