Clear Sky Science · it

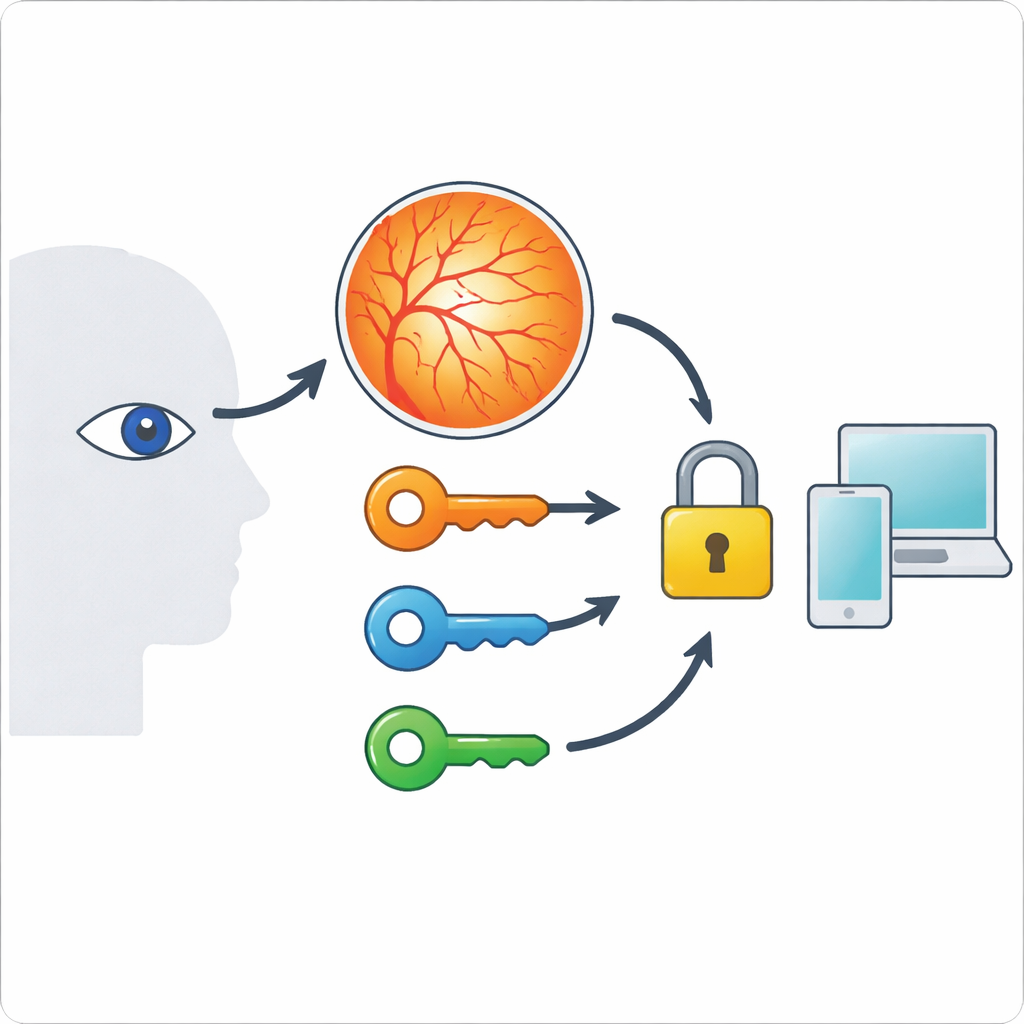

Autenticazione sicura usando un metodo di crittografia biometrica retinica multidimensionale

Perché i tuoi occhi potrebbero diventare la prossima password

La maggior parte di noi deve gestire troppe password e persino quelle robuste possono essere rubate o indovinate. Questo studio esplora una strada alternativa: usare il motivo unico dei vasi sanguigni sul fondo dell’occhio — la retina — per aiutare a bloccare e sbloccare informazioni digitali. Invece di sostituire strumenti di crittografia consolidati come AES, gli autori mostrano come una singola immagine retinica possa generare tre chiavi digitali separate contemporaneamente, rendendo molto più difficile per un attaccante entrare per tentativi.

La mappa nascosta dentro l’occhio

La retina si trova sul retro del bulbo oculare ed è attraversata da una delicata rete di vasi sanguigni. Quella rete è effettivamente impossibile da vedere dall’esterno, tende a rimanere stabile per molti anni ed è diversa per ogni persona. Queste caratteristiche la rendono interessante per l’identificazione sicura. I sistemi precedenti che usavano immagini retiniche tipicamente estraevano una sola chiave digitale da questa mappa vascolare, limitando il numero di chiavi possibili e la resistenza del sistema agli attacchi a forza bruta. Il nuovo lavoro pone una domanda semplice: se la retina è un motivo così ricco, perché fermarsi a una sola chiave?

Dai vasi alle chiavi digitali

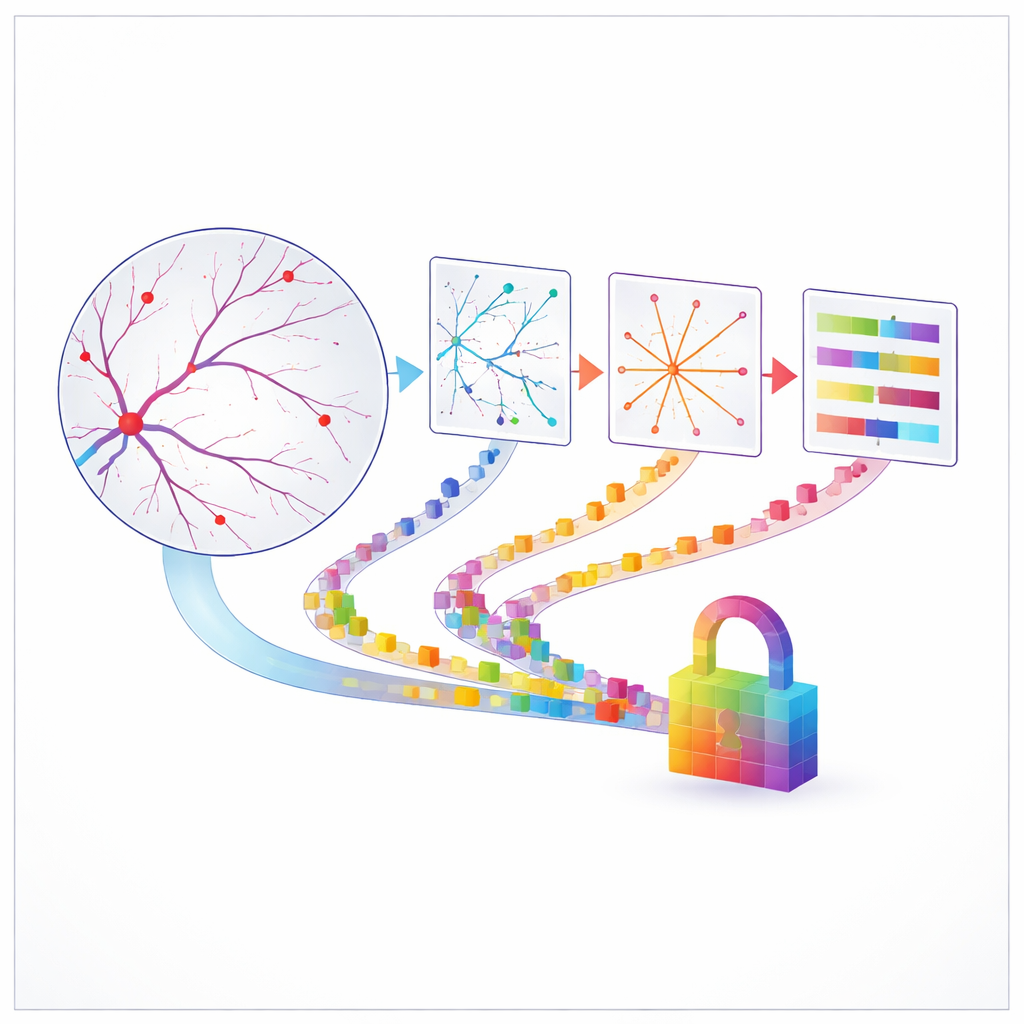

Per rispondere a questo, gli autori eseguono ogni foto retinica attraverso una pipeline accurata di pulizia e tracciamento. Migliorano il contrasto, isolano il canale verde dove i vasi risaltano di più, rimuovono strutture luminose che potrebbero confondere il processo e poi trasformano i vasi in sottili linee scheletro. Le punte di queste linee — chiamate endpoint — fungono da punti di riferimento. Misurando quanto distano questi endpoint da diversi punti di riferimento, il sistema genera tre insiemi separati di numeri. Ogni insieme forma una delle tre chiavi: una basata sulle distanze diagonali tra punti dei vasi, una basata sulle distanze dal centro della retina verso l’esterno e una basata sulla differenza tra le due. Poiché queste misure sono ancorate all’anatomia reale, sono coerenti per la stessa persona ma nettamente diverse da persona a persona.

Trasformare la geometria dell’occhio in crittografia

Una volta estratte queste tre chiavi numeriche, vengono scalate in intervalli adatti per la crittografia e combinate in schemi di scorrimento che mescolano il testo, un po’ come una versione moderna dei cifrari polialfabetici classici. Gli autori descrivono la matematica esatta utilizzata per convertire i caratteri in numeri, mescolare i valori delle chiavi e le coordinate dei pixel, e poi riconvertire in simboli, rimanendo sempre all’interno di un insieme fisso di simboli di 124 possibilità. Progettano inoltre il sistema in modo che ciascuna delle tre chiavi possa essere usata da sola, o in combinazione, per rafforzare una password o aiutare a generare chiavi di sessione a vita breve durante il login. Cruciale è il modello di minaccia, che è modesto e chiaro: il metodo è pensato per irrobustire l’autenticazione in contesti controllati dove gli attaccanti non hanno accesso alla scansione retinica dell’utente, non per resistere agli attacchi più avanzati a livello di stato-nazione.

Sembra davvero casuale?

Per verificare se queste chiavi retiniche siano davvero difficili da prevedere, il team esegue una batteria di controlli spesso usati in crittografia. Misurano l’entropia, o imprevedibilità, di ciascun flusso di chiavi e trovano valori vicini al massimo teorico. Sottopongono poi le chiavi alla suite di test di casualità standard degli Stati Uniti e mostrano che la maggior parte dei test viene superata con comodità, specialmente per le chiavi basate sulle distanze diagonali e sulla combinazione diagonale–radiale. Stimano anche quanto tempo impiegherebbe un potente computer che prova un trilione di chiavi al secondo per tentare ogni possibile chiave: per il campione retinico più ricco, la risposta è un numero di anni sbalorditivamente grande. Esperimenti aggiuntivi mostrano che le chiavi generate da versioni leggermente rumorose o sfocate dello stesso occhio rimangono simili, mentre le chiavi di persone diverse differiscono nettamente e non collidono mai quando vengono hashed, confermando sia la stabilità sia la distintività.

Dove si inserisce questo approccio — e i suoi limiti

Gli autori sono cauti nel sottolineare cosa è e cosa non è il loro sistema. È un modo per trasformare la geometria fine della retina in più chiavi di alta qualità che possono supportare il login e i controlli d’identità, rendendo password rubate o database trapelati meno pericolosi. Non è destinato a sostituire gli standard di crittografia industriale né a difendere contro attaccanti in grado di contraffare un occhio o di intercettare l’hardware stesso. Il metodo dipende inoltre da immagini di buona qualità e da un tracciamento accurato di vasi piccolissimi; scansioni scadenti o reti vascolari molto rade potrebbero indebolire le chiavi. Anche così, i risultati suggeriscono che la mappa silenziosa dentro il tuo occhio potrebbe essere un potente alleato per mantenere al sicuro la tua vita digitale, soprattutto se combinata con altre protezioni come controlli di vitalità e algoritmi di crittografia consolidati.

Citazione: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

Parole chiave: biometria retinica, crittografia biometrica, autenticazione sicura, chiavi crittografiche, test di casualità