Clear Sky Science · it

Rilevamento comportamentale delle intrusioni in tempo reale alimentato da federated learning con LSTM, attention, GAN e grandi modelli di linguaggio

Perché una difesa informatica più intelligente riguarda tutti

Ogni email che invii, foto che condividi o bolletta che paghi online viaggia attraverso reti costantemente sotto attacco. Gli strumenti di sicurezza tradizionali faticano a individuare intrusioni nuove, rare o abilmente nascoste senza invadere la privacy degli utenti o sommergere gli analisti con allarmi confusi. Questo articolo presenta un nuovo modo di sorvegliare il traffico digitale che mira a essere sia altamente preciso sia profondamente rispettoso della privacy, spiegando inoltre le sue decisioni in un linguaggio comprensibile alle persone.

Osservare gli attacchi senza raccogliere i tuoi dati

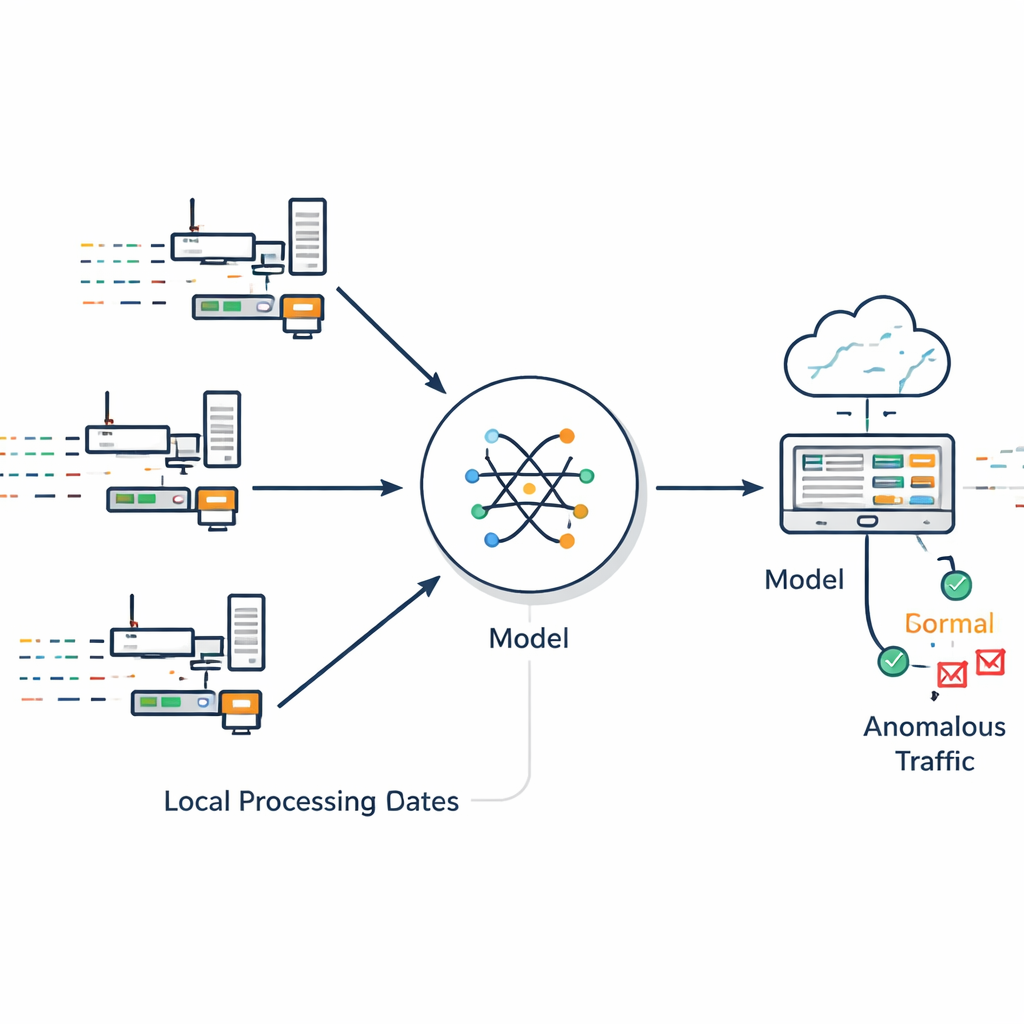

La maggior parte dei sistemi di rilevamento delle intrusioni funziona come un checkpoint centrale: aggrega dati grezzi da molti dispositivi in un unico luogo e li analizza alla ricerca di problemi. Questo solleva evidenti preoccupazioni sulla privacy e diventa più difficile da scalare con l’aumento delle reti. Gli autori propongono un approccio diverso chiamato Federated Intrusion Detection and Mitigation Framework, o FIDMF. Invece di inviare i log di traffico grezzi a un server centrale, ogni dispositivo o sito partecipante addestra un modello di rilevamento locale sui propri dati. Vengono condivisi solo gli aggiornamenti appresi dal modello, che vengono aggregati in un modello globale, poi rimandato ai dispositivi. In questo modo il sistema impara da un’ampia gamma di ambienti reali senza mai esporre i dati privati sottostanti.

Imparare dal comportamento nel tempo

Gli attacchi spesso si sviluppano come sequenze: una scansione, poi una sonda, poi una violazione, talvolta distribuite su lunghi intervalli. FIDMF si concentra su questi schemi comportamentali piuttosto che su semplici firme. Usa una rete neurale sensibile alle sequenze in grado di ricordare cosa è accaduto all’inizio di una connessione e un componente di “attention” che evidenzia le parti più importanti di un flusso di traffico. Questo aiuta il sistema a concentrarsi su caratteristiche che segnalano davvero comportamenti sospetti, come raffiche improvvise di tentativi di connessione o combinazioni insolite di protocolli, invece di essere distratto da variazioni di routine nell’uso normale.

Colmare le lacune con intuizione sintetica e semantica

Le reti reali includono molto più traffico ordinario che attacchi, e alcuni tipi di attacchi sono estremamente rari. Addestrare un rilevatore su dati così sbilanciati porta di solito a far sì che manchi minacce insolite. FIDMF affronta questo problema in due modi. Primo, utilizza tecniche matematiche per generare esempi aggiuntivi di tipi di attacco rari, in modo che il modello possa apprendere meglio i loro schemi. Secondo, impiega modelli generativi guidati da contesto basato su linguaggio per inventare nuove variazioni di attacco realistiche che corrispondano a come gli esperti descrivono le minacce. Questa strategia doppia offre al rilevatore molti più esempi significativi da cui imparare, rendendolo più preparato a individuare intrusioni sconosciute o “zero‑day” che differiscono da tutto ciò che si è visto prima.

Insegnare alle macchine a comprendere le storie di rete

Un’innovazione chiave di questo lavoro è l’introduzione di modelli linguistici orientati al testo nel mondo della difesa di rete. Molte caratteristiche di rete — come nomi di servizi, tipi di protocollo e stati di connessione — veicolano significati sottili che semplici codici numerici non riescono a catturare. Gli autori convertono questi dettagli categoriali in brevi frasi e le immettono in modelli di linguaggio compatti che producono rappresentazioni ricche e consapevoli del contesto. Queste rappresentazioni aiutano il rilevatore a cogliere relazioni che altrimenti sarebbero invisibili, per esempio come certi servizi e flag tendano a comparire insieme in situazioni rischiose. La stessa tecnologia linguistica guida anche il generatore di dati sintetici, garantendo che i pattern di attacco inventati rimangano coerenti e realistici anziché diventare rumore casuale.

Spiegazioni chiare per gli analisti umani

I team di sicurezza sono comprensibilmente diffidenti verso strumenti “scatola nera” che segnalano allarmi senza spiegare il perché. FIDMF affronta questo problema abbinando il suo rilevatore basato sul comportamento a un altro modello di linguaggio specializzato nelle spiegazioni. Dopo che il sistema segnala un evento come sospetto, estrae le caratteristiche che hanno contribuito maggiormente alla decisione — come una raffica di connessioni brevi o un uso insolito del protocollo — e le trasforma in un breve resoconto leggibile. Nei test con revisori esperti, queste spiegazioni sono state valutate comprensibili e utili per la risposta agli incidenti, aiutando gli analisti a fidarsi e ad agire sui risultati del sistema.

Cosa significano i risultati per la sicurezza di tutti i giorni

Su diversi dataset di riferimento ampiamente usati, FIDMF ha raggiunto un’altissima accuratezza, identificando correttamente sia il traffico normale sia quello maligno in più di 99 casi su 100 pur mantenendo i dati grezzi sui dispositivi locali. Altrettanto importante, ha gestito tipi di attacco rari molto meglio dei metodi precedenti e ha mantenuto prestazioni solide su diversi tipi di reti. Per gli utenti quotidiani, la conclusione è che sta diventando possibile costruire difese non solo più forti e adattabili, ma anche più private e più trasparenti. Framework come FIDMF indicano un futuro in cui i tuoi dispositivi collaborano silenziosamente per mantenerti al sicuro online — senza cedere i tuoi dati né lasciarti all’oscuro su come vengono prese le decisioni.

Citazione: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Parole chiave: rilevamento delle intrusioni, federated learning, cybersicurezza, deep learning, grandi modelli di linguaggio