Clear Sky Science · it

Un solido schema di zero-watermarking e signcryption per la protezione del copyright delle immagini e la verifica delle licenze

Perché è importante proteggere le immagini senza modificarle

La medicina moderna e i media online si basano entrambi su immagini che devono rimanere perfettamente fedeli alla realtà. Le scansioni radiologiche guidano decisioni di vita o di morte, e foto e grafiche di alta qualità supportano il lavoro creativo e commerciale. Eppure queste immagini vengono copiate, modificate e condivise su reti dove la proprietà può essere contestata e le licenze facilmente violate. Il watermarking tradizionale nasconde un marchio all'interno di un'immagine alterandone leggermente i pixel, cosa spesso inaccettabile per uso medico e comunque vulnerabile a modifiche pesanti. Questo articolo presenta un modo per dimostrare chi possiede un'immagine e chi è autorizzato a usarla — senza cambiare un singolo pixel — restando resistente anche quando l'immagine viene ruotata, ritagliata, compressa o subisce altri attacchi.

Come rivendicare la proprietà senza toccare l'immagine

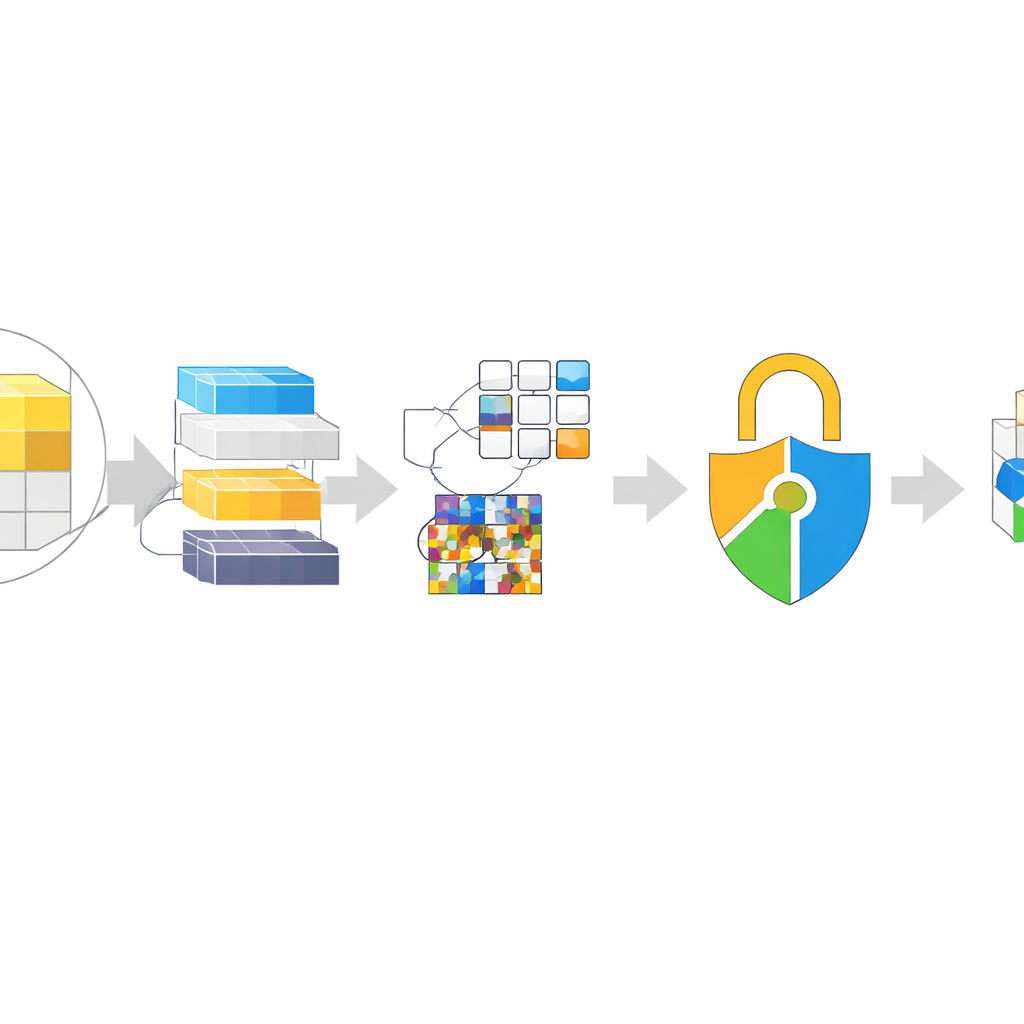

L'idea centrale si chiama zero‑watermarking. Invece di inserire un marchio nell'immagine stessa, il sistema analizza l'immagine e costruisce una sorta di impronta a partire dai suoi dettagli più stabili. Queste impronte vengono poi combinate matematicamente con un logo segreto che rappresenta il proprietario. Il risultato combinato viene memorizzato in un database separato gestito da un'autorità di certificazione, non all'interno dell'immagine. Quando nasce una disputa, l'autorità può ricomputare l'impronta dall'immagine sospetta e confrontarla con il record memorizzato. Se coincidono, la proprietà è confermata, mentre l'immagine originale su cui medici, artisti o aziende fanno affidamento non è mai stata alterata.

Selezionare le parti più informative di un'immagine

Una sfida importante è assicurare che l'impronta sopravviva a cambiamenti del mondo reale come rotazioni, ridimensionamenti o rumore. Gli autori affrontano questo problema scegliendo con cura le parti dell'immagine su cui fare affidamento. Innanzitutto, un algoritmo ricerca punti visivamente distintivi — piccole estremità, spigoli o pattern che tendono a ricomparire anche se l'immagine viene ingrandita o ruotata. Attorno a ciascun punto viene esaminata una piccola patch e ne viene misurata la “ricchezza informativa”. Si conservano solo le patch con struttura più complessa. Da queste zone selezionate, un'analisi in frequenza in due fasi distilla un modello compatto che funge da tessera d'identità robusta per quella sotto-regione. Vengono prodotti molti di questi ID locali attraverso l'immagine, quindi anche se alcune aree vengono ritagliate o sfocate, ne sopravvivono abbastanza da ricostruire il logo del proprietario.

Bloccare il watermark con la crittografia moderna

Memorizzare questi codici di zero‑watermark in un database centrale crea un altro rischio: se un attaccante accede al database, potrebbe tentare di falsificare o ingegnerizzare al contrario i record di proprietà. Per contrastare ciò, gli autori avvolgono ogni codice locale in una procedura combinata di cifratura e firma nota come signcryption. Qui, il pattern delle caratteristiche e il logo offuscato vengono fusi e quindi bloccati usando un metodo a chiave pubblica correlato alla cifratura ElGamal. Ogni record memorizzato è legato non solo all'immagine ma anche alle chiavi del proprietario e, quando viene emessa una licenza, alle chiavi dell'utente autorizzato. Anche se il database fosse compromesso, l'attaccante non può leggere il watermark sottostante né alterare in modo credibile chi possiede o può usare un'immagine senza violare robuste protezioni crittografiche.

Resistere agli attacchi reali sulle immagini

I ricercatori hanno testato il loro schema su una collezione di scansioni mediche e foto a colori standard, sottoponendole a molte trasformazioni comuni: aggiunta di rumore, compressione JPEG, sfocature con filtri, rotazioni di grandi angoli, ridimensionamenti, traslazioni e ritagli. Per ogni immagine attaccata hanno tentato di recuperare il logo e misurato quanto esso corrispondesse all'originale. Per la maggior parte delle trasformazioni geometriche e delle elaborazioni quotidiane, la somiglianza è rimasta quasi perfetta, superando chiaramente un recente metodo all'avanguardia. Lo strato crittografico aggiuntivo ha introdotto solo pochi millesimi di secondo per immagine — trascurabile rispetto al tempo necessario per l'analisi dell'immagine stessa — suggerendo che il metodo è praticabile per sistemi ospedalieri e grandi piattaforme di copyright.

Cosa significa questo per l'uso quotidiano delle immagini

In termini semplici, l'articolo mostra che è possibile dimostrare chi possiede un'immagine e chi è autorizzato a usarla senza mai modificare l'immagine, e mantenere quella prova solida anche quando l'immagine viene pesantemente editata. Combinando una selezione intelligente delle regioni più informative con un'impronta matematica robusta e un passo integrato di cifratura più firma, lo schema offre sia robustezza tecnica sia fiducia di livello legale. Pur rimanendo margini di miglioramento nella resistenza a rumore estremo e nell'accelerazione della verifica per raccolte di immagini gigantesche, questo approccio indica la direzione per sistemi futuri in cui le scansioni mediche e i media di valore possono circolare liberamente mantenendo però origini e diritti d'uso saldamente ancorati.

Citazione: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Parole chiave: diritti d'autore delle immagini, sicurezza dell'imaging medico, watermarking digitale, zero watermarking, signcryption