Clear Sky Science · it

Rilevamento delle intrusioni basato su anomalie su dataset di riferimento per la sicurezza di rete: una valutazione completa

Perché difese più intelligenti sono importanti per tutti gli utenti online

Ogni email che invii, video che trasmetti o bolletta che paghi online attraversa reti costantemente sondati da aggressori. Gli strumenti di sicurezza chiamati sistemi di rilevamento delle intrusioni fungono da allarmi digitali, scandagliando questo traffico alla ricerca di segnali di pericolo. Ma man mano che gli attacchi diventano più vari e sofisticati, gli strumenti basati su regole più datati faticano a stare al passo. Questo studio esplora come i metodi moderni di deep learning possano alimentare allarmi più accurati e adattabili, in grado di individuare sia minacce note che mai viste prima, mantenendo però basso il numero di falsi allarmi.

Da regole fisse a imparare dall’esperienza

Gli strumenti tradizionali di rilevamento delle intrusioni funzionano in modo simile al software antivirus: cercano firme note—pattern specifici che corrispondono ad attacchi catalogati. Questo approccio è veloce e affidabile per le minacce conosciute, ma fallisce quando gli aggressori cambiano tattiche o sfruttano cosiddette vulnerabilità zero-day. Una strategia più recente, il rilevamento delle anomalie, impara invece quale sia il comportamento normale della rete e segnala attività insolite. Questo lo rende migliore nel catturare attacchi nuovi, ma comporta il rischio di generare troppi falsi allarmi. Gli autori si concentrano sul deep learning, un ramo dell’intelligenza artificiale in cui reti stratificate di semplici unità di elaborazione apprendono automaticamente pattern dai dati, con l’obiettivo di combinare l’adattabilità del rilevamento delle anomalie con l’affidabilità dei sistemi a firma.

Mettere alla prova due motori di apprendimento

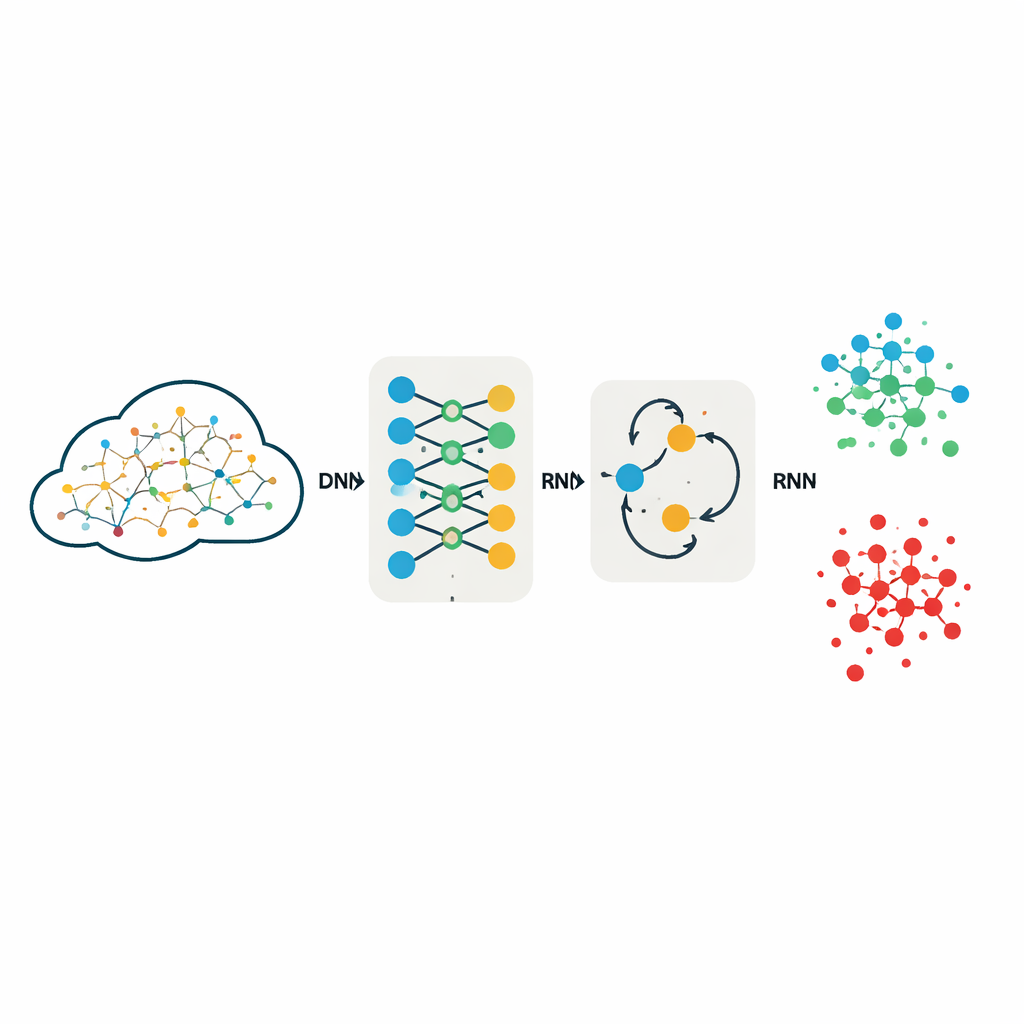

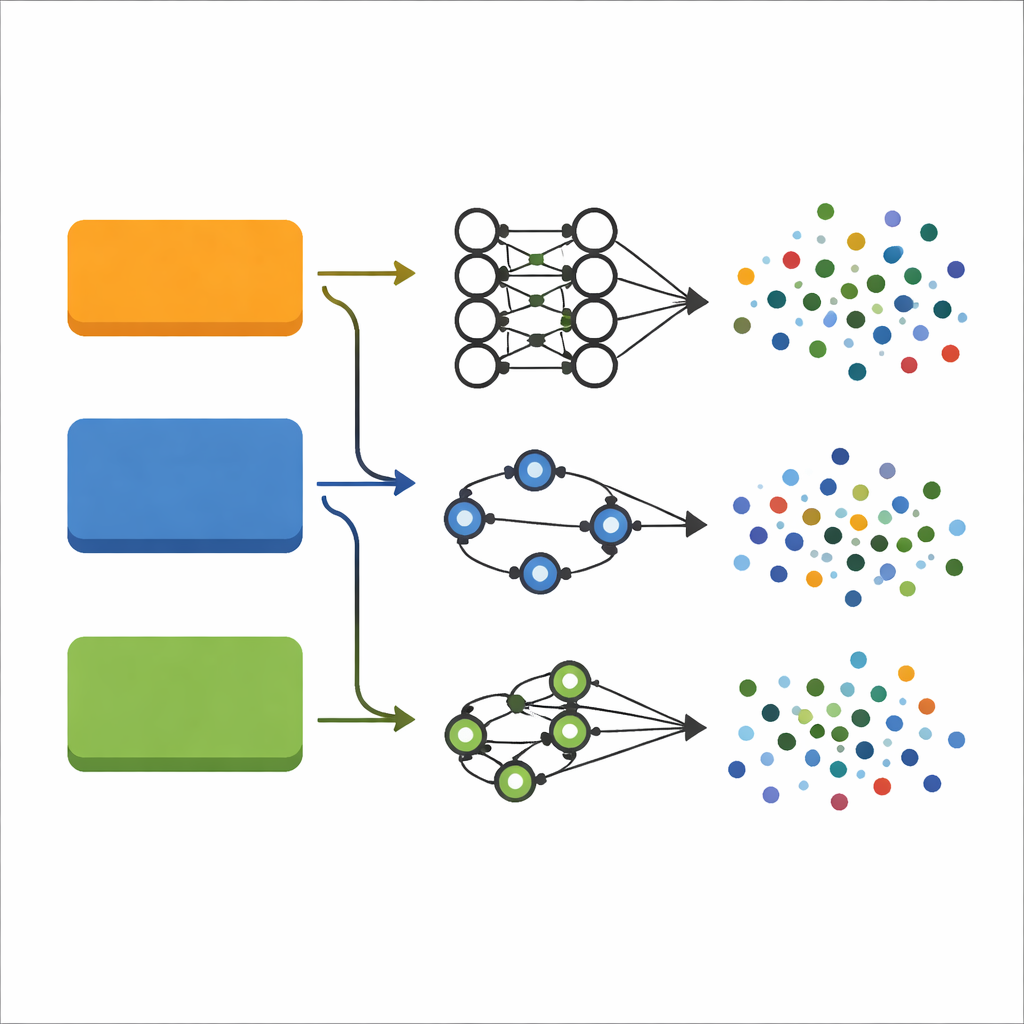

I ricercatori valutano due modelli di deep learning popolari: una rete neurale profonda (DNN), che tratta ogni connessione di rete come un ricco record numerico, e una rete neurale ricorrente (RNN), che aggiunge una “memoria” interna progettata per catturare relazioni in dati ordinati. Invece di creare manualmente caratteristiche, alimentano questi modelli con insiemi completi di misure che descrivono ogni connessione di rete, dopo aver convertito i campi testuali in numeri e normalizzato tutti i valori. Entrambi i modelli sono addestrati e testati esattamente nello stesso modo su tre collezioni di traffico di rete ampiamente utilizzate come benchmark: KDDCup99, NSL-KDD e UNSW-NB15, che insieme coprono un’ampia gamma di tipi di attacco, dal saturare un server con traffico (DoS) a tentativi furtivi di ottenere privilegi utente elevati.

Come è stato impostato attentamente lo studio

Per rendere il confronto equo e ripetibile, il team mantiene i progetti dei modelli intenzionalmente semplici e trasparenti. La DNN usa tre layer completamente connessi per trasformare le 40–42 feature di input in predizioni su cinque o dieci categorie di traffico, come “normale” o diverse famiglie di attacchi. La RNN utilizza un leggero layer ricorrente seguito da un layer decisionale finale, trattando ogni record come una sequenza molto breve in modo da poter comunque modellare le interazioni tra le feature. Entrambi i modelli impiegano la stessa funzione di attivazione e una strategia di ottimizzazione ampiamente adottata nota per l’apprendimento stabile. Crucialmente, gli autori non scartano feature per ridurre i dati; lavori precedenti hanno mostrato che una riduzione aggressiva delle feature può eliminare indizi sottili che sono vitali per distinguere attacchi rari ma pericolosi.

Cosa dicono i risultati su accuratezza e affidabilità

Sui più datati dataset KDDCup99 e NSL-KDD, entrambi i modelli forniscono prestazioni sorprendentemente elevate: le accuratezze superano il 99% con falsi allarmi sotto l’1%. Questo significa che quasi tutte le connessioni malevole vengono catturate correttamente, mentre pochissime connessioni legittime vengono segnalate erroneamente. Su UNSW-NB15, un dataset più moderno e impegnativo con dieci classi distinte, le prestazioni calano un po’ come prevedibile, ma rimangono solide. La DNN raggiunge circa il 96% di accuratezza, mentre la RNN rimane indietro a circa l’82%. I punteggi dettagliati mostrano che la DNN non solo classifica bene gli attacchi comuni, ma gestisce anche categorie rare come worm e attacchi user-to-root con alti F1-score, una misura che bilancia il rilevamento degli attacchi con il limitare le mancate rilevazioni. Experimenti con un modello più complesso basato su transformer hanno in realtà performato peggio, suggerendo che una maggiore sofisticazione architetturale non porta automaticamente a una sicurezza migliore.

Cosa significa per reti più sicure

Lo studio conclude che modelli di deep learning ben progettati ma relativamente semplici possono costituire la spina dorsale di sistemi pratici di rilevamento delle intrusioni. Addestrando direttamente su dataset di benchmark completi e sintonizzando con cura il processo di apprendimento, la DNN in particolare raggiunge uno stato dell’arte in termini di accuratezza con bassi falsi positivi attraverso una vasta gamma di tipi di attacco. Per gli utenti quotidiani, questo si traduce in strumenti di sicurezza migliori nel riconoscere sia minacce di routine sia minacce insolite senza lanciare falsi allarmi continui. Gli autori suggeriscono che lavori futuri possano costruire su questa base perfezionando i modelli ricorrenti, esplorando riduzioni selettive delle feature per aumentare la velocità e combinando estrattori di feature profondi con classificatori tradizionali, avvicinandoci a un rilevamento delle intrusioni potente ed efficiente nelle reti del mondo reale.

Citazione: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Parole chiave: rilevamento delle intrusioni, sicurezza di rete, apprendimento profondo, rilevamento delle anomalie, attacchi informatici