Clear Sky Science · it

Apprendimento automatico ensemble per la rilevazione proattiva del ransomware Android usando il traffico di rete

Perché il chiacchiericcio Internet del tuo telefono conta

I nostri smartphone comunicano silenziosamente con Internet per tutto il giorno. Nascosto in quel traffico, i cybercriminali possono insinuare un tipo di attacco dannoso chiamato ransomware, che blocca i file o addirittura l’intero dispositivo fino al pagamento di un riscatto. Questo articolo esplora come osservare attentamente quel traffico di rete — non le app stesse — possa rilevare precocemente i ransomware Android, utilizzando un insieme di sofisticati modelli di machine learning che imparano e si adattano man mano che i criminali cambiano tattiche.

Come il ransomware prende in ostaggio un telefono Android

Il ransomware di solito inizia con un errore semplice: installare un’app apparentemente innocua da uno store di terze parti, cliccare su un link in un messaggio o accettare un aggiornamento falso. Una volta sul telefono, l’app richiede permessi estesi, come accesso allo storage, alla fotocamera, al microfono o ai controlli di sistema. Con quei permessi concessi, cifra silenziosamente foto, documenti e messaggi, e può inviare dati sensibili a server remoti. Solo allora rivela la sua vera natura, mostrando una schermata di blocco o un messaggio di avviso e chiedendo un pagamento, spesso in criptovaluta, per ripristinare l’accesso. Alcune varianti sono progettate per resistere ai tentativi di rimozione, rendendole particolarmente difficili da eliminare e trasformando un momento di disattenzione in giorni di interruzione per privati e aziende.

Osservare il flusso invece dei file

Gli strumenti antivirus tradizionali cercano “firme” di codice note, che funzionano male quando gli aggressori riscrivono e camuffano continuamente il loro software. Questo studio segue una strada diversa: si concentra sui metadati del traffico di rete — numeri che descrivono come i dati entrano e escono dal telefono, come dimensioni dei pacchetti, tempi tra i pacchetti e modelli di connessione. Utilizzando oltre 200.000 record di traffico che includono attività normali e dieci famiglie di ransomware note, gli autori costruiscono un sistema che impara il ritmo caratteristico del ransomware: esplosioni improvvise di traffico, durate di connessione insolite o combinazioni atipiche di flag tecnici che raramente compaiono nell’uso quotidiano. Poiché questo metodo guarda al comportamento anziché al codice, può individuare famiglie di ransomware nuove o modificate mai catalogate prima.

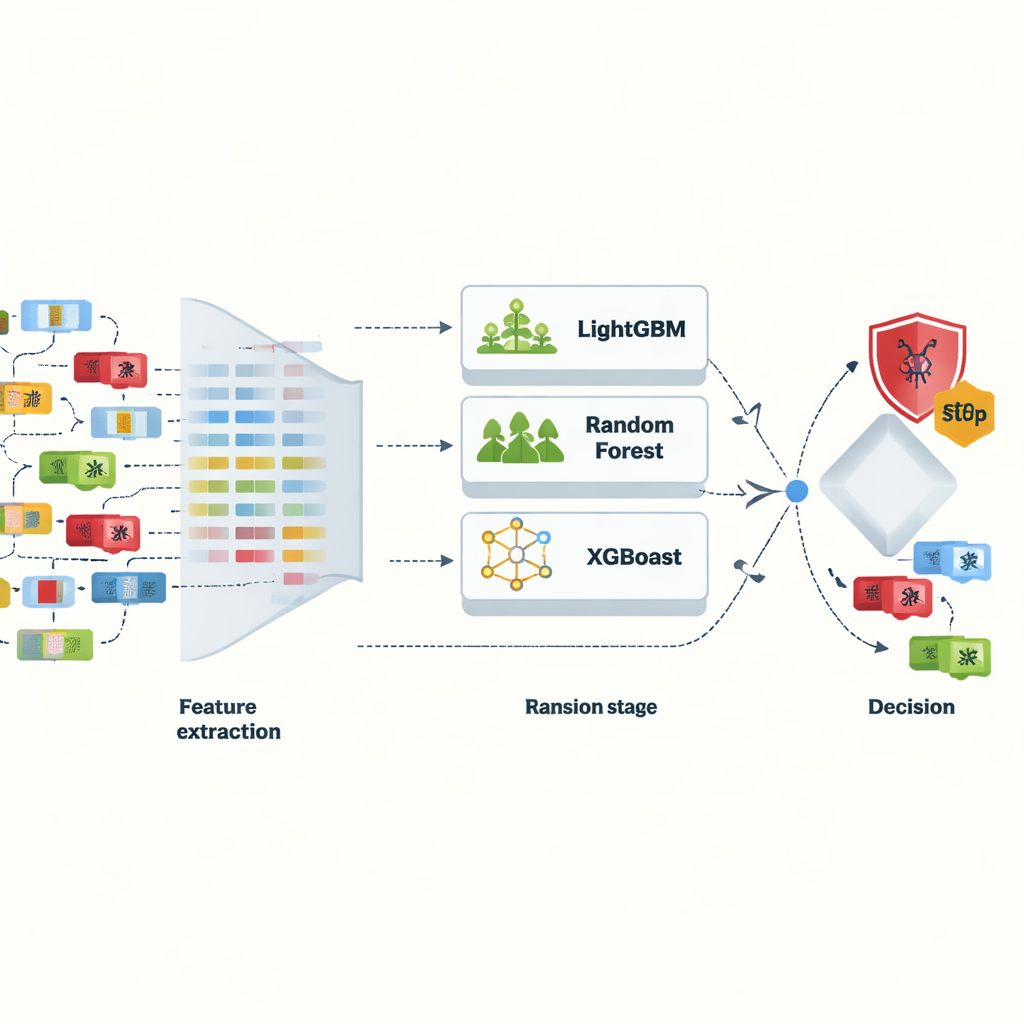

Costruire una squadra di “giudici” digitali

Invece di affidarsi a un singolo modello, i ricercatori combinano diversi approcci di machine learning — Light Gradient Boosting Machine, XGBoost, Random Forest e altri — in un ensemble, come consultare un panel di esperti anziché un unico revisore. Puliscano e normalizzano prima i dati, quindi selezionano le caratteristiche più informative usando una pipeline in tre fasi che filtra, testa e ordina gli attributi di rete. Tecniche come SMOTE vengono impiegate per bilanciare il dataset affinché gli esempi di ransomware non vengano sommersi dal traffico ordinario. Dopo un accurato tuning e una validazione incrociata a cinque fold, i modelli vengono confrontati testa a testa. LightGBM in particolare offre prestazioni notevoli, distinguendo correttamente il ransomware dal traffico benigno in quasi tutti i casi di test, pur utilizzando un set relativamente piccolo ed efficiente di feature adatto all’uso in tempo reale su dispositivi con risorse limitate.

Aprire la scatola nera per gli analisti umani

Un’elevata accuratezza da sola non basta per i team di sicurezza, che devono capire perché un sistema ha segnalato una connessione come pericolosa. Per affrontare questo, gli autori applicano strumenti di explainable AI chiamati SHAP e LIME. Questi metodi rivelano quali pattern di traffico hanno influenzato maggiormente ogni decisione — per esempio, gap estremamente brevi tra i pacchetti che ricordano una cifratura a raffica, o flussi di dati insolitamente lunghi che sembrano informazioni esfiltrate verso un server remoto. Mappando tali feature sulle tattiche degli aggressori già note e catalogate nel framework MITRE ATT&CK, gli avvisi del sistema diventano più di semplici risposte sì/no; diventano indizi che gli investigatori possono seguire. Questa trasparenza facilita la fiducia nel modello, la raffinazione delle regole di difesa e una risposta più rapida quando appare una nuova ondata di ransomware.

Mantenersi adattivi mentre gli aggressori evolvono

I cybercriminali non stanno fermi, quindi un modello statico addestrato una sola volta perderà progressivamente efficacia man mano che il ransomware evolve. Per esplorare come restare aggiornati, i ricercatori simulano il passare del tempo suddividendo i dati di traffico in cinque blocchi cronologici e aggiornando passo dopo passo un modello LightGBM, imitando uno scenario di apprendimento online. Mentre l’accuratezza di un modello statico si deteriora in questo panorama in evoluzione, la versione aggiornata incrementalmene mantiene prestazioni più solide, anche se perde comunque terreno nell’ultimo blocco. Questo esperimento mette in luce sia il valore sia i limiti dell’apprendimento incrementale: gli aggiornamenti continui aiutano, ma la robustezza a lungo termine richiederà comunque riaddestramenti periodici o strategie adattive più avanzate, specialmente man mano che gli aggressori inventano nuovi modi per nascondersi in ambienti di rete crittografati e rumorosi.

Cosa significa questo per gli utenti comuni

Per i non specialisti, il messaggio è rassicurante: concentrandosi su come i dati si muovono invece di cercare di catalogare ogni possibile file dannoso, gli strumenti di sicurezza possono rilevare rapidamente e con precisione i ransomware Android — anche mentre cambiano forma. Il framework proposto in questo articolo dimostra che un ensemble ben progettato di modelli di machine learning, supportato da un attento trattamento dei dati e spiegazioni chiare, può costituire la spina dorsale di una protezione pratica e in tempo reale per i dispositivi mobili. Sebbene sia necessario ulteriore lavoro per indurire questi metodi contro minacce future e per eseguirli efficientemente su telefoni e dispositivi edge, questo studio indica un futuro in cui i modelli sottili del traffico di rete del tuo telefono fungono da sistema di allerta precoce, bloccando silenziosamente il ransomware prima che abbia la possibilità di bloccare la tua vita digitale.

Citazione: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Parole chiave: Ransomware Android, analisi del traffico di rete, sicurezza con machine learning, modelli ensemble, cybersicurezza mobile