Clear Sky Science · it

Contratto intelligente basato su blockchain con protocollo di scambio chiavi per comunicazione sicura device‑to‑device usando strutture k‑arie di Verkle tree

Perché i dispositivi parlanti necessitano di guardie del corpo migliori

Milliardi di dispositivi di uso quotidiano — telefoni, sensori, contatori e dispositivi medici — oggi comunicano tra loro in modalità wireless. Spesso devono però passare attraverso una stazione base centrale, che può essere lenta, sovraccarica o addirittura fuori uso in caso di disastro. Questo articolo esplora un nuovo modo per permettere a dispositivi vicini di parlare direttamente, tenere fuori gli intercettatori e registrare chi ha detto cosa usando una forma di blockchain a basso consumo energetico. Per il lettore, offre uno sguardo su come le conversazioni invisibili tra gadget potrebbero diventare presto sia più rapide sia più difficili da violare.

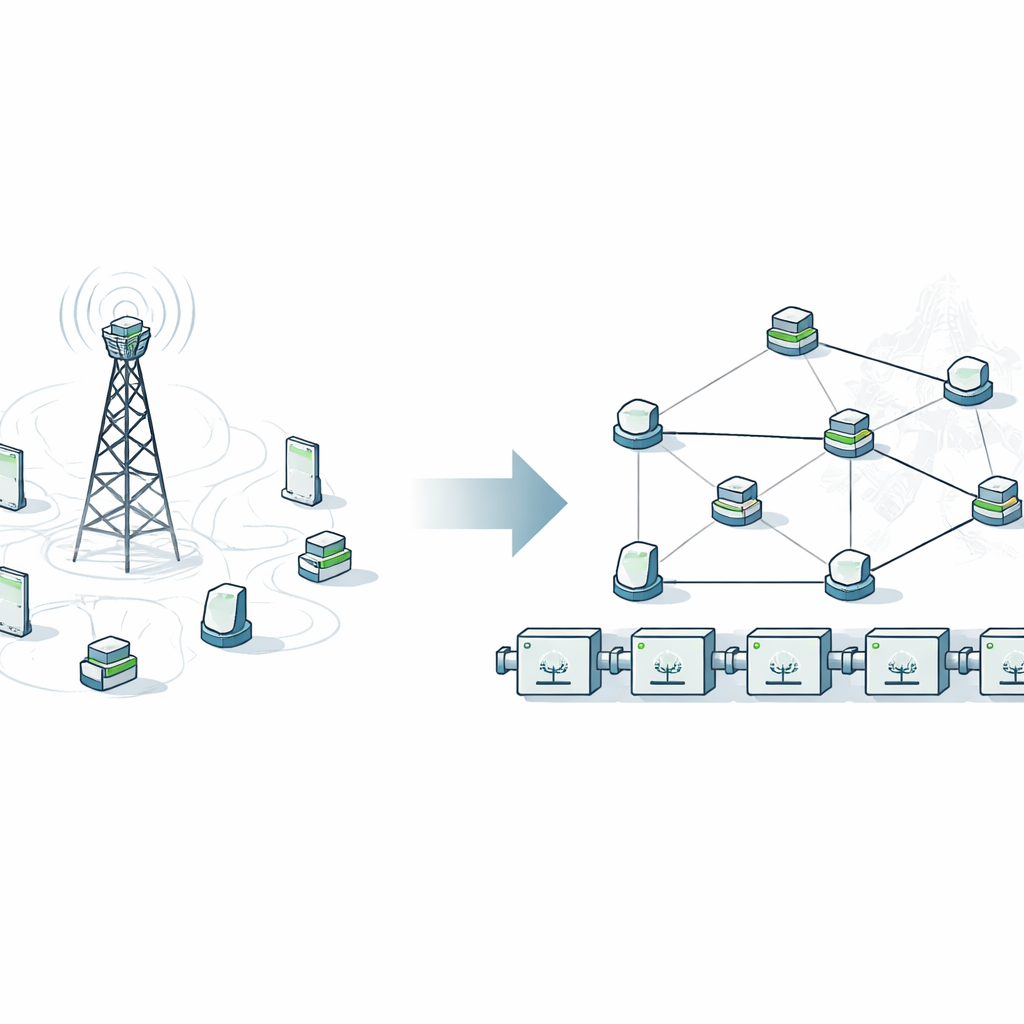

Dalle autostrade affollate alle strade laterali locali

Oggi, anche due telefoni seduti a pochi metri di distanza tipicamente inviano i loro messaggi fino a una torre cellulare e poi li ricevono di nuovo. Quel tragitto tortuoso spreca tempo e intasa la rete, specialmente quando applicazioni 5G e “beyond‑5G” richiedono risposte istantanee. Gli autori si concentrano sulla comunicazione “device‑to‑device”, in cui i gadget si connettono direttamente come vicini che chiacchierano oltre una recinzione. Questa scorciatoia locale può aumentare la velocità, risparmiare energia della batteria e impedire che la rete più ampia si intasi, cosa vitale nelle emergenze quando le stazioni base possono non funzionare.

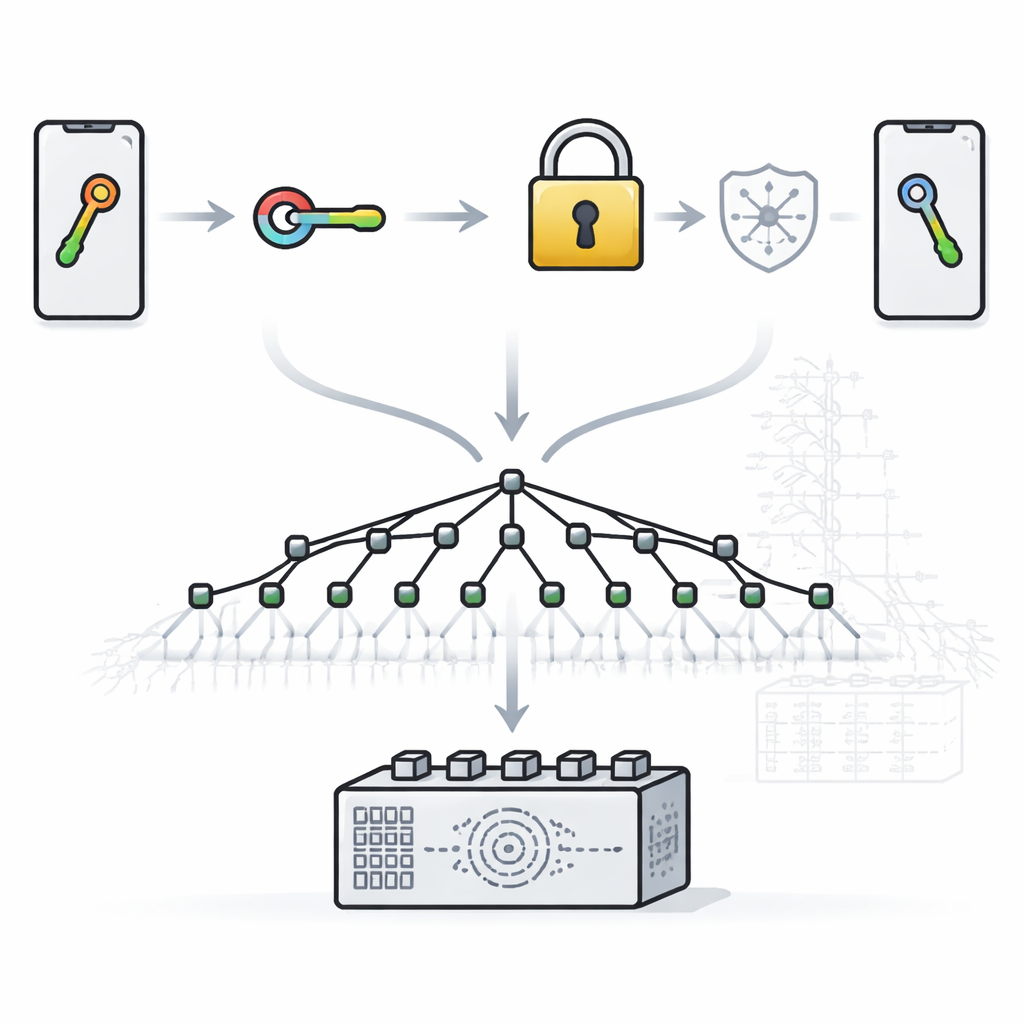

Mantenere i segreti in un quartiere ostile

Permettere ai dispositivi di parlare direttamente li rende anche obiettivi allettanti. Gli aggressori possono cercare di inserirsi nel mezzo di una conversazione, riprodurre messaggi vecchi o fingersi qualcun altro. Per difendersi da ciò, i ricercatori costruiscono il loro sistema su un noto trucco matematico chiamato Elliptic Curve Diffie–Hellman. In termini semplici, ogni dispositivo crea una propria «serratura» privata e una «chiave» pubblica. Scambiando solo le parti pubbliche, entrambe le parti ottengono indipendentemente lo stesso segreto condiviso senza mai rivelarlo. Quel segreto alimenta poi un metodo di crittografia (AES‑256) così che, anche se qualcuno catturasse il traffico wireless, i contenuti resterebbero illeggibili.

I contratti intelligenti come arbitri imparziali

La sfida successiva è la fiducia. Come può un dispositivo essere certo che la chiave pubblica di uno sconosciuto sia autentica e non sostituita da un aggressore? Il team si rivolge alla blockchain e ai contratti intelligenti — codice autoeseguente memorizzato su un registro condiviso. I dispositivi registrano la loro identità e la chiave pubblica in un contratto su una rete in stile Ethereum. Quando due gadget vogliono comunicare, il contratto verifica che entrambi siano conosciuti e autorizzati, li aiuta a stabilire una sessione sicura e registra gli eventi chiave. Poiché il registro è condiviso e resistente alle manomissioni, diventa molto difficile per un aggressore falsificare identità o riscrivere la storia silenziosamente.

Ridurre l’ingombro della blockchain

Le blockchain classiche memorizzano i riassunti delle transazioni in una struttura chiamata Merkle tree, che prova che una voce è realmente contenuta in un blocco. Pur essendo robuste, queste strutture possono richiedere «prove» di grandi dimensioni e tempo extra per la verifica, in particolare quando il sistema scala a milioni o miliardi di voci. Gli autori sostituiscono questo con una struttura più recente chiamata Verkle tree, che usa un diverso impegno matematico sotto il cofano. Permettendo a ogni nodo dell’albero di avere molti figli (una struttura k‑aria), l’albero diventa più corto e le sue prove più compatte. Le simulazioni mostrano che, per lo stesso livello di sicurezza, le prove basate su Verkle possono essere fino a 33 volte più piccole di quelle costruite su Merkle tree e si validano all’incirca il doppio più velocemente.

Mettere insieme i pezzi nella pratica

Per testare il progetto completo, il team ha implementato i contratti intelligenti in Solidity su un ambiente di test Ethereum privato ed eseguito i passaggi crittografici in Python su un processore di classe Internet‑of‑Things. Hanno confrontato il loro metodo di scambio chiavi con standard più vecchi come RSA e schemi tradizionali su curve ellittiche. Pur offrendo tutti una sicurezza teorica simile, RSA richiede chiavi molto più grandi e consuma più tempo ed energia. La loro configurazione Elliptic Curve Diffie–Hellman, al contrario, ha usato chiavi compatte, le ha scambiate in pochi millesimi di secondo e ha consumato meno energia. Integrata con il registro Verkle, ha fornito bassa latenza di comunicazione, minori esigenze di archiviazione sulla blockchain e una forte protezione contro un’ampia gamma di attacchi, inclusi man‑in‑the‑middle, replay e tentativi di impersonificazione.

Cosa significa per la vita connessa di tutti i giorni

In termini semplici, lo studio mostra che i nostri dispositivi possono parlare direttamente e in modo sicuro senza appoggiarsi così pesantemente a torri distanti o server centrali fragili. Combinando crittografia efficiente, accordi blockchain automatizzati e un modo più snello di organizzare i dati del registro, gli autori tracciano un percorso verso conversazioni sicure, rapide e scalabili tra miliardi di dispositivi. In futuro, prevedono di rafforzare ulteriormente questo approccio contro le minacce emergenti dell’era quantistica, puntando a mantenere i «sussurri» digitali tra dispositivi privati e affidabili per gli anni a venire.

Citazione: Simbu, A., Nandakumar, S. & Saravanan, K. Blockchain-driven smart contract with key exchange protocol for secure device-to-device communication using verkle tree K-ary structures. Sci Rep 16, 9470 (2026). https://doi.org/10.1038/s41598-026-38035-3

Parole chiave: comunicazione device‑to‑device, sicurezza blockchain, contratti intelligenti, scambio chiavi su curva ellittica, Verkle tree