Clear Sky Science · it

Ricerca sulle strategie di protezione delle reti infrastrutturali basata sul gioco di Stackelberg bayesiano in condizioni asimmetriche

Perché proteggere le linee vitali nascoste è importante

Energia elettrica, trasporti, comunicazioni e sistemi idrici sono le linee vitali nascoste che mantengono in funzione la società moderna. Tuttavia eventi recenti — dai blackout agli attacchi a ponti e centrali — mostrano quanto possano essere vulnerabili queste reti interconnesse. Questo studio pone una domanda semplice ma vitale: se attaccanti determinati stanno sondando questi sistemi, come possono i difensori usare risorse limitate, insieme a un po’ di astuta disinformazione, per mantenere le luci accese e i treni in servizio? Ispirandosi alla scienza delle reti e alla presa di decisioni strategiche, gli autori propongono un modo per ingannare gli attaccanti pur pianificando contro avversari sia riflessivi sia impulsivi.

Vedere le infrastrutture come una ragnatela di connessioni

L’articolo considera le infrastrutture critiche come una rete di nodi e collegamenti: centrali elettriche, snodi di comunicazione e snodi di trasporto connessi da cavi, tubazioni e itinerari. Poiché così tanto dipende da questi sistemi interconnessi, il collasso di un singolo nodo chiave può innescare guasti a catena. I metodi di protezione precedenti spesso assumevano che i difensori reagissero semplicemente dopo un guasto, o che conoscessero probabilità di guasto fisse per ogni componente. Tendevano inoltre a considerare gli attaccanti come giocatori perfettamente razionali e onniscienti. Gli autori sostengono che gli scontri reali sono più complessi: l’informazione è incompleta, gli attaccanti hanno obiettivi e risorse diverse e le decisioni umane possono essere lontane dalla razionalità perfetta.

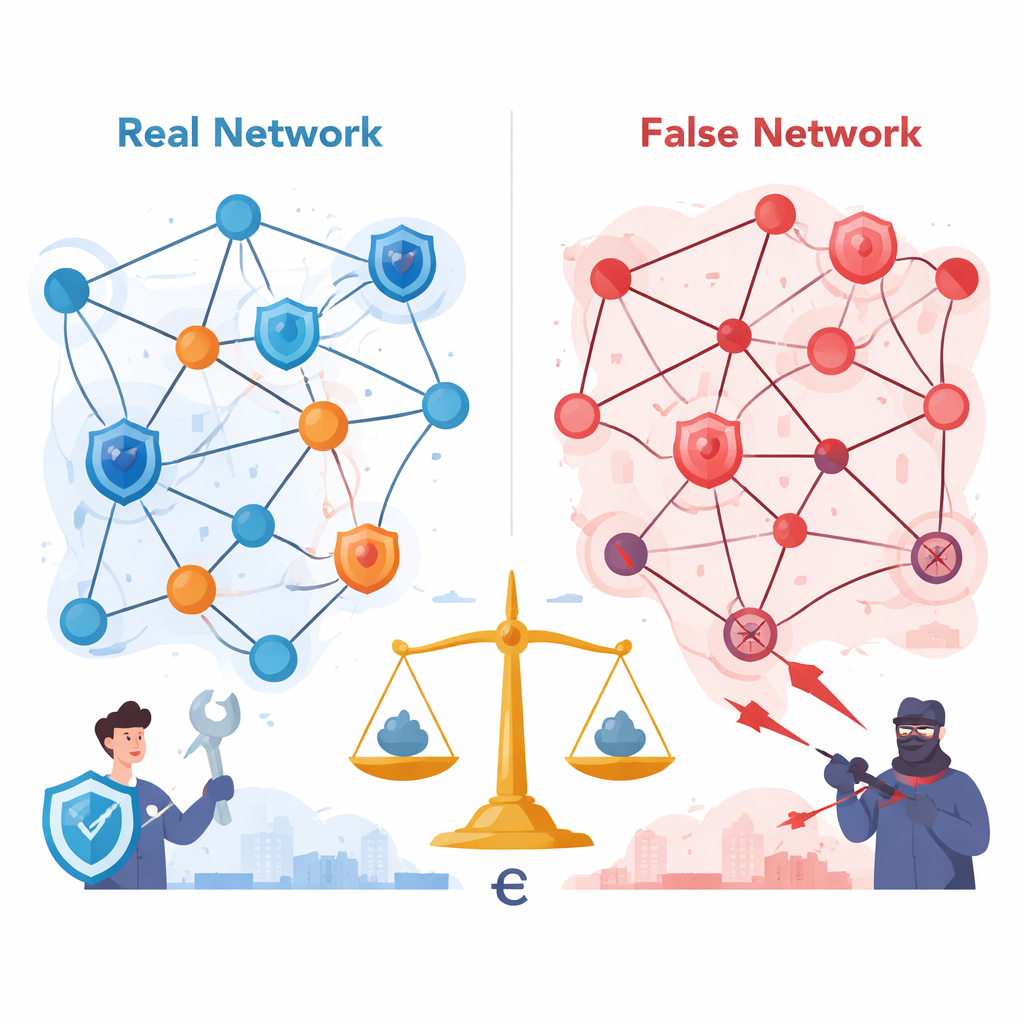

Fregare gli attaccanti con una mappa falsa

Invece di limitarsi a rinforzare i punti deboli noti, gli autori esplorano un’idea di "difesa attiva": lasciare che l’attaccante veda una versione leggermente errata della rete. Definiscono una rete falsa, una copia accuratamente alterata del sistema reale. In questa rete camuffata, alcune connessioni genuine sono nascoste e alcuni collegamenti finti vengono aggiunti, in modo che la rete appaia comunque realistica ma i suoi punti deboli apparenti siano spostati lontano dai nodi veramente critici. Per progettare questo inganno senza riscrivere manualmente centinaia di regole, usano una rete neurale convoluzionale per grafi che apprende i modelli strutturali dall’infrastruttura reale. Questa suggerisce quindi quali collegamenti aggiungere o nascondere affinché la mappa falsa sia convincente ma indirizzi gli attaccanti verso obiettivi meno dannosi.

Pianificare per molti tipi di attaccanti

Consapevoli che non tutti gli avversari ragionano allo stesso modo, lo studio distingue tra attaccanti a breve termine e a lungo termine. Gli attaccanti a breve termine vogliono causare la massima perturbazione immediata, ad esempio riducendo la più grande componente ancora funzionante della rete. Gli attaccanti a lungo termine puntano invece a degradare la capacità complessiva nel tempo. Gli autori collocano questi comportamenti in un quadro decisionale "leader–follower": i difensori scelgono prima un pattern misto di protezione sulla rete e poi gli attaccanti scelgono il modo di attaccare dopo aver osservato questo schema. Poiché il difensore non sa quale tipo di attaccante comparirà, assegna probabilità a ciascun tipo e calcola strategie che funzionino ragionevolmente bene in media su di essi.

Accettare scelte imperfette, persino irrazionali

Gli attaccanti reali potrebbero non scegliere sempre la mossa matematicamente migliore — possono valutare male i rischi, affrettare le decisioni o essere influenzati da bias. Per riflettere ciò, gli autori introducono il concetto di "forte equilibrio ε". Qui, ε misura quanto la scelta dell’attaccante può discostarsi dal massimo payoff possibile. Il difensore quindi pianifica per il caso peggiore all’interno di questa fascia di risposte quasi-ottime, assumendo di fatto che l’attaccante possa comportarsi in modo in parte erratico ma non completamente casuale. Utilizzando una procedura di ottimizzazione specializzata, calcolano strategie difensive che mantengono relativamente alto il beneficio minimo atteso del difensore, anche quando gli attaccanti sono parzialmente irrazionali. Le simulazioni su una rete di prova da 500 nodi mostrano che queste strategie stabilizzano i risultati del difensore e riducono il rischio di sorprese disastrose.

Quanto funziona l’inganno nella pratica

Gli autori confrontano le reti false apprese con due modi più semplici di aggiungere e cancellare collegamenti: cambiamenti casuali e cambiamenti basati solo sull’importanza del nodo. Il loro metodo sposta leggermente meno collegamenti rispetto a uno schema casuale ma produce un beneficio difensivo sostanzialmente più elevato, offrendo anche un miglior rapporto qualità-prezzo rispetto all’approccio basato sul grado. Quando non si usa alcuna camuffatura, attacchi ottimali possono danneggiare gravemente il sistema una volta che le risorse dell’attaccante raggiungono un livello moderato. Con le reti false proposte e strategie difensive basate sul forte ε, una parte significativa del danno potenziale viene deviata verso parti meno critiche del sistema, aumentando il beneficio medio del difensore e riducendo la vulnerabilità effettiva della rete reale.

Cosa significa per la sicurezza di tutti i giorni

Per un lettore non specialistico, il messaggio principale è che i difensori delle infrastrutture critiche non devono necessariamente essere più forti ovunque; possono essere più intelligenti. Modellando con cura ciò che gli attaccanti vedono e pianificando per più tipi di attaccante che potrebbero non agire sempre in modo logico, è possibile deviare gli attacchi dai componenti davvero vitali e attenuare l’impatto dei guasti che si verificano. Pur concentrandosi su modelli e simulazioni, il lavoro punta verso futuri strumenti di sicurezza che mescolano inganno, probabilità e analisi di rete per mantenere i servizi essenziali resilienti di fronte a minacce imprevedibili.

Citazione: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

Parole chiave: infrastrutture critiche, sicurezza di rete, teoria dei giochi, difesa tramite inganno, guasti a catena