Clear Sky Science · it

Un quadro ibrido XGBoost–SVM a ensemble per il rilevamento robusto di cyber‑attacchi nell’Internet of Medical Things (IoMT)

Perché i dispositivi medici più intelligenti hanno bisogno di guardie più intelligenti

I dispositivi che oggi vegliano sul paziente in silenzio – monitor cardiaci, sensori per il glucosio, pompe intelligenti e dispositivi indossabili – fanno tutti parte del in rapida crescita Internet of Medical Things (IoMT). Questi strumenti rendono l’assistenza più comoda e possono perfino salvare vite, ma aprono anche nuove porte digitali per gli attaccanti. Questo articolo esplora come un nuovo tipo di “sistema di allarme” guidato dai dati possa individuare cyber‑attacchi contro dispositivi medici in modo rapido e accurato, contribuendo a proteggere sia i dati dei pazienti sia la loro sicurezza.

L’ascesa dell’assistenza connessa – e i suoi punti deboli

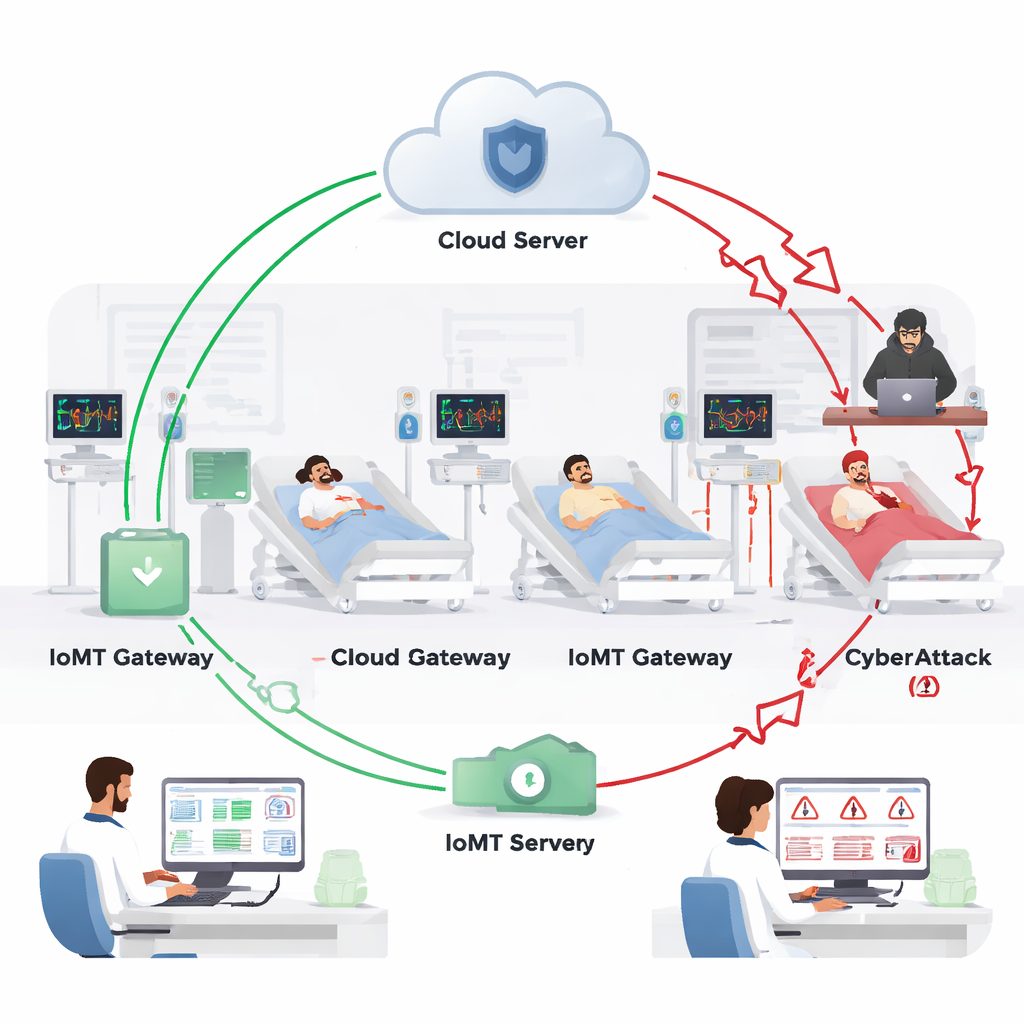

L’IoMT connette sensori medici, apparecchiature ospedaliere, app per la salute mobile e servizi cloud in modo che segni vitali e altri dati sanitari possano fluire in tempo reale tra pazienti e clinici. Questa connettività è esplosa dall’era della pandemia di COVID‑19, supportando il monitoraggio a distanza, meno visite in ospedale e costi inferiori. Tuttavia, le stesse reti che trasferiscono informazioni critiche per la vita sono obiettivi attraenti per i criminali. Attacchi come ransomware, furto di dati e man‑in‑the‑middle possono alterare le misurazioni, bloccare l’accesso alle cartelle o interrompere i servizi, con conseguenze dirette per diagnosi e trattamento.

Perché le difese tradizionali non bastano

Protezioni tradizionali come password e crittografia di base aiutano, ma non sono state progettate per l’enorme numero e la grande varietà di dispositivi IoMT, molti dei quali hanno risorse di calcolo limitate e ricevono raramente aggiornamenti. Ricerche precedenti hanno provato firewall basati su regole, pesanti modelli di deep learning e numerosi singoli algoritmi di machine learning. Questi approcci o faticano a stare al passo con nuove strategie d’attacco, consumano troppe risorse per dispositivi piccoli, oppure generano troppi falsi allarmi. Gli autori sostengono che serve un “lettore di pattern” leggero ma acuto, in grado di imparare dai dati reali di rete e medici come si comportano davvero gli attacchi.

Insegnare alle macchine a riconoscere comportamenti ostili

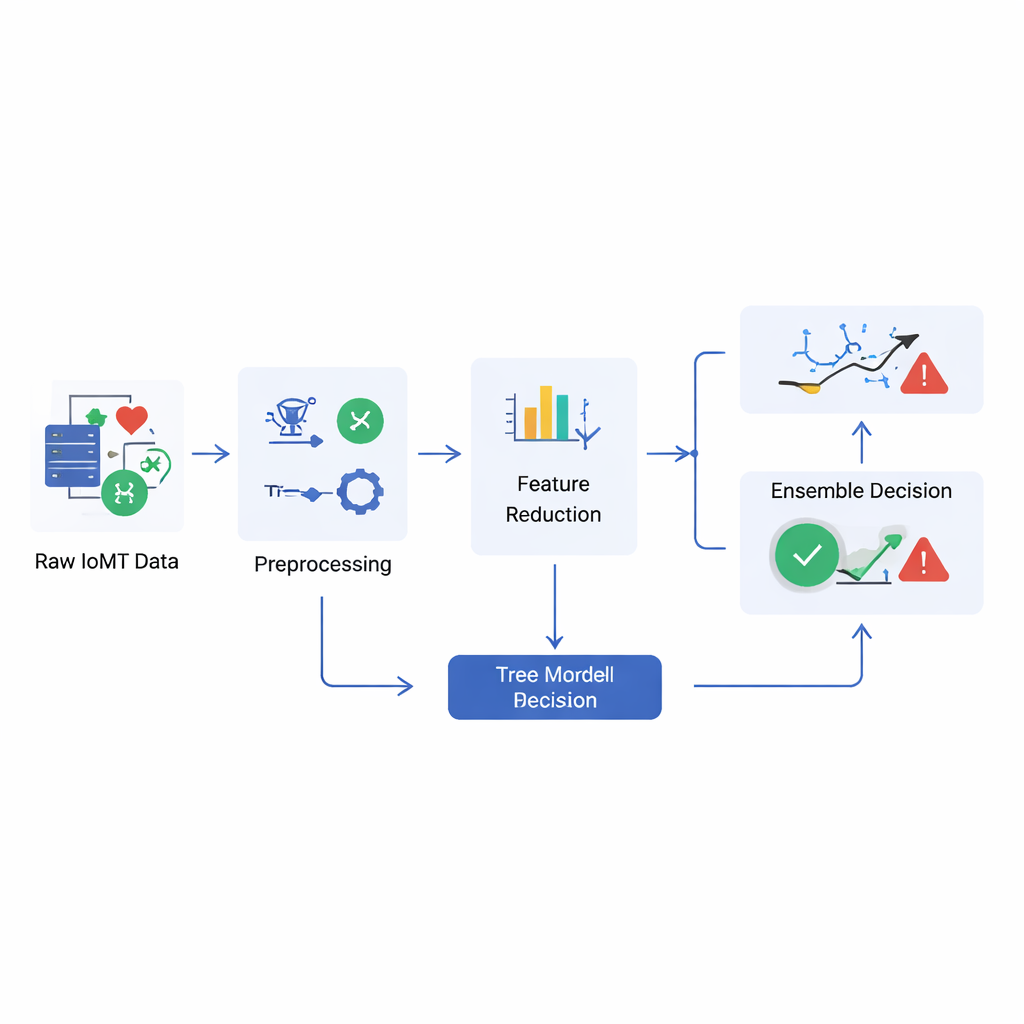

Lo studio costruisce un rilevatore di questo tipo usando un ensemble ibrido – un gruppo di algoritmi che votano insieme – addestrato su un testbed in stile ospedaliero reale chiamato WUSTL‑EHMS‑2020. Questo dataset mescola traffico normale da sensori e gateway con attacchi appositamente orchestrati che imitano denial‑of‑service, iniezione di dati e intercettazione dei flussi dei pazienti. Il sistema prima pulisce e condensa i dati, poi li alimenta a due tipi di learner: un metodo basato su alberi noto per individuare combinazioni intricate di indizi, e metodi a vettori di supporto che eccellono nel tracciare confini netti tra comportamenti “sicuri” e “non sicuri” in dati complessi. Ogni modello produce la propria valutazione, e uno schema di soft‑voting media le loro probabilità per raggiungere una decisione finale.

Quanto bene funziona il nuovo allarme

Sul dataset principale IoMT, il modello combinato ha classificato correttamente circa il 98% dei casi, con pochissimi attacchi mancati e pochi eventi normali segnalati erroneamente come minacce. Per testare se rimane efficace oltre l’ambiente di laboratorio originale, gli autori lo hanno valutato anche su due collezioni di sicurezza ben note, TON‑IoT e CICIDS‑2017, che contengono un’ampia gamma di minacce di rete. Lì, il rilevatore ha raggiunto un’accuratezza superiore al 99%, suggerendo che può generalizzare a diversi ambienti e stili di attacco. È significativo che gli autori abbiano misurato quanta memoria, tempo di elaborazione e energia richiede il metodo, dimostrando che può girare su gateway e nodi edge tipici delle reti ospedaliere senza l’ingombro pesante delle reti neurali profonde.

Cosa significa questo per pazienti e ospedali

Per un non specialista, il messaggio principale è semplice: apprendendo da dati reali di reti mediche, questo modello ibrido diventa una soglia d’allarme altamente sensibile ed efficiente contro manomissioni digitali. Non sostituisce le misure di sicurezza di base, ma aggiunge uno strato di monitoraggio intelligente che può avvertire clinici e team di sicurezza quando qualcosa di insolito inizia a verificarsi nei flussi di dati che guidano la cura. Se adottate e ulteriormente affinate, tali tecniche potrebbero rendere i sistemi sanitari connessi più affidabili, così che i benefici dei dispositivi intelligenti – cure più rapide, meno complicazioni e maggiore comfort a casa – non siano offuscati dal rischio di cyber‑attacchi invisibili.

Citazione: Abdelhaq, M., Palanisamy, S., Gopinath, M. et al. A hybrid XGBoost–SVM ensemble framework for robust cyber-attack detection in the internet of medical things (IoMT). Sci Rep 16, 6855 (2026). https://doi.org/10.1038/s41598-026-37832-0

Parole chiave: Internet of Medical Things, sicurezza dei dispositivi medici, rilevamento di cyberattacchi, apprendimento automatico, protezione dei dati sanitari