Clear Sky Science · it

Migliorare la sicurezza nell’IoMT usando TinyGAN federato per rilevamento malware leggero e accurato

Perché una sicurezza più intelligente conta per i dispositivi medicali connessi

Dai letti d’ospedale agli smartwatch per il fitness, un numero crescente di apparecchi medici è ora connesso, raccogliendo silenziosamente frequenze cardiache, livelli di insulina e altri dati sensibili. Questa “Internet of Medical Things” (IoMT) promette cure migliori e più rapide, ma apre anche nuove porte agli hacker. L’articolo riassunto qui introduce un nuovo modo per individuare il software dannoso, o malware, su questi dispositivi che è sia altamente accurato sia rispettoso delle loro limitate risorse di batteria, memoria e potenza di calcolo.

Il rischio crescente in un mondo di dispositivi intelligenti

Miliardi di oggetti di uso quotidiano — dalle pompe di infusione ai misuratori di pressione domestici — comunicano via internet. Essendo economici, piccoli e prodotti da molti produttori diversi, spesso mancano di misure di sicurezza solide e uniformi. Un malware che infetta anche un solo dispositivo può diffondersi rapidamente in una rete ospedaliera o domestica, rubare dati privati o lanciare attacchi disruptive come il famigerato botnet Mirai che in passato ha messo offline grandi siti web. Le difese tradizionali si basano frequentemente su server centrali che raccolgono dati grezzi da ogni dispositivo, li analizzano e inviano indietro le decisioni. Pur efficaci, queste soluzioni possono sovraccaricare dispositivi fragili, introdurre ritardi e creare bersagli appetibili per gli aggressori che devono compromettere solo il database centrale per accedere a tutto.

Un nuovo modo per apprendere dai dispositivi senza esporre i loro dati

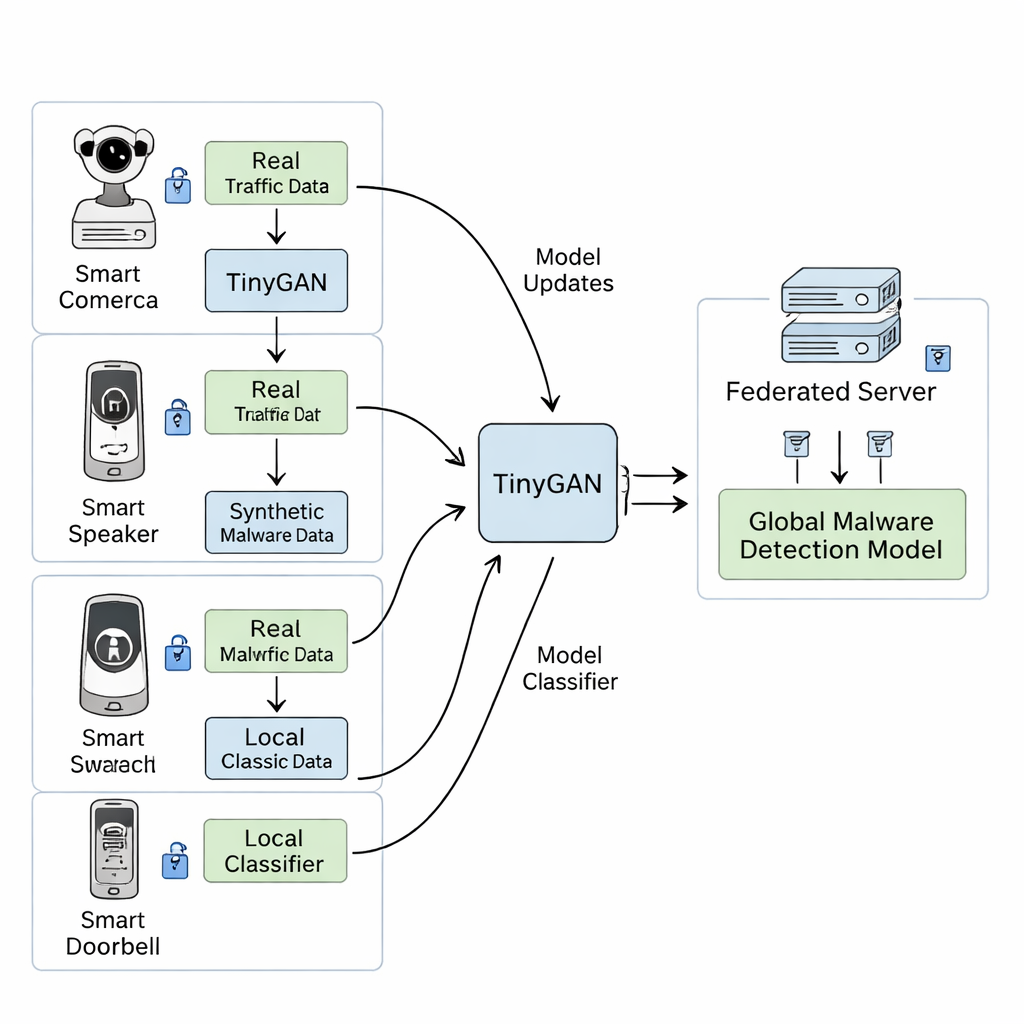

Gli autori propongono una strategia diversa basata su una tecnica chiamata apprendimento federato. Invece di inviare i dati grezzi a un server centrale, ogni dispositivo allena localmente il proprio piccolo modello di rilevamento usando i propri log di traffico. Periodicamente, i dispositivi inviano solo aggiornamenti anonimizzati del modello — come “regole empiriche” affinate — a un server centrale, che li media in un modello condiviso più forte e invia la versione migliorata indietro. Nessun dato personale o medico lascia mai i dispositivi. Questo approccio riduce l’uso di banda, rispetta le leggi sulla privacy e la fiducia dei pazienti, e può adattarsi man mano che emergono nuovi schemi di attacco.

Addestrare il sistema su attacchi rari e nuovi

Una sfida chiave nella sicurezza è individuare malware rari o mai visti prima (cosiddetti “zero‑day”). I dataset reali sono spesso sbilanciati: attacchi comuni compaiono ovunque, mentre alcune varianti pericolose si manifestano solo poche volte. Per affrontare questo problema, il framework integra un generatore compatto di dati sintetici chiamato TinyGAN. Su ciascun dispositivo, TinyGAN apprende la “forma” statistica dei flussi di rete maligni e poi crea esempi falsi realistici che assomigliano ai malware difficili da trovare. Questi campioni sintetici vengono mescolati al traffico reale per addestrare il rilevatore locale, offrendo una rappresentazione più ricca di come può manifestarsi un comportamento malevolo senza dover raccogliere grandi quantità di dati di attacchi reali.

Mettere il sistema alla prova su traffico di rete reale

I ricercatori hanno testato il loro approccio sul dataset pubblico IoT‑23, un ampio insieme di traffico internet che include molte famiglie note di malware per IoT come Mirai e Hajime. Hanno distribuito il sistema su due modesti dispositivi edge — un Raspberry Pi e una NVIDIA Jetson Nano — collegati a un server centrale, emulando una configurazione IoMT piccola ma realistica. Hanno confrontato tre opzioni: una semplice rete neurale (MLP), un modello più profondo che combina livelli feedforward e a memoria (FNN/LSTM), e il loro design federato con TinyGAN. Mentre il più pesante FNN/LSTM raggiungeva elevate accuratezze in un compito semplice a due classi (maligno vs. benigno), faticava quando doveva distinguere molte tipologie di malware e richiedeva più tempo e risorse. L’MLP semplice girava facilmente su dispositivi piccoli ma non generalizzava bene tra i dati molto differenti visti da ciascun dispositivo. Al contrario, il sistema federato TinyGAN convergeva rapidamente — in circa 20 round di addestramento — e offriva una precisione del 99,30%, un richiamo (recall) perfetto del 100% e un F1 complessivo vicino al 99,5%, mantenendo dimensioni del modello e uso di memoria abbastanza bassi da essere compatibili con hardware IoT reale.

Protezione robusta e privata per l’internet medico

Oltre all’accuratezza pura, gli autori hanno esaminato il comportamento del sistema sotto stress. Hanno dimostrato che anche se un dispositivo nella piccola rete venisse compromesso e etichettasse deliberatamente i dati in modo errato, o se il canale di comunicazione fosse rumoroso, le prestazioni del modello globale peggioravano solo leggermente e continuavano a migliorare nel tempo. Le analisi sui dati sintetici hanno confermato che TinyGAN produce esempi di malware vari e realistici piuttosto che limitarsi a copiare il set di addestramento, aiutando il modello a evitare l’overfitting e a gestire meglio attacchi non familiari. In generale, lo studio conclude che combinare apprendimento federato con un generatore leggero di dati sintetici offre un modo pratico e rispettoso della privacy per rafforzare i dispositivi medicali e altri dispositivi IoT contro malware in evoluzione, senza richiedere hardware pesante né esporre informazioni sensibili sui pazienti.

Citazione: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Parole chiave: Sicurezza IoT, dispositivi medici, rilevamento malware, apprendimento federato, dati sintetici