Clear Sky Science · it

Posizionamento adattivo dei bit per biometria doppia usando firma e impronta digitale per steganografia delle immagini DWT-DCT

Perché nascondere l’identità all’interno di un’immagine è importante

Ogni volta che sblocchiamo un telefono con un’impronta digitale o inviamo una firma scansionata online, cediamo frammenti della nostra identità. Se qualcuno intercetta o copia questi dati, può impersonarci in modi potenzialmente dannosi. Questo articolo esplora un metodo intelligente per nascondere due tipi di informazioni biometriche — una firma manoscritta e un’impronta digitale — all’interno di una singola foto dall’aspetto ordinario. L’obiettivo è rendere i dati nascosti molto difficili da notare, difficili da distruggere e allo stesso tempo facili da recuperare per controlli di sicurezza legittimi.

Trasformare un’immagine in un vettore segreto

I ricercatori partono da un’immagine comune e ricca di dettagli, come la famosa immagine di prova “Baboon”. Foto così complesse e ricche di texture sono nascondigli ideali perché piccole modifiche si perdono nel disordine visivo naturale. Prima di nascondere qualsiasi dato, l’immagine viene scomposta matematicamente in diversi livelli che rappresentano forme ampie e dettagli fini. Questo avviene con una coppia di strumenti standard dell’elaborazione digitale: uno che separa l’immagine in bande a basso e alto dettaglio e un altro che scompone tali bande in blocchi di diverse frequenze. Insieme, questi strumenti consentono al sistema di decidere dove una piccola modifica sarà meno percettibile all’occhio umano e in grado di sopravvivere a operazioni comuni sull’immagine come la compressione o il rumore.

Nascondere due segnali biometrici contemporaneamente

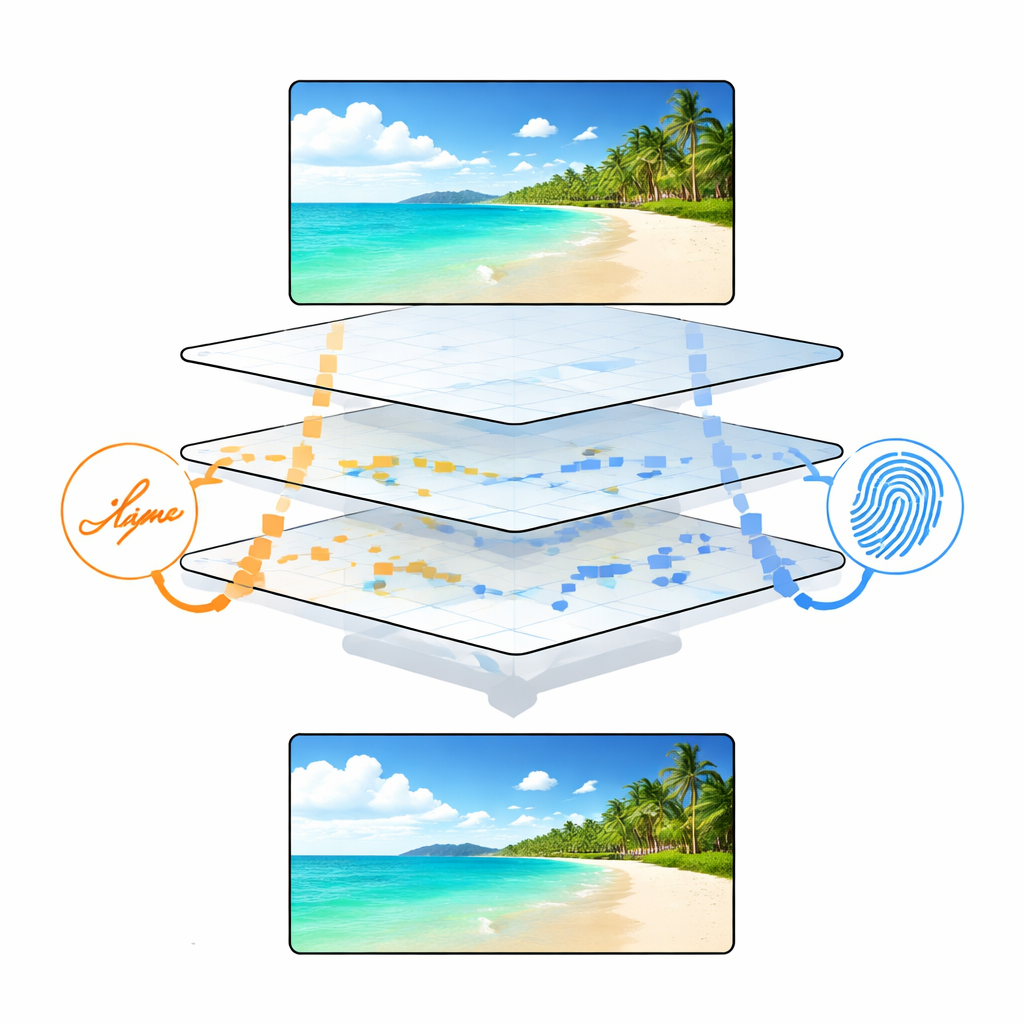

Le biometrie doppie — firma e impronta digitale — vengono prima pulite e semplificate in modo che ciascuna diventi una griglia ordinata di pixel neri e bianchi. Queste griglie vengono poi convertite in flussi di bit (zeri e uni). Invece di infilare quei bit in posizioni fisse, il metodo assegna ogni tipo di biometria a un diverso livello dell’immagine trasformata: i bit della firma vengono inseriti in una banda ricca di dettagli orizzontali, mentre i bit dell’impronta vanno in una banda ricca di dettagli verticali. Questa separazione significa che anche se una parte dell’immagine viene danneggiata o alterata, le due biometriche possono spesso essere recuperate in modo indipendente, offrendo una forma di backup e rendendo molto più difficile per un attaccante falsificare o cancellare entrambe contemporaneamente.

Lasciare che sia l’immagine a scegliere dove collocare i bit

Il fulcro del lavoro è il “posizionamento adattivo dei bit”. Piuttosto che sovrascrivere le stesse posizioni ovunque, l’algoritmo misura quanto sia forte o importante ciascun piccolo coefficiente nell’immagine trasformata. I bit vengono nascosti solo dove i valori sono elevati o la texture locale è complessa — punti in cui piccole variazioni si fondono nella naturalezza della scena. Una soglia, derivata da semplici statistiche di questi valori, decide quali posizioni sono sicure. Anche l’intensità di ogni modifica viene calibrata in modo che il compromesso tra invisibilità e robustezza possa essere controllato. In pratica, è l’immagine stessa a guidare dove vive il segreto, il che rende l’individuazione statistica e la steganalisi basata su machine learning molto più difficili.

Mettere il metodo alla prova

Per valutare se questo approccio funzioni davvero, gli autori incorporano entrambe le biometriche in una varietà di immagini di prova standard e misurano tre aspetti: quanto l’immagine stego somiglia all’originale, quanta capacità di dati può trasportare e quanto bene le biometriche nascoste resistono agli abusi. Le differenze visive sono così piccole da essere effettivamente invisibili, confermate da punteggi elevati su misure comuni di qualità. Il metodo trasporta leggermente più dati rispetto a precedenti schema per biometria doppia, pur nascondendo due template completi. Quando le immagini vengono ruotate, ritagliate, compresse in JPEG o contaminate da rumore, le firme e le impronte recuperate corrispondono ancora abbastanza da permettere un’autenticazione affidabile, con tassi di errore nettamente inferiori rispetto a metodi concorrenti.

Cosa significa questo per la sicurezza di tutti i giorni

In termini semplici, questa ricerca mostra come una singola immagine dall’aspetto innocuo possa “trasportare” in modo sicuro sia l’impronta digitale che la firma di una persona in maniera difficile da notare e da compromettere. Permettendo alla struttura dell’immagine di decidere dove e come nascondere i bit, il sistema mantiene l’aspetto naturale della foto proteggendo l’identità incorporata contro le manipolazioni digitali comuni. Un quadro di questo tipo potrebbe rafforzare i controlli d’identità in contesti ad alta sicurezza — dalla difesa e l’analisi forense ai dispositivi medici e alle città intelligenti — dove perdere o divulgare dati biometrici non è un’opzione.

Citazione: Bhattacharya, A., Welekar, A.R., Sarkar, P. et al. Adaptive bit placement for dual biometric using signature and finger print for DWT-DCT picture steganography. Sci Rep 16, 8758 (2026). https://doi.org/10.1038/s41598-026-37827-x

Parole chiave: sicurezza biometrica, steganografia delle immagini, privacy digitale, riconoscimento delle impronte digitali, verifica della firma