Clear Sky Science · it

Applicazioni IoT intelligenti per la rilevazione multi‑attacco usando l'approccio Cluster F1MI

Perché i tuoi dispositivi connessi hanno bisogno di protezioni più intelligenti

Dai campanelli e dalle telecamere smart ai sensori medici e alle macchine di fabbrica, l'Internet delle cose (IoT) gestisce in modo discreto gran parte della vita quotidiana. Ma questi dispositivi connessi sono spesso poco protetti e facili bersagli per hacker che possono spiarti, interrompere servizi o rubare dati. Questo articolo presenta un sistema di difesa automatizzato a basso costo che monitora il traffico di rete, individua molti tipi di attacco in tempo reale e lancia l'allarme prima che si verifichino danni gravi.

Un controllo di vicinato digitale per i dispositivi smart

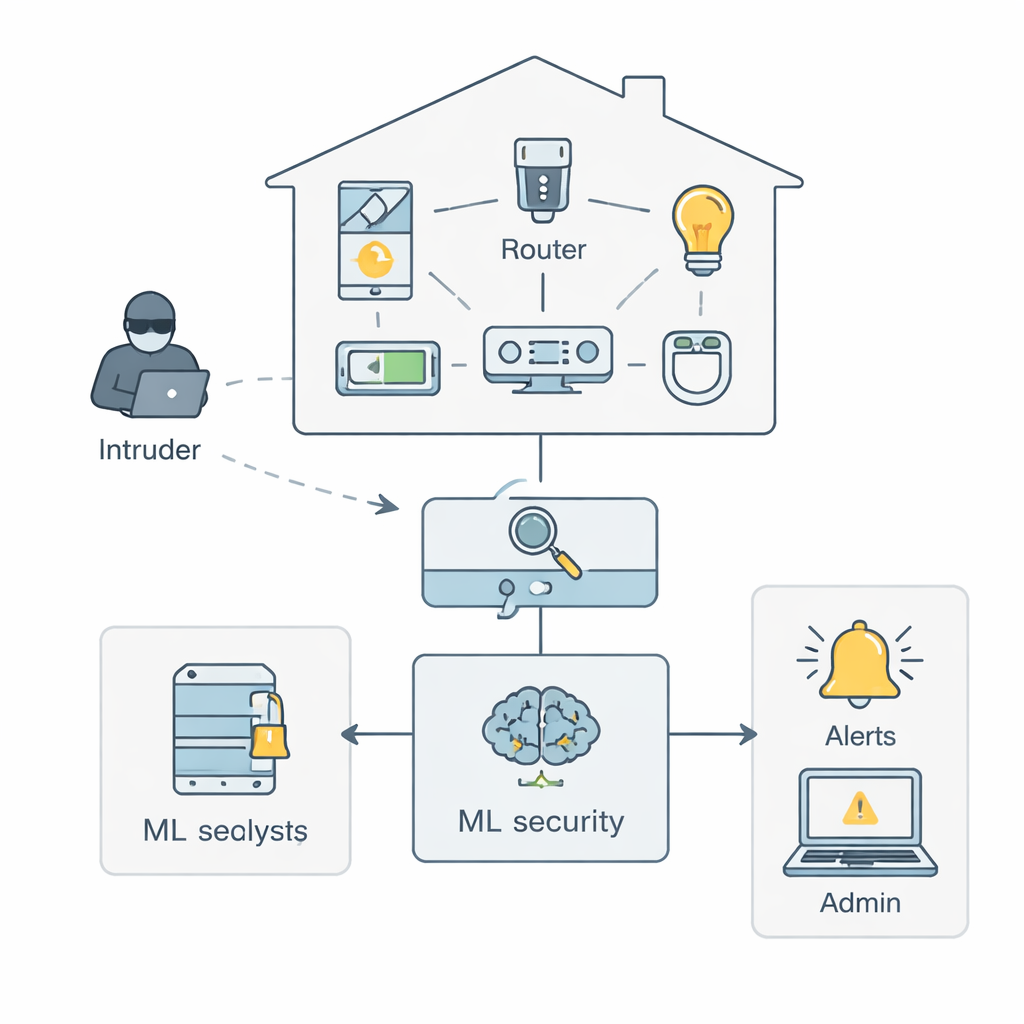

Immagina la tua casa o il tuo luogo di lavoro pieno di dispositivi smart che comunicano tra loro attraverso un router comune. Nello scenario descritto dagli autori, un intruso tenta di inserirsi in queste comunicazioni, inondando la rete con traffico malevolo o sottraendo dati in modo silenzioso. Uno strumento di monitoraggio cattura prima tutti i pacchetti che attraversano il router e li trasforma in un dataset strutturato. Un modulo di sicurezza basato su apprendimento automatico analizza poi questi dati per distinguere il comportamento normale dai modelli sospetti e, quando rileva problemi, avvisa gli amministratori e può attivare allarmi. Questa configurazione agisce come una sorta di controllo di vicinato per i tuoi dispositivi, scansionando continuamente comportamenti anomali senza che un operatore debba guardare cruscotti tutto il giorno.

Insegnare alle macchine a concentrarsi sui segnali giusti

I dati di rete grezzi sono disordinati: contengono milioni di record e decine di misurazioni tecniche per ciascuna connessione, molte ripetitive o poco utili. Gli autori propongono un Smart Secured IoT Framework (SSIF) che prima pulisce e standardizza questi dati, poi li bilancia in modo che gli attacchi rari ma pericolosi non siano sommersi dal traffico quotidiano. Il cuore del metodo è una procedura di ingegneria delle caratteristiche chiamata Cluster F1–MI. In termini semplici, il sistema impara quali misure forniscono gli indizi più utili sugli attacchi — per esempio la durata di una comunicazione, quanti pacchetti vengono inviati in una direzione, o quanto irregolare sia il tempo tra i pacchetti. Classifica queste misure in base alla loro capacità di separare gli attacchi dal traffico normale, elimina quelle che aggiungono poco valore e raggruppa le simili in cluster in modo da mantenere un solo rappresentante per ciascun gruppo.

Trasformare i pattern di traffico in etichette di attacco

Una volta che il framework riduce i dati a un insieme compatto di segnali rilevanti, allena una serie di modelli di apprendimento automatico per riconoscere varie minacce. I modelli sono addestrati usando il dataset BoT‑IoT, una vasta e realistica raccolta di traffico proveniente da dispositivi IoT simulati che include sia attività normali sia numerosi attacchi. Questi attacchi ricadono in tre famiglie principali: ricognizione (come scansioni di rete e identificazione dei tipi di dispositivo), interruzione del servizio (inclusi flussi di traffico falsi che sovraccaricano un dispositivo) ed esfiltrazione di dati (furto di password, battute di tastiera o altre informazioni sensibili). Gli autori testano diversi algoritmi noti — Support Vector Machines, Random Forests, metodi di Gradient Boosting, XGBoost e Reti Neurali — usando una rigorosa cross‑validation e l'ottimizzazione dei parametri per evitare risultati eccessivamente ottimistici.

Quanto funziona davvero il framework?

Il set di caratteristiche raffinato e i modelli ottimizzati si dimostrano molto efficaci. Su 11 diversi tipi di attacco, il modello con le migliori prestazioni, Random Forest, raggiunge un'accuratezza superiore al 97%, con valori di precisione, richiamo e F1 altrettanto elevati. In pratica, questo significa che il sistema non solo intercetta la maggior parte degli attacchi ma mantiene anche basso il numero di falsi allarmi. Anche per minacce sottili come il furto di credenziali o le violazioni di dati, che compaiono molto meno frequentemente nei dati, il framework conserva punteggi di rilevazione elevati. Rispetto ad approcci precedenti alla rilevazione delle intrusioni che usavano o pochissime caratteristiche o un numero eccessivo di misure, SSIF trova un equilibrio: riduce il numero di misurazioni che i modelli devono considerare migliorando al contempo la qualità della rilevazione e mantenendo i costi computazionali sufficientemente bassi per ambienti IoT con risorse limitate.

Dal framework di laboratorio al dispositivo di protezione quotidiano

Per i non specialisti, la conclusione principale è che è possibile costruire un livello di sicurezza automatizzato e sempre attivo che protegge vaste flotte di dispositivi smart senza richiedere hardware costoso o supervisione umana costante. Lasciando che gli algoritmi apprendano quali pattern nel traffico dei dispositivi sono veramente rilevanti e controllando costantemente tre principali tipi di comportamento malevolo — ricognizione, interruzione e furto di dati — lo Smart Secured IoT Framework può fornire avvisi precoci tramite email e allarmi ogni volta che viene rilevata attività anomala. Mentre lavori futuri amplieranno l'approccio a dataset del mondo reale più ricchi e variegati, questo studio mostra una strada chiara per rendere case, ospedali e industrie smart oggi vulnerabili molto più resilienti.

Citazione: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Parole chiave: Sicurezza IoT, rilevazione anomalie, apprendimento automatico, attacchi di rete, rilevazione intrusioni