Clear Sky Science · it

Quadro di cybersicurezza abilitato dall’IA per le future infrastrutture wireless 5G

Perché la sicurezza del 5G conta nella vita di tutti i giorni

Le reti wireless di quinta generazione (5G) promettono download rapidissimi, videochiamate più fluide, città intelligenti, chirurgia a distanza e auto a guida autonoma. Ma le stesse caratteristiche che rendono il 5G potente — collegare un numero enorme di dispositivi, spingere la potenza di calcolo ai margini della rete e dividere una rete fisica in molte reti virtuali — aprono anche nuove vie agli attacchi informatici. Questo articolo esplora come proteggere queste reti future affinché i servizi di cui le persone si affidano ogni giorno rimangano sicuri, affidabili e disponibili.

Nuove forze, nuovi punti deboli

Le reti mobili precedenti si concentravano principalmente su Internet più veloce e chiamate più nitide. Al contrario, il 5G è progettato come una dorsale digitale flessibile per tutto, dai sensori domestici ai robot industriali. Usa tecniche come il network slicing (più reti virtuali su hardware condiviso), l’edge computing (elaborazione dei dati vicino al luogo in cui vengono generati) e il dispiegamento denso di piccole stazioni base. Questi progressi aumentano notevolmente velocità e reattività, ma moltiplicano anche i punti in cui gli aggressori possono penetrare. Dispositivi economici poco sicuri, interfacce software esposte e collegamenti complessi tra dispositivi, torri radio, server edge e centri dati core creano insieme una superficie d’attacco molto più ampia rispetto al 4G.

Come gli aggressori potrebbero sfruttare il 5G

Gli autori tracciano un ampio panorama di minacce che attraversa sia il mondo fisico sia quello digitale. Apparecchiature fisiche come antenne e armadi stradali possono essere vandalizzate o manomesse. I collegamenti radio possono essere disturbati o falsificati in modo che telefoni e sensori si connettano a stazioni base fasulle. All’interno della rete, il massiccio uso di software e virtualizzazione significa che un singolo programma di controllo compromesso potrebbe riorientare il traffico, spiare gli utenti o interrompere i servizi. I network slice destinati a scopi diversi — per esempio lo streaming di intrattenimento e la chirurgia a distanza — potrebbero contaminarsi reciprocamente se l’isolamento fallisce. Miliardi di dispositivi Internet of Things economici e poco protetti possono essere dirottati in botnet che inondano la rete di traffico malevolo. Inoltre, gruppi ben finanziati e sponsorizzati da Stati possono silenziosamente infiltrarsi nelle infrastrutture 5G, aspettando il momento giusto per rubare dati o causare blackout su larga scala.

Difese più intelligenti tramite livelli e apprendimento

Per rispondere, l’articolo propone un quadro di sicurezza multilivello che considera il 5G come una pila di zone interconnesse piuttosto che un unico perimetro da difendere. Alla base, ogni dispositivo deve dimostrare di essere affidabile prima di connettersi, usando controlli hardware sicuri, software verificato e un «punteggio di fiducia» dinamico che viene aggiornato man mano che il suo comportamento viene osservato nel tempo. Al centro, a ogni network slice vengono applicate regole di sicurezza su misura e una rigorosa separazione dalle altre slice, limitando la mobilità di un intruso. Uno strato di controllo speciale sorveglia come le funzioni di rete virtuali comunicano tra loro; qualsiasi connessione inaspettata tra componenti software viene segnalata e può essere automaticamente bloccata. In alto, intelligenze artificiali avanzate analizzano in tempo reale i modelli di traffico, cercando segnali sottili di attacchi che gli strumenti più vecchi potrebbero non cogliere.

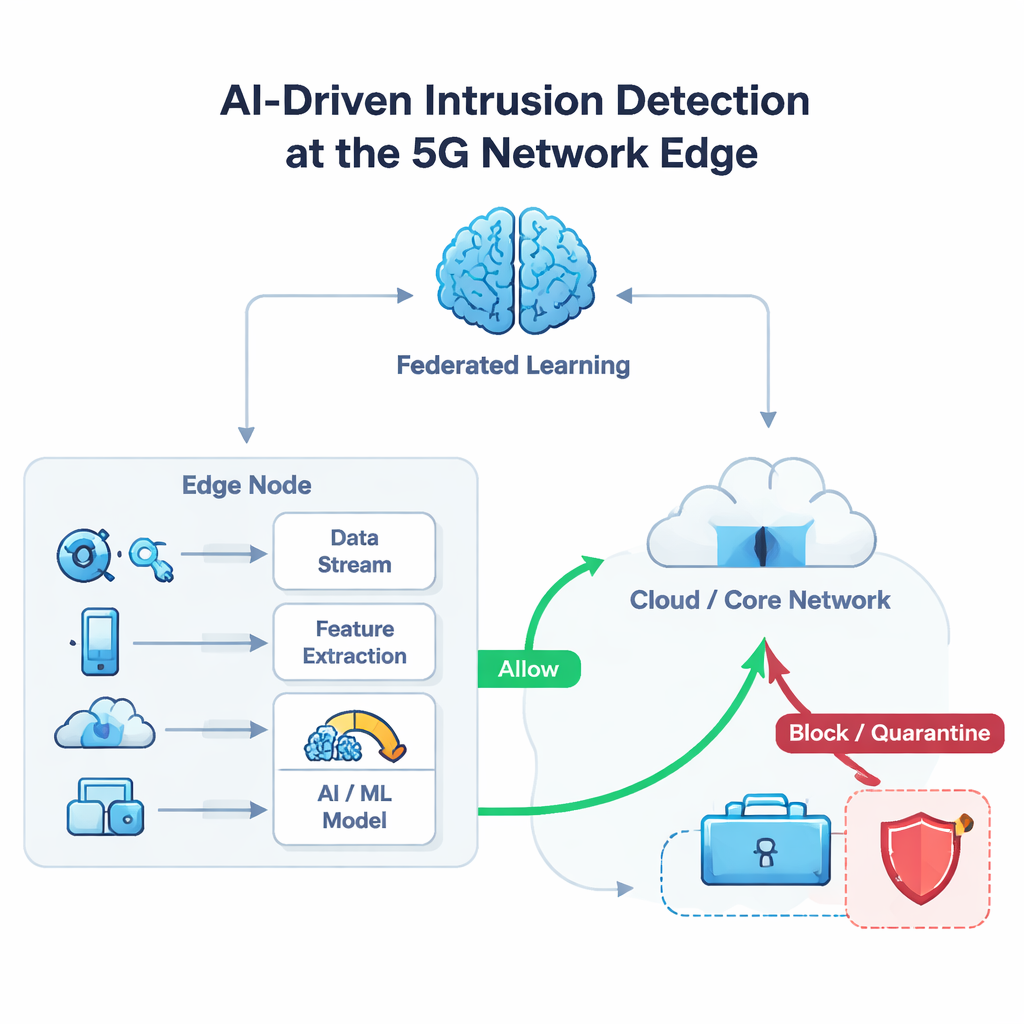

L’IA che osserva dall’edge

Un’idea chiave del quadro è spingere l’intelligenza verso l’edge della rete, dove i dati vengono generati. I server edge eseguono modelli di machine learning che esaminano flussi di pacchetti provenienti dai dispositivi vicini e assegnano a ogni flusso una probabilità di essere malevolo. Se il rischio appare elevato, il nodo edge può bloccare istantaneamente quel dispositivo, mettere in quarantena il suo traffico o riorientarlo, fermando molti attacchi prima che raggiungano il core della rete. Per addestrare questi modelli senza copiare informazioni sensibili in un database centrale, il sistema usa il federated learning: i nodi edge apprendono dai dati locali e condividono solo aggiornamenti astratti del modello, non record grezzi. In test condotti in un ambiente 5G emulato con fino a un milione di dispositivi simulati e un mix di traffico normale e malevolo, questo approccio ha rilevato le minacce con circa il 97,6% di accuratezza mantenendo ritardi bassi fino a 6,5 millisecondi anche sotto attacco attivo.

Cosa significa per il futuro della connettività

Per i non esperti, il messaggio principale è che mantenere il 5G sicuro non dipenderà da un’unica barriera magica, ma da molti strati coordinati che misurano continuamente la fiducia, sorvegliano comportamenti anomali e reagiscono automaticamente in frazioni di secondo. Lo studio mostra che combinare idee di sicurezza tradizionali con IA e un attento design di rete può rendere i sistemi wireless futuri sia veloci sia resilienti, anche quando servono milioni di dispositivi contemporaneamente. Gli autori sostengono che tali difese proattive potenziate dall’IA saranno essenziali non solo per i roll‑out del 5G di oggi ma anche per i futuri network 6G, che potrebbero dover proteggere applicazioni ancora più esigenti come riunioni olografiche e controllo in tempo reale di macchine in tutto il mondo.

Citazione: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Parole chiave: sicurezza 5G, rilevamento delle minacce guidato dall’IA, sicurezza del network slicing, sicurezza dell’edge computing, sicurezza IoT