Clear Sky Science · it

Rilevamento delle intrusioni a basso consumo energetico con un modello ibrido protocol‑aware transformer–spiking

Perché una difesa informatica più intelligente e snella è importante

Man mano che case, uffici e città si riempiono di dispositivi connessi, le reti che li collegano diventano al tempo stesso indispensabili e vulnerabili. I sistemi di rilevamento delle intrusioni sorvegliano questo traffico digitale alla ricerca di segnali di attacco, ma molti strumenti moderni sono o troppo energivori per i dispositivi di piccole dimensioni o non riconoscono le intrusioni rare e sottili che causano i danni maggiori. Questo articolo presenta un nuovo tipo di rilevatore di intrusioni che prende spunto sia dai modelli linguistici sia dall’informatica ispirata al cervello per individuare le minacce con maggiore accuratezza consumando meno energia, rendendolo più adatto alla prossima generazione di hardware sempre connesso e a risorse limitate.

Le difese odierne si scontrano con un limite

Il rilevamento delle intrusioni convenzionale si basava inizialmente su firme fisse, come cercare impronte note di malware. Questo approccio si incrina quando gli aggressori cambiano tattiche o inventano nuovi stratagemmi. L’apprendimento automatico e, più recentemente, il deep learning hanno migliorato le cose imparando i pattern direttamente dai dati di rete. Tuttavia, questi modelli mostrano ancora debolezze in tre aspetti cruciali: richiedono notevole potenza di calcolo ed energia; spesso si comportano come scatole nere difficili da interpretare; e tendono a trascurare tipi di attacco rari ma pericolosi sepolti in un traffico prevalentemente normale. I modelli transformer, la stessa famiglia di algoritmi che alimenta molti strumenti linguistici avanzati, hanno aumentato l’accuratezza catturando pattern a lungo raggio nelle connessioni di rete. Tuttavia sono computazionalmente pesanti, il che li rende poco adatti per sensori a basso consumo e dispositivi edge nell’Internet delle cose.

Un approccio ibrido ispirato al cervello

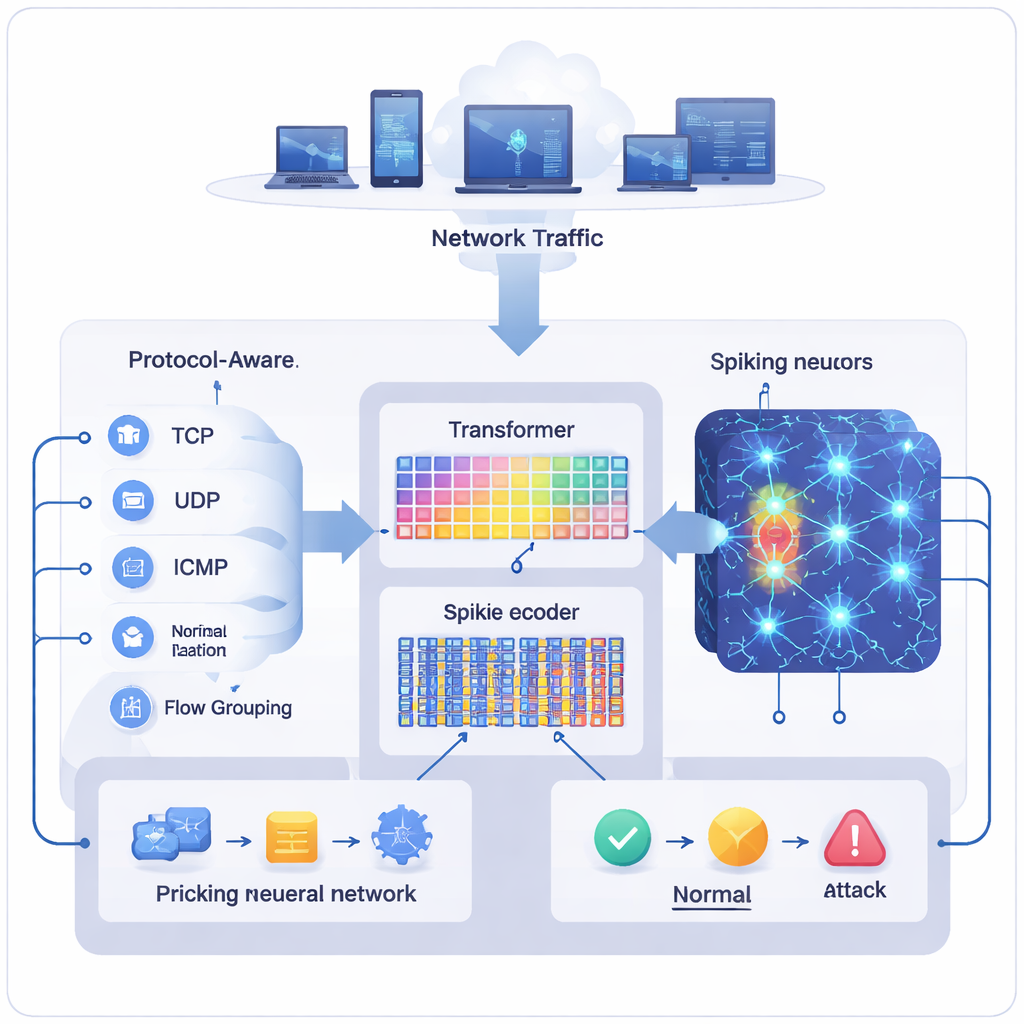

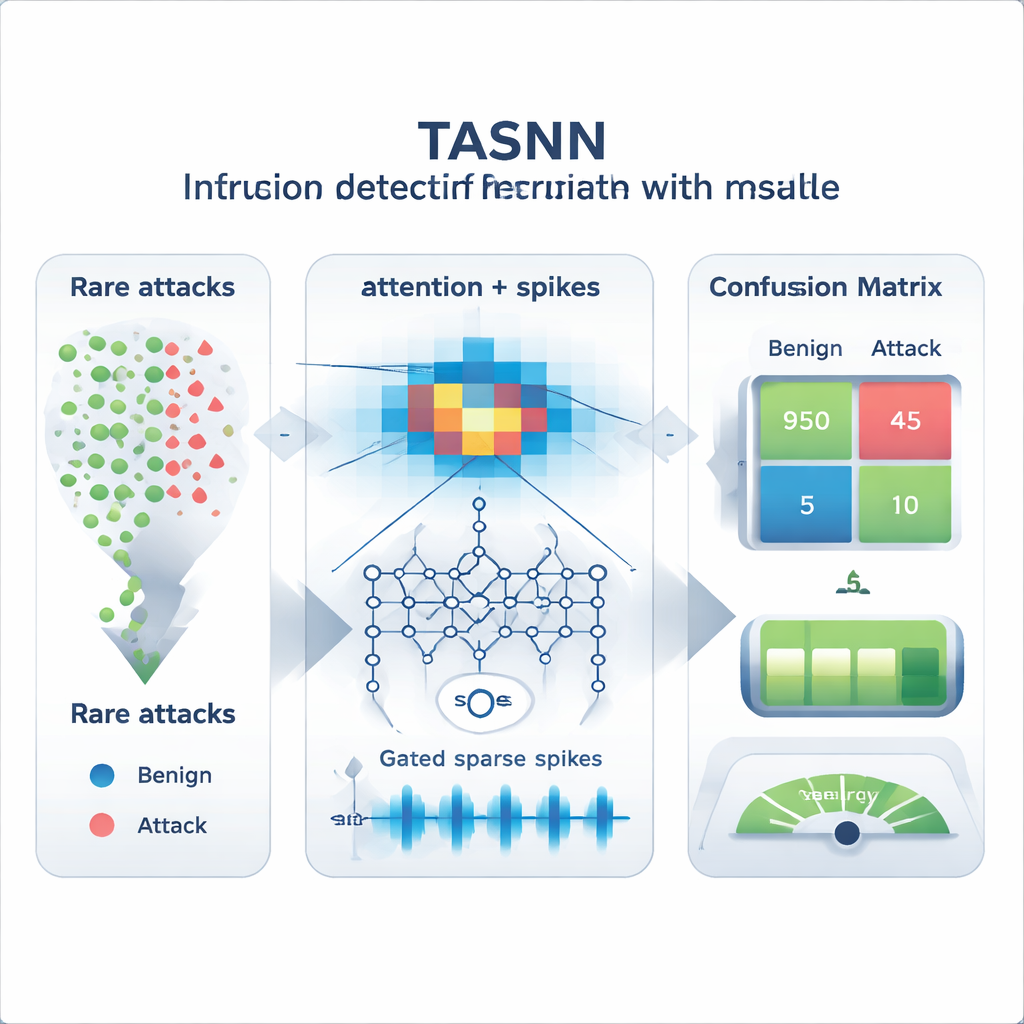

Gli autori propongono un modello ibrido chiamato Transformer‑Augmented Spiking Neural Network (TASNN) che combina un transformer compatto con una rete neurale spiking, una classe di modelli che elaborano l’informazione come brevi impulsi elettrici simili ai neuroni biologici. La parte transformer è specializzata nella comprensione del contesto: come il protocollo di una connessione, il servizio e l’attività recente si relazionano tra loro in brevi «pseudo‑flow» di traffico. La componente spiking eccelle nell’elaborazione a evento e a basso consumo energetico, attivandosi solo quando si verificano cambiamenti significativi. Tra le due, il sistema impiega un preprocessing specializzato per trattare in modo equo i diversi protocolli di rete, ricostruisce brevi pattern di interazione anche da dati tabellari dei log e codifica le caratteristiche in treni di spike sparsi in modo che la maggior parte dei neuroni resti silenziosa a meno che non compaia qualcosa di sospetto.

Insegnare al modello cosa conta davvero

Gran parte della forza di TASNN deriva da come prepara e filtra i dati prima di prendere una decisione. Invece di normalizzare tutto il traffico in un unico blocco, regola le feature separatamente per i record TCP, UDP e ICMP in modo che un protocollo non domini il processo di apprendimento. Raggruppa inoltre record correlati in brevi sequenze simili a flow, catturando segnali come spostamenti improvvisi nei conteggi di byte o raffiche di flag insoliti che spesso accompagnano scansioni o tentativi di intrusione. Questi segnali ingegnerizzati vengono poi trasformati in spike che scattano solo quando i valori cambiano abbastanza da essere rilevanti. Un meccanismo di attenzione interno al transformer evidenzia quali campi — come durata, tipo di protocollo o ruoli delle porte — sono più influenti, mentre un meccanismo di gating utilizza questa attenzione per decidere quanta attività spiking consentire. Una fase di selezione delle feature mette a confronto l’attenzione del transformer con il numero di spike provocati da una feature, potando gli input che aumentano i costi senza migliorare le decisioni.

Più efficace nel cogliere i rari e fare di più con meno

I ricercatori hanno valutato TASNN su diversi dataset standard per il rilevamento delle intrusioni, inclusi NSL‑KDD, la sua divisione più difficile KDDTest+21 e porzioni di CICIDS‑2017. Attraverso diverse modalità di suddivisione dei dati in set di addestramento e test, il modello ibrido ha continuamente raggiunto maggiore accuratezza complessiva e punteggi macro‑mediati più alti rispetto a classificatori tradizionali, reti convoluzionali e baseline basate solo su transformer. In termini pratici è rimasto efficace nel classificare il traffico comune migliorando in modo marcato la rilevazione degli attacchi rari che i sistemi precedenti spesso etichettavano come normali. Allo stesso tempo, le simulazioni dell’attività spiking hanno mostrato che i neuroni sparavano in media solo circa uno‑due spike per campione, con decisioni raggiunte in pochi millisecondi. Rispetto a un modello non spiking simile, questo si è tradotto in circa il 22 percento di consumo energetico in meno, un segnale promettente per hardware alimentato a batteria o neuromorfico.

Cosa significa per la sicurezza di rete di tutti i giorni

Per i non specialisti, il messaggio chiave è che TASNN si comporta come una guardia di sicurezza digitale più attenta ma parsimoniosa. Presta attenzione ai dettagli giusti per ogni tipo di traffico, ricorda brevi raffiche di comportamento insolito e reagisce solo quando i cambiamenti sono davvero importanti, invece di funzionare costantemente a pieno regime. Il risultato è un rilevatore di intrusioni più capace di intercettare sia attacchi comuni sia rari pur risparmiando risorse computazionali, avvicinando la difesa informatica di alto livello ai piccoli dispositivi a consumo limitato che oggi sorreggono la nostra vita digitale.

Citazione: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Parole chiave: rilevamento delle intrusioni, cybersicurezza, reti neurali spiking, modelli transformer, IA a basso consumo energetico