Clear Sky Science · it

Quadro categoriale per la sicurezza AI zero-trust resistente ai computer quantistici

Perché la protezione dell’AI richiede una nuova serratura

Man mano che l’intelligenza artificiale si diffonde in ospedali, fabbriche e abitazioni, i modelli che alimentano questi sistemi diventano obiettivi privilegiati per gli hacker. Parallelamente, i futuri computer quantistici minacciano di infrangere molte delle modalità di cifratura che proteggono i dati odierni. Questo articolo presenta un nuovo modo di proteggere i modelli AI progettato per resistere sia ad attaccanti umani sofisticati sia alle macchine quantistiche di domani, mantenendo al contempo la possibilità di esecuzione su dispositivi piccoli ed economici.

Costruire una fortezza “mai fidarsi” attorno all’AI

Gli autori partono da una filosofia di sicurezza chiamata “zero trust”. Invece di presumere che tutto ciò che si trova all’interno della rete aziendale sia sicuro, lo zero trust considera ogni tentativo di accesso come sospetto. Nel progetto proposto, i client esterni devono attraversare un broker basato su ESP32 e successivamente un agente di sicurezza, anch’esso su ESP32, prima di raggiungere i modelli AI su una rete locale protetta. Ogni richiesta viene verificata in base a chi chiede, quale modello desidera, quando richiede l’accesso e da dove. Gli accessi sono limitati, a tempo e legati a ruoli specifici, così che anche se una parte del sistema venisse compromessa, gli aggressori non possano spostarsi liberamente verso altri modelli o dati.

Serrature che resistono ai computer quantistici

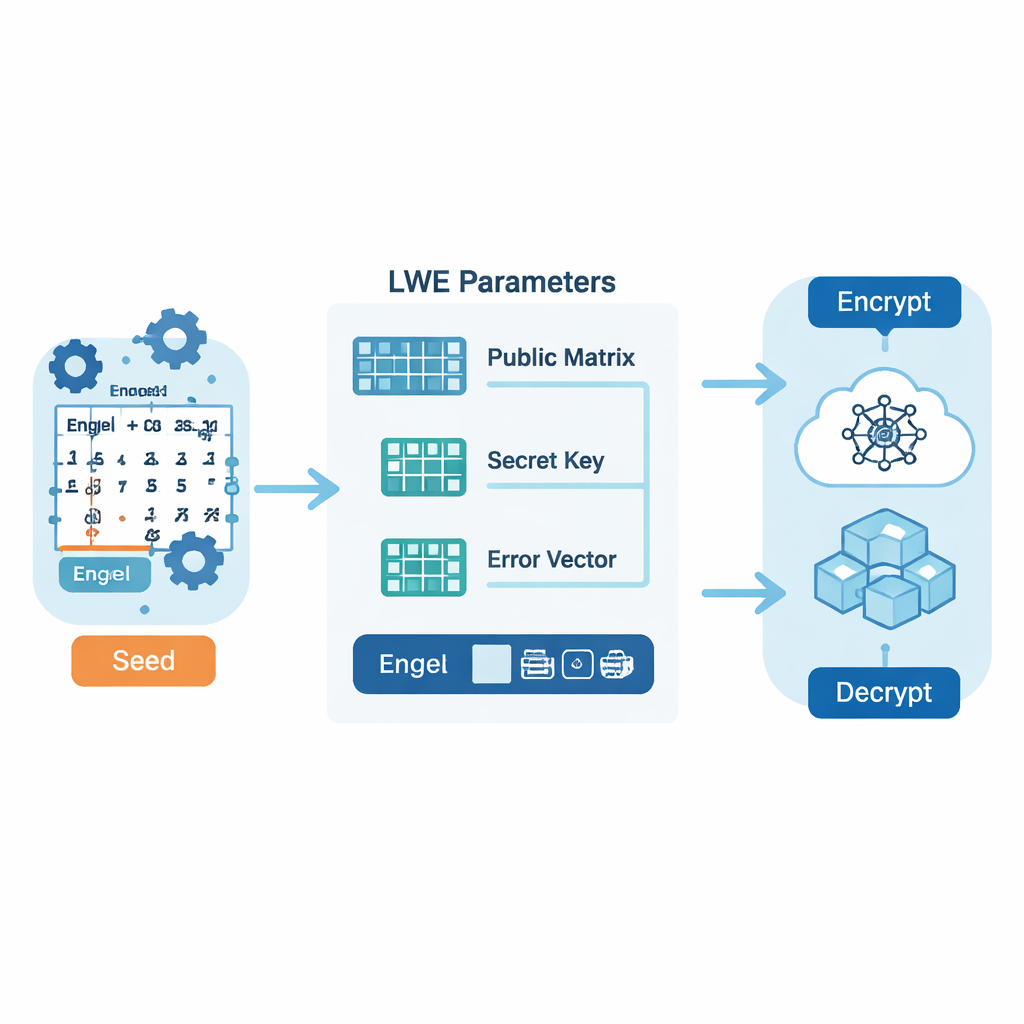

Per proteggere i messaggi che attraversano questo gateway zero-trust, il sistema si affida a una famiglia di tecniche note come crittografia post-quantistica basata su reticoli. Invece dei noti problemi di teoria dei numeri odierni, questi schemi nascondono informazioni in griglie numeriche ad alta dimensionalità che si ritiene siano difficili da risolvere anche per macchine quantistiche. Una svolta tecnica chiave in questo lavoro riguarda il modo in cui gli autori generano i numeri “dall’aspetto casuale” che alimentano la cifratura. Anziché utilizzare un generatore di numeri casuali convenzionale, partono da un numero reale segreto ed espandono questo valore in una lunga sequenza di cifre mediante un metodo chiamato espansione di Engel, quindi lo mescolano ulteriormente con una mappa caotica. Questo produce uno stream di valori sufficientemente strutturato da poter essere memorizzato e riprodotto in modo efficiente, ma abbastanza imprevedibile da resistere agli attacchi noti.

Trasformare la matematica profonda in un piano di sicurezza

Ciò che distingue questo quadro è l’uso di un ramo della matematica chiamato teoria delle categorie per descrivere l’intero flusso di lavoro di sicurezza. Invece di concentrarsi sul codice a basso livello, la teoria delle categorie tratta ogni operazione crittografica — come generazione di chiavi, cifratura o mescolamento di sequenze casuali — come una specie di freccia tra oggetti astratti, e considera le politiche di sicurezza come mappature di livello superiore tra queste frecce. Organizzando il sistema in questo modo, gli autori possono esprimere garanzie importanti — come “decifrare dopo aver cifrato restituisce il messaggio originale” o “modificare un parametro non indebolisce silenziosamente la sicurezza” — come semplici regole di diagramma. Questo fornisce una checklist rigorosa che aiuta a garantire che il progetto rimanga solido anche quando i componenti vengono sostituiti o aggiornati.

Far funzionare una sicurezza forte su hardware minuscolo

Oltre alla teoria, l’articolo riporta un’implementazione completa su microcontrollori ESP32 a basso costo che fungono da broker e agente davanti ai servizi AI. Nonostante eseguano cifrature resistenti ai quantistici, i dispositivi restano altamente efficienti: la cifratura richiede circa 11 millisecondi, la decifratura meno di 3 millisecondi, e l’uso della memoria lascia oltre il 90% dell’heap libero dopo le operazioni crittografiche. Le misurazioni di potenza mostrano un consumo di base stabile intorno ai 300 milliwatt con brevi picchi sotto i 500 milliwatt durante i calcoli intensivi sui reticoli, livelli adatti per sensori alimentati a batteria. Nei test, il sistema ha bloccato il 100% di oltre 1.000 tentativi di accesso non autorizzati aggiungendo meno di un secondo al tempo di risposta complessivo dell’AI, gran parte del quale è imputabile ai modelli stessi piuttosto che alla cifratura.

Prepararsi agli aggiornamenti futuri senza compromettere la sicurezza

Lo stesso quadro matematico supporta anche la “crypto‑agility”: la capacità di sostituire un mattone crittografico con un altro — per esempio, rimpiazzare lo schema a reticoli odierno con uno standard futuro — senza riprogettare il resto del sistema da zero. Nella visione categoriale, ogni algoritmo crittografico è un modulo innestabile, e le transizioni sicure tra essi vengono espresse come mappature strutturate che preservano obiettivi di sicurezza come riservatezza e integrità. Questo riduce la quantità di codice da modificare e il lavoro di retesting richiesto quando arrivano nuovi standard post-quantistici o ottimizzazioni hardware.

Cosa significa per gli utenti comuni

Per i non specialisti, il messaggio pratico è che una sicurezza forte e a prova di futuro per l’AI non deve essere riservata ai grandi data center. Combinando controlli zero-trust, matematica resistente ai quantistici e un ragionamento attento su come i componenti si incastrano, gli autori dimostrano che anche chip piccoli ed economici possono fungere da guardiani affidabili per potenti modelli AI. Il loro prototipo rifiuta ogni richiesta non autorizzata, mantiene basse le latenze e può evolvere con le pratiche crittografiche migliori. Se adottati su larga scala, approcci come questo potrebbero contribuire a garantire che i servizi AI di cui le persone si avvalgono — dall’agricoltura intelligente al monitoraggio medico — rimangano sicuri anche mentre gli aggressori e la tecnologia di calcolo diventano più sofisticati.

Citazione: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Parole chiave: crittografia post-quantistica, architettura zero trust, sicurezza dei modelli AI, cifratura basata su reticoli, sicurezza IoT embedded