Clear Sky Science · it

Apprendimento profondo potenziato con attenzione non locale per il rilevamento robusto di cyberattacchi nei sistemi SCADA basati su Industrial IoT

Perché proteggere l’industria intelligente è importante

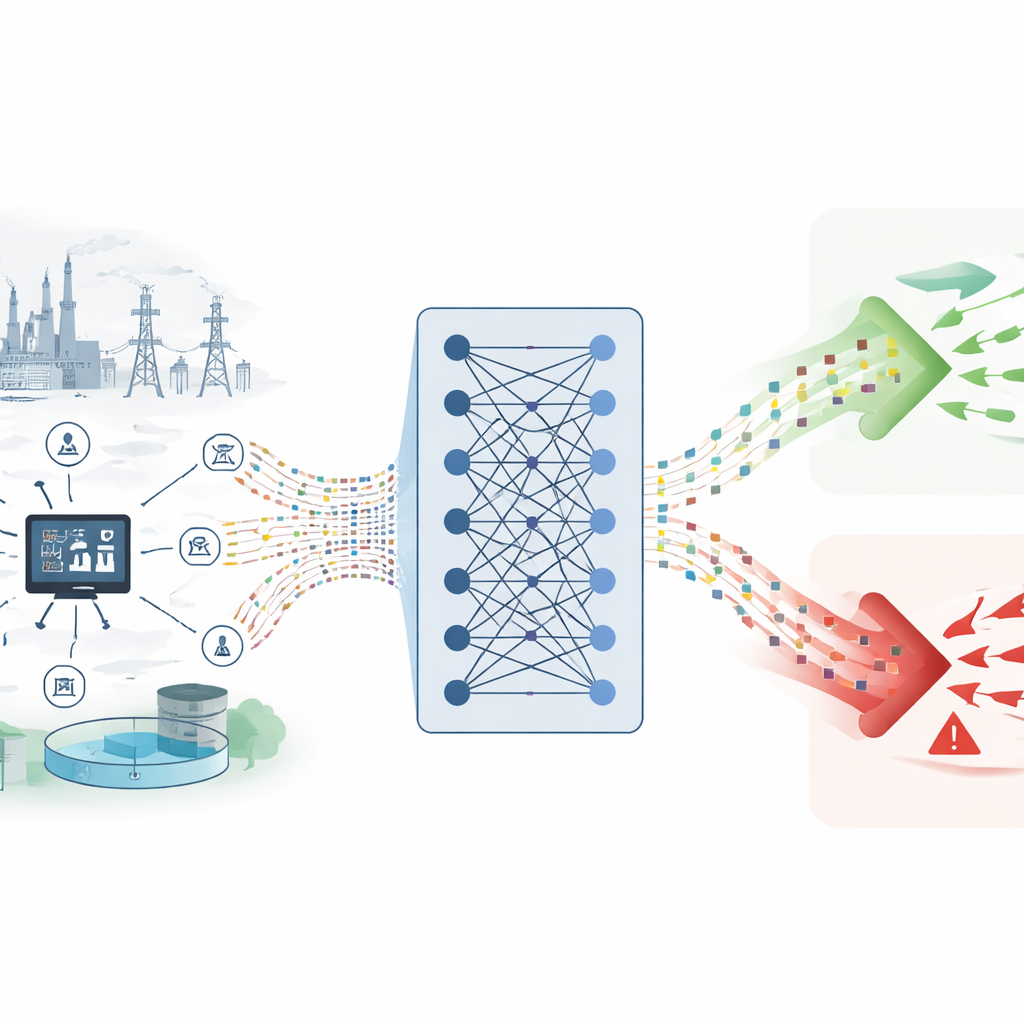

Le fabbriche moderne, le reti elettriche e i sistemi idrici fanno sempre più affidamento su sensori e controller connessi a Internet per garantire il funzionamento regolare. Questa rete di dispositivi, spesso chiamata Internet industriale delle cose, offre agli operatori potenti informazioni in tempo reale—ma al contempo apre la porta agli aggressori. L’articolo riassunto qui esplora un nuovo sistema di intelligenza artificiale progettato per individuare anche i cyberattacchi più rari e furtivi su queste reti vitali prima che possano provocare blackout, acqua contaminata o l’arresto delle linee di produzione.

Come è connessa l’industria odierna

In molti settori critici, una piattaforma di controllo centrale nota come SCADA supervisiona migliaia di dispositivi sul campo: controller logici programmabili che azionano pompe e turbine, sensori che misurano pressione e portata, e unità remote che commutano interruttori o valvole. Questi componenti comunicano costantemente su reti industriali, inviando dati alle sale di controllo e ricevendo comandi in risposta. Poiché questi sistemi sono oggi ampiamente connessi—a volte anche accessibili da Internet pubblico—sono diventati obiettivi interessanti. Un singolo dispositivo debole o obsoleto, con scarsa potenza di calcolo e misure di sicurezza inadeguate, può offrire a un attaccante un punto d’appoggio per compromettere un impianto o un’intera regione.

Perché le difese tradizionali non bastano

Le difese tradizionali per queste reti si basano in gran parte su regole fisse: firewall che bloccano il traffico che corrisponde a pattern noti e strumenti di rilevamento delle intrusioni che cercano firme di malware già riconosciuti. Questi metodi statici faticano contro minacce in continua evoluzione. Gli aggressori moderni impiegano tecniche “zero-day” mai viste prima, campagne stealth che durano a lungo e manipolazioni sottili delle letture dei sensori o dei segnali di controllo che possono sfuggire ai controlli basati su regole. Allo stesso tempo, gli analisti umani non possono sorvegliare in tempo reale l’enorme flusso di dati delle reti industriali. Questi limiti hanno stimolato l’interesse per il machine learning e l’apprendimento profondo, che possono apprendere i pattern di comportamento normale e mettere in evidenza automaticamente le attività anomale.

Un modo più intelligente di osservare il traffico di rete

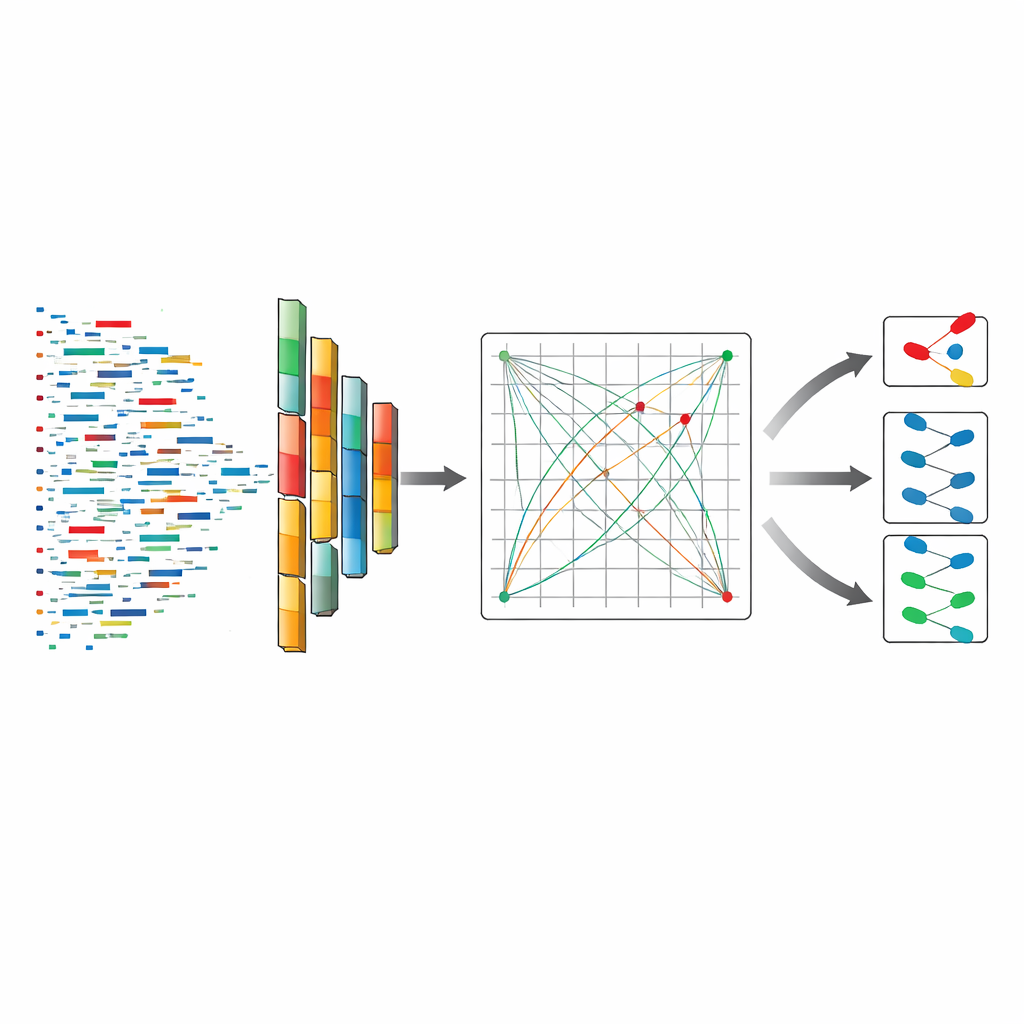

Gli autori presentano un modello di deep learning chiamato DeepNonLocalNN, costruito specificamente per il traffico dell’IoT industriale e dei sistemi SCADA. Invece di trattare ogni dato in isolamento, il modello osserva i pattern nel tempo e contemporaneamente su molte misure diverse—come dimensioni dei pacchetti, intervalli temporali e flussi di dati tra dispositivi. Parte con strati convoluzionali adatti a scoprire pattern locali, come esplosioni ripetute provenienti da un dispositivo malfunzionante. Su questi strati aggiunge blocchi di “attenzione non locale”, che consentono al modello di ponderare relazioni tra eventi distanti nel flusso di traffico. Questa combinazione lo aiuta a rilevare segnali sottili e distribuiti di comportamento malevolo che modelli più semplici potrebbero non cogliere.

Testare il modello in uno scenario realistico

Per valutare l’efficacia di DeepNonLocalNN, i ricercatori hanno utilizzato un ampio dataset pubblico che imita una rete industriale reale, contenente più di un milione di esempi sia di traffico quotidiano sia malevolo. La maggior parte dei dati appare normale, mentre solo una piccolissima frazione corrisponde ad attacchi seri come backdoor nascoste o iniezioni di comandi accuratamente costruite. Questo squilibrio rispecchia la realtà: gli attacchi sono rari ma critici. Il team ha confrontato il proprio modello con diversi approcci consolidati di deep learning, incluse reti ricorrenti che tracciano sequenze e altre architetture basate sull’attenzione. Hanno misurato non solo l’accuratezza complessiva, ma anche la capacità di ciascun metodo di riconoscere ogni tipo di attacco, in particolare i più rari.

Cosa rivelano i risultati

DeepNonLocalNN ha ottenuto prestazioni eccellenti. Ha classificato correttamente quasi tutto il traffico, raggiungendo punteggi vicini alla perfezione nelle metriche standard di accuratezza e rilevamento. Più importante, ha fatto molto meglio dei modelli concorrenti nell’individuare i tipi di attacco meno comuni ma più pericolosi. Mentre altri metodi spesso etichettavano erroneamente questi casi rari come normali, il nuovo modello ne ha rilevata la maggior parte, grazie alla sua capacità di combinare pattern locali dettagliati con una visione d’insieme del flusso di traffico. Gli autori hanno inoltre applicato tecniche di addestramento specializzate per contrastare lo squilibrio dei dati, garantendo che il modello non si limitasse ad apprendere a favorire la classe normale, largamente predominante.

Cosa significa per la vita di tutti i giorni

Per i non addetti ai lavori, il punto chiave è che algoritmi più intelligenti possono offrire un sistema di allerta precoce molto più solido per le infrastrutture critiche da cui dipendiamo—energia, acqua, trasporti e produzione. DeepNonLocalNN dimostra che permettendo a un modello di IA di apprendere sia i dettagli locali sia il contesto più ampio del comportamento di rete, diventa possibile cogliere anche cyberattacchi furtivi e rari prima che provochino danni fisici. Il lavoro non è ancora pronto per un’adozione plug-and-play in ogni impianto—serviranno passi successivi per ridurre i requisiti computazionali e testarlo in ulteriori ambienti reali—ma indica la strada verso strumenti di rilevamento delle intrusioni veloci, adattabili e molto più efficaci rispetto alle difese basate su regole del passato.

Citazione: Yilmaz, M.T., Polat, O., Algul, E. et al. Non-local attention enhanced deep learning for robust cyberattack detection in industrial IoT-based SCADA systems. Sci Rep 16, 7857 (2026). https://doi.org/10.1038/s41598-026-37146-1

Parole chiave: sicurezza dell’Internet industriale, cyberattacchi SCADA, rilevamento delle intrusioni, apprendimento profondo, attenzione non locale