Clear Sky Science · it

Azione parametrica dell’immagine omomorfa del gruppo modulare e sua applicazione nella cifratura delle immagini

Perché nascondere le immagini è più difficile di quanto sembri

Ogni giorno inviamo foto attraverso Internet—scansioni mediche, documenti d’identità, istantanee di famiglia—spesso senza considerare chi altro possa vederle. I metodi di cifratura tradizionali sono stati pensati per testi e numeri e possono avere difficoltà con l’enorme dimensione e la struttura delle immagini. Questo articolo propone un modo matematicamente sofisticato per mescolare le immagini così a fondo da renderle resistenti a molte tecniche di attacco moderne, pur restando sufficientemente efficiente per l’uso pratico.

Da semplici lucchetti a chiavi digitali più intelligenti

La maggior parte delle cifrature moderne per i dati, comprese le immagini, si basa su cifrari a blocchi: algoritmi che suddividono l’informazione in piccoli blocchi e la trasformano ripetutamente. Al centro di molti cifrari a blocchi c’è una S-box, o scatola di sostituzione, che prende un piccolo frammento di dati (spesso un byte) e lo sostituisce con un altro valore secondo una tabella predefinita. Questo passaggio è la principale fonte di “non linearità”—il caos controllato che rende difficile per un attaccante risalire dai dati cifrati all’originale. Se la S-box è mal progettata, l’intero cifrario diventa più facile da violare. Gli autori si concentrano sulla costruzione di S-box più robuste, pensate per le immagini, dove pattern e correlazioni tra pixel adiacenti possono rivelare informazioni se non vengono attentamente disturbati.

Usare geometrie esotiche per mescolare i dati

L’innovazione chiave dell’articolo è costruire S-box a partire da un ramo ricco dell’algebra astratta chiamato gruppi triangolari generalizzati, collegati al noto gruppo modulare nella teoria dei numeri. Invece di affidarsi solo a semplici formule aritmetiche o a mappe caotiche, gli autori studiano come questi gruppi agiscono su rette proiettive su campi finiti—strutture matematiche che organizzano i numeri in modo altamente simmetrico ma intricato. Parametrizzando con cura queste azioni ottengono diagrammi di coset: immagini simili a grafi che descrivono come gli elementi vengono permutati. Ogni scelta di parametro porta a un diverso schema di cicli e connessioni, che a sua volta definisce una S-box distinta. Poiché le permutazioni risultanti sono meno regolari e più variabili di quelle prodotte da gruppi classici, offrono meno strutture prevedibili che un attaccante possa sfruttare.

Progettare una scatola di sostituzione più forte

Sulla base di questo quadro algebrico, gli autori generano una S-box 8×8 (mappando 256 possibili valori di input su 256 output) sul campo finito con 2⁸ elementi, della stessa dimensione usata nel diffuso cifrario AES. Basano la sostituzione su applicazioni ripetute di una parola di gruppo specifica, espressa matematicamente come prodotto di trasformazioni del tipo xyxy², e poi rimuovono punti fissi e singolarità per evitare punti deboli. La S-box risultante viene testata approfonditamente con criteri crittografici standard: non linearità (quanto si allontana da una semplice regola lineare), effetto valanga (quanto cambia l’output quando si inverte un singolo bit dell’input), indipendenza dei bit (se i bit di uscita si comportano in modo indipendente), uniformità differenziale (resistenza agli attacchi basati sulle differenze input-output) e probabilità di approssimazione lineare. Su queste misure la loro S-box si posiziona alla pari o supera molte proposte recenti, raggiungendo alta non linearità, basso bias nelle tracce lineari e un profilo favorevole contro attacchi differenziali.

Mettere il nuovo progetto al lavoro sulle immagini

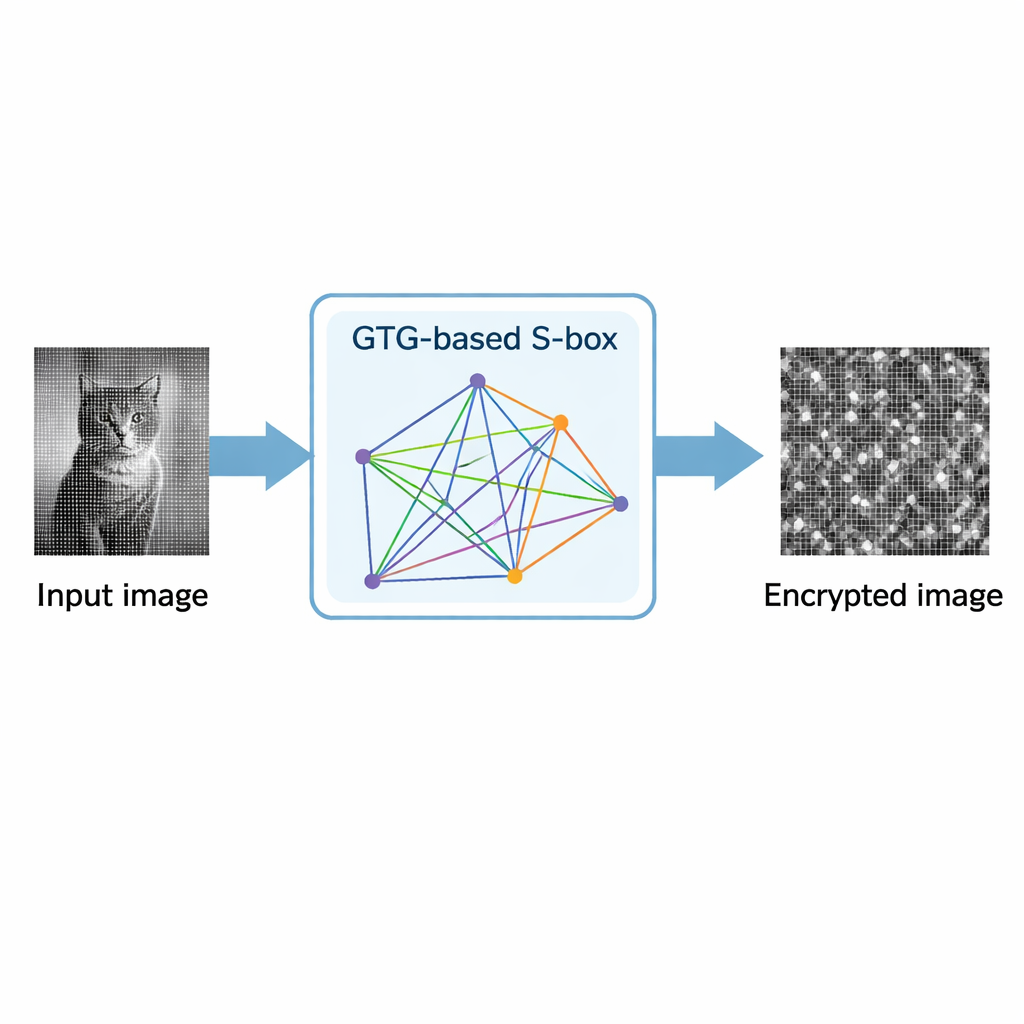

Per dimostrare l’utilità pratica della S-box, i ricercatori la incorporano in uno schema di cifratura per immagini in scala di grigi. Il processo usa ripetutamente la S-box: prima per traslare e sostituire i valori dei pixel, poi in uno step di miscelazione che disperde piccole modifiche su tutta l’immagine. Testano il metodo su una fotografia campione e ne analizzano i risultati statisticamente. L’istogramma dei pixel dell’immagine cifrata è quasi piatto, il che indica che i valori di luminosità sono distribuiti in modo uniforme e non rimangono pattern visibili. Le misure di correlazione tra pixel vicini calano da valori molto alti (vicini a 1) nell’immagine originale a quasi zero nell’immagine cifrata. Altri indicatori standard, come l’entropia (vicina al valore ideale di 8 bit), NPCR (circa 0,9959) e UACI (circa 0,3348), mostrano che anche piccole modifiche nell’immagine originale producono grandi e imprevedibili cambiamenti dopo la cifratura, rendendo estremamente difficili attacchi differenziali e statistici.

Cosa significa per la sicurezza di tutti i giorni

In termini semplici, l’articolo dimostra che idee tratte da rami profondi e apparentemente astratti della matematica possono essere impiegate per costruire difese molto pratiche per le immagini digitali. Usando gruppi triangolari generalizzati per generare S-box, gli autori creano una famiglia flessibile di tabelle di sostituzione con forte potere di mescolamento e pochissimi pattern rilevabili. Il loro schema prototipo di cifratura delle immagini dimostra sia elevata sicurezza sia efficienza ragionevole, suggerendo che tali costruzioni algebriche potrebbero diventare un’alternativa robusta a progetti più tradizionali o basati esclusivamente sul caos. Per gli utenti, questo tipo di lavoro contribuisce a garantire che immagini sensibili—dalle scansioni mediche alle fotografie personali—possano essere protette contro attacchi via via più sofisticati.

Citazione: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Parole chiave: cifratura delle immagini, scatola di sostituzione, gruppi triangolari generalizzati, crittografia, campi finiti