Clear Sky Science · it

Metodo di filtraggio multilivello per allarmi di sicurezza di rete basato sull'algoritmo DBSCAN e inferenza di regole Rete

Perché gli allarmi più intelligenti sono importanti

Ogni organizzazione moderna dipende oggi da reti che non si fermano mai, dagli ospedali e le banche ai fornitori cloud e alle infrastrutture cittadine. Queste reti sono sorvegliate da strumenti di sicurezza che generano migliaia di allarmi al giorno—molti più di quelli che gli analisti umani possono realisticamente esaminare. Sepolti in questo flusso ci sono pochi allarmi che segnalano effettive intrusioni o gravi vulnerabilità. Questo articolo presenta un nuovo metodo per separare quei segnali cruciali dal rumore, riducendo i falsi positivi mentre intercetta più attacchi reali e richiedendo al contempo pochissima potenza di calcolo.

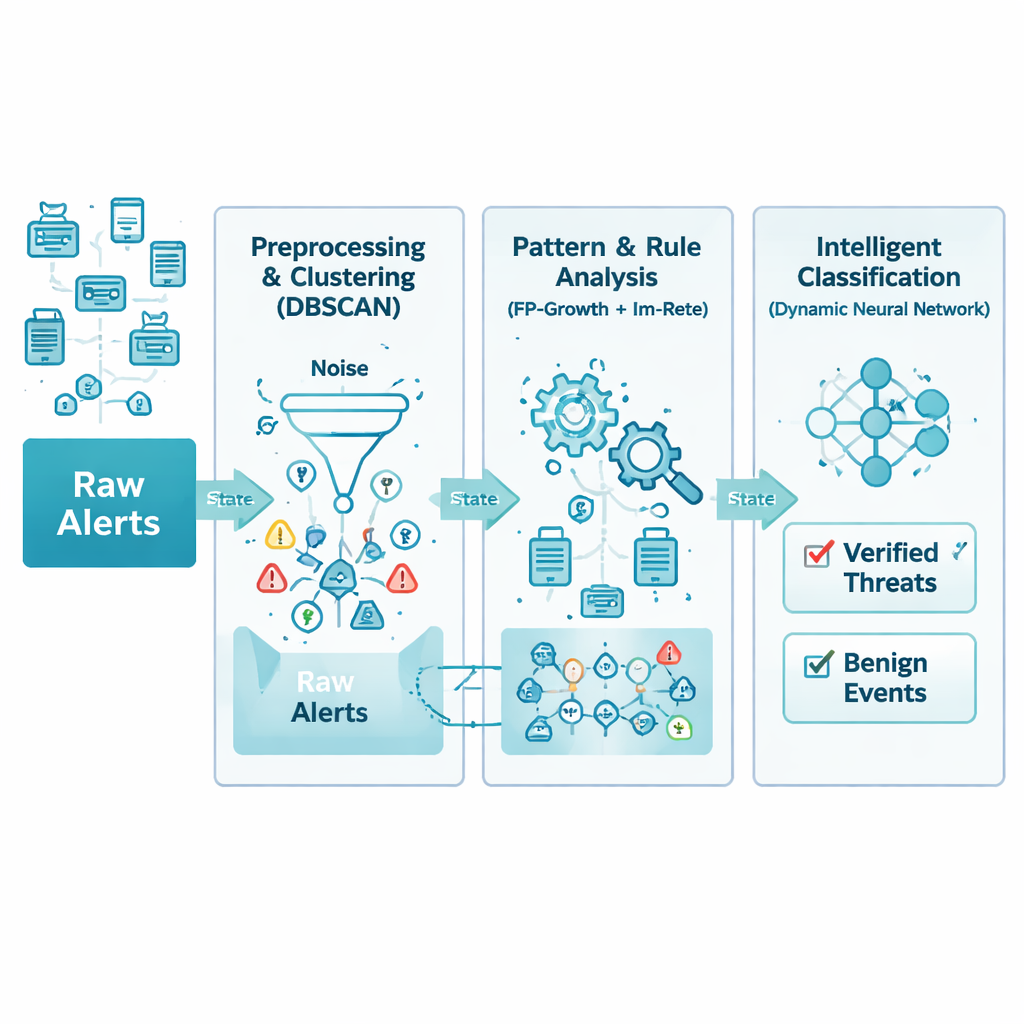

Dai log disordinati a dati puliti e utilizzabili

Gli allarmi di rete arrivano da molti dispositivi e fornitori diversi, ciascuno con il proprio formato e livello di dettaglio. Gli autori affrontano prima questo caos con una fase accurata di pulizia e standardizzazione. Tutti gli allarmi in ingresso vengono tradotti in una struttura comune e privati di duplicati, campi mancanti ed errori evidenti. Per esempio, avvisi ripetuti da più dispositivi sullo stesso attacco in pochi secondi vengono uniti in un unico record più ricco. Il risultato è un database snello di allarmi che preserva ciò che conta davvero—ciò che è accaduto, quando è accaduto e quali sistemi sono stati coinvolti—rimuovendo al contempo il disordine che rallenterebbe l'analisi successiva.

Lascare che i modelli temporali rivelino i problemi reali

Anche i dati puliti possono essere travolgenti, quindi il livello successivo cerca raggruppamenti naturali nel tempo. Il metodo si basa su una tecnica chiamata clustering basato sulla densità, che in pratica individua i periodi in cui allarmi correlati compaiono vicini tra loro, trattando invece come rumore gli allarmi isolati o casuali. Questo evita di dover indovinare in anticipo quanti tipi di incidenti esistono. Il sistema utilizza anche finestre temporali scorrevoli e sovrapposte, in modo che attacchi rapidi non vengano accidentalmente spezzati in lotti diversi. Se tarata con cura, questa fase mantiene i burst di attività più informativi eliminando fino a un terzo del rumore di fondo fuorviante nei flussi grezzi.

Insegnare alle regole a gestire pezzi mancanti

Le reti del mondo reale sono imperfette: i pacchetti vengono persi, i dispositivi si comportano male e alcuni allarmi non arrivano mai. I motori di regole tradizionali si aspettano informazioni complete e semplicemente falliscono se manca un elemento. Qui gli autori riprogettano il classico sistema di regole Rete in modo che ogni condizione di una regola abbia un peso, che riflette la sua importanza. Invece di richiedere che ogni dettaglio corrisponda perfettamente, il motore verifica se una quantità sufficiente di elementi importanti si allinea nel tempo. Questo approccio “sfumato” permette al sistema di riconoscere comunque un modello d'attacco anche se, per esempio, una sondata iniziale o un avviso minore di un sensore non sono mai stati registrati. Allo stesso tempo, rami di regole usati raramente o inattivi da tempo vengono potati via per mantenere basso l'uso della memoria.

Rete neurale che si rimodella da sola

Dopo che modelli e regole hanno trasformato gli allarmi in caratteristiche più significative, una fase finale usa una rete neurale per decidere quali eventi sono minacce reali e quali sono benigni. A differenza di molti modelli di machine learning che sono fissi una volta progettati, questa rete può aumentare o ridurre i suoi layer nascosti durante l'addestramento. Parte da una struttura ridotta, aggiunge unità quando ciò migliora chiaramente le prestazioni e accorcia le parti che non apportano beneficio. Questo design adattivo aiuta il modello ad adattarsi sia a dataset semplici sia complessi senza doversi basare su ipotesi arbitrarie, riducendo il rischio di overfitting e accorciando i tempi di addestramento mantenendo alta l'accuratezza.

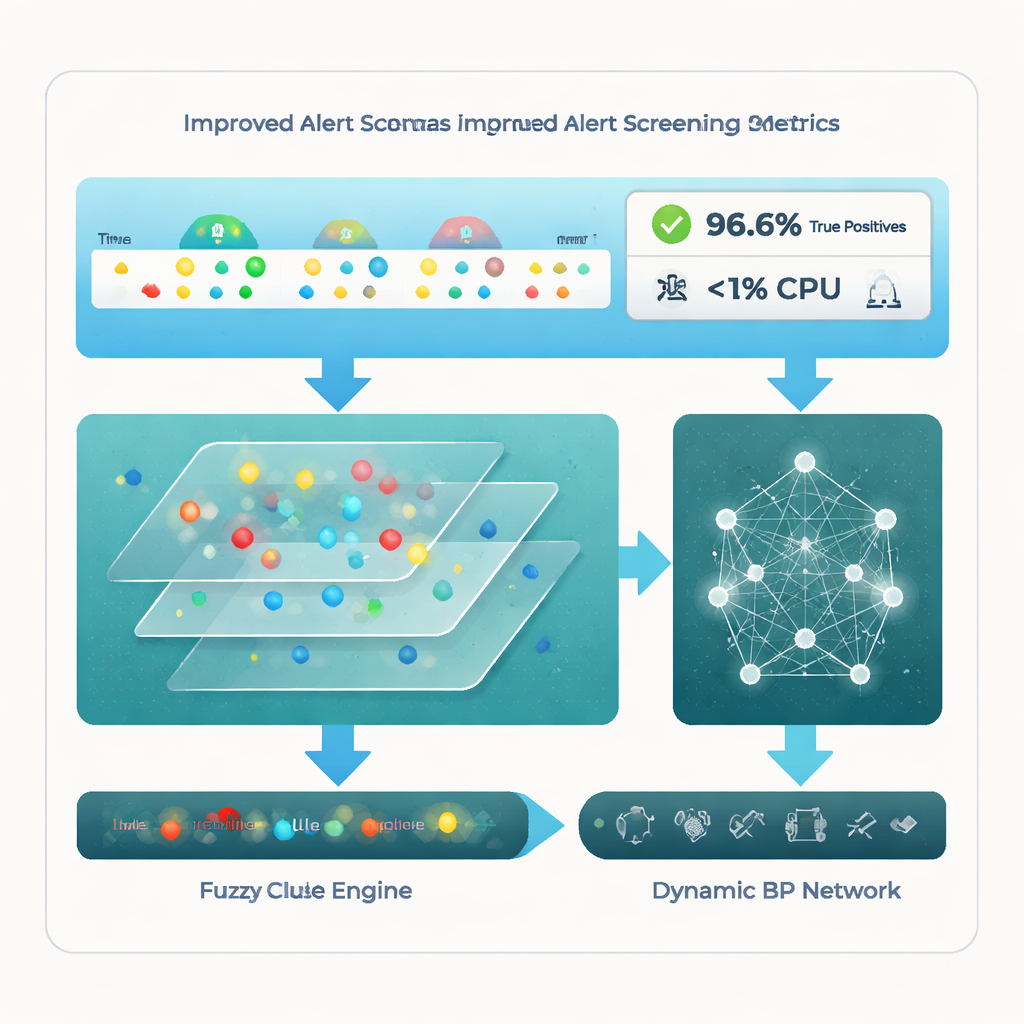

Cosa mostrano i test nella pratica

Il team valuta il proprio framework su dataset pubblici noti per il rilevamento di intrusioni e su una grande raccolta reale di allarmi aziendali. Rispetto a quattro metodi avanzati recenti—inclusi puro clustering, sistemi specializzati per allarmi IoT e reti neurali tarate—la nuova pipeline multilivello si distingue. Raggiunge un tasso di veri positivi intorno al 96,6%, il che significa che segnala correttamente quasi tutte le radici di attacco reali, mantenendo al contempo gli allarmi rumorosi o irrilevanti attorno al 18,7%. Altrettanto significativo, ottiene questi risultati con meno dell'1% di utilizzo della CPU, molto al di sotto degli approcci concorrenti. Test statistici confermano che questi guadagni non sono dovuti al caso ma al modo in cui il metodo combina clustering, ragionamento tramite regole e apprendimento adattativo.

Cosa significa per i team di sicurezza quotidiani

Per gli analisti della sicurezza che ogni giorno sono sommersi dagli allarmi, questo lavoro indica la strada verso strumenti che sono allo stesso tempo più accurati e meno esigenti in termini hardware. Pulendo i dati, raggruppandoli in modo intelligente nel tempo, tollerando pezzi mancanti e usando una rete neurale autoaggiustante, il framework aiuta a evidenziare il piccolo insieme di allarmi che meritano davvero attenzione. Questo si traduce in risposte più rapide agli attacchi reali, meno ore sprecate a inseguire falsi allarmi e un miglior utilizzo dell'infrastruttura esistente. Man mano che le reti crescono in dimensione e complessità, questo tipo di filtraggio multilivello potrebbe diventare un ingrediente chiave per mantenere sicure le infrastrutture digitali senza sovraccaricare le persone che le difendono.

Citazione: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

Parole chiave: sicurezza di rete, rilevamento delle intrusioni, filtraggio degli allarmi, apprendimento automatico, rilevamento di attacchi informatici