Clear Sky Science · it

Un framework AES integrato su reticoli per la protezione biometrica ultra‑sicura su dispositivi edge a risorse limitate

Perché la tua impronta ha bisogno di protezione aggiuntiva

Molti di noi oggi sbloccano telefoni, pagano bollette o accedono ad app con un dito invece che con una password. È comodo e hi‑tech, ma nasconde un problema serio: se qualcuno ruba una copia digitale della tua impronta, non puoi cambiarla come fai con una password. Questo articolo presenta un nuovo metodo per mettere al sicuro i dati delle impronte sui dispositivi di uso quotidiano, in modo che anche se gli aggressori penetrassero in un dispositivo non possano riutilizzare o ricostruire la tua impronta.

Da un semplice codice di sblocco a un tesoro digitale

I nostri telefoni e altri “dispositivi edge” raccolgono costantemente informazioni sensibili—cosa compriamo, dove andiamo e come interagiamo online. Le impronte sono diventate un metodo popolare per proteggere questi dati perché sono uniche e facili da usare. Ma i sistemi odierni spesso memorizzano un “template” dell’impronta processato che, se copiato, può essere riprodotto o usato per ingannare altri dispositivi. Strumenti di cifratura più vecchi come RSA, ElGamal o RC5 possono proteggere questi template, ma tendono a essere lenti e dispendiosi in termini di energia su dispositivi piccoli come smartphone o serrature intelligenti, e lasciano comunque aperture che attaccanti esperti possono sfruttare.

Trasformare un’impronta in una chiave impenetrabile

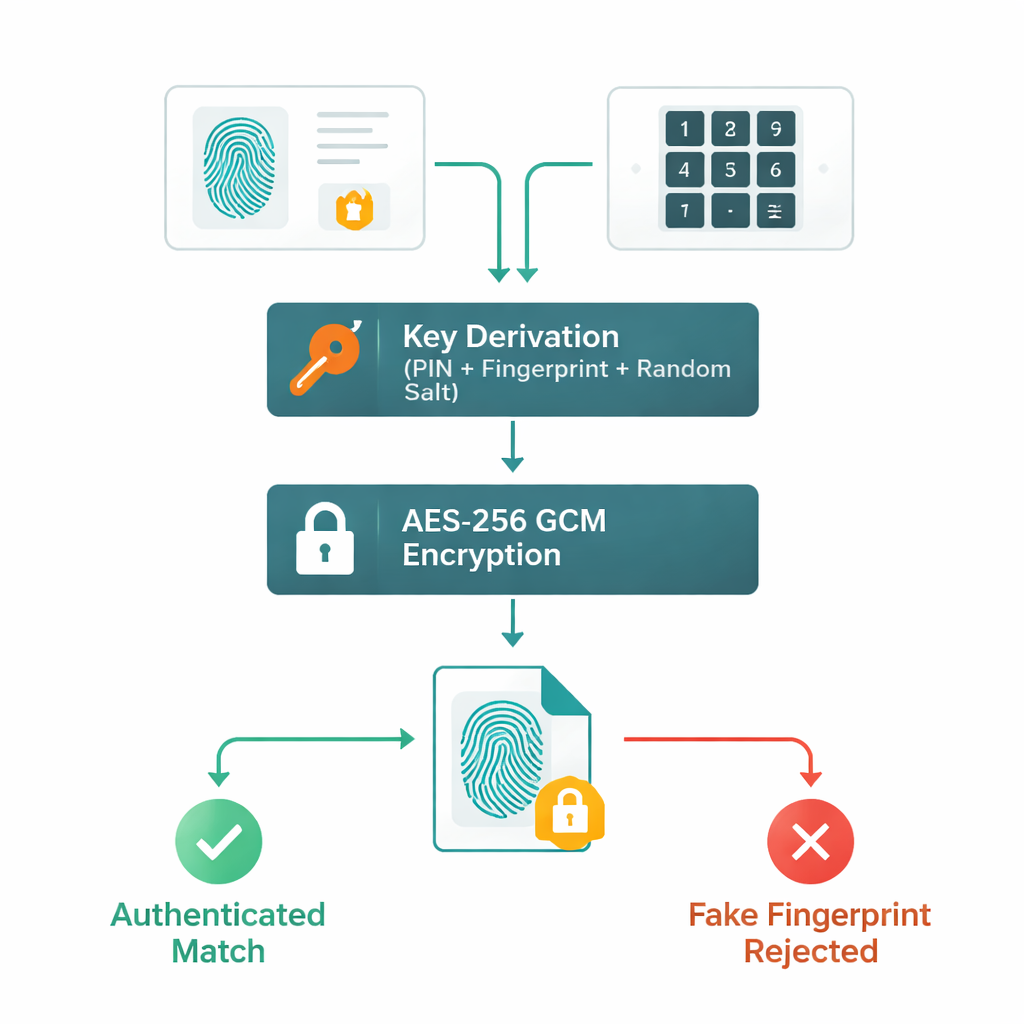

Gli autori propongono un framework che tratta la tua impronta non solo come un’identità, ma come parte di una chiave crittografica monouso e ultra‑forte. Prima, l’immagine dell’impronta viene pulita e migliorata in modo che le piccole caratteristiche delle creste, dette minutie, possano essere catturate in un template digitale compatto. Quel template viene quindi combinato con il tuo PIN personale, ma non in modo semplice. Il PIN viene sottoposto a un processo di hashing robusto (SHA‑512) e a una routine di derivazione della chiave che ripete i calcoli molte migliaia di volte. Contemporaneamente, un generatore di numeri casuali speciale, ispirato alla matematica dei reticoli e a una tecnica nota come “learning with errors”, produce valori di “salt” imprevedibili e nonce unici. Tutti questi ingredienti—caratteristiche dell’impronta, PIN e casualità basata su reticoli—vengono fusi in una chiave a 256 bit utilizzata dall’algoritmo di cifratura AES‑256 in modalità Galois/Counter (GCM).

Blocco e sblocco veloci su dispositivi piccoli

Una volta creata questa chiave, il template dell’impronta viene cifrato in un piccolo blocco di dati offuscato di meno di un kilobyte. Quando in seguito sblocchi il dispositivo, il sistema acquisisce una nuova impronta, rigenera la chiave dalla nuova scansione e dal PIN, e tenta di decifrare il blocco memorizzato. Se qualcosa è stato manomesso, il controllo d’integrità integrato di AES‑GCM fallisce e l’accesso viene negato. Poiché il salt casuale è prodotto da un generatore leggero basato su reticoli anziché da un intero sistema crittografico post‑quantistico pesante, l’intero processo richiede meno di un decimo di secondo su hardware di classe telefonica standard, mantenendo l’esperienza reattiva pur resistendo a tentativi di forza bruta, replay e a molte tecniche di “side‑channel” che cercano di leggere le chiavi indirettamente.

Mettere il sistema alla prova

Per valutare l’efficacia del progetto, i ricercatori hanno utilizzato raccolte di impronte pubbliche, inclusi i dataset ampiamente usati FVC2002 e SOCOFing, oltre a stampe sintetiche create per imitare i veri motivi delle creste. Hanno misurato quanto accuratamente il sistema distinguesse utenti legittimi da impostori e quanto tempo richiedessero cifratura e decifratura. Il nuovo framework ha rilevato correttamente impronte false o non corrispondenti nel 98,69% dei casi—meglio di diverse soluzioni concorrenti—e ha cifrato o decifrato i template in circa 20 millisecondi ciascuno. Analisi aggiuntive hanno mostrato che i template cifrati apparivano essenzialmente come rumore casuale, senza struttura visibile che gli attaccanti potessero sfruttare, ma potevano comunque essere perfettamente ripristinati durante un uso autorizzato.

Cosa significa per gli utenti di tutti i giorni

In termini semplici, questo lavoro mostra un modo per rendere gli accessi basati sulle impronte molto più sicuri senza rallentare il tuo telefono o dispositivo intelligente. La tua impronta non resta mai sul dispositivo come immagine leggibile o template semplice; invece contribuisce a creare una serratura monouso che solo la tua combinazione di dito, PIN e casualità integrata può aprire. Anche se gli attaccanti copiassero i dati cifrati, non potrebbero invertirli per ricostruire la tua impronta o riutilizzarla altrove. Con la diffusione futura di gadget nelle case intelligenti, nelle auto e nelle città, approcci come questo potrebbero permetterci di usare la biometria con maggiore fiducia che le nostre “impronte” corporee rimangano private.

Citazione: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Parole chiave: sicurezza delle impronte digitali, autenticazione biometrica, cifratura AES-256, dispositivi edge, crittografia basata su reticoli