Clear Sky Science · it

Nuovo modello basato su Transformer per il NID in ambienti di fog computing

Perché difese più intelligenti al confine della rete sono importanti

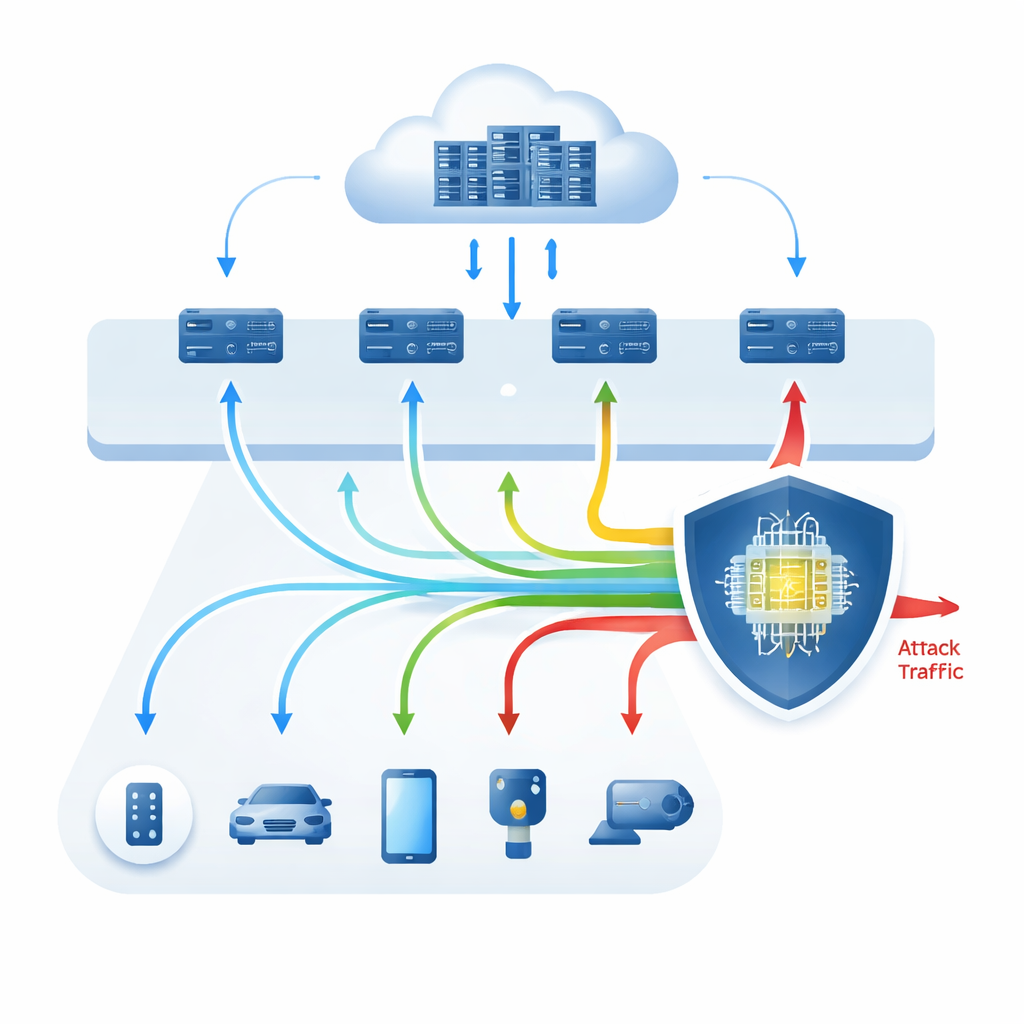

Le nostre case, automobili, fabbriche e città dipendono ormai da innumerevoli piccoli dispositivi che comunicano continuamente tra loro e con il cloud. Per mantenere basse le latenze, gran parte di questo traffico digitale viene gestito in uno strato intermedio chiamato “fog computing”, costituito da gateway locali e mini-data center vicini agli utenti. Ma questa stessa comodità apre nuove vie agli hacker. Questo articolo esplora come un nuovo tipo di modello di intelligenza artificiale, noto come Transformer, possa fungere da guardiano particolarmente efficace in questo livello fog, individuando attività pericolose nel traffico di rete prima che raggiungano sistemi critici.

Computer tra te e il cloud

Il fog computing si colloca tra i dispositivi minuscoli all’edge (come sensori, telefoni e elettrodomestici intelligenti) e i potenti data center cloud. Anziché inviare tutti i dati direttamente a server remoti, gran parte viene temporaneamente elaborata o filtrata in nodi fog vicini. Questa disposizione riduce la latenza e salva banda, ma implica anche che i controlli di sicurezza debbano essere eseguiti rapidamente e con risorse limitate. I sistemi di rilevamento delle intrusioni di rete sorvegliano il traffico alla ricerca di segnali di attacco come attacchi denial-of-service, scansioni esplorative o tentativi furtivi di prendere il controllo di account. I sistemi tradizionali si basano su regole fisse o firme di attacchi noti e spesso non riescono a rilevare minacce nuove o in evoluzione, specialmente nel vasto e variegato traffico prodotto dai dispositivi Internet of Things (IoT) moderni.

Dagli algoritmi classici al deep learning e oltre

Gli autori iniziano passando in rassegna come i metodi esistenti cercano di rilevare le intrusioni in questo contesto impegnativo. Gli approcci tradizionali di machine learning apprendono come appare il traffico “normale” e segnalano le deviazioni, usando algoritmi come k-nearest neighbors, alberi decisionali, random forest e reti neurali semplici. I metodi di deep learning, inclusi le reti ricorrenti e le loro varianti (RNN, LSTM, GRU), vanno oltre scoprendo automaticamente schemi complessi nel traffico grezzo e possono catturare attacchi mai visti prima. Tuttavia, questi modelli profondi solitamente richiedono grandi quantità di dati etichettati, sono costosi da eseguire e spesso si comportano come scatole nere, dando poche indicazioni sul perché scattano gli allarmi. Queste limitazioni sono particolarmente problematiche nel fog computing, dove l’hardware è modesto e gli analisti della sicurezza necessitano di avvisi comprensibili.

Un nuovo modo di leggere il traffico di rete

Per superare questi problemi, l’articolo propone un framework basato su Transformer adattato al rilevamento delle intrusioni di rete negli ambienti fog. Anziché trattare ogni record di traffico come una lista piatta di numeri, il modello considera ogni caratteristica come un “token” in una breve sequenza, permettendo al suo meccanismo di attention di apprendere come le feature si relazionano tra loro attraverso l’intero record. Gli autori esplorano tre varianti: uno stile solo-decoder simile a GPT, uno solo-encoder simile a BERT e un Transformer completo encoder–decoder. Tutti vengono addestrati e testati su un dataset di riferimento ampiamente utilizzato (NSL-KDD) e su un dataset più moderno focalizzato sull’IoT (IoT-20). Una accurata preparazione dei dati, validazione incrociata e tecniche per gestire tipi di attacco rari vengono impiegate per ridurre bias e overfitting.

Prestazioni quasi perfette e decisioni più chiare

I risultati sono impressionanti. Sul benchmark NSL-KDD, il modello Transformer completo raggiunge il 100% di accuratezza, precisione, recall e F1-score sia per le decisioni semplici “attacco vs. normale” sia per la distinzione tra più categorie di attacco. Sul dataset IoT-20, che riflette meglio l’attuale traffico IoT variegato, il modello ottiene comunque punteggi molto elevati: circa il 99,6% di accuratezza per la classificazione binaria e oltre il 95% per le tipologie multiple di attacco. Gli autori confrontano inoltre il loro sistema con numerosi metodi di machine learning e deep learning all’avanguardia e trovano che il Transformer generalmente eguaglia o supera tali approcci rimanendo sufficientemente veloce da poter essere distribuito sui nodi fog. Per rendere il comportamento più trasparente, lo studio utilizza strumenti di explainable AI che ordinano le feature di traffico che maggiormente influenzano ogni decisione, e testa la robustezza creando esempi “avversariali” deliberatamente perturbati. Il Transformer mantiene prestazioni solide anche sotto tali attacchi e mostra su quali feature si basa maggiormente.

Dal successo in laboratorio alla protezione nel mondo reale

In termini semplici, questo lavoro mostra che la stessa tecnologia che alimenta i moderni modelli linguistici può essere adattata in un guardiano di sicurezza altamente capace e più interpretabile per le reti fog. Imparando come diversi pezzi di dati di rete interagiscono, il sistema basato su Transformer può individuare intrusioni sia familiari sia rare con notevole precisione, pur funzionando abbastanza rapidamente da essere pratico vicino all’edge di rete. Gli autori osservano che sono ancora necessari ulteriori test su traffico reale e in continuo cambiamento, e che i lavori futuri dovrebbero concentrarsi sullo scaling dell’approccio, sulla gestione di pattern di attacco in evoluzione e sulla protezione della privacy attraverso numerosi nodi fog distribuiti. Nonostante ciò, lo studio suggerisce che i modelli in stile Transformer potrebbero diventare una pietra angolare nella difesa delle reti diffuse e ricche di dispositivi che sostengono la nostra vita quotidiana.

Citazione: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Parole chiave: sicurezza del fog computing, rilevamento delle intrusioni di rete, modelli Transformer, cyberattacchi IoT, edge AI