Clear Sky Science · it

Migliorare le prestazioni di rilevamento del malware usando una rappresentazione profonda ibrida con algoritmi di ricerca euristica

Perché la sicurezza del tuo telefono sta diventando più difficile da garantire

La maggior parte di noi dipende ormai dagli smartphone per operazioni bancarie, acquisti, lavoro e conversazioni private. Allo stesso tempo, i criminali stanno mettendo a punto app dannose sempre più elusive, in grado di rubare dati, spiare gli utenti o prendere il controllo dei dispositivi. Gli strumenti antivirus tradizionali faticano a tenere il passo. Questo studio introduce un nuovo modo di individuare app Android pericolose usando una combinazione avanzata di tecniche di deep learning, con l’obiettivo di offrire una protezione più rapida e affidabile in scenari reali.

La minaccia crescente nelle app di tutti i giorni

Il malware — software dannoso — si è evoluto da virus fastidiosi a un set di strumenti sofisticati per il cybercrimine. In particolare sugli smartphone Android, app fasulle e download compromessi possono silenziosamente sbloccare l’accesso a dati bancari, foto personali, segreti aziendali o perfino a intere reti. I criminali nascondono sempre più il proprio codice con stratagemmi come la cifratura, il packing del codice e il ritardo nell’attivazione delle funzioni dannose, così che una semplice scansione occasionale non riveli cosa fa davvero un’app. Di conseguenza, i sistemi di sicurezza devono imparare a riconoscere pattern comportamentali sottili piuttosto che affidarsi a firme statiche o a una lista limitata di minacce note.

Insegnare alle macchine a riconoscere pattern pericolosi

Il machine learning e il deep learning — forme di intelligenza artificiale che apprendono dai dati — hanno mostrato promettenti risultati nel rilevamento del malware. Invece di affidarsi a regole scritte a mano, questi sistemi vengono addestrati su grandi raccolte di app etichettate come sicure o dannose. Imparano quali combinazioni di caratteristiche, come permessi, istruzioni di programmazione o storici d’uso, tendono a segnalare pericolo. Tuttavia, i modelli esistenti spesso inciampano quando i dataset sono molto grandi, sbilanciati o rumorosi, e molti richiedono risorse di calcolo eccessive per un uso pratico su telefoni o altri dispositivi con risorse limitate. Possono inoltre non adattarsi quando i criminali inventano stili d’attacco del tutto nuovi, lasciando falle nella protezione.

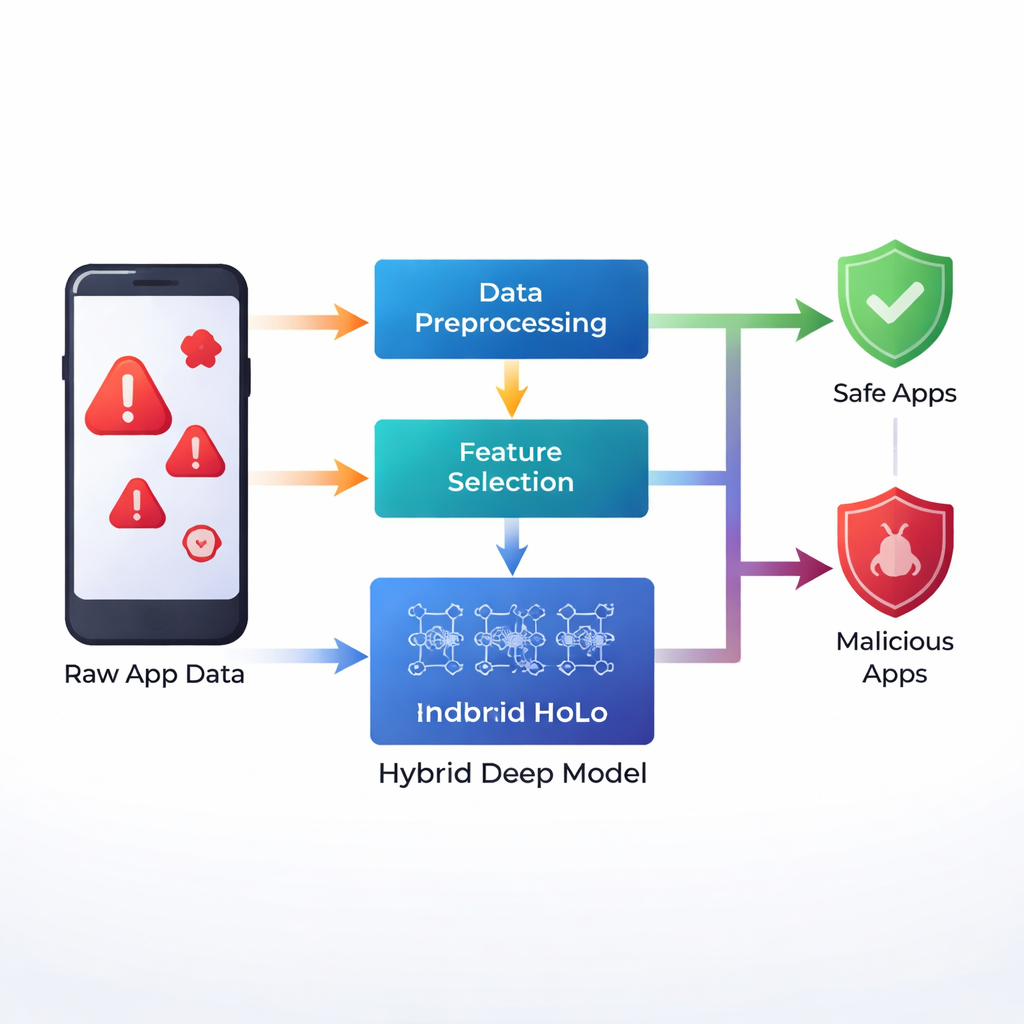

Un cervello ibrido per uno screening delle app più intelligente

Gli autori propongono un nuovo framework, chiamato IMDP‑HDL, che combina diversi mattoni del deep learning per catturare meglio gli indizi nascosti nei dati delle app Android. Per prima cosa, applicano una fase statistica nota come standardizzazione Z‑score, che rimappa ogni caratteristica in un intervallo comune affinché nessun tipo di informazione domini il processo di apprendimento. Poi utilizzano un metodo di ricerca euristica per selezionare solo le caratteristiche più informative, eliminando il rumore e velocizzando l’addestramento. Il cuore del sistema è una rete ibrida che mescola tre idee: layer convoluzionali, bravi a trovare pattern locali; un modulo BiLSTM (long short‑term memory bidirezionale), che può seguire sequenze di eventi avanti e indietro nel tempo; e un meccanismo di self‑attention, che insegna al modello a concentrarsi sulle parti più rilevanti dei dati quando prende una decisione.

Quanto bene funziona il nuovo sistema

Per testare il loro approccio, i ricercatori hanno usato diversi dataset pubblici di malware Android, per un totale di oltre quindicimila app e centinaia di caratteristiche descrittive per app. Hanno addestrato il loro modello ibrido per fasi, aumentando gradualmente il numero di cicli di addestramento, e hanno monitorato misure classiche di performance come accuratezza, precisione, recall e un punteggio combinato chiamato F1. Sul dataset principale di malware Android, il framework IMDP‑HDL ha raggiunto un’accuratezza di circa il 99,2 percento, superando una varietà di metodi concorrenti, incluse reti neurali convenzionali, reti ricorrenti e altri modelli ibridi di deep learning. Ha inoltre funzionato in modo sensibilmente più veloce rispetto ad altri sistemi di deep learning, completando l’analisi in meno di cinque secondi dove altri impiegavano circa il doppio o il triplo del tempo.

Limiti attuali e speranze per il futuro

Nonostante questi risultati promettenti, gli autori riconoscono che il modello è stato addestrato su dataset specifici che potrebbero non riflettere l’intera diversità delle minacce presenti in natura. Tattiche in rapido movimento come exploit zero‑day e famiglie di malware fortemente mutate potrebbero ancora sfuggire. Eseguire un modello del genere direttamente su telefoni, auto o piccoli dispositivi Internet of Things può risultare complesso quando la memoria e la potenza di calcolo sono scarse. I ricercatori vedono quindi questo lavoro come una base su cui costruire. Raccomandano di estendere l’analisi a dataset più ampi, aggiungere meccanismi che consentano al modello di aggiornarsi quando emergono nuove minacce ed esplorare modi per spiegare le sue decisioni, in modo che analisti della sicurezza e utenti possano capire perché una determinata app è stata segnalata.

Cosa significa per gli utenti di tutti i giorni

In termini semplici, questo studio mostra che fondendo diverse tecniche di apprendimento avanzato i computer possono diventare nettamente migliori nel distinguere app sicure da quelle pericolose, anche quando gli autori delle minacce cercano di nascondersi. Pur non eliminando la necessità di comportamenti attenti da parte degli utenti — come scaricare app solo da fonti fidate — indica la strada verso difese più leggere, rapide e accurate integrate negli strumenti di sicurezza futuri. Se perfezionati e distribuiti su larga scala, approcci come IMDP‑HDL potrebbero rendere molto più difficile per il malware nascosto restare non rilevato sugli smartphone e sui dispositivi connessi di cui ci fidiamo ogni giorno.

Citazione: Anuradha, A., Chouhan, A.S. & Srinivas Rao, S. Improving malware detection performance using hybrid deep representation learning with heuristic search algorithms. Sci Rep 16, 4847 (2026). https://doi.org/10.1038/s41598-026-35481-x

Parole chiave: Malware Android, sicurezza deep learning, cybersicurezza mobile, app dannose, reti neurali