Clear Sky Science · it

Combinazione di un ottimizzatore ispirato al quantum e di una feature pyramid network per il rilevamento delle intrusioni in ambienti Cloud‑IoT

Scudi più intelligenti per un mondo di dispositivi connessi

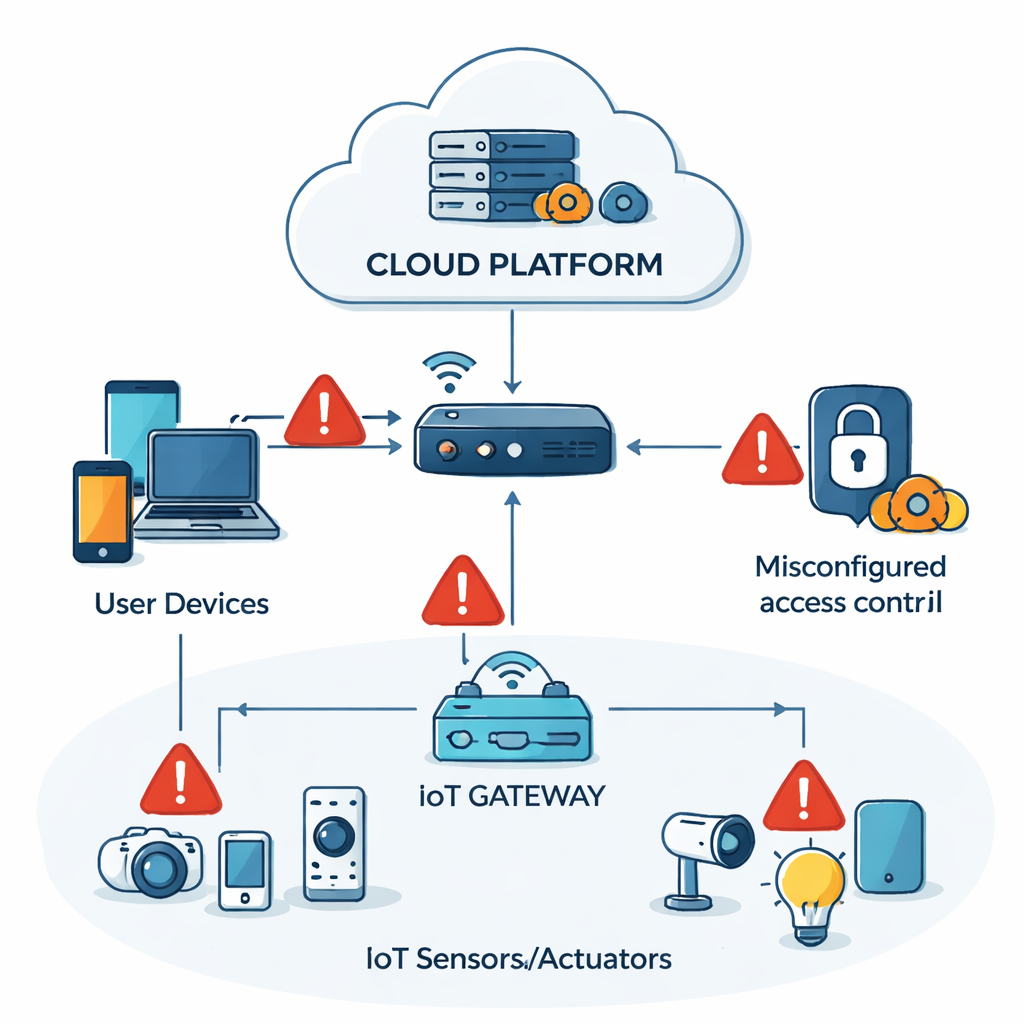

Dalle serrature smart e i baby monitor ai sensori di fabbrica e alle apparecchiature ospedaliere, miliardi di dispositivi Internet delle Cose (IoT) comunicano oggi con potenti server cloud. Questa comodità comporta un costo nascosto: gli aggressori possono infiltrarsi attraverso piccoli dispositivi e propagarsi nel cloud, rubando dati o mandando servizi offline. Questo articolo presenta un nuovo sistema di difesa guidato dall’IA, progettato per individuare tali intrusioni con maggiore precisione e adattarsi alle tecniche di attacco in rapido cambiamento nelle moderne reti Cloud‑IoT.

Perché i dispositivi smart di ogni giorno sono bersagli facili

La maggior parte dei dispositivi IoT è progettata per essere economica, piccola e a basso consumo, non per essere altamente protetta. Spesso utilizzano cifrature deboli e firmware obsoleti, mentre le piattaforme cloud che li gestiscono offrono molte porte e corridoi che un attaccante può sfruttare. Un esempio reale citato dagli autori riguarda una violazione del 2023 di una catena di hotel smart, in cui gli hacker hanno abusato di serrature vulnerabili e sensori HVAC, quindi si sono mossi attraverso il backend cloud per interrompere le operazioni in dozzine di strutture. I sistemi tradizionali di rilevamento delle intrusioni, che cercano firme di attacco note o semplici anomalie, faticano in questo contesto: il traffico di rete è ad alta dimensionalità, mescola molti campi numerici e categorici, e i pattern di attacco evolvono rapidamente. Di conseguenza, attacchi sottili e multi‑fase spesso si confondono con l’attività di fondo normale.

Trasformare i log di rete in immagini che l’IA può davvero leggere

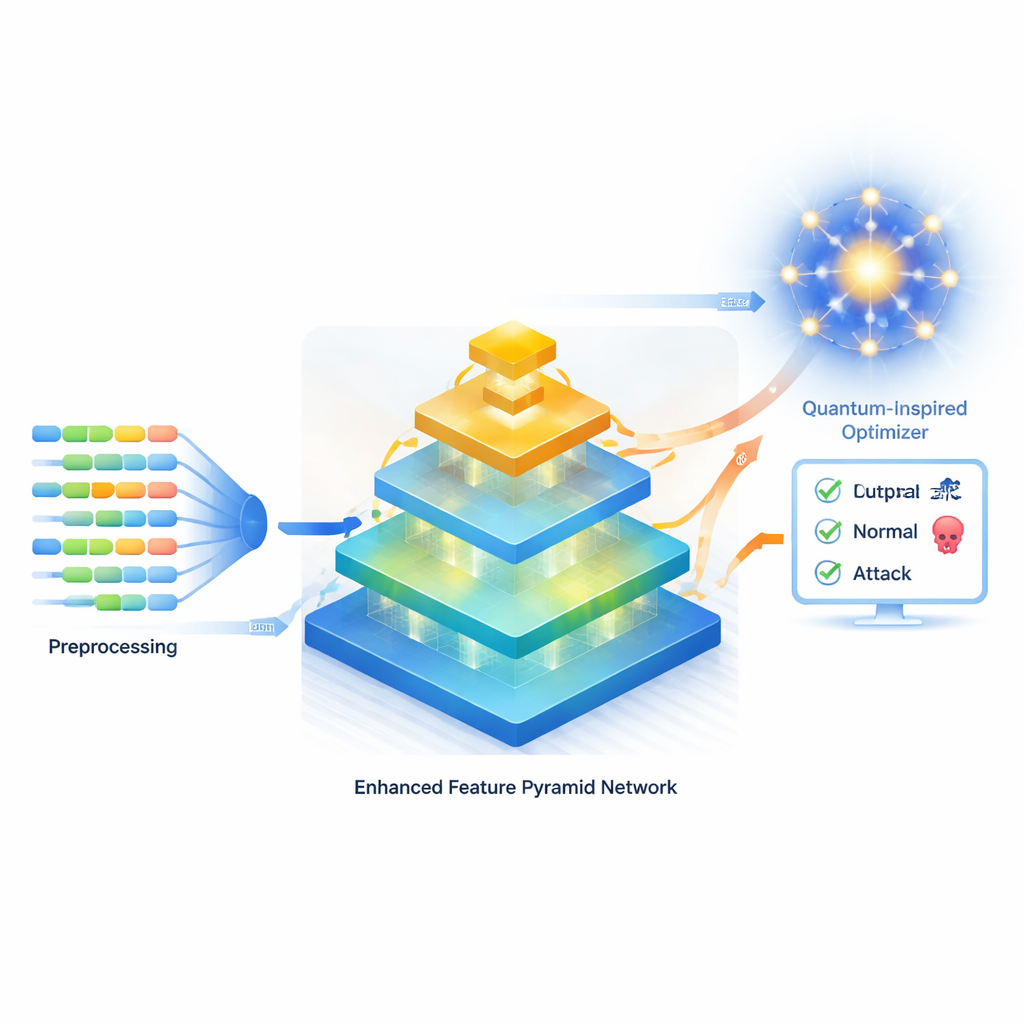

Gli autori propongono un approccio nuovo che inizia pulendo e rimodellando con cura i log di rete grezzi. Campi categorici come il tipo di protocollo o il nome del servizio vengono convertiti in vettori numerici, mentre quantità continue come la dimensione dei pacchetti e la durata dei flussi sono normalizzate in modo che nessuna caratteristica domini il processo di apprendimento. Per far fronte al fatto che gli attacchi reali sono rari rispetto al traffico normale, utilizzano una tecnica chiamata SMOTE per generare esempi sintetici realistici delle classi di attacco sottorappresentate, riducendo il bias verso la classe maggioritaria. Elemento cruciale: riorganizzano poi questi dati tabulari in “pseudo‑immagini” strutturate, permettendo a una potente rete in stile visivo, la loro Enhanced Feature Pyramid Network (EFPN), di analizzare pattern a più scale invece di trattare ogni caratteristica in isolamento.

Una “piramide” multilivello che legge pattern grandi e piccoli

L’EFPN si ispira ai sistemi di riconoscimento delle immagini che eccellono nello scorgere sia dettagli fini sia forme ampie. Al suo nucleo c’è un backbone simile a ResNet34, che costruisce una gerarchia di mappe di feature. Un percorso bottom‑up cattura pattern via via più astratti, mentre un percorso top‑down utilizza deconvoluzioni (una forma più sofisticata di upsampling) per recuperare dettagli spaziali più fini che metodi più semplici spesso sfocano. Un modulo di Deep Semantic Embedding miscela quindi segnali di basso livello ricchi di dettagli con segnali di alto livello consapevoli del contesto, preservando sia la vista “a distanza ravvicinata” sia quella “grandangolare” del traffico. Infine, una fase di fusione a due rami elabora in parallelo pattern globali e sfumature locali—usando convoluzioni specializzate che ampliano efficacemente il campo percettivo—prima di unirli in una rappresentazione unica e compatta utilizzata per la classificazione.

Prendere spunto dai disegni dei bambini e dalla fisica quantistica

Progettare la rete è solo metà della battaglia; la regolazione delle sue numerose manopole—come il learning rate, le dimensioni dei filtri e il numero di mappe di feature—incide fortemente sulla precisione. Invece di affidarsi a una lenta ricerca a griglia o a ottimizzatori convenzionali, gli autori introducono una meta‑euristica potenziata dal quantum chiamata Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). È liberamente ispirata all’evoluzione dei disegni dei bambini: scarabocchi iniziali, imitazione di esempi migliori, un senso proporzionale emergente (collegato al rapporto aureo), creatività e memoria di schemi di successo. Matematicamente, questo è codificato in una ricerca basata sulla popolazione che esplora e affina set candidati di iperparametri. La parte “potenziata dal quantum” rappresenta ogni candidato come una stringa di qubit in sovrapposizione; applicando porte di rotazione guidate dalle migliori soluzioni trovate finora, l’algoritmo può esplorare lo spazio di ricerca vasto in modo più ampio pur concentrandosi su regioni promettenti.

Mettere alla prova la nuova difesa

Il framework completo EFPN–Q‑CDDO è stato valutato su due dataset di riferimento largamente utilizzati: CIC‑IDS‑2017, che simula una rete aziendale convenzionale con molteplici tipi di attacco, e Bot‑IoT, che si concentra sul traffico botnet in stile IoT. Dopo una validazione incrociata a cinque fold e una gestione attenta dello sbilanciamento delle classi, il sistema ha raggiunto il 96,3% di accuratezza su CIC‑IDS‑2017 e il 94,6% su Bot‑IoT, superando diversi solidi baseline, inclusi ibridi avanzati di deep learning e altri modelli sintonizzati con meta‑euristiche. Ha anche mostrato F1‑score più elevati—un equilibrio tra precisione e recall—indicando meno attacchi mancati e meno falsi allarmi. Studi di ablation hanno dimostrato che entrambi gli ingredienti principali contano: l’upgrade da una feature pyramid standard alla versione potenziata migliora i risultati, e sostituire ottimizzatori convenzionali con Q‑CDDO incrementa ulteriormente le prestazioni e produce una convergenza durante l’addestramento più fluida e più rapida.

Cosa significa questo per la sicurezza del mondo connesso

Per i non esperti, il punto chiave è che difendere i sistemi Cloud‑IoT non riguarda solo password più forti o firewall migliori; richiede riconoscimento di pattern più intelligente che sappia leggere traffico complesso e rumoroso senza sommergere gli analisti di falsi avvisi. Convertendo i log di rete grezzi in strutture simili a immagini e accoppiando una “piramide” neurale multi‑scala con una strategia di tuning ispirata al quantum, questo lavoro offre un rilevatore di intrusioni sia più accurato sia più adattabile rispetto a molti sistemi esistenti. Sebbene gli effetti quantistici qui siano simulati piuttosto che basati su hardware quantistico reale, le idee aiutano l’ottimizzatore a sfuggire a soluzioni locali ristrette e a trovare impostazioni migliori. Con l’espansione delle implementazioni IoT in case, città e infrastrutture critiche, approcci come EFPN–Q‑CDDO potrebbero costituire una parte potente del tessuto di sicurezza invisibile che mantiene questi ambienti connessi resilienti contro minacce informatiche in continua evoluzione.

Citazione: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Parole chiave: rilevamento delle intrusioni, sicurezza cloud IoT, deep learning, ottimizzazione di ispirazione quantistica, analisi del traffico di rete