Clear Sky Science · it

Quadro ibrido efficiente con selezione delle caratteristiche per il rilevamento di malware Android in IoT

Perché i tuoi dispositivi intelligenti hanno bisogno di guardie del corpo migliori

Dai campanelli intelligenti e le TV ai sensori industriali e alle auto connesse, miliardi di dispositivi oggi eseguono Android. Questa comodità ha un costo nascosto: questi dispositivi sono sempre più presi di mira da malware in grado di rubare dati, spiare gli utenti o dirottare intere reti. Questo articolo presenta un nuovo metodo per individuare tali attacchi rapidamente ed efficientemente, anche su dispositivi a basso consumo, offrendo una strada verso case, ospedali, città e industrie più sicure.

Il problema crescente all'interno dei dispositivi di tutti i giorni

Android è diventato il sistema operativo predefinito per molti dispositivi dell’Internet of Things (IoT) perché è flessibile, aperto e poco costoso da adattare. La stessa apertura lo rende però attraente per i criminali. Molti dispositivi basati su Android non hanno protezioni antivirus, si affidano a store di app non affidabili e raramente ricevono aggiornamenti di sicurezza tempestivi. Minacce recenti — inclusi grandi botnet che lanciano attacchi che congestionano Internet e spyware che raccolgono silenziosamente password, messaggi e persino dati biometrici — mostrano quanto rapidamente il malware mobile e IoT stia evolvendo. Le difese tradizionali, come il matching di firme e i semplici controlli di permessi, faticano a tenere il passo, soprattutto quando gli attaccanti nascondono il loro codice o cambiano comportamento al volo.

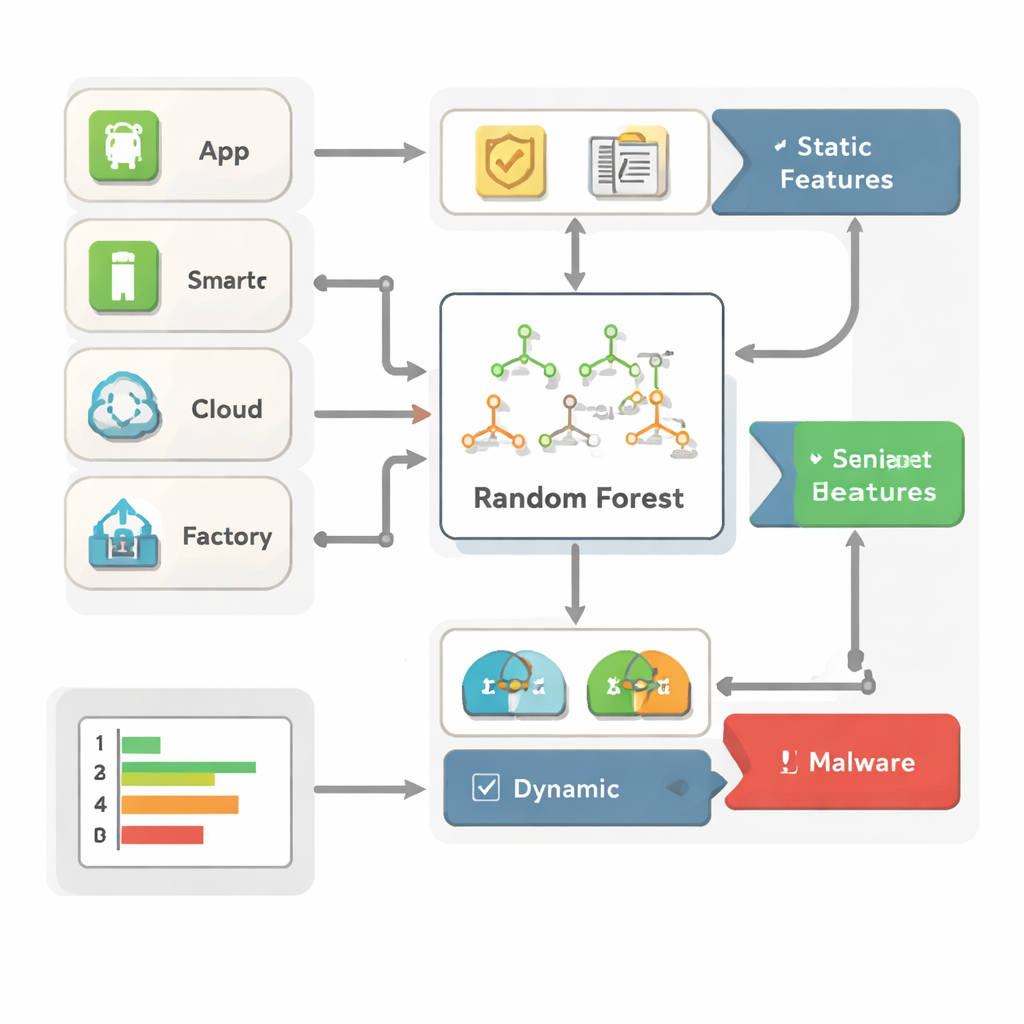

Osservare le app da due angolazioni contemporaneamente

Gli autori sostengono che una sola modalità di osservazione dell’app non è più sufficiente. Propongono invece di combinare due viste complementari. La prima, spesso chiamata analisi statica, esamina ciò che un’app richiede e come è costruita — i permessi, le interfacce di programmazione toccate e i metadati di base — senza eseguirla mai. La seconda, l’analisi dinamica, osserva ciò che l’app fa realmente quando è in esecuzione: come usa memoria e processore, quali chiamate di sistema effettua e come comunica in rete. Fusione questi due tipi di indizi permette al framework di cogliere sia le minacce evidenti sia i malware più sottili e mutevoli che potrebbero ingannare un singolo metodo.

Addestrare una foresta di alberi decisionali a riconoscere comportamenti dannosi

Per trasformare questo ricco insieme di indizi in decisioni, il sistema usa un metodo di apprendimento automatico chiamato Random Forest, che può essere visto come una collettività di semplici alberi decisionali che votano se un’app è benigno o malevola. Fondamentale è che gli autori non inseriscono ogni dettaglio grezzo nel modello. Al contrario, ordinano le caratteristiche usando due misure di utilità e mantengono solo quelle più informative. Questo passaggio di selezione riduce la dimensione dei dati che il modello deve elaborare, accelera il rilevamento e chiarisce quali segnali — come certi permessi per gli SMS, porte di rete sospette o pattern anomali di memoria — guidano i verdetti. Poiché le Random Forest evidenziano naturalmente quali input contano di più, gli analisti della sicurezza possono comprendere e fidarsi meglio delle scelte del sistema.

Test su diversi tipi di attacchi e dati

Il framework è valutato su quattro note collezioni di dati Android e IoT industriale. Una (Drebin) si concentra su permessi e codice delle app, un’altra (TUANDROMD) include tratti applicativi più dettagliati, una terza (CCCS‑CIC‑AndMal‑2020) traccia il comportamento delle app a runtime, e una quarta (CIMD‑2024) registra anni di attività di rete da dispositivi industriali reali. Sulle prime tre, il sistema raggiunge un’accuratezza sorprendentemente alta — intorno al 99–100% — con precisione e richiamo altrettanto solidi, il che significa che raramente manca malware o etichetta erroneamente app pulite. Funziona anche velocemente e con requisiti di memoria modesti, rendendolo adatto a dispositivi edge che non possono ospitare pesanti modelli di deep learning. Il dataset industriale mette in luce una limitazione importante: poiché il traffico benigno supera di gran lunga gli attacchi, un modello semplice può apparire accurato pur mancando molte minacce rare ma pericolose, sottolineando la necessità di tecniche speciali per gestire dati sbilanciati.

Limiti odierni e come migliorare in futuro

Benché l’approccio proposto ottenga ottimi risultati su diversi benchmark, è meno efficace quando il traffico malevolo è raro e vario, come nelle reti industriali reali. Gli autori ammettono apertamente che in tali casi il modello tende a favorire la classe “sicura” maggioritaria e a trascurare famiglie di malware più piccole. Suggeriscono di migliorare questo aspetto con campionamento più intelligente, addestramento cost‑sensitive e continuo lavoro di feature engineering, oltre a test contro malware abilmente camuffati che cercano di ingannare i sistemi basati su apprendimento. Anche così, il lavoro dimostra che un modello progettato con cura e trasparente può offrire una protezione vicina allo stato dell’arte senza i costi elevati del deep learning, fornendo un progetto praticabile per difendere l’universo in crescita degli oggetti alimentati da Android.

Cosa significa questo per la sicurezza di tutti i giorni

Per i non esperti, la conclusione è semplice: è possibile costruire difese contro il malware che siano sia intelligenti sia abbastanza leggere da funzionare sui dispositivi di uso quotidiano, e abbastanza trasparenti da permettere agli esperti umani di verificarne il funzionamento. Combinando ciò che le app dichiarano di fare con ciò che effettivamente fanno in pratica, e concentrandosi sui segnali di avvertimento più rivelatori, questo framework trasforma telefoni e dispositivi basati su Android in obiettivi molto meno invitanti. Con ulteriori affinamenti per dati del mondo reale altamente sbilanciati, sistemi simili potrebbero diventare una parte chiave della rete di sicurezza invisibile che protegge le nostre case connesse, ospedali, fabbriche e città dalle intrusioni digitali.

Citazione: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Parole chiave: Malware Android, Sicurezza IoT, apprendimento automatico, analisi ibrida, random forest