Clear Sky Science · it

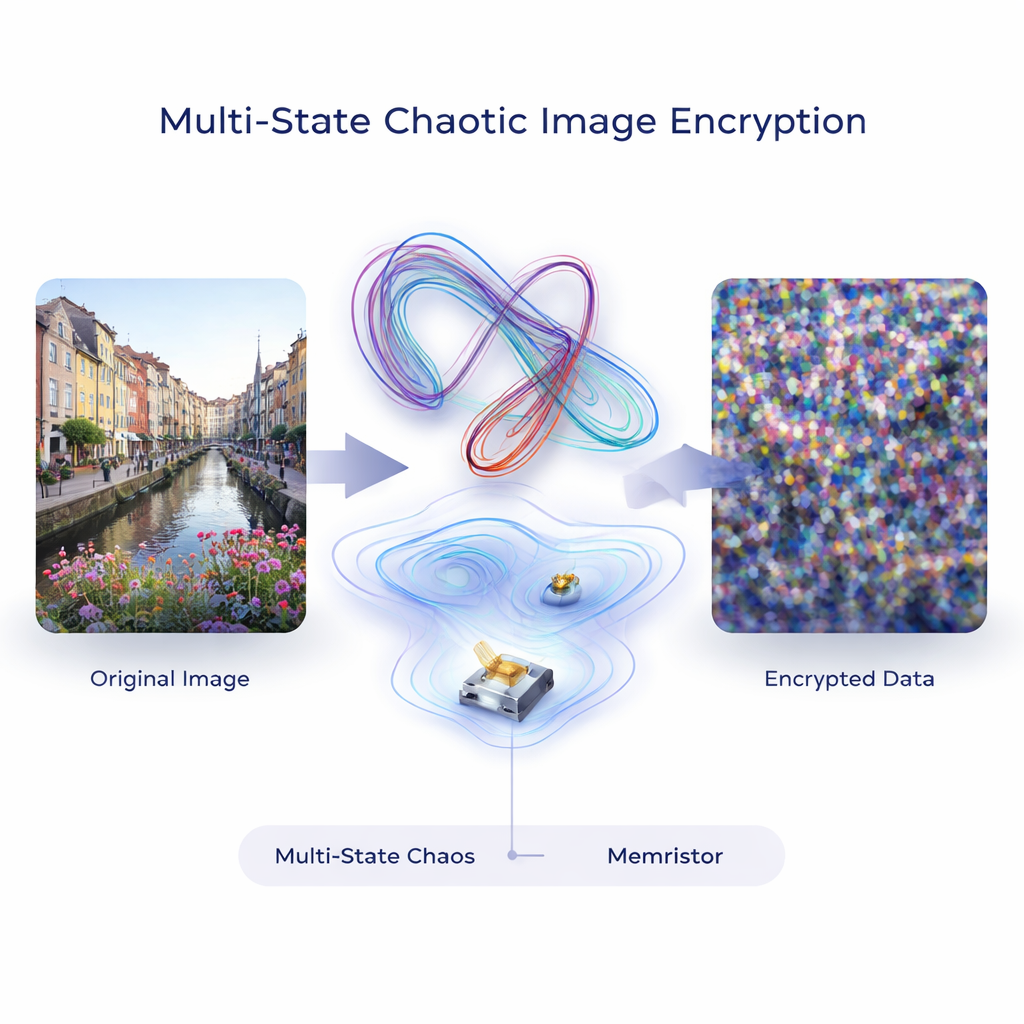

Costruzione di sistemi caotici multi-stato e applicazioni alla cifratura delle immagini

Perché mescolare le immagini conta per la tua privacy

Foto e video circolano continuamente attraverso telefoni, cloud e reti sociali, rendendo fondamentale proteggerli da occhi indiscreti. Gli strumenti di crittografia convenzionali come AES funzionano bene per testi e file di piccole dimensioni, ma possono essere lenti o inefficaci per le grandi immagini colorate che dominano il traffico dati moderno. Questo articolo esplora un approccio diverso: sfruttare l’imprevedibilità naturale dei sistemi caotici — modelli matematici che si comportano come turbolenze o fenomeni meteorologici — per progettare serrature per immagini più veloci e più difficili da violare.

Un nuovo modo di agitare il caos digitale

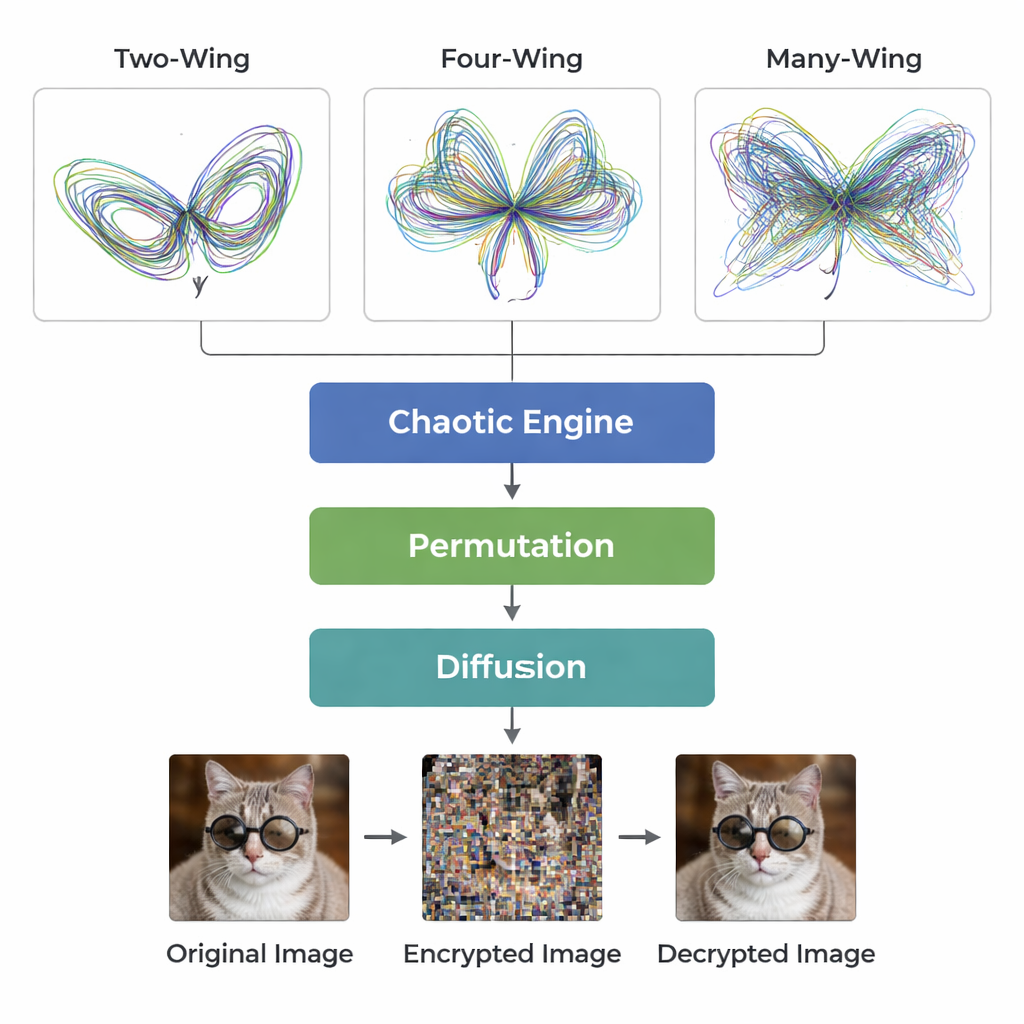

Gli autori partono da una domanda semplice: è possibile costruire un caos più forte non inventando equazioni completamente nuove, ma modificando con cura ciò che già conosciamo? Si concentrano sul classico sistema di Lorenz, un modello a tre equazioni famoso per il suo attrattore a forma di farfalla, e mostrano che il suo comportamento selvaggio può essere arricchito agendo su due ingredienti. Primo, elevano ciascuna variabile interna a potenze diverse, rimodellando sottilmente l’evoluzione del sistema nel tempo. Secondo, aggiungono piccole costanti — “parametri piccoli” — a queste variabili. Anche se tali modifiche appaiono modeste sulla carta, le simulazioni rivelano che alterano significativamente il moto del sistema pur mantenendolo in uno stato pienamente caotico.

Aggiungere memoria al caos con “inchiostro” elettronico

Per spingere oltre questa idea, il gruppo collega il modello caotico a un memristore, un componente elettronico la cui resistenza dipende dal passato — come un filo che ricorda le correnti che vi sono passate. Reintroducendo nel sistema l’andamento temporale del memristore, le traiettorie si sviluppano in pattern multi‑alari: invece della classica “farfalla” a due lobi, il modello può mostrare quattro, otto o anche sedici ali, a seconda dell’intensità dell’accoppiamento con il memristore. La variazione delle condizioni iniziali o dei parametri rimodella queste ali senza distruggere il caos sottostante. Test basati sugli esponenti di Lyapunov e su una diagnosi chiamata SALI confermano che, in molti casi, il sistema resta altamente sensibile e imprevedibile, due caratteristiche fondamentali per una buona casualità crittografica.

Verificare che la ricetta funzioni in molti contesti

I segnali del mondo reale spesso presentano memoria ed effetti a lungo raggio, quindi gli autori verificano se la loro costruzione funziona anche quando si esce dal calcolo ordinario per entrare nel calcolo frazionario, che permette derivate di ordine non intero. Riscrivendo le equazioni in questo quadro e simulandole con metodi numerici specializzati, osservano nuovamente un moto caotico multi‑alare robusto. Applicano inoltre la stessa strategia di progettazione a due altri modelli noti, il sistema T e il sistema di Liu. In ciascun caso, combinare la rimodellazione delle variabili di stato, i parametri piccoli e termini di tipo memristor porta a ricchi attrattori caotici. Questo suggerisce che il loro metodo non è legato a una singola equazione, ma offre una ricetta generale per ingegnerizzare caos complesso.

Dalla matematica turbinante a serrature d’immagine più forti

Sfruttando questo motore caotico, gli autori progettano uno schema completo di cifratura delle immagini. Il sistema caotico genera lunghe sequenze di numeri apparentemente casuali, che vengono convertite in mappe bidimensionali che rimescolano righe e colonne di un’immagine (permutazione) e poi alterano i valori dei pixel (diffusione). Poiché piccole variazioni nelle condizioni iniziali cambiano drasticamente la sequenza caotica, lo spazio delle chiavi effettivo è enorme — dell’ordine di 2^172 chiavi possibili — ben oltre la portata di una ricerca brute‑force. Test su fotografie a colori standard mostrano che le immagini cifrate appaiono come rumore uniforme, con istogrammi piatti, alta entropia informativa vicina al massimo teorico e quasi nessuna correlazione tra pixel adiacenti.

Resistere a rumore e attacchi

Il team verifica anche come si comporta il sistema in condizioni realistiche di abuso. Quando nelle immagini cifrate vengono introdotti rumore “sale e pepe” casuale o ampie regioni nere, i risultati decrittati preservano ancora contenuti riconoscibili e i punteggi di qualità degradano in modo graduale anziché crollare. Test statistici come l’analisi chi‑quadrato e misure di quanto cambia il testo cifrato quando un singolo pixel dell’immagine originale viene modificato indicano tutti una forte resistenza contro strategie crittoanalitiche comuni. In breve, lo schema è sufficientemente sensibile alle variazioni per ostacolare gli attaccanti e allo stesso tempo abbastanza robusto da tollerare perdita di dati e interferenze.

Cosa significa per la sicurezza di tutti i giorni

Per i non specialisti, il messaggio principale è che lo stesso tipo di caos sensibile all’effetto farfalla che influenza le previsioni meteorologiche può essere progettato e sfruttato per proteggere immagini digitali. Regolando sistematicamente modelli caotici esistenti con piccoli spostamenti di parametri, rimodellamento delle variabili e componenti con memoria, gli autori creano una famiglia flessibile di generatori caotici e mostrano come trasformarne uno in un cifrario per immagini efficiente. I loro test indicano che questo approccio può nascondere informazioni visive in modo estremamente efficace mantenendosi sufficientemente veloce per l’uso pratico, suggerendo una strada promettente verso strumenti di cifratura futuri pensati per i massicci flussi di immagini dell’era digitale.

Citazione: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

Parole chiave: cifratura caotica delle immagini, attrattore multi-alare, memristore, caos a ordine frazionario, sicurezza delle informazioni