Clear Sky Science · it

Gestione delle identità abilitata dalla blockchain per l’IoT: una difesa multilivello contro l’AI avversaria

Perché proteggere i dispositivi connessi ora richiede nuovi stratagemmi

Case, ospedali, fabbriche e città si stanno riempiendo di dispositivi connessi a internet, dai serrature intelligenti e dalle telecamere ai sensori medici e ai controllori della rete elettrica. Questi dispositivi spesso operano silenziosamente in secondo piano, ma se la loro identità viene falsificata o rubata, criminali — o stati ostili — possono aprire porte, dirottare attrezzature o interrompere servizi. Questo articolo esplora un nuovo modo per proteggere il “chi è chi” dell’Internet delle cose (IoT) usando la blockchain e la crittografia avanzata per stare un passo avanti agli attacchi di intelligenza artificiale sempre più sofisticati.

Cosa non funziona nei sistemi di fiducia odierni

La maggior parte dei dispositivi connessi oggi si affida ad autorità centrali, come server di certificati, per dimostrare la propria identità. Se uno di questi nodi centrali viene compromesso, un attaccante può impersonare un gran numero di dispositivi contemporaneamente. Allo stesso tempo, gli strumenti di AI — in particolare i modelli generativi — possono falsificare segnali biometrici e pattern comportamentali che appaiono quasi reali, ingannando scanner facciali o cardiaci e persino imitando il modo in cui si digita o si muove il mouse. Gli autori osservano che più di quattro sistemi IoT su cinque restano vulnerabili a tali trucchi avanzati. Evidenziano inoltre che molti “smart contract” blockchain esistenti, i piccoli programmi che automatizzano azioni su una blockchain, contengono bug nascosti che attaccanti guidati da AI potrebbero sfruttare.

Costruire una rubrica condivisa e inattaccabile per i dispositivi

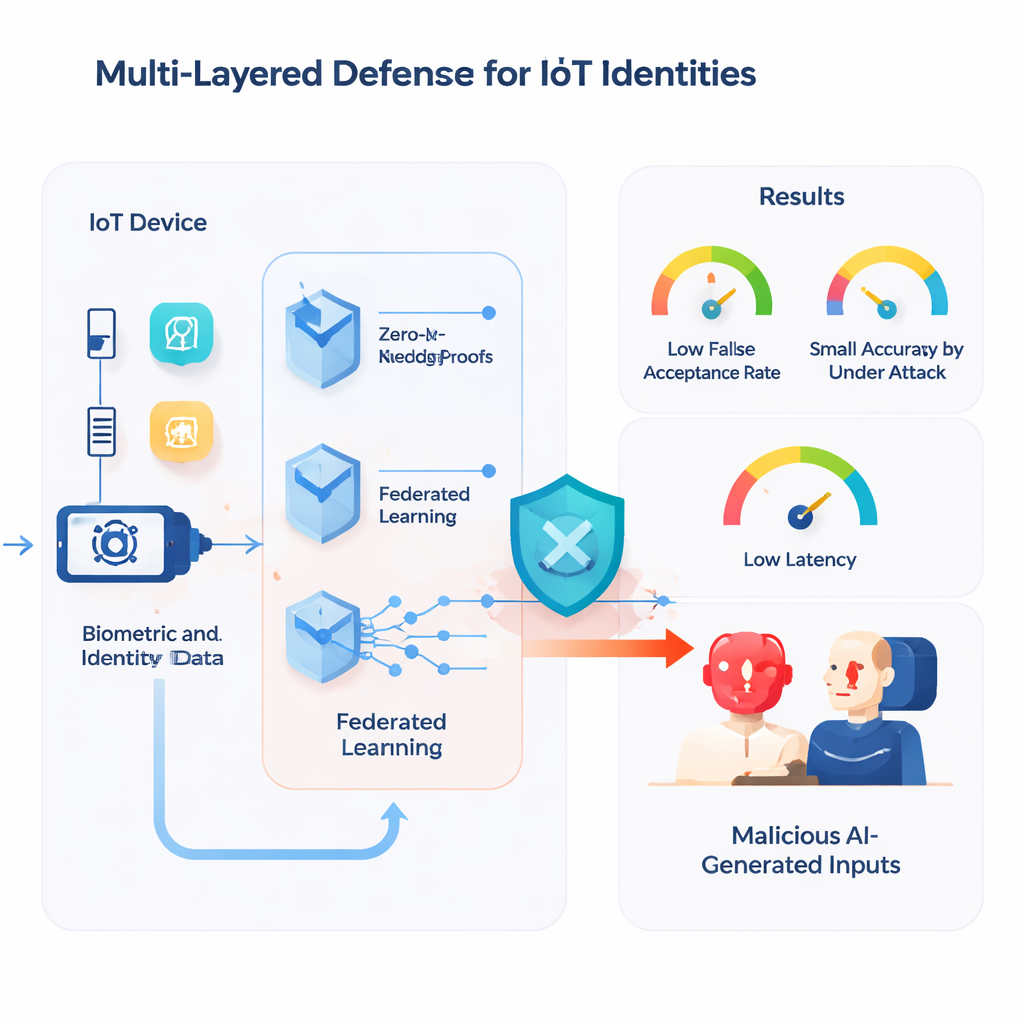

Il sistema proposto sostituisce l’autorità centrale unica con un registro condiviso basato su tecnologia blockchain. Ogni dispositivo IoT crea una coppia di chiavi crittografiche, e solo una versione unidirezionale camuffata (un hash) della sua chiave pubblica viene memorizzata sulla chain come ID permanente. Questo rende il record di identità resistente alle manomissioni e estremamente difficile da contraffare. Prima che un dispositivo venga accettato, deve superare un test di liveness — dimostrando che il suo segnale biometrico o un’altra firma fisica proviene realmente da un dispositivo presente e non da un modello generativo — e poi provare, in modo che preservi la privacy, di possedere la corrispondente chiave privata. Un comitato di validatori indipendenti verifica questa prova e vota per approvare il dispositivo, così nessuna singola parte può inserire di nascosto dispositivi falsi nel sistema.

Aggiungere smart contract, apprendimento e comportamento alla difesa

Sopra questo livello di identità si collocano smart contract che gestiscono automaticamente i cicli di vita dei dispositivi: registrazione, verifica, revoca e controllo degli accessi. Questi contratti sono scritti per seguire regole rigorose e formalmente verificate in modo che, per esempio, un dispositivo non possa essere registrato due volte sotto travestimenti diversi. Per difendersi dagli attacchi di AI che cercano di corrompere modelli di machine learning condivisi, il sistema utilizza una forma robusta di apprendimento federato: i dispositivi addestrano i modelli localmente e inviano solo aggiornamenti, che vengono poi filtrati da un algoritmo che scarta contributi sospetti. Gli autori integrano inoltre biometria comportamentale a livello di interfaccia utente, apprendendo i pattern tipici di digitazione e di uso del mouse di una persona. Se il comportamento live devia troppo dal profilo appreso, il sistema può richiedere autenticazioni aggiuntive o bloccare l’accesso, contribuendo a sventare schermate di phishing basate su deepfake.

Mantenere portafogli e software onesti sotto pressione

Poiché gli utenti interagiscono con il sistema tramite portafogli digitali e interfacce web, anche questi componenti ricevono protezioni aggiuntive. Azioni sensibili, come la revoca di un dispositivo critico o la modifica delle credenziali, richiedono firme threshold — più parti fidate devono aggiungere ciascuna un’approvazione parziale prima che la blockchain accetti la transazione. Un modello AI incorporato osserva pattern insoliti nelle commissioni di transazione o in raffiche di attività che potrebbero segnalare bot o frodi automatizzate. Dietro le quinte, gli autori testano i loro smart contract in un ambiente blockchain simulato che imita condizioni reali, poi li sottopongono a input automaticamente generati e “strani” progettati per far emergere bug rari o vulnerabilità prima del dispiegamento.

Quanto resiste lo scudo multilivello agli attaccanti AI

Il team ha costruito un prototipo funzionante usando strumenti Ethereum, un front end basato su React e portafogli popolari come MetaMask. Hanno poi condotto una serie di test avversariali. Sono stati utilizzati falsi biometrici generati da AI per tentare di far passare dispositivi falsi tramite la registrazione, modelli di machine learning sono stati intenzionalmente avvelenati e transazioni studiate hanno cercato di bypassare le protezioni dei portafogli. In questi esperimenti, il sistema ha mantenuto il tasso di accettazione falsa per biometrici falsificati a solo lo 0,07%, ha limitato la perdita di accuratezza del modello sotto avvelenamento a circa l’1,5% e ha verificato prove che preservano la privacy in circa 142 millisecondi su hardware edge modesto — abbastanza veloce per molti usi IoT in tempo reale. Nessuna transazione fraudolenta è stata accettata negli scenari di test e strumenti formali hanno confermato che regole chiave dei contratti, come la prevenzione di registrazioni duplicate, hanno tenuto in tutti i casi esaminati.

Cosa significa per la vita connessa di tutti i giorni

In termini semplici, lo studio mostra che è possibile dare a miliardi di dispositivi a basso costo un “passaporto” più affidabile, difficile da falsificare per impostori potenziati dall’AI, senza rallentare il sistema a tal punto da renderlo inutilizzabile. Combinando la registrazione condivisa della blockchain, tecniche matematiche di prova che nascondono i segreti, un controllo accurato del codice automatizzato e una gestione più intelligente del comportamento e dell’apprendimento, gli autori delineano un quadro pratico per rendere gli ecosistemi IoT più sicuri e resilienti. Mentre gli attaccanti fanno sempre più affidamento sull’AI, difese come questo framework di identità multilivello potrebbero diventare un pilastro per la protezione di tutto, dai dispositivi domestici alle apparecchiature ospedaliere e alle infrastrutture nazionali.

Citazione: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Parole chiave: Sicurezza dell’Internet delle cose, identità blockchain, AI avversaria, prove a conoscenza zero, apprendimento federato