Clear Sky Science · it

Watermarking digitale per la protezione e l'autenticazione dei dati di funzioni fisicamente non clonabili virtuali

Perché i marchi nascosti nei dati sono importanti

Ogni giorno miliardi di piccoli dispositivi—contatori intelligenti, sensori, telecamere e wearable—inviano silenziosamente dati via etere. Se un attaccante riesce a intercettare o a riprodurre ciò che ascolta, potrebbe fingersi il tuo dispositivo e infiltrarsi nella rete. Questo articolo esplora un nuovo modo per proteggere questi dispositivi ridotti nascondendo un «marchio» invisibile all’interno dei dati che inviano per i controlli d’identità, aggiungendo una serratura in più senza introdurre hardware ingombrante o calcolo pesante.

Un’impronta digitale per ogni piccolo dispositivo

Molti sistemi sicuri già si basano su una sorta di impronta digitale chiamata Physically Unclonable Function, o PUF. Una PUF sfrutta piccole variazioni incontrollabili nell’elettronica di un dispositivo per produrre risposte estremamente difficili da copiare. Quando un server invia una challenge—una specie di domanda—il dispositivo risponde con una risposta determinata dal suo circuito unico. L’abbinamento delle coppie challenge–response permette al server di distinguere dispositivi genuini da impostori. Ma le PUF classiche richiedono hardware speciale, invecchiano nel tempo e possono comunque essere studiate e imitate da attaccanti abili. Per superare questi limiti, gli autori hanno precedentemente realizzato una «PUF virtuale» (VPUF) usando una rete neurale: un software che impara a imitare il comportamento imprevedibile di una PUF reale pur girando su hardware ordinario e a basso costo.

Minacce nell’aria tra dispositivo e server

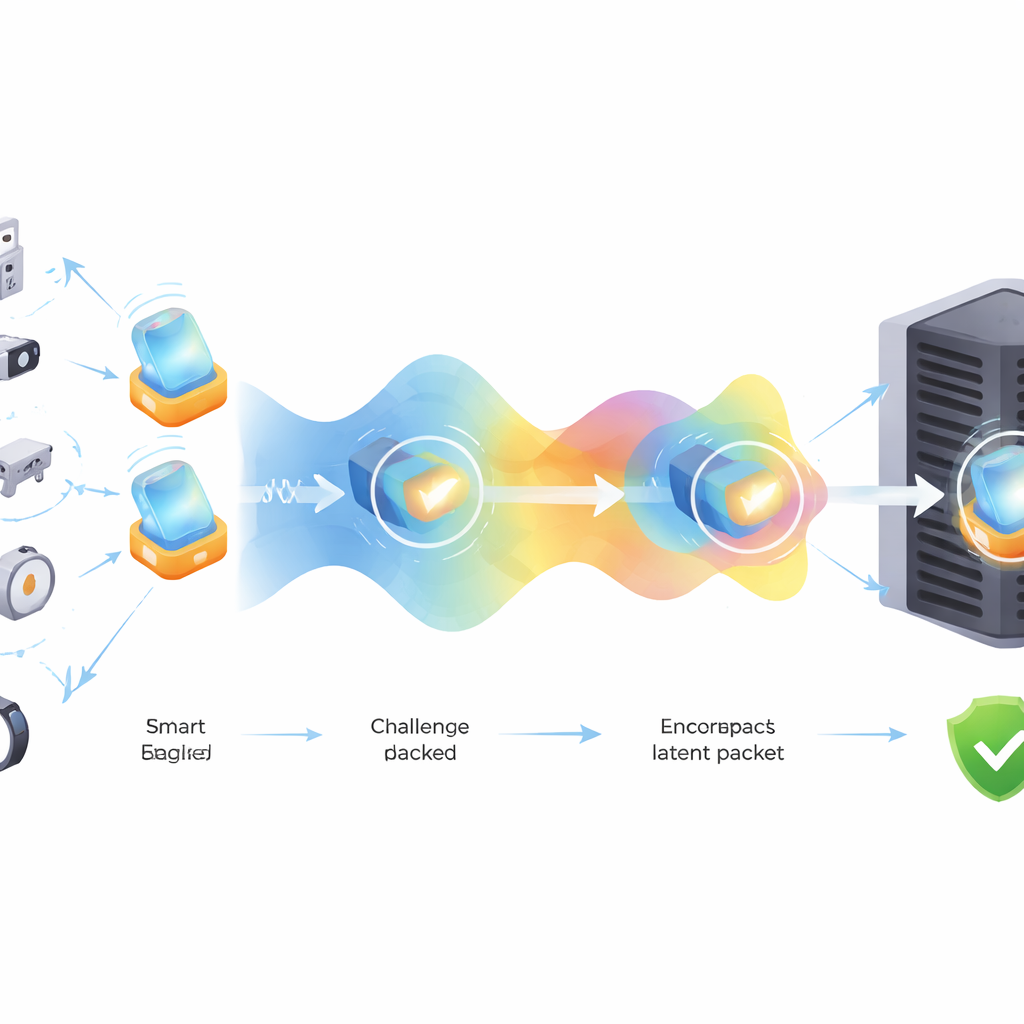

Anche con una VPUF, rimane un punto debole: i messaggi che viaggiano sul canale wireless. Nel design a split‑learning usato qui, un encoder sul dispositivo trasforma ogni challenge in un codice interno compatto, chiamato rappresentazione latente, e invia al server solo questo codice. Questo già nasconde i dati grezzi, ma se un intercettatore registra abbastanza di questi codici, potrebbe comunque reverse‑engineering il sistema o semplicemente riprodurre vecchi codici per ingannare il server. Il problema è proteggere questi codici intermedi in modo che i segnali intercettati siano inutili agli estranei, pur permettendo al server di autenticare il dispositivo rapidamente e con precisione.

Nascondere un segreto che si muove all’interno del segnale

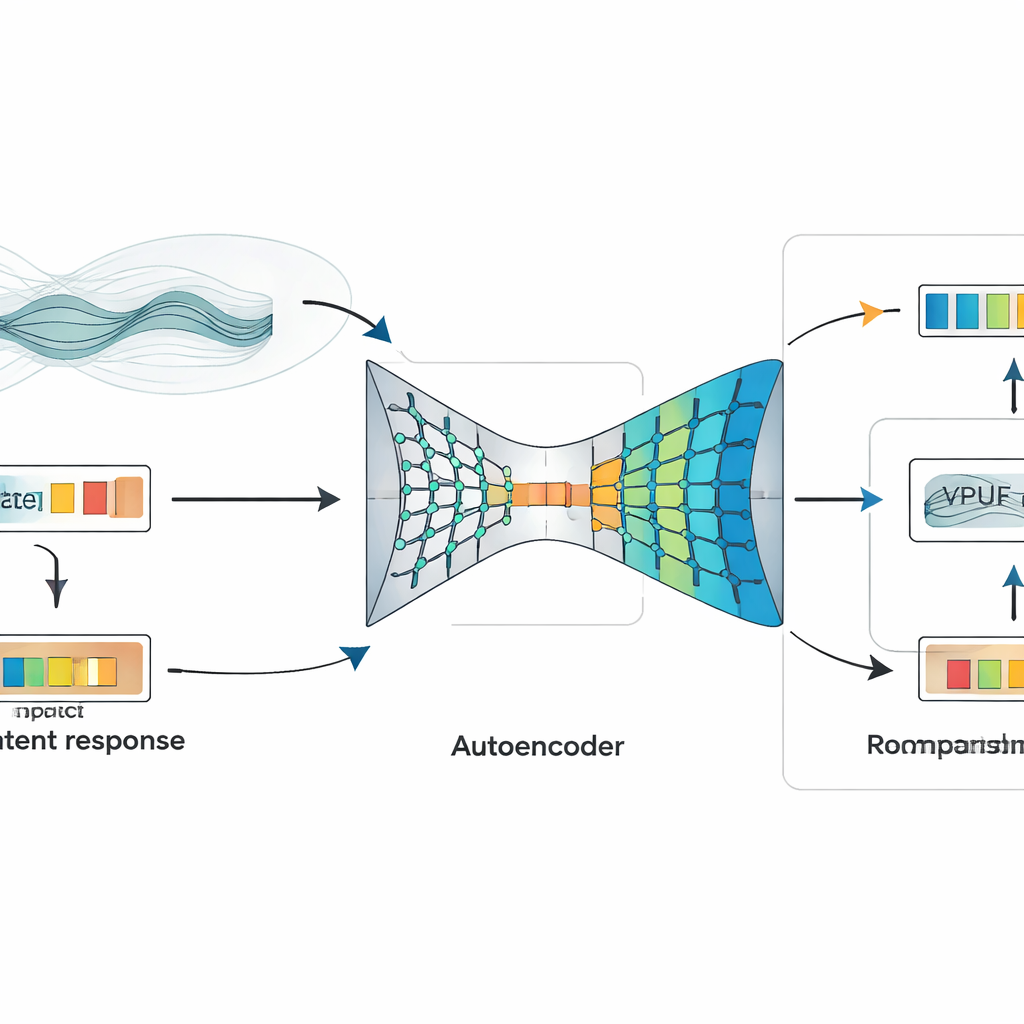

L’idea centrale dell’articolo è nascondere un marchio extra e significativo—un watermark digitale—all’interno del codice latente della VPUF prima che lasci il dispositivo. Invece di usare un pattern fisso e privo di significato, il watermark è costruito dalle caratteristiche del canale radio stesso. I segnali wireless rimbalzano, si disperdono e decadono durante il viaggio; gli ingegneri descrivono questo fenomeno con modelli di «fading Rayleigh». Gli autori simulano questo fading con un modello standard e immettono le variazioni di segnale risultanti in un autoencoder, una rete neurale che impara a comprimere i dati in un codice interno compatto. Questo codice compresso diventa il watermark. Il dispositivo fonde poi questo watermark con la risposta latente della VPUF usando un altro autoencoder leggero, producendo un singolo codice watermarkato che viene inviato over‑the‑air.

Due serrature, un design leggero

Dal lato server, una rete corrispondente districa il codice watermarkato, separandolo in una risposta latente VPUF prevista e in un watermark stimato. La risposta prevista passa attraverso il decoder della VPUF per fornire la risposta attesa alla challenge originale. In parallelo, il watermark estratto viene confrontato con quanto il server si aspetta dalla propria visione delle condizioni del canale. Solo se entrambe le parti—la risposta VPUF e il watermark—corrispondono, il sistema accetta il dispositivo. Nei test, questo processo aggiuntivo ha mantenuto l’accuratezza di autenticazione attorno al 99 percento, ha mostrato un recupero quasi perfetto del watermark in condizioni normali e ha resistito a tentativi casuali di falsificare un watermark valido anche dopo diecimila tentativi.

Bilanciare robustezza, furtività e costo

Gli autori analizzano anche come lo schema si comporta sotto rumore, simulando attaccanti che cercano di disturbare le trasmissioni per cancellare o danneggiare il watermark. Il sistema resta affidabile fino a livelli di rumore moderati, oltre i quali il recupero del watermark cala mentre l’accuratezza complessiva dell’autenticazione rimane elevata. Questo riflette una scelta deliberata: il metodo è tarato per un basso costo computazionale e controlli d’identità robusti piuttosto che per la massima resistenza contro interferenze estreme. Poiché tutto avviene all’interno di reti neurali compatte che lavorano su codici piccoli, l’approccio si adatta ai ristretti limiti di memoria e consumo energetico di molti dispositivi dell’Internet delle Cose.

Cosa significa per dispositivi connessi più sicuri

In termini semplici, l’articolo dimostra che è possibile infilare un segreto che si muove e dipende dall’ambiente all’interno dei dati d’identità già compressi che i piccoli dispositivi inviano per l’autenticazione. Quel marchio nascosto sia confonde il segnale per occhi indiscreti sia offre al server un secondo modo indipendente per verificare chi sta parlando. Il risultato è uno strato di sicurezza flessibile, basato su software, che può girare su hardware modesto ma rende molto più difficili intercettazione, replay e attacchi di tipo copia‑incolla. Pur richiedendo ulteriori test nel mondo reale, soprattutto contro attacchi più potenti, questa strategia di watermarking nello spazio latente indica la strada verso reti di piccoli dispositivi economici più affidabili.

Citazione: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Parole chiave: Sicurezza IoT, watermarking digitale, autenticazione dei dispositivi, reti neurali, canali wireless