Clear Sky Science · it

Un set di dati raccolto in sistemi di controllo industriale reali per il rilevamento di attacchi in rete

Perché gli attacchi nascosti alle reti di fabbrica ti riguardano

Elettricità, acqua potabile e beni prodotti dipendono tutti da computer invisibili che controllano silenziosamente pompe, turbine e valvole. Man mano che questi sistemi di controllo industriale si connettono a reti più ampie per diventare "intelligenti" ed efficienti, ereditano anche gli stessi rischi informatici dei PC d’ufficio e dei router domestici. Questo articolo presenta ICS-NAD, una raccolta ampia e realistica di dati di rete provenienti da siti industriali reali, pensata per aiutare i ricercatori a individuare e fermare i cyberattacchi prima che interrompano la vita quotidiana.

Le fabbriche moderne non sono più isolate

I sistemi di controllo industriale erano un tempo fisicamente isolati, con pochi o nessun collegamento a Internet. Nella spinta verso l’Industria 4.0, le aziende ora connettono questi sistemi per monitorare gli impianti da remoto, analizzare le prestazioni e applicare intelligenza artificiale. Il rovescio della medaglia è che anche gli attaccanti possono arrivare attraverso queste vie digitali. In tutto il mondo incidenti gravi hanno già colpito energia, acqua e altri servizi critici, dimostrando che la posta in gioco è alta. Rilevare le intrusioni precocemente richiede buoni dati di addestramento per gli strumenti di sicurezza, ma i pochi dataset esistenti sono spesso piccoli, artificiali o privi dei tipi di attacco e delle etichette adeguate.

Costruire un quadro più realistico delle reti industriali

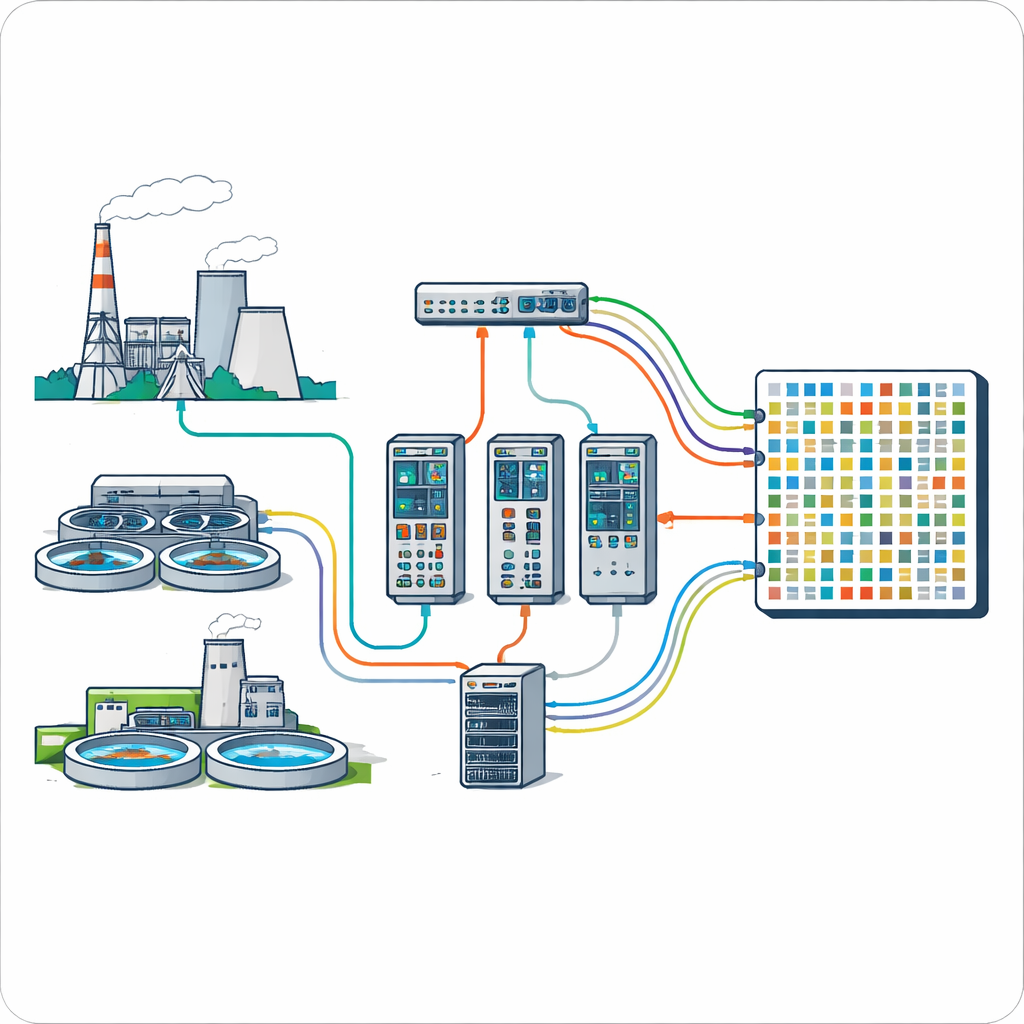

Gli autori colmano queste lacune creando ICS-NAD, un dataset di riferimento registrato in un grande sito di prova che riproduce l’industria reale. Il sito include dieci marche di controller industriali e dieci diversi assetti di processo; per il dataset si concentrano su tre marche ben note usate in una simulazione di centrale termica e in una simulazione di impianto di trattamento delle acque reflue. Ogni marca utilizza un protocollo industriale diffuso che trasmette messaggi senza crittografia, permettendo ai ricercatori di osservare dettagli fini su come i dispositivi comunicano. Il traffico di rete è catturato direttamente dagli switch mentre le interfacce uomo–macchina inviano comandi ai controllori logici programmabili, che a loro volta azionano pompe, riscaldatori e altre apparecchiature.

Rilevare i molti modi per compromettere un sistema

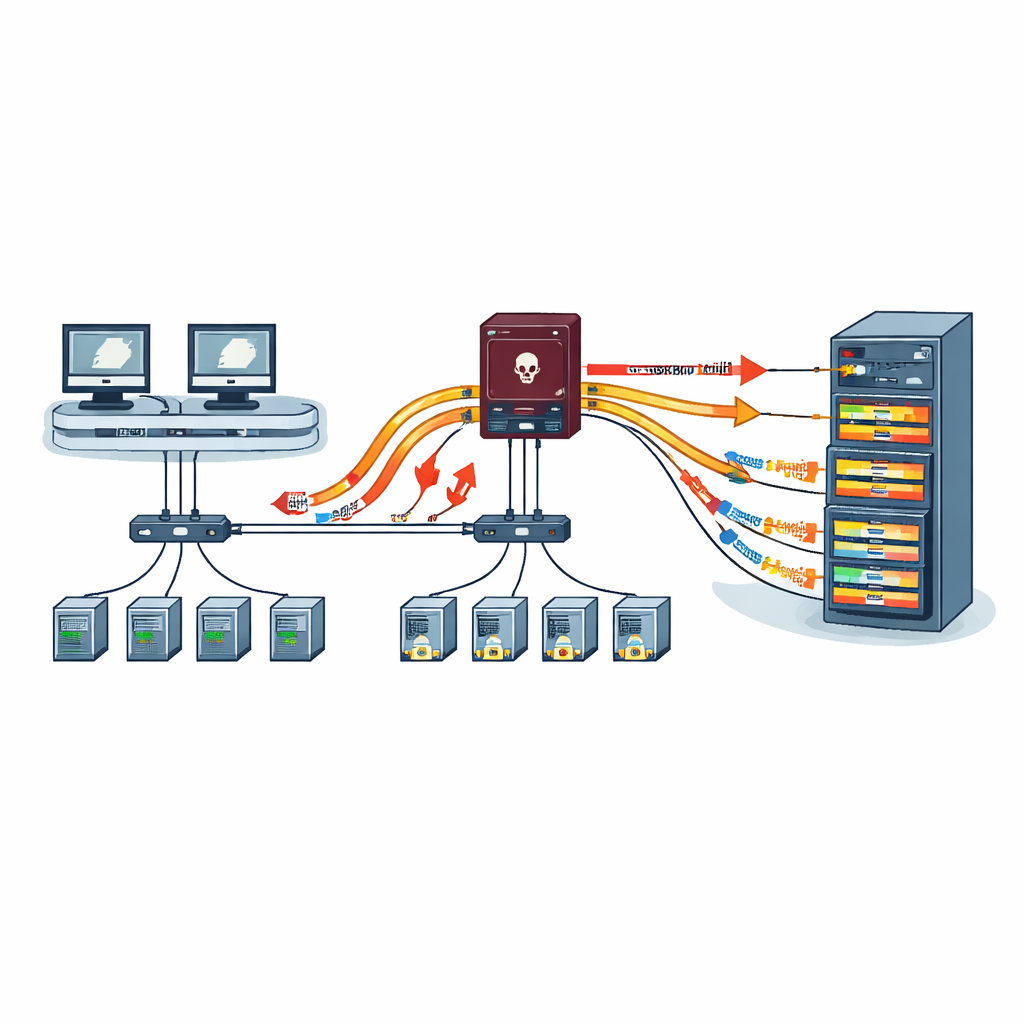

Per riflettere la varietà delle minacce reali, ICS-NAD include 20 tipi di attacco comuni raggruppati in quattro famiglie. Gli attacchi di ricognizione scansionano silenziosamente dispositivi attivi e porte aperte. Gli attacchi di denial-of-service e distributed denial-of-service sommergono la rete di pacchetti, con l’obiettivo di sovraccaricare i dispositivi in modo che i comandi legittimi vengano ritardati o persi. Gli attacchi di injection di dati falsi falsificano messaggi e risposte per fuorviare controllori o operatori, mentre gli attacchi man-in-the-middle si pongono tra i dispositivi alterando il traffico in transito. Per ogni scenario, i ricercatori registrano non solo i pacchetti grezzi ma anche quando ogni attacco inizia e termina, quindi applicano un metodo di etichettatura in due fasi che combina questi registri temporali con regole specifiche per ciascun attacco. Ne risultano etichette chiare che indicano se ogni flusso osservato è innocuo o appartiene a un particolare attacco.

Osservare i pattern di traffico prima e durante un attacco

Oltre a registrare i pacchetti, il team estrae 60 caratteristiche descrittive dal traffico, come il numero di pacchetti in ciascuna direzione, la loro dimensione e la rapidità con cui arrivano. Queste caratteristiche coprono sia tendenze grossolane nel tempo sia dettagli fini all’interno dei singoli pacchetti. Esaminando il traffico di uno dei sistemi di controllo, mostrano come un attacco di tipo flood intensivo cambi il ritmo della comunicazione: raffiche di pacchetti più accentuate, picchi più alti e intervalli di inattività più brevi, tutti fenomeni catturabili tramite misure statistiche. Questa visione più ricca aiuta gli algoritmi a distinguere le fluttuazioni naturali dell’attività industriale da impennate sospette causate da un intruso.

Mettere il dataset alla prova con macchine che apprendono

Per dimostrare la praticità di ICS-NAD, gli autori lo usano per addestrare e valutare dieci diversi metodi di machine learning e deep learning, che vanno dagli alberi decisionali classici e dai metodi dei vicini più prossimi fino agli alberi potenziati moderni e alle reti neurali. Dopo una pulizia e una scalatura di base, selezionano automaticamente un piccolo insieme delle caratteristiche più informative, principalmente legate alla dimensione e al contenuto dei flussi di traffico. Anche con solo quattro caratteristiche per modello, la maggior parte dei metodi raggiunge punteggi elevati nell’identificazione degli attacchi nelle quattro famiglie, spesso oltre il 90% per accuratezza, recall, precisione e F1-score. Questo suggerisce che ICS-NAD contiene sufficiente varietà e realismo perché i ricercatori possano sviluppare e confrontare strumenti di rilevamento avanzati.

Cosa significa per infrastrutture più sicure

In termini semplici, ICS-NAD è come una scatola nera dettagliata per le reti di fabbrica: cattura come i sistemi industriali reali si comportano in condizioni normali e sotto molti diversi tipi di attacco informatico. Essendo ampio, diversificato e liberamente disponibile, offre a ricercatori di sicurezza, ingegneri e studenti un terreno di prova condiviso per sviluppare allarmi migliori per le infrastrutture critiche. Man mano che aziende e impianti continuano a connettere più apparecchiature, dataset come ICS-NAD saranno fondamentali per trasformare il chiacchiericcio grezzo della rete in sistemi di allerta precoce che aiutino a mantenere le luci accese, l’acqua corrente e le linee di produzione operative.

Citazione: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Parole chiave: sistemi di controllo industriale, rilevamento di cyberattacchi, set di dati intrusioni di rete, sicurezza delle infrastrutture critiche, sicurezza e apprendimento automatico