Clear Sky Science · he

זיהוי חדירות מבוסס חריגות על מערכי נתונים תקניים לאבטחת רשת: הערכה מקיפה

מדוע הגנות חכמות חשובות לכל מי שנמצא ברשת

כל דוא"ל שאתם שולחים, כל וידאו שאתם משדרים או חשבון שאתם משלמים ברשת עובר דרך רשתות שנחקרות באופן מתמיד על־ידי תוקפים. כלי אבטחה הנקראים מערכות זיהוי חדירות פועלים כמערכות אזעקה דיגיטליות, וסורקים את התעבורה אחרי סימני בעיה. אך ככל שהמתקפות נעשות מגוון־יות ומורכבות יותר, כלים מבוססי חוקים ישנים מתקשים לעמוד בקצב. המחקר הזה בוחן כיצד שיטות מודרניות של למידה עמוקה יכולות להניע אזעקות מדויקות וגמישות יותר, שיזהו איום מוכר וגם איומים שטרם נראו, תוך שמירה על שיעור התרעות שגויות נמוך.

ממעקרונות קבועים ללמידה מניסיון

כלי זיהוי חדירות מסורתיים פועלים בדומה לתוכנות אנטי־וירוס: הם מחפשים חתימות ידועות—דפוסים ספציפיים התואמים מתקפות שתועדו. גישה זו מהירה ואמינה מול איומים מוכרים, אך היא נכשלה כאשר התוקפים משנים טקטיקות או משתמשים בניצול יום־אפס. אסטרטגיה חדשה יותר, זיהוי חריגות, לומדת במקום זאת מהו התנהגות רשת נורמלית ומסמנת פעילות חריגה. זאת הופכת אותה לטובה יותר בלכידת מתקפות חדשות, אך היא עלולה להציע יותר התרעות שגויות. המחברים מתמקדים בלמידה עמוקה, ענף של בינה מלאכותית שבו רשתות שכבתיות של יחידות עיבוד פשוטות לומדות אוטומטית דפוסים מתוך נתונים, במטרה לשלב את הגמישות של זיהוי החריגות עם האמינות של מערכות החתימות.

מבחן לשני מנועי למידה

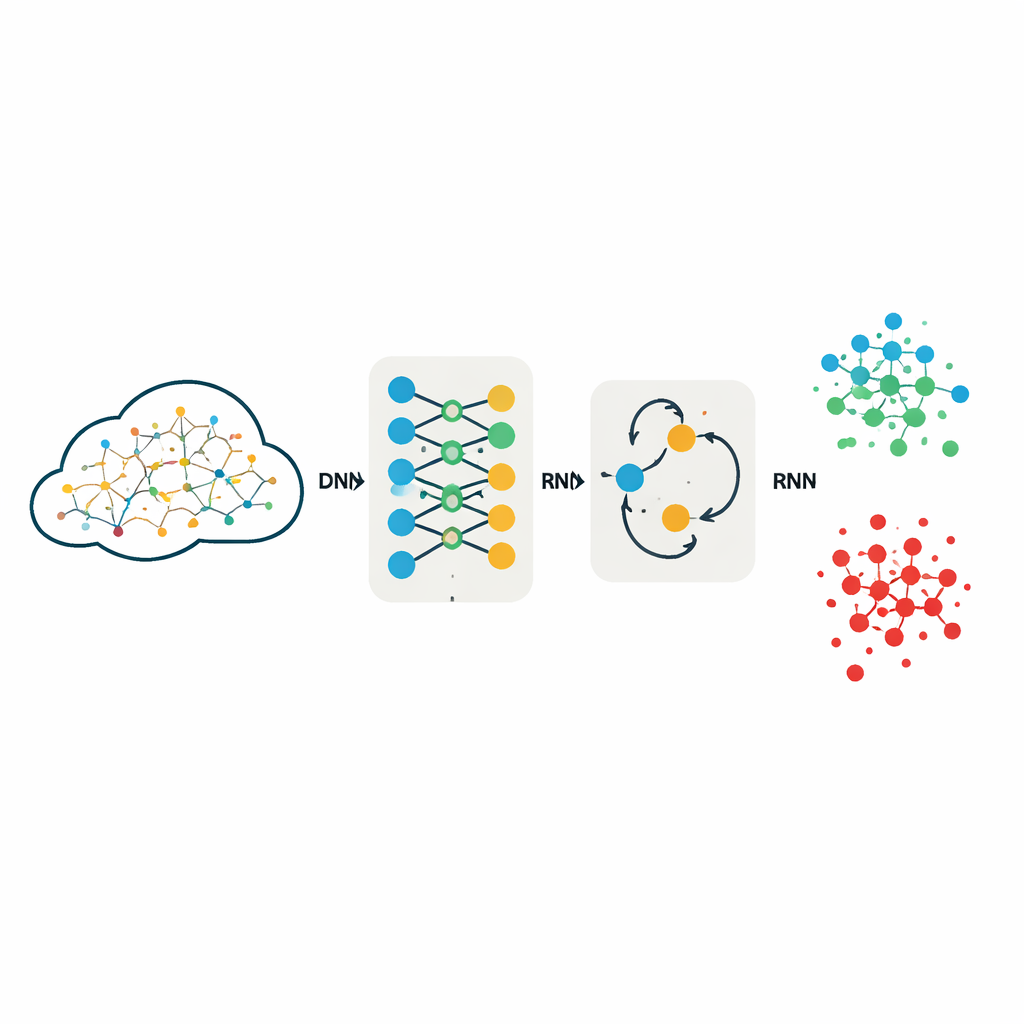

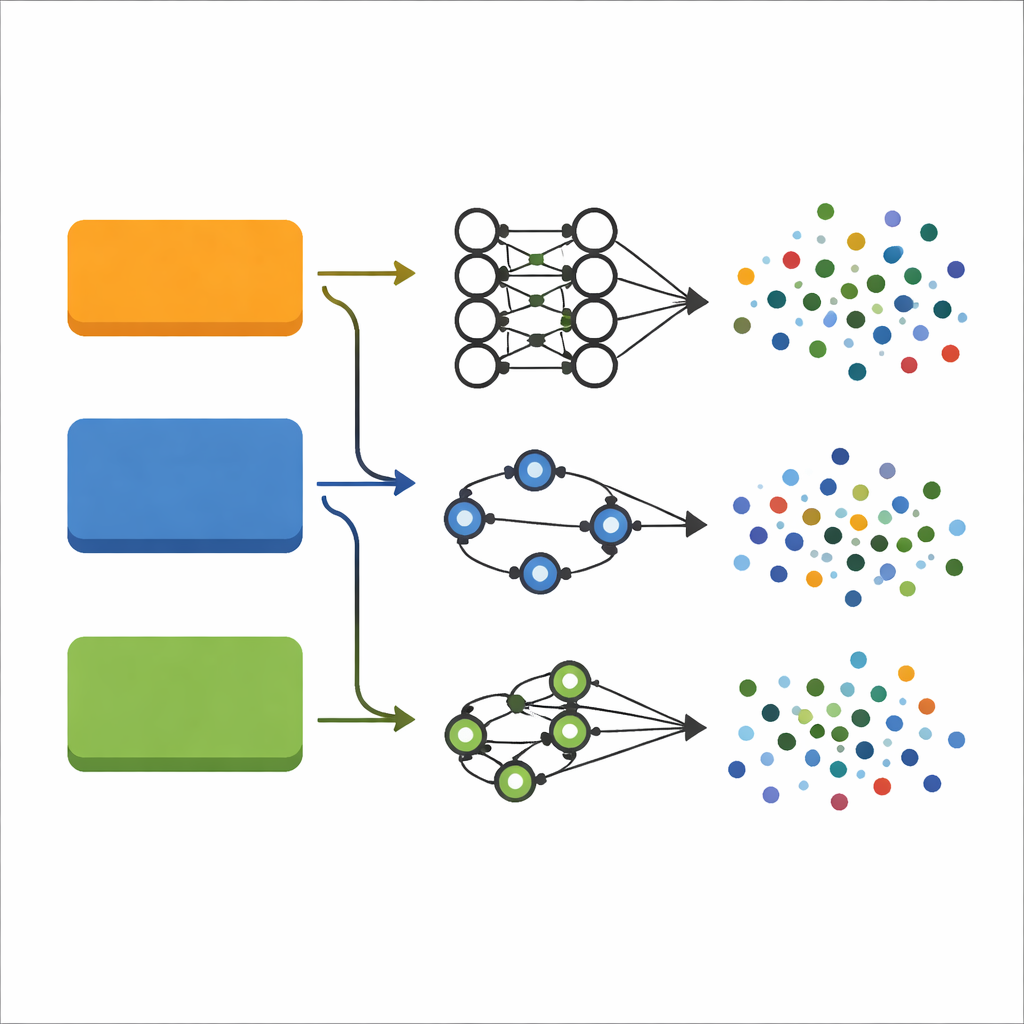

החוקרים מעריכים שני מודלים פופולריים בלמידה עמוקה: רשת עצבית עמוקה (DNN), שעובדת על כל חיבור רשת כמסמך מספרי עשיר, ורשת חוזרת (RNN), שמוסיפה "זיכרון" פנימי המיועד ללכוד יחסים בנתונים מסודרים. במקום לעצב תכונות ידנית, הם מזינים למודלים אלה סטים מלאים של מדידות המתארות כל חיבור רשת, לאחר המרת שדות טקסט למספרים וקנה מידה של כל הערכים. שני המודלים מאומנים ונבדקים בצורה זהה בדיוק על שלוש אוספי תקן נפוצים של תעבורת רשת: KDDCup99, NSL-KDD ו-UNSW-NB15, שמכסים יחדיו מגוון רחב של סוגי מתקפות, מפיצוץ תעבורה אל שרת (DoS) ועד ניסיונות מתוחכמים להשיג הרשאות נוספות.

כיצד המחקר הוצב בקפידה

כדי לעשות את ההשוואה הוגנת וניתנת לשחזור, הצוות שומר על עיצובים של המודלים פשוטים ושקופים בכוונה. ה-DNN משתמש בשלוש שכבות מחוברות באופן מלא כדי להמיר את 40–42 התכונות הקלטיות לניבויים על פני חמש או עשר קטגוריות תעבורה, כגון "נורמלי" או משפחות מתקפה שונות. ה-RNN משתמש בשכבה חוזרת קלת משקל שאחריה שכבת החלטה סופית, ומטפלת בכל רשומה כרצף קצר מאוד כדי שיהיה עדיין אפשר לדגם אינטראקציות בין תכונות. שני המודלים משתמשים באותה פונקציית הפעלה ובאסטרטגיית אופטימיזציה מקובלת הידועה בלמידה יציבה. באופן מכריע, המחברים אינם משליכים תכונות כדי לכווץ את הנתונים; עבודות מוקדמות הראו כי הפחתה אגרסיבית של תכונות עלולה לזרוק רמזים עדינים החיוניים להבחנה במתקפות נדירות אך מסוכנות.

מה התוצאות אומרות על דיוק ואמינות

על מערכי הנתונים הישנים KDDCup99 ו-NSL-KDD, שני המודלים מספקים ביצועים גבוהים באופן מובהק: דיוקים חוצים 99% עם התרעות שגויות מתחת ל-1%. משמעות הדבר היא שכל כמעט כל החיבורים זדוניים נתפסים נכון, בעוד שמעט מאוד חיבורים לגיטימיים מסומנים בטעות. על UNSW-NB15, מאגר מודרני ומאתגר יותר עם עשר כיתות מובחנות, הביצועים יורדים במקצת כצפוי, אך נשארים חזקים. ה-DNN מגיע לכ-96% דיוק, בעוד ה-RNN נופל לאזור של כ-82%. ציונים מפורטים מראים כי ה-DNN לא רק מסווג היטב מתקפות נפוצות, אלא גם מטפל בקטגוריות נדירות כמו תולעים ותקיפות user-to-root עם ציוני F1 גבוהים, מדד האיזון בין לכידת מתקפות למניעת פספוסים. ניסויים עם מודל מתקדם יותר מבוסס טרנספורמר דווקא הביאו לביצועים גרועים יותר, מה שמרמז כי מורכבות ארכיטקטונית נוספת איננה מובילה אוטומטית לאבטחה טובה יותר.

מה משמעות הדבר לרשתות בטוחות יותר

המחקר מסכם שמודלים של למידה עמוקה שתוכננו היטב אך יחסית פשוטים יכולים לשמש כעמוד התווך של מערכות זיהוי חדירות מעשיות. על ידי אימון ישיר על מערכי תקן מלאים וכיוונון קפדני של תהליך הלמידה, ה-DNN במיוחד משיג דיוק ברמת שיא עם שיעורי חיוביים שגויים נמוכים במגוון רחב של סוגי מתקפות. למשתמשים יומיומיים, זה מתורגם לכלים שמסוגלים לזהות גם איומים שגרתיים וגם איומים יוצאי דופן בלי "להזעיק את הזאב" כל הזמן. המחברים מציעים שעבודות עתידיות יכולות להרחיב יסודות אלה על ידי שיפור מודלים חוזרים, חקירה של הפחתת תכונות סלקטיבית לשיפור המהירות, ושילוב חוצני תכונות עמוקים עם מסווגים מסורתיים, כדי להתקרב לזיהוי חדירות שהוא גם עוצמתי וגם יעיל ברשתות העולם האמיתי.

ציטוט: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

מילות מפתח: זיהוי חדירות, אבטחת רשת, למידה עמוקה, זיהוי חריגות, מתקפות סייבר