Clear Sky Science · he

למידת מכונה מאוחדת לגילוי פרואקטיבי של כופרה באנדרואיד באמצעות תעבורת רשת

מדוע השיחות של הטלפון שלכם באינטרנט חשובות

הסמארטפונים שלנו משוחחים בשקט עם האינטרנט כל היום. בין אותן שיחות עשויים סייבר־פושעים להחדיר סוג מרושע של התקפה שנקרא כופרה, שמנעלת את הקבצים או אף את המכשיר כולו עד לתשלום כופר. המאמר בוחן כיצד מעקב מדוקדק אחרי אותה שיחה ברשת — לא אחרי האפליקציות עצמם — יכול לחשוף כופרת באנדרואיד מוקדם, באמצעות צוות של מודלי למידת מכונה חכמים שלומדים ומסתגלים כשהפושעים משנים את שיטותיהם.

כיצד כופרה חוטפת טלפון אנדרואיד

כופרה בדרך כלל מתחילה בטעות פשוטה: התקנה של אפליקציה שנראית תמימה מחנות צד שלישי, לחיצה על קישור בהודעה, או עדכון מזויף. לאחר ההתקנה האפליקציה מבקשת הרשאות רחבות, כגון גישה לאחסון, מצלמה, מיקרופון או שליטה במערכת. ברגע שההרשאות ניתנות, היא מוצפנת בשקט תמונות, מסמכים והודעות, ואולי שולחת נתונים רגישים לשרתים מרוחקים. רק אז היא מגלה את טבעה האמיתי, מציגה מסך נעילה או הודעת איום ודורשת תשלום, לעתים במטבע קריפטוגרפי, לשחזור הגישה. כמה זנים בנויים כדי לשרוד ניסיונות הסרה, מה שהופך אותם לקשים במיוחד להסרה והופך רגע של חוסר תשומת לב לימים של הפרעה לאנשים ולארגונים.

להסתכל על הזרימה במקום על הקבצים

כלי אנטי־וירוס מסורתיים מחפשים "חתימות" של קוד זדוני ידוע, שיטה שמתקשה כאשר התוקפים משנים ומתחפשים כל הזמן. המחקר הזה בוחר נתיב שונה: הוא מתמקד במטא־דאטה של תעבורת רשת — ערכים שמתארים כיצד נתונים זורמים פנימה והחוצה מהטלפון, כגון גודל חבילות, זמני בין חבילות ותבניות חיבור. באמצעות למעלה מ‑200,000 רשומות תעבורה הכוללות פעילות שגרתית ועשר משפחות כופרה ידועות, המחברים בונים מערכת שלומדת את הקצב המאפיין של כופרה: פרצי תעבורה פתאומיים, משכי חיבור בלתי רגילים, או שילובים מוזרים של דגלים טכניים שמעטים מופיעים בשימוש יומיומי. מאחר ששיטה זו מסתכלת על התנהגות במקום על קוד, היא יכולה לזהות משפחות כופרה חדשות או משונות שמעולם לא נספרו במאגר.

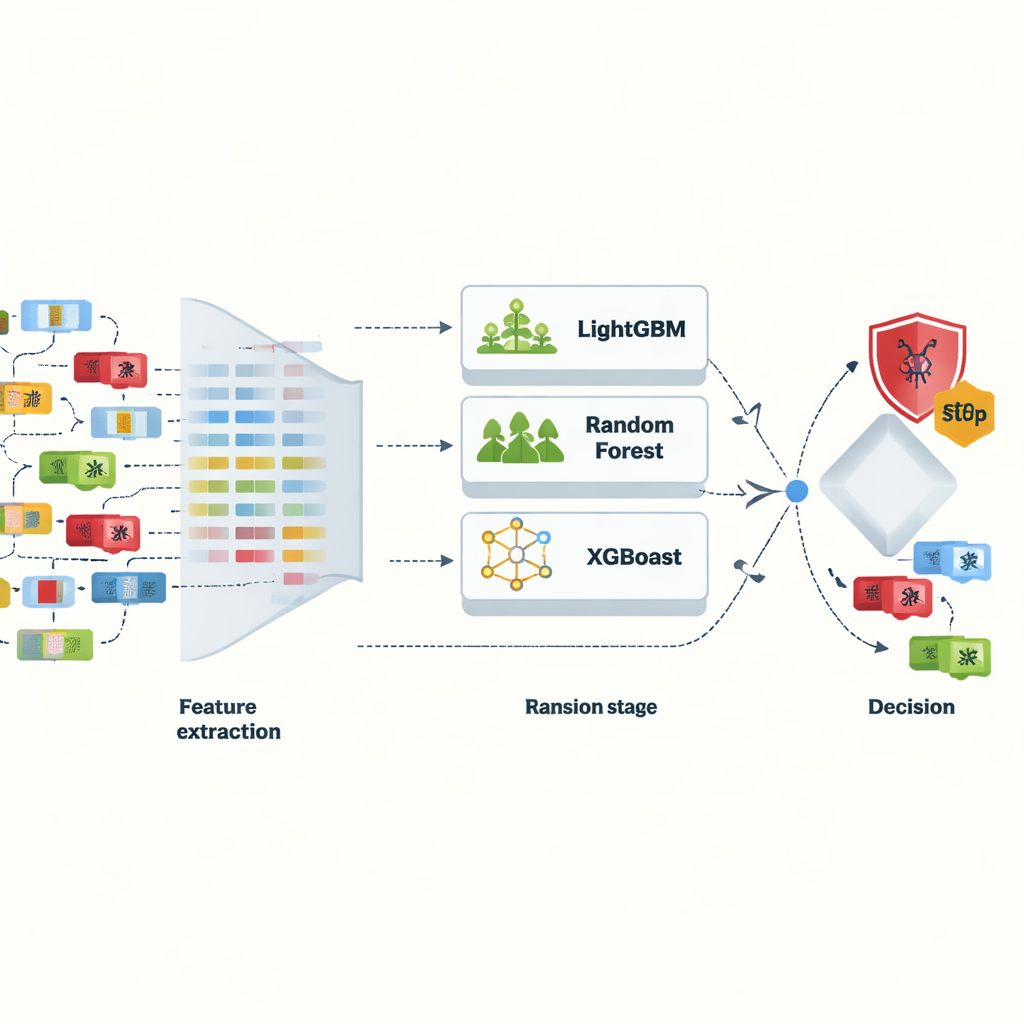

לבנות צוות של "שופטים" דיגיטליים

במקום להסתמך על מודל יחיד, החוקרים משלבים מספר גישות בלמידת מכונה — Light Gradient Boosting Machine, XGBoost, Random Forest ואחרים — לתוך אנסמבל, בדומה להתייעצות עם פאנל מומחים במקום מבקר יחיד. הם מתחילים בניקוי ונרמול הנתונים, ולאחר מכן בוחרים את התכונות המידעיות ביותר באמצעות צינור עבודה בשלושה שלבים שמסנן, בוחן ומדרג מאפייני רשת. טכניקות כמו SMOTE משמשות לאיזון מערך הנתונים כך שמקרי כופרה לא ייטבעו בתעבורה הרגילה. לאחר כיוונון קפדני וולידציה חצויה בחמישה קיפולים, המודלים מושווים זה מול זה. LightGBM בפרט מציג ביצועים מרשימים, מבחין נכון בין כופרה לתעבורה מוצדקת ברוב המקרים, תוך שימוש בקבוצת תכונות קטנה ויעילה המתאימה לשימוש בזמן אמת במכשירים מוגבלים במשאבים.

לפתוח את הקופסה השחורה למנתחי אנוש

דיוק גבוה לבדו אינו מספיק לצוותי אבטחה שצריכים להבין מדוע מערכת סימנה חיבור כמסוכן. כדי להתמודד עם זה, המחברים מיישמים כלים של בינה ממוקדת הסבר שנקראים SHAP ו‑LIME. השיטות האלה מגלות אילו דפוסי תעבורה השפיעו ביותר על כל החלטה — למשל, מרווחים קצרים מאוד בין חבילות המזכירים הצפנה מהירה, או זרימות נתונים ארוכות באופן חריג שנראות כמו הברחת מידע לשרת מרוחק. על ידי מיפוי תכונות כאלה לטקטיקות התוקפים המתועדות במסגרת MITRE ATT&CK, ההתראות של המערכת הופכות ליותר מאשר תשובות כן/לא; הן רמזים שעל חוקרים ניתן לעקוב. שקיפות זו מקלה על אמון במודל, שיפור חוקי ההגנה ומענה מהיר יותר כאשר גול של כופרה חדש מופיע.

להישאר מסתגלים כשמתקיפים מתפתחים

הפושעים הסייבריים אינם עומדים במקום, ולכן מודל נייח שאומן פעם יאבד בהדרגה את יתרונו ככל שהכופרה מתפתחת. כדי לחקור כיצד להישאר עדכניים, החוקרים מדמים התקדמות זמן על ידי חלוקת נתוני התעבורה שלהם לחמישה בלוקים כרונולוגיים ועדכון מודל LightGBM שלב אחר שלב, המדמה תרחיש של למידה מקוונת. בעוד שביצועי מודל סטטי נשחקים בנוף המשתנה, הגרסה המעודכנת בהדרגה שומרת על ביצועים חזקים יותר, אף על פי שגם היא מאבדת מעט מהעוצמה בבלוק האחרון. הניסוי מדגיש הן את הערך והן את המגבלות של למידה אינקרמנטלית: עדכונים רציפים מסייעים, אך חסינות לטווח ארוך תדרוש עדיין אימון מחודש תקופתי או אסטרטגיות הסתגלות מתקדמות יותר, במיוחד כשהתוקפים ממציאים דרכים חדשות להסתתר בסביבות רשת מוצפנות ורועשות.

מה זה אומר למשתמשים יומיומיים

עבור לא־מומחים, המסר מרגיע: על ידי תשומת לב לאופן שבו נתונים נעים במקום לנסות לקטלג כל קובץ זדוני אפשרי, כלי אבטחה יכולים לזהות כופרת באנדרואיד במהירות ובדיוק — גם כשהיא משתנה צורה. המסגרת שהוצעה במאמר מראה כי אנסמבל מתוכנן היטב של מודלי למידת מכונה, בתמיכה של טיפול נתונים זהיר והסברים ברורים, יכול להוות את עמוד השדרה של הגנה מעשית בזמן אמת למכשירים ניידים. למרות שיש צורך בעבודה נוספת לחיזוק שיטות אלה מול איומים עתידיים ולהפעלתן ביעילות בטלפונים ובמכשירי הקצה, המחקר מצביע על עתיד שבו הדפוסים העדינים בתעבורת הרשת של הטלפון שלכם משמשים כאמצעי אזהרה מוקדמת, החוסם בשקט כופרה לפני שיש לה סיכוי לנעול את חייכם הדיגיטליים.

ציטוט: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

מילות מפתח: כופרת אנדרואיד, ניתוח תעבורת רשת, אבטחת מידע בלמידת מכונה, מודלים מאוחדים, אבטחת סייבר למחשוב נייד