Clear Sky Science · he

זיהוי יעיל של פריצות במאגר הנתונים TON-IoT באמצעות גישת בחירה היברידית של תכונות

מדוע הגנה על מכשירים חכמים חשובה

מיליוני גאדג'טים יומיומיים — מצלמות ביתיות ועד חיישנים במפעל — מתקשרים זה עם זה דרך האינטרנט, ויוצרים את מה שאנו קוראים לו אינטרנט הדברים (IoT). בעוד שהחיבוריות הזו מביאה נוחות ויעילות, היא גם פותחת דלתות חדשות עבור תוקפים. המאמר המסוכם כאן עוסק בשאלה פשוטה אך קריטית: כיצד ניתן לזהות reliably התקפות ברשתות מכשירים נרחבות אלה מבלי להזדקק לתוכנות אבטחה כבדות וכרוכות באנרגיה?

הקושי בזיהוי פריצות דיגיטליות

כדי לחקור התקפות על מערכות IoT, חוקרים מסתמכים לעתים קרובות על מאגרי נתונים ציבוריים גדולים שמתעדים כיצד נראית תעבורת הרשת במהלך פעולה שגרתית ובהתקפות סייבר. אחד המוכרים הוא מאגר ToN-IoT, שמקליט תעבורה אמיתית ממערכת ניסוי תעשייתית מציאותית, כולל סוגי התקפות כמו מניעת שירות, כופר, פריצת סיסמאות והרשאות ביניים. עם זאת, המחברים מראים שלמאגר זה יש מלכוד חבוי: רבות מההתקפות שוגרו מטווחי כתובות IP ומספרי פורטים קבועים. משמעות הדבר היא שמודל יכול "לרמות" על ידי למידת מי התוקף, במקום כיצד נראה התנהגות זדונית. מודלים כאלה עשויים להציג ביצועים גבוהים במעבדה אך לכשמתקיף יגיע מכתובת חדשה — הם ייכשלו בצורה משמעותית.

מנתונים כבדים לתצוגה מצומצמת של התנהגות

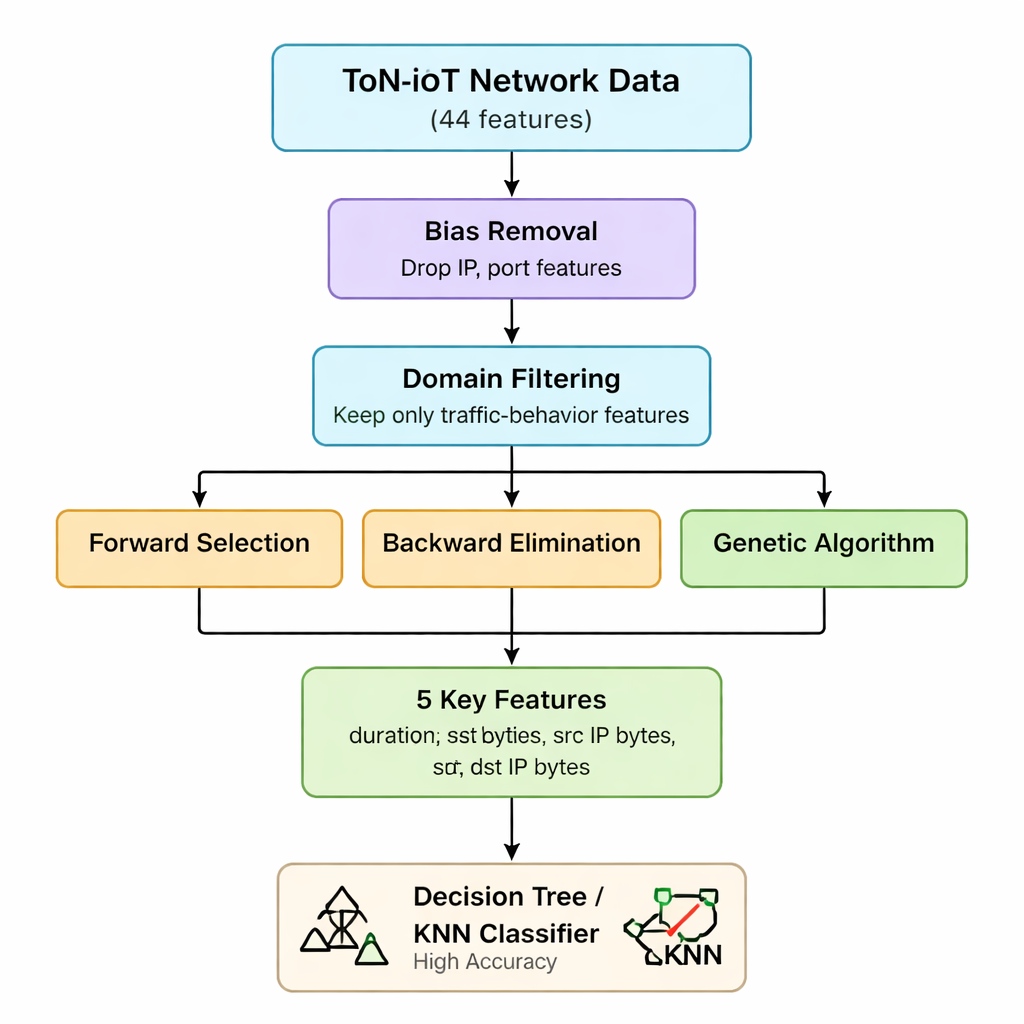

נתוני הרשת המקוריים של ToN-IoT כוללים 44 מדידות שונות עבור כל חיבור, החל ממידע IP ועד פרטי תעבורת רשת והצפנה. עיבוד כל אלה מגדיל את זמן החישוב וצריכת הזיכרון, מה שיוצר בעיה עבור שערי IoT קטנים ומכשירי edge. המחברים משתמשים קודם כל בהבנה שלהם את אופן פעולת ההתקפות כדי להסיר תכונות המוטות (כמו כתובות IP ומספרי פורט) או שאינן מועילות להבחנה בין התקפות. הם טוענים שרוב איומי ה-IoT בסופו של דבר מתבטאים בדפוסים חריגים בכמות החבילות והבייטים שנשלחות ומתקבלות ובמשך החיבורים — בלי קשר למי מדבר עם מי. שלב ראשון זה מצמצם את מערך התכונות מ-44 לשבע סטטיסטיקות תעבורה מרכזיות הקשורות לנפח ומשך.

בחירה היברידית של תכונות: שלוש עדשות על אותם נתונים

בהמשך, הצוות מיישם שלוש שיטות "עטיפה" שונות שמאמנות שוב ושוב מודל תוך הוספה, הסרה או שילוב תכונות כדי לראות איזו תת-קבוצה באמת חשובה ביותר. בחירה קדימה בונה מהקבוצה הריקה ומחזיקה תכונה רק אם היא משפרת דיוק. הוצאת תכונות לאחור מתחילה מכל השבע ומסירה תכונות שאינן פוגעות בדיוק כשהן מוסרות. אלגוריתם גנטי חוקר קומבינציות רבות במקביל, ומתפתח לדורות טובים יותר של תתי-קבוצות. שלוש השיטות נבדקות באמצעות מכווץ עצי החלטה פשוט, כאשר הדיוק משמש כסולם המדידה. על ידי חיתוך התוצאות הם מגיעים לגרעין יציב של חמש תכונות: משך החיבור, בייטים שנשלחו, בייטים שהתקבלו, וספירות הבייטים ברמת ה-IP המתאימות. חמשת המשתנים הללו תופסים ביעילות עליות פתאומיות או חוסר איזון בתעבורה שמצביעים על סוגים שונים של התקפות.

מודלים קלי משקל שעדיין מציגים ביצועים חזקים

עם מאגר נתונים מצומצם ומכוון-התנהגות זה, החוקרים בודקים עד כמה מודלים פשוטים של למידת מכונה יכולים להבחין בין תעבורה בטוחה להתקפות. באמצעות חמש התכונות בלבד, עץ החלטה מגיע לדיוק של 98.6% במיון בינארי "התקפה לעומת תקין" ול-97.2% בהבחנה בין קטגוריות התקפה שונות. מודל k-nearest neighbor מפגין ביצועים דומים, ושיטות מתקדמות יותר כמו יער אקראי או gradient boosting מוסיפות רק שיפורים זעירים בזמן שהן דורשות יותר חישוב וזיכרון. חשוב: המחברים מאשרים באמצעות מבחנים סטטיסטיים שהתכונות הנבחרות אינפורמטיביות אמיתית, ולא ארטיפקט של אופן איסוף הנתונים. הם גם מציינים שהתקפות עדינות מסוג man-in-the-middle — שנועדו להיטמע בזרימות רגילות — נשארות קשות יותר לזיהוי, ומרמזים שעבודות עתידיות עשויות להזדקק לרמזים פרוטוקולאריים או טיימינג עשירים יותר למקרים אלה.

מה המשמעות הזו לאבטחה בעולם האמיתי

ללא מומחיות מיוחדת, המסקנה המרכזית היא שלא תמיד צריך מודלים עצומים או עשרות מדידות טכניות כדי להגן על מערכות IoT. על ידי הסרת רמזים שעובדים רק בפריסת מעבדה אחת והתמקדות במעין חמש התנהגויות תעבורה, המחברים מראים שאלגוריתמים פשוטים ומהירים יכולים עדיין לתפוס רוב ההתקפות באמינות גבוהה. גרסת חמש התכונות של מאגר ToN-IoT שלהם קלה יותר לעיבוד על מכשירים מוגבלים בקצה הרשת, מה שהופך אותה מעשית לנתבים, שערים ומרכזים קטנים שצריכים להגיב לאיומים בזמן אמת. בקיצור, המחקר מציע נתיב לזיהוי חדירות אמין וניתן לפריסה עבור המכשירים החכמים שסביבנו.

ציטוט: Dharini, N., Janani, V.S. & Katiravan, J. Efficient detection of intrusions in TON-IoT dataset using hybrid feature selection approach. Sci Rep 16, 7763 (2026). https://doi.org/10.1038/s41598-026-37834-y

מילות מפתח: אבטחת IoT, זיהוי חדירות, למידת מכונה, בחירת תכונות, תעבורת רשת