Clear Sky Science · he

שיפור האבטחה ב-IoMT באמצעות TinyGAN פדרטיבי לגילוי תוכנות זדוניות קלות ומדויקות

למה אבטחה חכמה חשובה למכשירים רפואיים מחוברים

ממיטות בבתי חולים ועד שעוני כושר, מספר הולך וגדל של גאדג'טים רפואיים מחוברים לאינטרנט, אוספים בשקט קצב לב, רמות אינסולין ונתונים רגישים נוספים. "אינטרנט הדברים הרפואיים" (IoMT) מבטיח טיפול מהיר וטוב יותר — אך גם פותח דלתות חדשות להאקרים. המאמר המתואר כאן מציג שיטה חדשה לזיהוי תוכנה זדונית במכשירים אלה, שמאוד מדויקת ובמקביל מתונה על משאבי הסוללה, הזיכרון וכוח העיבוד המוגבלים שלהם.

הסיכון הגובר בעולם המכשירים החכמים

מיליארדי חפצים יומיומיים — ממזרקי עירוי ועד מד לחץ דם ביתיים — מתקשרים דרך האינטרנט. מאחר שהמכשירים זולים, זעירים ומיוצרים על‑ידי חברות רבות, לעתים קרובות חסרה להם אבטחה חזקה ואחידה. תוכנה זדונית שמדביקה אפילו מכשיר יחיד יכולה להתפשט במהירות ברשת ביתית או של בית חולים, לגנוב נתונים פרטיים או להשיק התקפות משבשות כמו בוטנט Mirai שקומם אתרי אינטרנט מרכזיים בעבר. ההגנות המסורתיות נסמכות לעתים קרובות על שרתים מרכזיים שאוספים נתונים גולמיים מכל מכשיר, מנתחים אותם ושולחים חזרה החלטות. גישה זו אמנם יעילה, אך יכולה לעמיס על מכשירים חלשים, לגרום לעיכובים וליצור מטרות מפתות לתוקפים שצריכים רק לפרוץ למסד הנתונים המרכזי כדי לגשת לכל המידע.

דרך חדשה ללמוד מהמכשירים בלי לחשוף את הנתונים שלהם

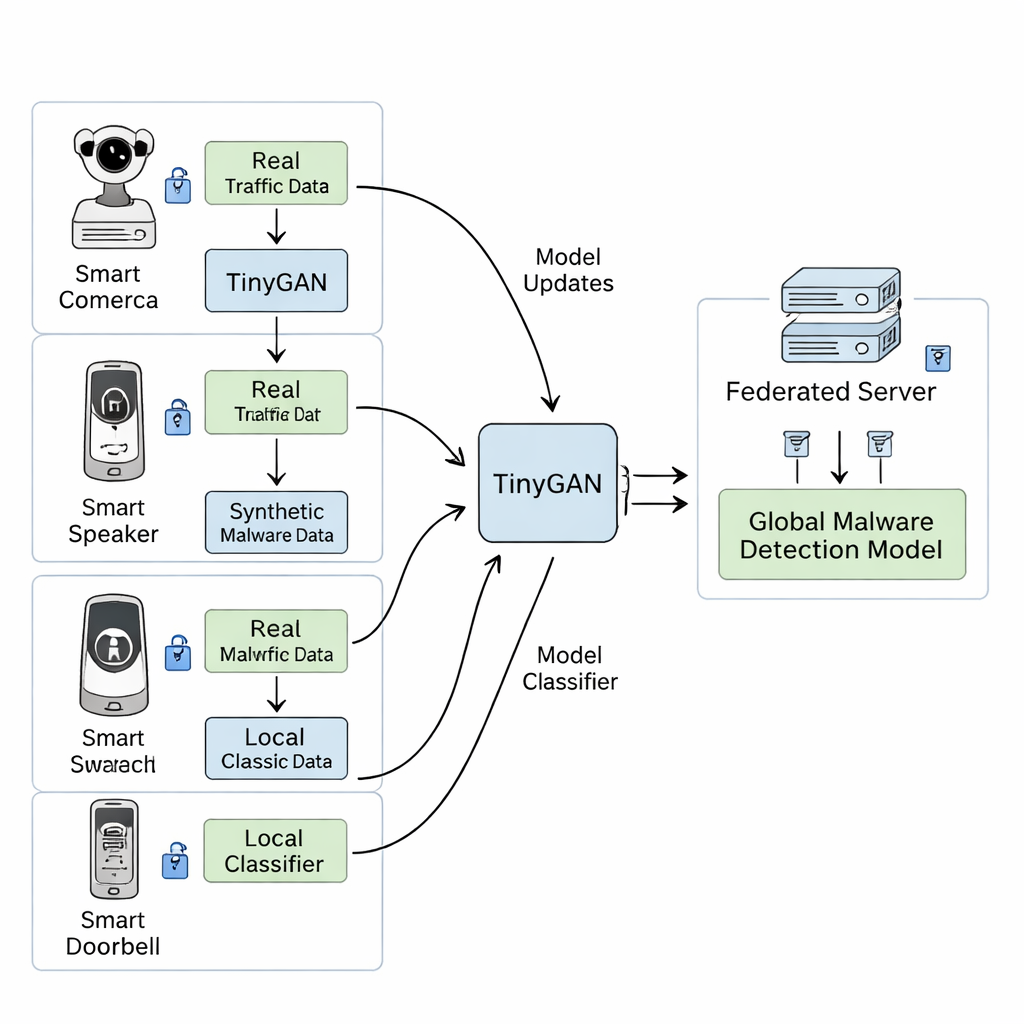

המחברים מציעים אסטרטגיה שונה המבוססת על טכניקה הנקראת למידה פדרטיבית. במקום לשלוח נתונים גולמיים לשרת מרכזי, כל מכשיר מאמן מקומית מודל זיהוי קטן באמצעות יומני התעבורה שלו. מעת לעת המכשירים שולחים רק עדכוני מודל אנונימיים — כמו "כללי אצבע" משופרים — לשרת מרכזי, שממץ אותם למודל חזק ומשותף ושולח חזרה את הגרסה המשופרת. לא עוזב מהמכשירים מידע רפואי או אישי. העיצוב הזה מקטין את צריכת רוחב הפס, מכבד חוקים לשמירה על פרטיות ואת אמון המטופלים, ויכול להתאים עצמו כשדפוסי התקפה חדשים מופיעים בשטח.

להכשיר את המערכת בנוגע להתקפות נדירות וחדשות

אתגר מרכזי באבטחה הוא לזהות תוכנות זדוניות נדירות או שלא נראו בעבר ("יום‑אפס"). מערכי נתונים מציאותיים לעתים דומיננטיים: התקפות נפוצות מופיעות בכל מקום, בעוד שווריאנטים מסוכנים אחרים מופיעים רק מספר פעמים בודדות. כדי לטפל בכך, המסגרת מוסיפה גנרטור נתונים סינתטי קומפקטי בשם TinyGAN. בכל מכשיר TinyGAN לומד את ה"צורה" הסטטיסטית של זרמי הרשת הזדוניים ואז מייצר דוגמאות מזויפות ריאליסטיות שמחקות תוכנות זדוניות שקשה למצוא. דגימות סינתטיות אלה מעורבות עם תעבורה אמיתית לאימון הגלאי המקומי, מה שמעניק לו תחושה עשירה יותר של איך התנהגות רעה עשויה להיראות בלי הצורך לאסוף כמויות גדולות של נתוני התקפה אמיתיים.

בדיקת המערכת על תעבורת רשת אמיתית

החוקרים בחנו את הגישה שלהם על IoT‑23, מערך נתונים ציבורי גדול של תעבורת אינטרנט הכולל משפחות ידועות של תוכנות זדוניות לאינטרנט של הדברים כגון Mirai ו‑Hajime. הם פרסמו את המערכת על שני מכשירי קצה צנועים — Raspberry Pi ו‑NVIDIA Jetson Nano — המחוברים לשרת מרכזי, כדי לדמות פריסה קטנה אך ריאליסטית של IoMT. הם השוו שלוש אפשרויות: רשת נוירונים פשוטה (MLP), מודל עמוק שמשלב שכבות קדימה ושכבות מבוססות זיכרון (FNN/LSTM), ועיצובהם הפדרטיבי של TinyGAN. בעוד שה‑FNN/LSTM הכביד השיג דיוק גבוה במשימת שתי‑הכיתות הפשוטה (זדוני מול תמים), הוא התקשה כאשר נדרש להבחין בין סוגי תוכנות זדוניות רבים ודרש זמן ומשאבים רבים יותר. ה‑MLP הפשוט רץ בקלות על מכשירים קטנים אך נכשל להתכלל על פני הנתונים השונים שכל מכשיר ראה. לעומת זאת, מערכת ה‑TinyGAN הפדרטיבית התאחדה במהירות — בתוך כ‑20 סיבובי אימון — והשיגה דיוק (precision) של 99.30%, זיכרון מושלם של 100% (recall), וציון F1 כללי שקרוב ל‑99.5%, וכל זאת תוך שמירה על גודל מודל ושימוש בזיכרון נמוכים מספיק עבור חומרת IoT אמיתית.

הגנה חזקה ופרטית לאינטרנט הרפואי

מעבר לדיוק הגולמי, המחברים בחנו כיצד המערכת מתנהגת במצבי לחץ. הם הראו שגם אם מכשיר אחד ברשת הקטנה נפרץ ומסמן נתונים באופן שגוי בכוונה, או אם ערוץ התקשורת רועש, ביצועי המודל הגלובלי מטים רק במעט וממשיכים להשתפר עם הזמן. ניתוחים של הנתונים הסינתטיים אישרו כי TinyGAN מייצר דוגמאות מזויפות מגוונות וריאליסטיות של תוכנות זדוניות ולא רק מעתיק את מערך האימון, מה שעוזר למודל להימנע מתאמת-יתר ולהתמודד טוב יותר עם התקפות לא מוכרות. בסך הכל המסקנה היא ששילוב למידה פדרטיבית עם גנרטור נתונים סינתטי קל משקל מציע דרך מעשית ושומרת על פרטיות להקשיח מכשירים רפואיים ומכשירי IoT אחרים מול תוכנות זדוניות מתפתחות, מבלי לדרוש חומרה כבדה או לחשוף מידע רגיש של מטופלים.

ציטוט: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

מילות מפתח: אבטחת IoT, מכשירים רפואיים, גילוי תוכנות זדוניות, למידה פדרטיבית, נתונים סינתטיים