Clear Sky Science · he

יישומי IoT חכמים לגילוי מתקפות מרובות באמצעות הגישה Cluster F1MI

למה למכשירים המחוברים שלך צריך להיות הגנה חכמה יותר

מדלתונים חכמים ומצלמות ועד חיישנים רפואיים ומכונות מפעל, האינטרנט של הדברים (IoT) שולט בשקט על הרבה מהחיים היומיומיים. אך המכשירים המחוברים הללו לעתים קרובות מוגנים בצורה לקויה והם מטרות קלות עבור האקרים שיכולים לרגל אחרינו, להפגע בשירותים או לגנוב נתונים. מאמר זה מציג מערכת הגנה אוטומטית ובעלת עלות נמוכה שצופה בתעבורת הרשת, מזהה סוגים רבים של התקפות בזמן אמת ומתריעה לפני שנגרם נזק חמור.

שומר שכונה דיגיטלי למכשירים חכמים

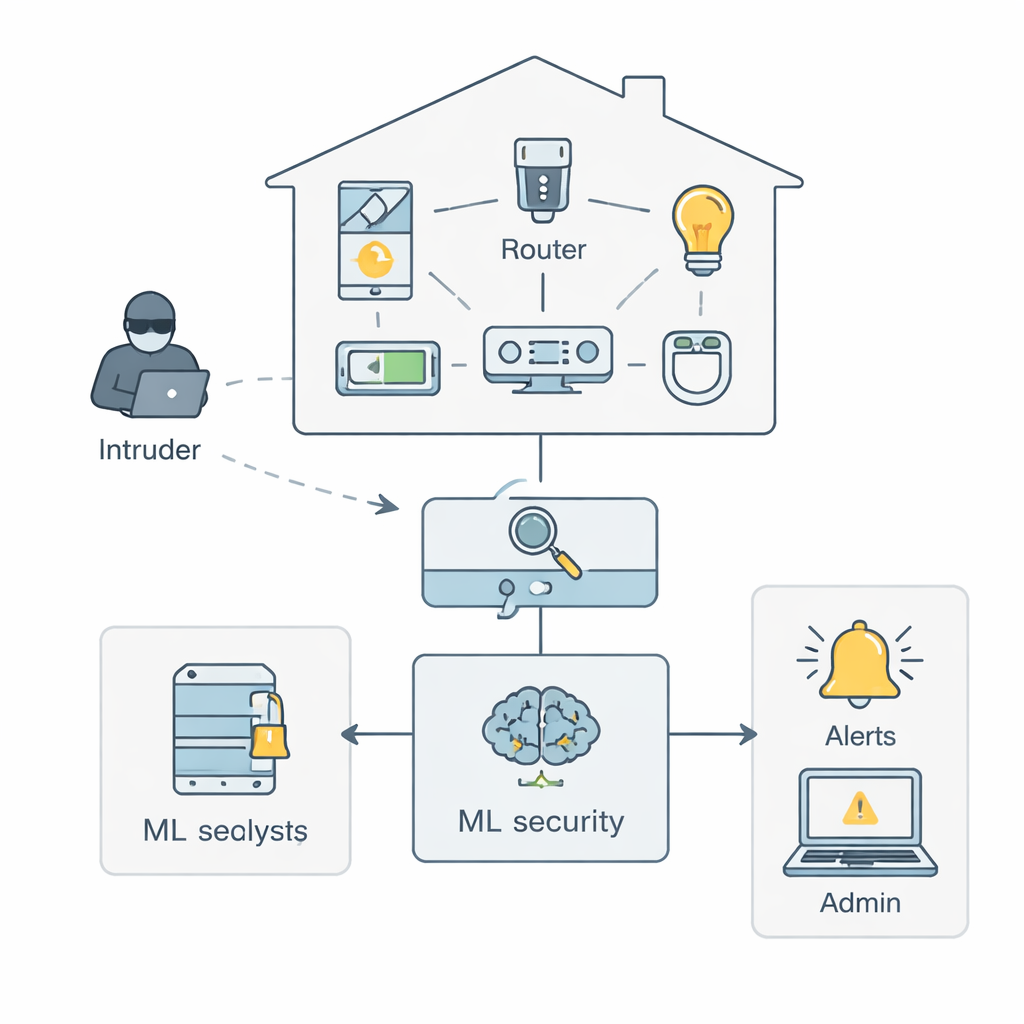

דמיין את ביתך או מקום העבודה מלאים במכשירים חכמים שכולם מדברים זה עם זה דרך נתב משותף. בתרחיש המתואר על־ידי המחברים, פולש מנסה להשתחל לשיחה הזו, להציף את הרשת בתעבורה זדונית או לשאוב נתונים בשקט. כלי ניטור תופס קודם כל את כל החבילות הזורמות דרך הנתב והופך אותן למערך נתונים מובנה. מודול אבטחה מבוסס למידת מכונה לומד לאחר מכן את הנתונים הללו כדי להבחין בין התנהגות נורמלית לתבניות חשודות, וכאשר הוא מזהה בעיה — הוא מיידע מנהלים ויכול להפעיל אזעקות. תצורה זו מתפקדת כסוג של שומר שכונה למכשירים שלך, סורק ברציפות התנהגות חריגה מבלי להזדקק לכך שבני אדם יציצו בלוחות בקרה כל היום.

להדריך מכונות להתמקד בסימני אזהרה נכונים

נתוני רשת גולמיים הם מבולגנים: הם מכילים מיליוני רשומות ועשרות מדידות טכניות לכל חיבור, רבות מהן חוזרות או לא מועילות. המחברים מציעים מסגרת מאובטחת חכמה ל‑IoT (SSIF) שמנקה ומאחדת תחילה את הנתונים הללו, ואז מאזן אותם כדי שמתקפות נדירות אך מסוכנות לא יטביעו על־ידי תעבורה יומיומית. לאחר מכן מגיע ליבת השיטה שלהם: סכמת הנדסת תכונות בשם Cluster F1–MI. בפשטות, המערכת לומדת אילו מדידות נושאות את הרמזים המועילים ביותר לגבי התקפות — כגון כמה זמן נמשכת תקשורת, כמה חבילות נשלחות בכיוון אחד, או כמה לא סדיר הוא התיזמון בין חבילות. היא מדרגת את המדידות לפי עד כמה הן עוזרות להפריד בין התקפות לתעבורה נורמלית, מסירה אלו שמוסיפות מעט ערך ומקבצת דומות כך שתוכל לשמור רק נציג יחיד מכל קבוצה.

להפוך דפוסי תעבורה לתוויות של התקפה

ברגע שהמסגרת הצטמצמה למערך קומפקטי של אותות חזקים, היא מאמנת מגוון מודלים של למידת מכונה לזהות איומים שונים. המודלים מאומנים באמצעות מאגר הנתונים BoT‑IoT, אוסף גדול וריאלי של תעבורה ממכשירי IoT מדומים שכולל גם פעילות רגילה וגם התקפות רבות. התקפות אלה מתחלקות לשלוש משפחות עיקריות: איסוף מודיעין (כגון סריקת רשת וזיהוי סוגי מכשירים), שיבוש שירות (כולל הצפות של תעבורה מזויפת שמעמיסות על מכשיר), ודליפת נתונים (גניבת סיסמאות, הקשות או מידע רגיש אחר). המחברים בודקים מספר אלגוריתמים פופולריים — Support Vector Machines, Random Forests, שיטות Gradient Boosting, XGBoost ורשתות נוירונים — באמצעות ולידציה רוחבית קפדנית וכיוונון פרמטרים כדי להימנע מתוצאות אופטימיות מדי.

כמה טוב המסגרת עובדת בפועל?

ערכת התכונות המעודנת והמודלים המכווננים הוכיחו יעילות גבוהה. על פני 11 סוגי התקפות שונים, המודל בעל הביצועים הטובים ביותר, Random Forest, מגיע לדיוק של מעל 97%, עם פרדיקציה, זיהוי וציון F1 חזקים באותה מידה. בפועל, זה אומר שהמערכת לא רק תופסת את מרבית ההתקפות אלא גם שומרת על שיעור אזעקות שווא נמוך. גם עבור איומים דקים כמו גניבת אישורי גישה או פרצות נתונים, שמופיעים לעתים רחוקות יותר בנתונים, המסגרת שומרת על ציוני גילוי גבוהים. בהשוואה לשיטות גילוי חדירות קודמות שהשתמשו או במספר מועט מדי של תכונות או במספר רב מדי, SSIF מאזנת בין השאר: היא מקטינה את כמות המדידות שהמודלים צריכים לשקול תוך שיפור איכות הגילוי ושמירה על עלויות חישוב נמוכות מספיק עבור סביבות IoT מוגבלות משאבים.

ממסגרת מעבדה למגן יומיומי

עבור לא־מומחים, המסקנה המרכזית היא שניתן לבנות שכבת אבטחה אוטומטית ותמיד‑פועלת שמגנה על צי גדול של מכשירים חכמים מבלי לדרוש חומרה יקרה או פיקוח אנושי קבוע. על‑ידי מתן אפשרות לאלגוריתמים ללמוד אילו תבניות בתעבורת המכשירים באמת חשובות, ועל‑ידי בדיקה מתמדת של שלוש התנהגויות זדוניות עיקריות — סיור (reconnaissance), שיבוש וגניבת נתונים — מסגרת Smart Secured IoT יכולה לספק אזהרות מוקדמות באמצעות דוא"ל ואזעקות כשמתגלים מקרים חריגים. בעוד שמעגלי מחקר עתידיים ירחיבו למאגרי נתונים אמיתיים עשירים ומגוונים יותר, המחקר הזה מראה דרך ברורה להפוך בתים חכמים, בתי חולים ותעשיות פגיעים לכאלה עם עמידות גבוהה יותר של מערכות מחוברות.

ציטוט: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

מילות מפתח: אבטחת IoT, גילוי אנומליות, למידת מכונה, התקפות רשת, גילוי חדירות