Clear Sky Science · he

מסגרת קטגורית לאבטחת בינה מלאכותית חסינת‑קוואנטום תחת עיקרון ה"אין־אמון"

מדוע אבטחת בינה מלאכותית זקוקה למנעול מסוג חדש

ככל שהבינה המלאכותית מתפשטת בבתי חולים, במפעלים ובבתים פרטיים, המודלים שמניעים מערכות אלה הופכים למטרות עיקריות עבור תוקפים. במקביל, מחשבים קוואנטיים עתידיים מאיימים לפרוץ רבים מהסכימות הקריפטוגרפיות שמגנות על המידע היום. מאמר זה מציג דרך חדשה להגן על מודלים של בינה מלאכותית, שתוכננה לעמוד גם בפני תוקפים אנושיים מתוחכמים וגם בפני מכונות קוואנטיות עתידיות, ובמקביל לפעול על התקנים קטנים וזולים.

בניית מבצר של "אף פעם לא לסמוך" סביב הבינה המלאכותית

המחברים מתחילים מפילוסופיית אבטחה הנקראת "אפס‑אמון". במקום להניח שכל רכיב בתוך רשת החברה בטוח, גישה זו מתייחסת לכל ניסיון גישה כחשוד. בעיצוב המוצע, לקוחות חיצוניים חייבים לעבור דרך ברוקר המבוסס ESP32 ולאחר מכן דרך סוכן אבטחה מבוסס ESP32 לפני שיוכלו להגיע למודלים על רשת מקומית מוגנת. כל בקשה נבדקת מי מבקש, איזה מודל הוא רוצה, מתי מבקשים ומאיפה. הגישה היא צרה, מוגבלת בזמן ומקושרת לתפקידים ספציפיים, כך שאף אם חלק אחד מהמערכת נפגע, תוקפים לא יוכלו לנוע בחופשיות לצדדים אל מודלים או נתונים אחרים.

מנעולים שמשרדים קוואנטומיים לא יפרצו

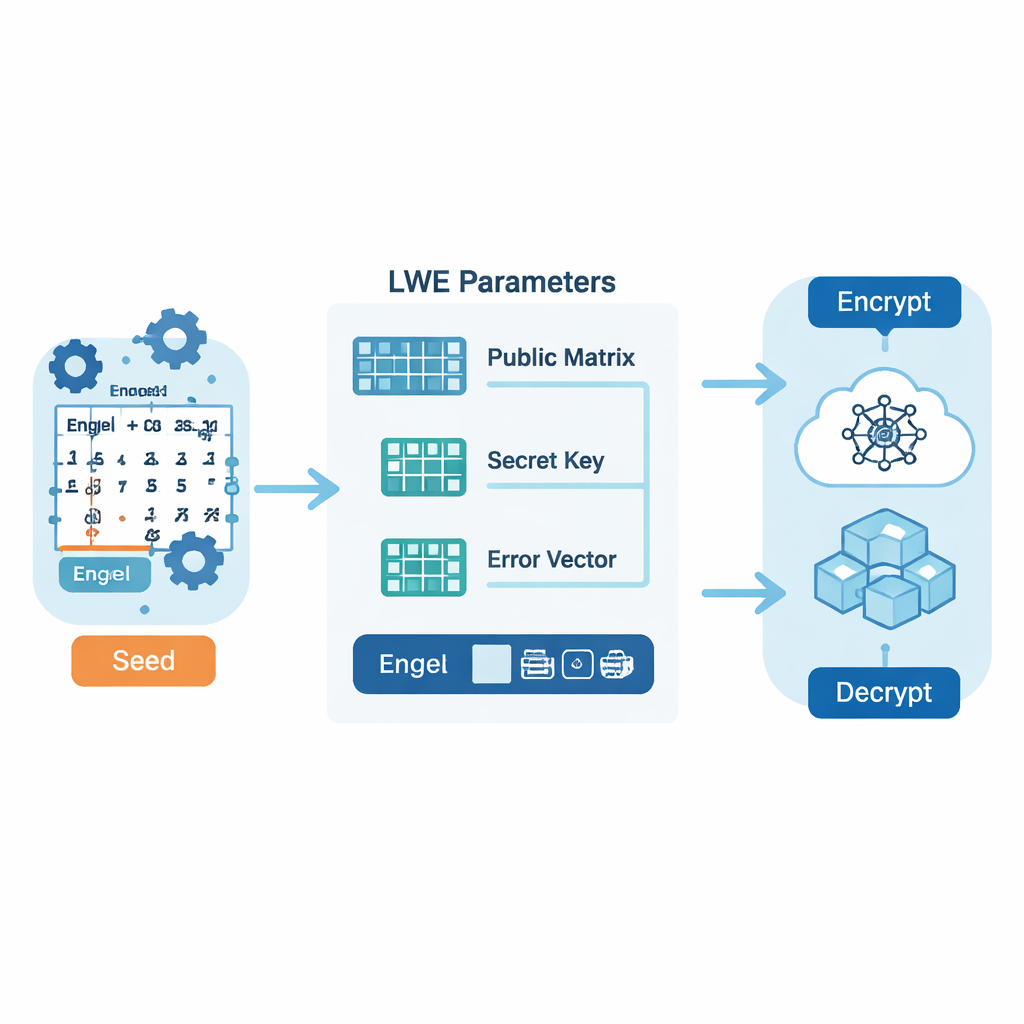

כדי להגן על ההודעות הזורמות דרך שער האפס‑אמון הזה, המערכת נשענת על משפחת טכניקות הידועה כקריפטוגרפיה מבוססת‑סריגים נגד‑קוואנטום. במקום חידות מספריות מהיום, סכימות אלה מסתירות מידע ברשתות מספרים בממד גבוה שנחשבות לקשות לפירוק גם עבור מכונות קוואנטיות. פיתול טכני מרכזי בעבודה זו הוא האופן שבו המחברים מייצרים את המספרים "נראים‑אקראיים" שמניעים את ההצפנה. במקום להשתמש במחולל מספרים אקראיים קלאסי, הם מתחילים ממספר ממשי סודי ומרחיבים אותו לסדרה ארוכה של ספרות באמצעות שיטת הרחבה הנקראת הרחבת אנגל, ואז מערבבים אותה באמצעות מפת כאוס. זה מייצר זרם ערכים שמסודר דיו לאחסון ושחזור יעיל, ועדיין בלתי‑ניתן‑לחיזוי דיו כדי לעמוד בפני התקפות ידועות.

הפיכת מתמטיקה עמוקה לתוכנית אבטחה

מה שמבדיל את המסגרת הזו הוא השימוש בענף מתמטי שנקרא תורת הקטגוריות לתיאור תהליך האבטחה כולו. במקום להתמקד בקוד ברמת נמוכה, תורת הקטגוריות מתייחסת לכל פעולה קריפטוגרפית—כגון יצירת מפתח, הצפנה או ערבוב רצפי אקראיות—כאילו היא חץ בין עצמים מופשטים, ומטפלת במדיניות אבטחה כמיפויים ברמה גבוהה בין החצים האלה. על ידי ארגון המערכת בדרך זו, המחברים יכולים לבטא הבטחות חשובות—כמו "פענוח לאחר הצפנה מחזיר את ההודעה המקורית" או "שינוי פרמטר אינו מחליש את האבטחה באופן סמוי"—כללים פשוטים בדיאגרמות. זה מספק רשימת בדיקה קפדנית שעוזרת להבטיח שהעיצוב יישאר תקין גם כאשר רכיבים מוחלפים או משודרגים.

להפעיל אבטחה חזקה על חומרה זעירה

בנוסף לתיאוריה, המאמר מדווח על מימוש מלא על מיקרו‑בקרים זולים מסוג ESP32 המשמשים כברוקר וכסוכן מול שירותי בינה מלאכותית. על אף ביצוע הצפנה חסינת‑קוואנטום, המכשירים נשארים יעילים מאוד: הצפנה אורכת כ‑11 מילישניות, פענוח פחות מ‑3 מילישניות, ושימוש בזיכרון מותיר מעל 90% מה‑heap החופשי לאחר פעולות קריפטוגרפיות. מדידות צריכת חשמל מראות בסיס קבוע סביב 300 מיליוואט עם שיאים קצרים מתחת ל‑500 מיליוואט במהלך חישובי סריג אינטנסיביים, רמות המתאימות לחיישנים מופעלי סוללה. בניסויים, המערכת חסמה 100% מתוך יותר מ‑1,000 ניסיונות גישה לא מורשים בעוד שהוסיפה פחות משנייה לזמן התגובה הכולל של הבינה המלאכותית, רובו הוצא על המודלים עצמם ולא על ההצפנה.

הכנה לשדרוגים עתידיים בלי לפגוע בבטיחות

אותה מסגרת מתמטית תומכת גם ב"גמישות קריפטוגרפית": היכולת להחליף רכיב קריפטוגרפי אחד באחר—למשל להחליף את סכימת הסריגים הנוכחית בסטנדרט עתידי—מבלי לעצב מחדש את שאר המערכת מאפס. בתצוגה הקטגורית, כל אלגוריתם קריפטוגרפי הוא מודול שניתן להכניס ולהוציא, ומעברים בטוחים ביניהם מבוטאים כמיפויים מובנים ששומרים על מטרות אבטחה כמו סודיות ושלמות. הדבר מצמצם את כמות הקוד שצריך לשנות ואת היקף הבדיקות מחדש הנדרש כשנכנסים סטנדרטים נגד‑קוואנטום חדשים או אופטימיזציות חומרה.

מה זה אומר למשתמשים היומיומיים

ללא‑מומחים, המסר המעשי הוא שאבטחה חזקה ועמידה לעתיד עבור בינה מלאכותית אינה חייבת להיות שמורה רק למרכזי נתונים גדולים. על‑ידי שילוב בדיקות אפס‑אמון, מתמטיקה חסינת‑קוואנטום והנמקה זהירה של אופן חיבור כל החלקים יחד, המחברים מראים שגם שבבים קטנים וזולים יכולים לפעול כשומרים אמינים עבור מודלים עוצמתיים של בינה מלאכותית. האב־טיפוס שלהם דוחה כל בקשה לא מורשית, שומר על עיכובים נמוכים, ויכול להתפתח ככל שפרקטיקות הקריפטוגרפיה ישתנו. אם יאומץ ברוחב, גישות כאלה יכולות לסייע להבטיח ששירותי הבינה המלאכותית שאנשים מסתמכים עליהם—מחקלאות חכמה ועד ניטור רפואי—יישארו בטוחים גם כאשר התוקפים והטכנולוגיה המחשובית מתוחכמים יותר.

ציטוט: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

מילות מפתח: קריפטוגרפיה נגד‑קוואנטום, ארכיטקטורת אפס‑אמון, אבטחת מודלים של בינה מלאכותית, הצפנה מבוססת סריגים, אבטחת התקנים מוטמעים (IoT)