Clear Sky Science · he

לקראת הבנת היישימות של הגנת מטרה נעה בזמן ריצה לאינטרנט של הדברים ומערכות סייבר‑פיזיות

מדוע למחשבים זעירים דרושות הגנות גדולות

מתרמוסטטים חכמים ועד רובוטים תעשייתיים — חיי היומיום תלויים כיום במכשירים קטנים ומחוברים שמודדים, שולטים ומבצעים אוטומציה בסתר. אך אותם גאדג'טים עלולים להישלט על ידי תוקפים המנצלים פרצות תוכנה ידועות כדי להשתלט עליהם. מאמר זה בוחן האם תחבולה חזקה באבטחה, שנקראת הגנת מטרה נעה, אכן עובדת על החומרה הצנועה שמזינה את רוב מכשירי האינטרנט של הדברים (IoT) והמערכות הסייבר‑פיזיות (CPS) — ומה משמעות הדבר לשמירת העולם האוטומטי שלנו בטוח.

עיגול ירי נייד עבור ההאקרים

כלי אבטחה מסורתיים כמו חומות אש או אנטי‑וירוס פועלים בעיקר בתגובה לאחר שההתקפה כבר החלה. הגנת מטרה נעה מנסה טקטיקה אחרת: היא משנה ללא הרף חלקים מרכזיים של המערכת כך שהמתקיפים לעולם לא יוכלו להיות בטוחים היכן לכוון. הטכניקה הספציפית שנבדקה כאן היא Address Space Layout Randomization (ASLR), שמערבבת היכן תוכניות וספריות ממוקמות בזיכרון בכל הרצה. כך, גם אם לתוקפים ידועה נקודת תורפה, הם לא יכולים בקלות למצוא שוב את הכתובת המדויקת שלה. ASLR היא כיום סטנדרטית במערכות הפעלה מרכזיות, אך התנהגותה על גבי מכשירים קטנים ומוגבלי משאבים — הסוג הנפוץ ב‑IoT ו‑CPS — לא הובנה היטב.

מבחן בשלוש מערכות

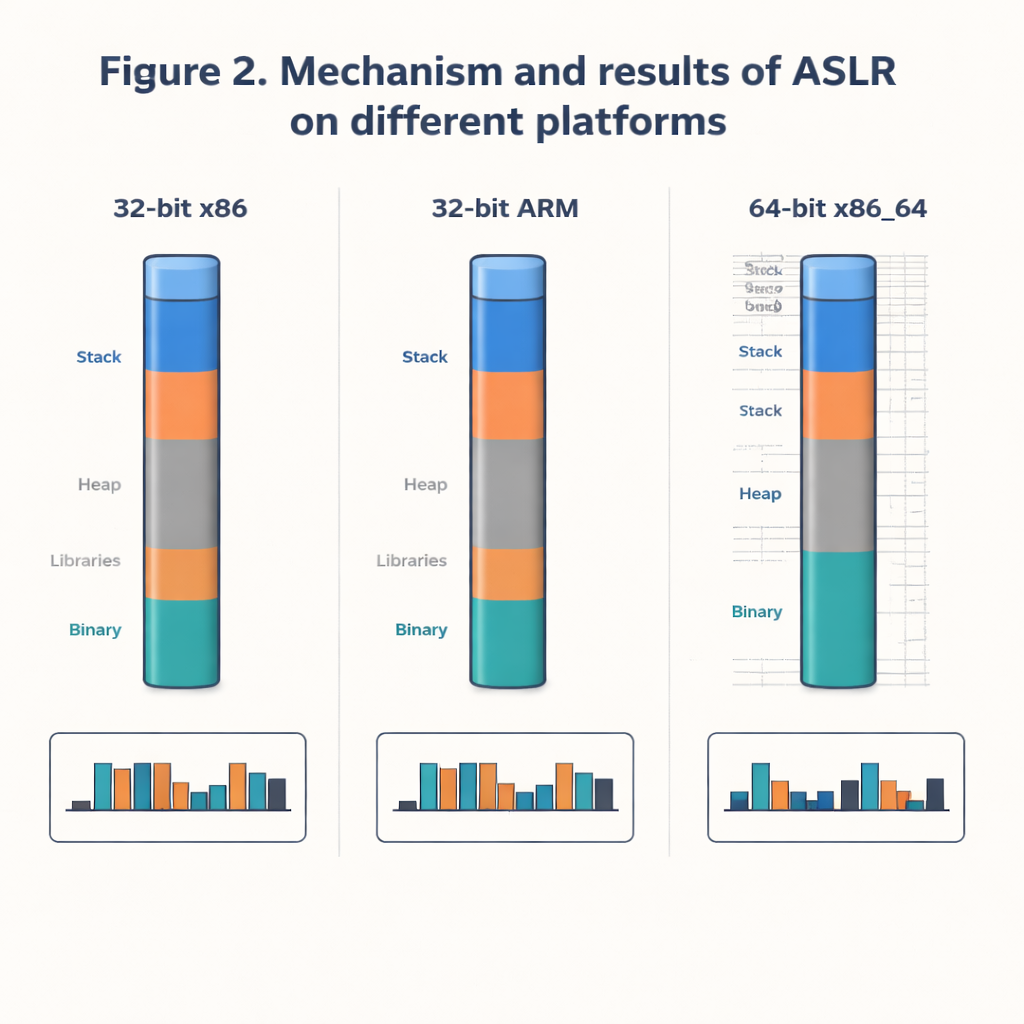

המחברים משווים עד כמה ASLR יעילה בשלוש תצורות מבוססות לינוקס: מערכת Kali Linux בת 64‑סיביות על מעבד אינטל טיפוסי, ושתי מערכות ARM 32‑סיביות המריצות Raspberry Pi OS ו‑OpenWRT, שהן קרובות יותר למה שנמצא במכשירי קצה, נתבים ושערים. במקום לנסות לפרוץ בעיוורון, הם נוקטים בגישה מדעית: הם מריצים שוב ושוב הקלטות של מיקום ספריית מערכת נפוצה (libc) בזיכרון ובונים מאגרי נתונים גדולים של כתובות אמיתיות. לאחר מכן הם בוחנים עד כמה הכתובות הללו מפוזרות, אילו בתים בודדים בכל כתובת משתנים מההרצה להרצה, ועד כמה הדפוס הכולל אינו צפוי באמצעות מדד שנקרא אנטרופיה. זה מאפשר להם לכמת עד כמה קשה יהיה לתוקף לנחש את המיקום הנכון.

כמה אקראי זה "אקראי מספיק"?

התוצאות מראות ניגוד חד בין המערכת הגדולה בת 64‑סיביות לבין המכשירים 32‑סיביים. ב‑Kali Linux בת 64‑סיביות הכתובות מפוזרות כמעט באופן אחיד על טווח רחב: רוב הבתים בכתובת משתנים במידה רבה, מעט מאוד מיקומים חוזרים, ובדיקה סטטיסטית מאשרת שהבחירות נראות קרובות לאקראיות אמיתית. עבור תוקף, זה אומר מרחב חיפוש עצום וסיכוי קטן לנחש מהר את המיקום הנכון. לעומת זאת, במערכות 32‑סיביות מופיעה רק קבוצת כתובות קטנה של 256 כתובות מובחנות בפועל, אפילו לאחר איסוף 100,000 דגימות. כמה בתים כמעט שאינם משתנים כלל, בעיקר בשל מגבלות ארכיטקטוניות ואופן יישור דפי הזיכרון. במציאות, זה אומר שתוקף עשוי להזדקק רק למאות ניסיונות — לא למיליונים או מיליארדים — כדי לפגוע בכתובת המתאימה.

התקפה בעולם האמיתי ועלות נמוכה

כדי לבדוק האם ההבדלים הללו משמעותיים בפועל, החוקרים מיישמים סוג של טכניקת חטיפת בקרת זרימה הידועה בשם return‑oriented programming (ROP) על כל שלושת המערכות. כאשר אפשרות קשה מרכזית שנקראת Position Independent Executable (PIE) כבויה, ההתקפה מצליחה: זרימת התוכנית הרגילה מוסטת לפונקציות נסתרות שבחר התוקף. אך ברגע ש־PIE מופעלת, בצירוף עם ASLR שעושה גם את מיקום התוכנית הראשית לנייד, ההתקפה מתרסקת באופן אמין במקום להשתלט — גם על המכונה החזקה בת 64‑סיביות וגם על מכשירי ARM הצנועים בת 32‑סיביות. מדידות מראות גם שהפעלת ASLR, הגנות ערימה ועמדות זיכרון שאינן ניתנות להרצה מוסיפות רק זמן ריצה ושימוש בזיכרון בשוליים קטנים, בסדר גודל של אחוז אחד.

מה משמעות הדבר למכשירים יומיומיים

המחקר מסיק שלמרות ש‑ASLR במערכות ARM 32‑סיביות היא חלשה מתמטית ופחות אקראית מאשר על שולחנות עבודה ושרתים 64‑סיביים, היא עדיין מספקת הגנה השוואתית למחשבי 32‑סיביות ישנים ויכולה לחסום בהצלחה התקפות ישירות כשהיא משולבת עם הגנות מובנות נוספות. עבור חיישני IoT הקטנים ביותר, ASLR לעיתים קרובות בלתי אפשרית כי החומרה חסרה את התכונות הנדרשות בזיכרון; שם טכניקות אחרות כמו Secure Boot והצפנה קלה משקל עדיפות. אך עבור מכשירי קצה כגון נתבים ולוחות ברמת Raspberry Pi, הפעלת ASLR, PIE ואמצעי זהירות קשורים היא מעשית וכדאית. מעבר פלטפורמות אלה לארכיטקטורות 64‑סיביות, ושילוב ASLR עם תחבולות מטרה נעה אחרות ברמות הרשת והתוכנה, יכול להעלות משמעותית את רף הקושי עבור תוקפים המנסים להפוך חפצים יומיומיים לכלי נשק.

ציטוט: Gurung, D., Pradhan, M.P. & Gurung, S. Towards understanding the applicability of runtime moving target defense for the internet of things and cyber physical systems. Sci Rep 16, 5907 (2026). https://doi.org/10.1038/s41598-026-36797-4

מילות מפתח: הגנת מטרה נעה, ASLR, אבטחת אינטרנט של הדברים, מערכות סייבר‑פיזיות, התקפות overflow של buffer