Clear Sky Science · he

מסגרת AES משולבת מבנית לרווחה ביומטרית על מכשירי קצה מוגבלים משאבים

מדוע טביעת האצבע שלך זקוקה להגנה נוספת

רבים מאיתנו פותחים כיום טלפונים, משלמים חשבונות או נכנסים לאפליקציות באמצעות צביעת אצבע במקום סיסמה. זה מרגיש נוח ומתקדם, אך מסתיר בעיה חמורה: אם מישהו גונב עותק דיגיטלי של טביעת האצבע שלך, אינך יכול לשנות אותה כפי שמשנים סיסמה. מאמר זה מציג דרך חדשה לנעול נתוני טביעת אצבע במכשירים יומיומיים כך שאפילו אם פורצים חדרו למכשיר, הם לא יוכלו להשתמש או להנדס בחזרה את טביעת האצבע שלך.

מקטלג פתיחה פשוט לאוצר דיגיטלי

הטלפונים שלנו ומכשירי "הקצה" האחרים אוספים כל הזמן מידע רגיש — מה אנו קונים, לאן אנו הולכים וכיצד אנו מתקשרים ברשת. טביעות אצבע הפכו לאמצעי פופולרי להגן על המידע הזה כי הן ייחודיות ונוחות לשימוש. אך מערכות של ימינו לעתים מאחסנות "תבנית" טביעת אצבע מעובדת שאם תועתק, ניתן לשחזר או להשתמש בה כדי להטעות מכשירים אחרים. כלי הצפנה ישנים כמו RSA, ElGamal או RC5 יכולים להגן על תבניות אלה, אך הם נוטים להיות איטיים וצורכי־חשמל גבוהים על מכשירים קטנים כמו סמארטפונים או מנעולים חכמים, ועדיין משאירים פרצות שמומחים זדוניים יכולים לנצל.

להפוך טביעת אצבע למפתח בלתי שביר

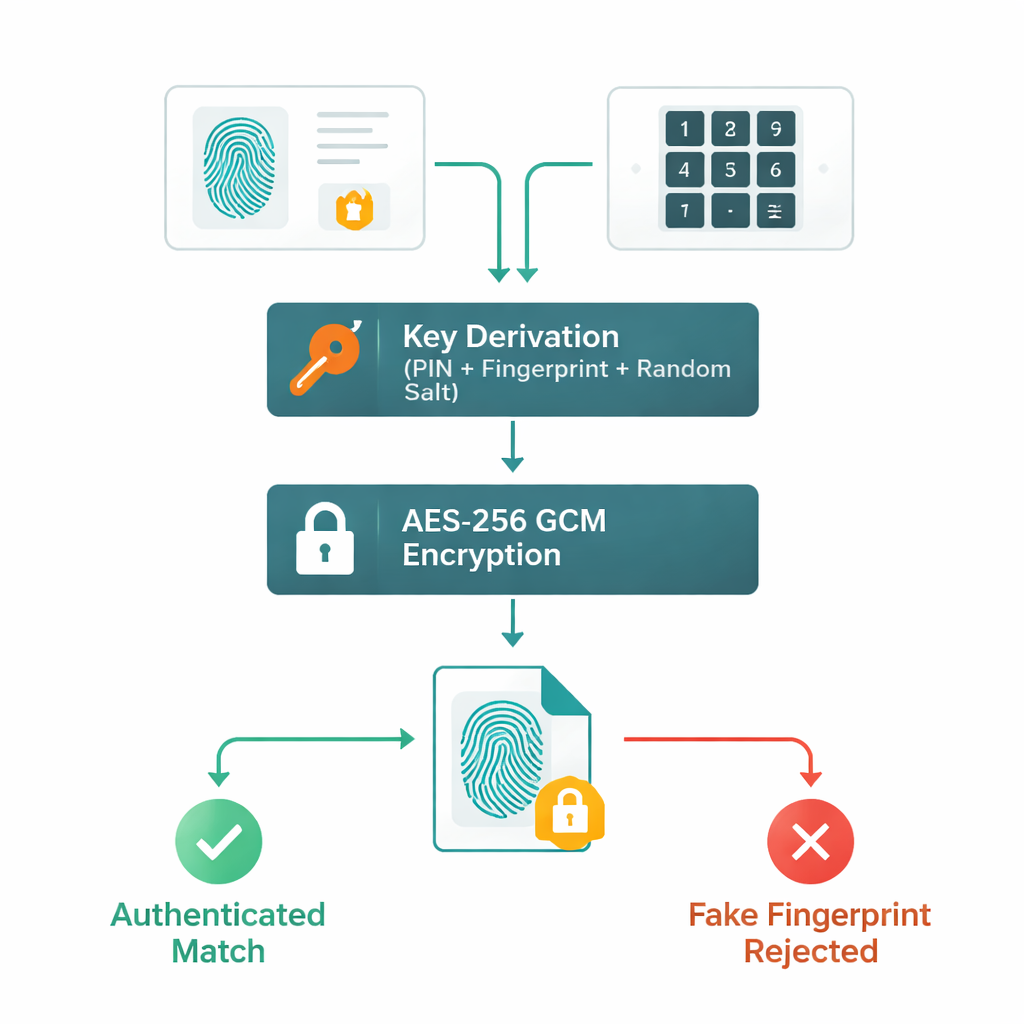

המחברים מציעים מסגרת המתייחסת לטביעת האצבע לא רק כזיהוי, אלא כחלק ממפתח קריפטוגרפי חד־פעמי וחזק במיוחד. תחילה תמונת טביעת האצבע מנוקה ומשודרגת כך שהתכונות הקטנות של החריצים, המכונות "מינוטיה", ייתפסו בתבנית דיגיטלית קומפקטית. תבנית זו מצורפת אז ל‑PIN האישי שלך, אך לא באופן פשוט. ה‑PIN עובר תהליך חשיש (SHA‑512) ושגרה לגזירת מפתחות החוזרת אלפי פעמים על חישובים. במקביל, גנרטור מספרים אקראיים מיוחד, בהשראת מתמטיקת סריגים וטכניקה הידועה כ"learning with errors", מייצר ערכי "מלח" בלתי צפויים ונתוני nonce ייחודיים. כל המרכיבים האלה — תכונות טביעת האצבע, ה‑PIN והאקראיות המבוססת סריגים — מתמזגים למפתח 256‑ביט המשמש את אלגוריתם ההצפנה AES‑256 במצב Galois/Counter Mode (GCM).

נעילה ופתיחה מהירים על מכשירים קטנים

לאחר יצירת המפתח, עצם תבנית טביעת האצבע מוצפנת לחסימת נתונים מקוצרת ומעורבבת בגודל קטן מ‑קילו‑בייט. כשאתה פותח את המכשיר מאוחר יותר, המערכת סורקת טביעת אצבע חדשה, משחזרת את המפתח מהסריקה וה‑PIN שלך, ומנסה לפענח את החסימה המאוחסנת. אם דבר מה זוהה כתכסיס או עבר שינוי, בדיקת השלמות המובנית של AES‑GCM נכשלת והגישה נדחית. מכיוון שהמלח האקראי מיוצר על ידי גנרטור קל משקל מבוסס סריגים במקום מערכת קריפטו קוונטית כבדה, התהליך כולו רץ בפחות מעשירית השנייה על חומרת טלפון סטנדרטית, שומר על חוויית שימוש חלקה ועדיין מתנגד לניחושים בכוח גס, ניסיונות חזרה ורבים מטכניקות "ערוץ צד" המנסות לקרוא מפתחות בעקיפין.

הערכת המערכת במבחן

כדי לבדוק עד כמה העיצוב עובד, החוקרים השתמשו באוספי טביעות אצבע ציבוריים, כולל ערכות הנתונים המוכרות FVC2002 ו‑SOCOFing, בנוסף לטביעות סינתטיות שנוצרו כדי לדמות דפוסי חריצים אמיתיים. הם מדדו עד כמה המערכת מבחינה בין משתמשים אמיתיים ומתחזים, וכמה זמן לקיחת ההצפנה ופענוח נמשכת. המסגרת החדשה זיהתה נכונה טביעות מזויפות או לא תואמות ב‑98.69% מהמקרים — טוב יותר ממספר סכמות מתחרות — והצפינה או פיענחה תבניות בכ־20 מילישניות כל אחת. ניתוחים נוספים הראו שהתבניות המוצפנות נראות למעשה כצפצוף אקראי, ללא מבנה נראה לעין שתוקפים יוכלו לנצל, ועדיין ניתן לשחזור מושלם בעת שימוש מורשה.

מה המשמעות עבור משתמשים יומיומיים

פשטות הדברים: עבודה זו מראה דרך להפוך כניסות מבוססות טביעת אצבע לבטוחות הרבה יותר מבלי להאט את הטלפון או המכשיר החכם שלך. טביעת האצבע שלך לעולם לא נשארת על המכשיר כתמונה קריאה או כתבנית פשוטה; במקום זאת היא מסייעת ליצירת מנעול חד‑פעמי שרק השילוב שלך של אצבע, PIN ואקראיות מובנית יכול לפתוח. גם אם תוקפים יעתקו את הנתונים המוצפנים, הם לא יוכלו לפענחם כדי לשחזר את טביעת האצבע שלך או להשתמש בהם במקום אחר. ככל שהמכשירים העתידיים יתפשטו בבתים חכמים, ברכבים ובעיר חכמה, גישות כאלו עשויות לאפשר לנו להסתמך על ביומטריה בביטחון רב יותר שהחתימות הגופניות "הבלתי־ניתנות לשינוי" שלנו יישארו פרטיות.

ציטוט: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

מילות מפתח: אבטחת טביעת אצבע, אימות ביומטרי, הצפנת AES-256, מכשירי קצה, קריפטוגרפיה מבוססת סריגים