Clear Sky Science · he

מודל חדש על בסיס Transformer לגילוי חדירות ברשת בסביבת חישוב ערפית

מדוע הגנות חכמות בקצה הרשת חשובות

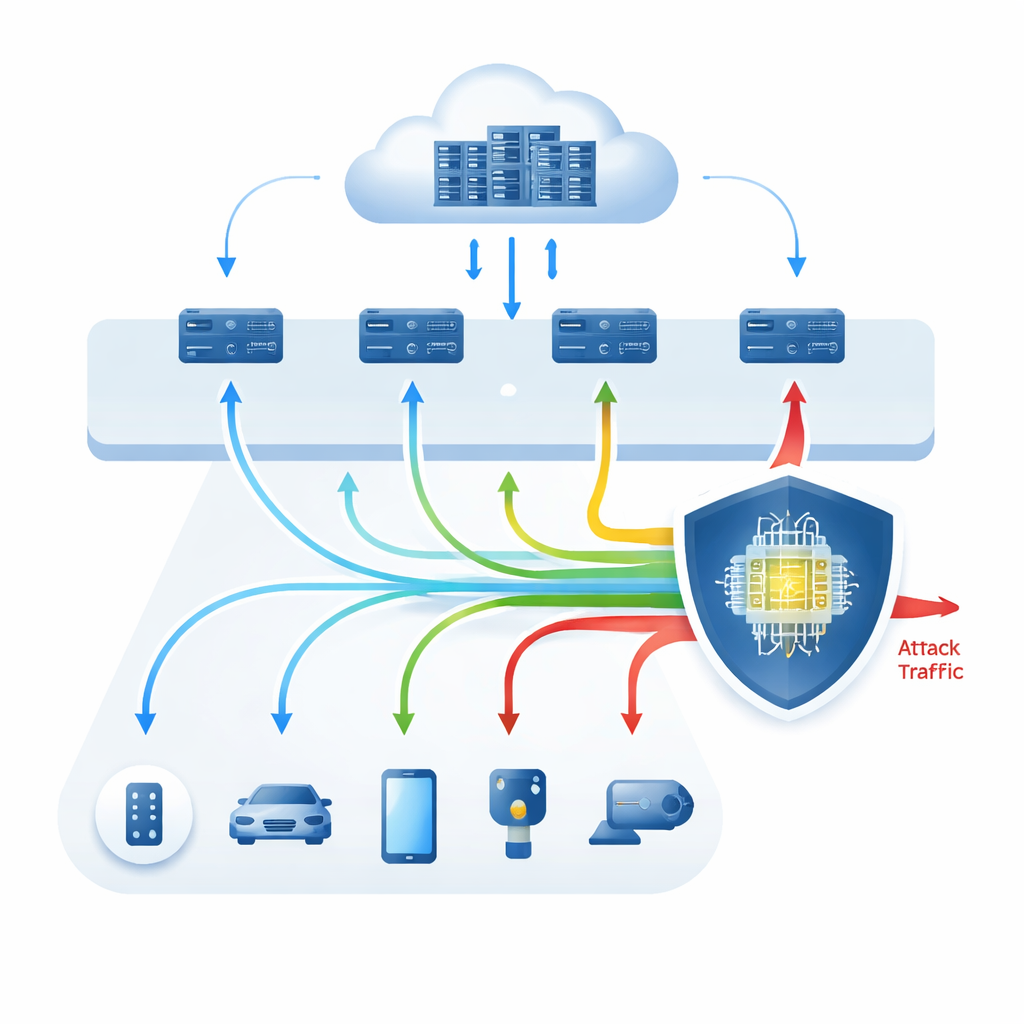

בתים, מכוניות, מפעלים וערים מסתמכים כיום על אינספור מכשירים קטנים שמתקשרים זה עם זה ועם הענן. כדי לשמור על השהיות נמוכות, חלק גדול מהשיחה הדיגיטלית מטופל בשכבה בינונית שנקראת "חישוב ערפיתי" (fog computing), המורכבת משערים מקומיים ומיני-מרכזי נתונים קרובים למשתמשים. אך נוחות זו פותחת גם דלתות חדשות לפורצים. מאמר זה חוקר כיצד סוג חדש של מודל בינה מלאכותית, הנקרא Transformer, יכול לשמש ככלב שמירה חד ומדויק בשכבת הערפל, ולזהות פעילות מסוכנת בתעבורת הרשת לפני שהיא מגיעה למערכות קריטיות.

מחשבים בין המשתמש לענן

חישוב ערפיתי יושב בין המכשירים הקטנים בקצה (כמו חיישנים, טלפונים ומכשירים חכמים) לבין מרכזי הנתונים החזקים בענן. במקום לשלוח את כל הנתונים ישירות לשרתים מרוחקים, חלק גדול מהם מעובד או מסונן למשך זמן קצר בצמתים ערפיתיים קרובים. סידור זה מקטין השהיה וחוסך ברוחב פס, אך גם מחייב ביצוע בדיקות אבטחה במהירות ובמשאבים מוגבלים. מערכות לגילוי חדירות ברשת משמשות ככלים שמנטרים תנועה לזיהוי סימני התקפה כגון הצפות מניעת שירות, סריקות חיפוש פרצות, או ניסיונות חטיפה מתוחכמים של חשבונות. מערכות מסורתיות נסמכות על כללים קבועים או חתימות של התקפות ידועות ולעתים מפספסות איומים חדשים או מתפתחים, במיוחד בתוך התנועה העצומה והמגוונת שנוצרת על ידי מכשירי האינטרנט של הדברים (IoT).

מהאלגוריתמים הקלאסיים ועד ללמידה עמוקה ומעבר לה

המחברים בוחנים תחילה כיצד שיטות קיימות מנסות לזהות חדירות בסביבה תובענית זו. גישות מסורתיות של למידת מכונה לומדות איך תעבורה "נורמלית" נראית ומדווחות על סטיות, באמצעות אלגוריתמים כמו k-nearest neighbors, עצי החלטה, יערות אקראיים ורשתות עצב פשוטות. שיטות למידה עמוקה, כולל רשתות חוזרות וגרסאותיהן (RNN, LSTM, GRU), עושות עוד צעד על ידי גילוי אוטומטי של דפוסים מורכבים בתנועה הגולמית ויכולות לתפוס התקפות שלא נראו בעבר. עם זאת, מודלים עמוקים אלה זקוקים בדרך כלל לכמויות גדולות של נתונים מתוייגים, יקרים להפעלה, ולעיתים מתנהגים כמו תיבות שחורות שמעניקות מעט הבנה מדוע הונף אזעקה. מגבלות אלה משמעותיות במיוחד בחישוב ערפיתי, שבו החומרה מוגבלת וניתן צורך התראות ברורות ומובנות לאנליסטים של אבטחה.

דרך חדשה לקריאת תעבורת רשת

כדי להתגבר על בעיות אלה, המאמר מציע מסגרת מבוססת Transformer המותאמת לגילוי חדירות ברשת בסביבות ערפיתיות. במקום להתייחס לכל רשומת תעבורה כרשימה שטוחה של מספרים, המודל מתייחס לכל מאפיין כ"טוקן" ברצף קצר, ומאפשר למנגנון תשומת הלב שלו ללמוד כיצד המאפיינים מתקשרים זה עם זה לאורך כל הרשומה. המחברים חוקרים שלוש וריאציות: סגנון decoder-only בדומה ל-GPT, סגנון encoder-only בדומה ל-BERT, ו-Transformer מלא של encoder–decoder. כולם מאומנים ונבחנים על מאגרי נתונים תקניים (NSL-KDD) ומאגר מודרני ממוקד IoT (IoT-20). הכנה מדוקדקת של הנתונים, חצאי-ולידציה (cross‑validation) וטכניקות להתמודדות עם סוגי התקפות נדירות משמשות לצמצום הטיה ולמניעת התאמה יתר.

ביצועים כמעט מושלמים והחלטות ברורות יותר

התוצאות מרשימות. במבחן התקני NSL-KDD, מודל ה-Transformer המלא מגיע לדיוק של 100%, דיוק חיובי (precision), זיכרון (recall) וציון F1 של 100% הן בהחלטות פשוטות של "התקפה מול נורמלי" והן בהבחנה בין מספר קטגוריות התקפה. במאגר IoT-20, שמשקף טוב יותר את התעבורה המגוונת של מכשירי IoT כיום, המודל עדיין משיג ציונים גבוהים מאוד: כ-99.6% דיוק בסיווג בינארי ולמעלה מ-95% בסיווג לפי סוגי התקפות מרובים. המחברים משווים גם את המערכת שלהם מול שיטות למידת מכונה ולמידה עמוקה מתקדמות רבות ומוצאים כי ה-Transformer בדרך כלל משווה או עולה עליהן, ובמקביל מהיר דיו לפריסה בצמתים ערפיתיים. כדי להפוך את התנהגותו ליותר שקופה, המחקר משתמש בכלי בינה מוסברת (explainable AI) שמדרגים אילו תכונות תעבורה משפיעות ביותר על כל החלטה, ובוחן עמידות על ידי יצירת דוגמאות "אדברסריאליות" מוטות בכוונה. ה-Transformer שומר על ביצועים חזקים גם תחת התקפות כאלה ומציין את המאפיינים שעליהם הוא נשען ביותר.

ממעבדה להגנה במציאות

במילים פשוטות, עבודה זו מראה כי אותה טכנולוגיה שמאחורי מודלי שפה מודרניים ניתנת להתאמה כדי לשמש כמשמר אבטחה בעל יכולות גבוהות ובהירות פרשנית לרשתות ערפיתיות. על ידי למידה כיצד חלקי נתוני רשת שונים מתקשרים, מערכת מבוססת Transformer יכולה לזהות חדירות מוכרות ונדירות בדיוק מרשים, תוך שהיא פועלת במהירות מספקת לשימוש מעשי בקרבת קצה הרשת. המחברים מציינים כי עדיין נדרשות ניסויים נוספים על תעבורה חיה שמשתנה תמיד, וכי עבודות עתידיות צריכות להתמקד בסקלינג של הגישה, בהתמודדות עם דפוסי התקפה משתנים ובהגנה על פרטיות על פני צמתים ערפיתיים מבוזרים רבים. עם זאת, המחקר מציע שמודלים בסגנון Transformer עשויים להפוך לאבן יסוד בהגנה על הרשתות הרחבות והעשירות במכשירים שמלוות את חיינו היומיומיים.

ציטוט: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

מילות מפתח: אבטחת חישוב ערפיתי, גילוי חדירות ברשת, מודלי Transformer, התקפות סייבר על IoT, בינה בקצה