Clear Sky Science · he

זיהוי בזמן אמת של התקפות פישינג באמצעות תוספי דפדפן משופרים בלמידת מכונה

מדוע אתרים מזויפים הם בעיה של כולם

יום־יום אנשים מקבלים הודעות שנראות כאילו הגיעו מהבנק שלהם, משירות משלוחים או מהמקום העבודה — אך חלק מהן הם מלכודות מתוכננות בקפידה. הונאות פישינג משתמשות במיילים ואתרים שמחקים את המראה של השירותים האמיתיים כדי לגנוב סיסמאות, מספרי כרטיסי אשראי ונתונים אישיים נוספים. ככל שהפושעים משתכללים ביכולת להידמות לאתרים אמיתיים, רשימות חסימה פשוטות ואינטואיציה כבר אינן מספיקות. מאמר זה מתאר תוסף דפדפן חדש שמנטר בשקט את הדפים בהם אתם מבקרים ומשתמש בלמידת מכונה כדי לסמן אתרים מסוכנים בזמן אמת, במטרה לתת למשתמשים רגילים הגנה חזקה בלי לדרוש מהם להיות מומחי אבטחה.

איך התקיפות המודרניות של פישינג מטעות אותנו

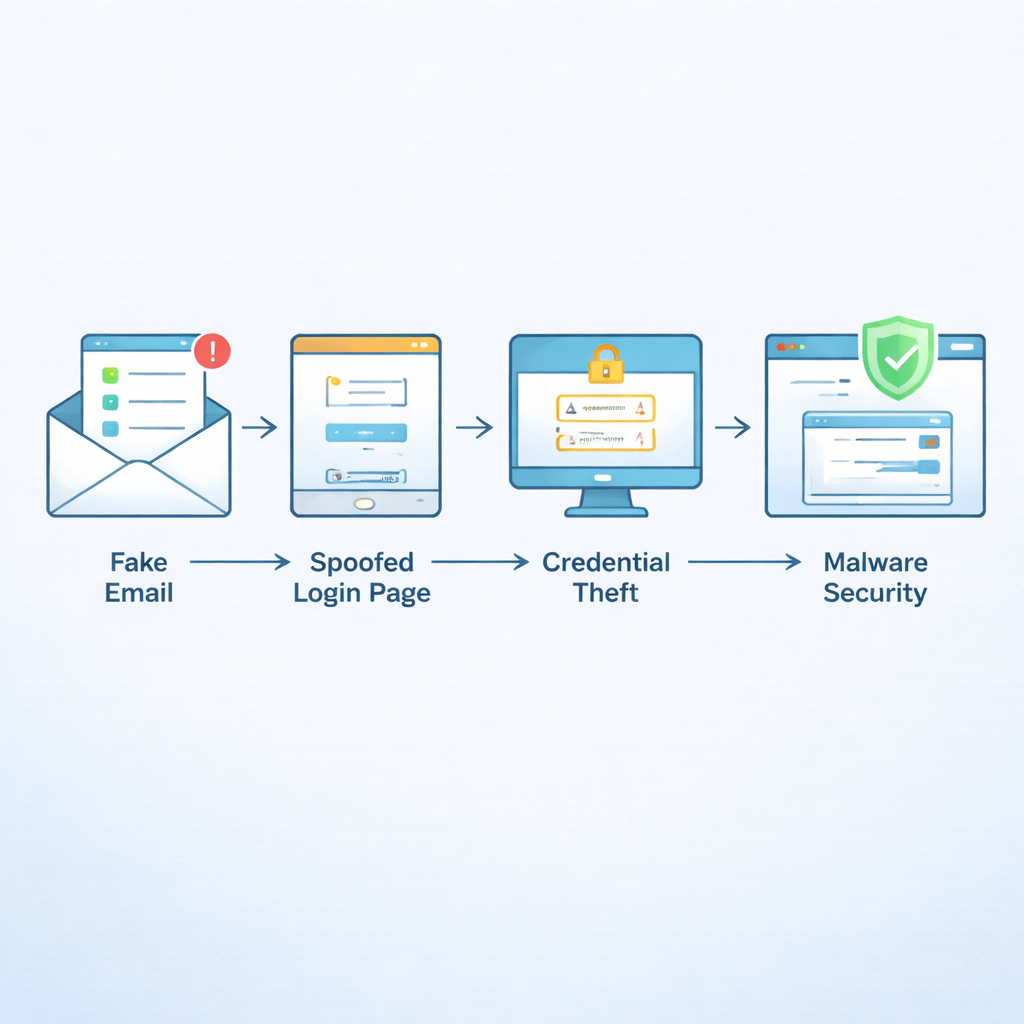

פישינג התפתח לאחד הפשעים המקוונים הנפוצים בעולם, ותורם לחלק ניכר מהאירועים המדווחים וההפסדים הכספיים. התוקפים שולחים מיילים משכנעים שמפעילים לחץ לפעולה מהירה — “אמת את חשבונך”, “עדכן את התשלום”, “עקוב אחר החבילה” — ומפנים את הקורבנות לאתרים מזויפים הדומים במידה רבה לדפי בנקאות, קניות או שירותי ענן אמיתיים. רבים מהאתרים הללו משתמשים כעת בתעודות HTTPS תקפות ובעיצובים מלוטשים, כך שאזהרות ישנות כמו “אין איקון מנעול” או “דף מכוער” כבר לא רלוונטיות. סקרים ודוחות פלילים מראים שמבוגרים בגילאי 20–40 הם מטרות עיקריות, וצוותי אבטחה נשארים מודאגים ממסמכים במייל שמחליקים דרך המסננים.

מבט חכם יותר על כתובות אינטרנט ומראה הדף

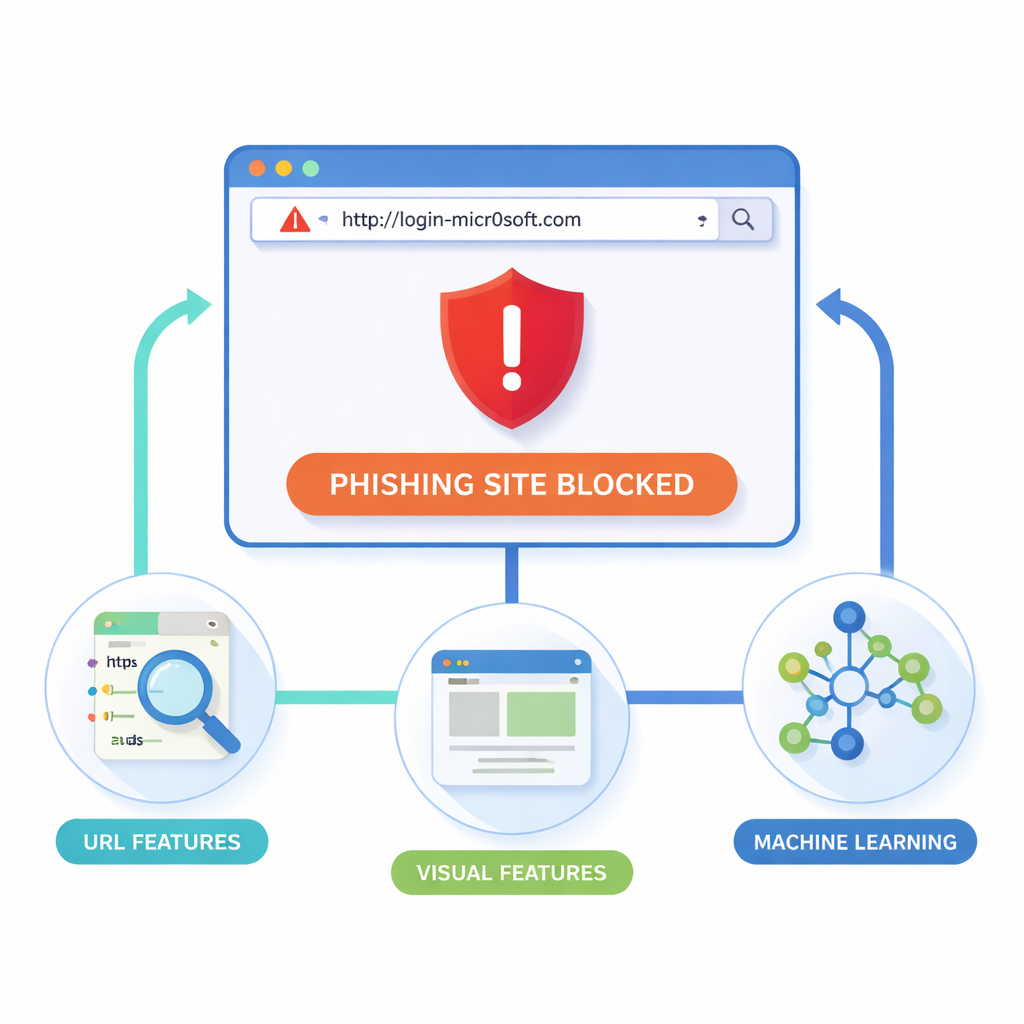

החוקרים טוענים שהנקודה הבטוחה ביותר לעצור פישינג היא בתוך הדפדפן עצמו, ברגע טעינת הדף. התוסף שלהם עבור Google Chrome (ודפדפנים תואמים) בודק שתי רמזים עיקריים: כתובת האינטרנט עצמה וכיצד הדף נראה. מכל אתר הוא אוסף פרטים “לקסיקליים” מה‑URL, כגון אורך, תווים בלתי שגרתיים או תת‑דומיינים חשודים; פרטים “מבניים” ופרטי דומיין, כגון תעבורה ונתוני רישום; ורמזים “חזותיים” כמו אזורי פריסה, צבעים ולוגואים. דפדפן חסר־ממשק (headless) מרנדר כל דף באופן מבוקר, מפרק אותו לאזורים מלבניים ורושם היכן מופיעים טפסים, לוגואים ופסי ניווט. לאחר מכן הוא משווה את טביעת האצבע החזותית הזו לאלה של אתרים מהימנים, מחפש העתקים די־קרובים שעשויים להיות הונאה.

שימוש ב'זאבים' דיגיטליים לבחירת הרמזים החשובים ביותר

מכיוון שהמערכת אוספת עשרות מדידות מכל אתר, יש לקבוע אילו מהן באמת מסייעות להבחין בין הונאה לדפים בטוחים. לצורך כך הכותבים שואבים אלגוריתם בהשראת ציד של זאבים אפורים. ב"אופטימייזר זאב אפור" זה, קבוצות מועמדות של תכונות מתחרות, והאלגוריתם מתכנס בהדרגה לתת‑קבוצת תכונות קומפקטית שמעניקה את האיזון הטוב ביותר בין זיהוי אתרי פישינג לבין הימנעות מהתרעות שווא. התכונות הנבחרות מוזנות לשלושה מודלים של למידת מכונה — מכונת וקטורים תומכת (SVM), עץ החלטה, ובמיוחד Random Forest, המשלב עצי החלטה רבים לאנסמבל חזק. האימון השתמש בכ‑80,000 אתרים שנלקחו מאוספים ציבוריים כמו PhishTank וארכיונים אקדמיים, עם טכניקות נוספות לטיפול באי‑שוויון בין אתרים לגיטימיים לבין זדוניים.

הפיכת מודלים ממעבדה לכלי דפדפן מועיל

מודל ה‑Random Forest המותאם הגיע לדיוק של כ‑98–99% ולמקדם מתאם מטריוטס (Matthews Correlation Coefficient) קרוב ל‑0.96, מדד קשוח שמקח בחשבון גם התקפות שלא זוהו וגם התרעות שווא. במבחנים חיים באמצעות תוסף Chrome, המערכת סרקה כל URL בכ־200 מילישניות, מהיר מספיק כך שמשתמשים לא הבחינו בעיכובים. כאשר נתגלה דף מסוכן, התוסף הציג אזהרה ברורה ואפשר למשתמשים לבחור לשוב אחורה או להמשיך על אחריותם. בהשוואה לכלים נפוצים כגון Google Safe Browsing ולתוספי אנטי‑פישינג קיימים, המערכת החדשה הראתה שיעורי זיהוי גבוהים יותר, פחות התרעות שווא ויכולת לזהות כתובות מטעות — גם כשהן מקוצרות, מעט מטושטשות או נוצרו זה עתה.

מה זה אומר לגלישה היומיומית

לא־מומחים יכולים לקחת מהעבודה הזו את המסקנה שהגנה מפישינג כבר לא חייבת להסתמך רק על אינטואיציה או רשימות שחורות ידניות. על‑ידי שילוב של איך קישור נכתב עם איך דף נראה, ובהפעלת בחירה אוטומטית של האותות המידעיים ביותר, התוסף המוצע יכול לזהות עשרות הונאות כבר בפעם הראשונה שהן מופיעות, ולא רק לאחר שמישהו מדווח עליהן. הכותבים מכירים בכך שהמתקיפים ימשיכו להתפתח ושהמודלים ידרשו אימון מחדש והרחבה לטלפונים ודפדפנים נוספים. עם זאת, עבודתם מראה שתוסף חכם השומר על פרטיות ופועל במכשיר שלכם יכול לשמש כזוג עיניים שני עקשן — בודק בשקט כל אתר שבו אתם מבקרים ומתערב כשמשהו מריח לא נכון, הרבה לפני שלחיצה פזיזה תהפוך לשגיאה יקרה.

ציטוט: Dandotiya, M., Goyal, N., Khunteta, A. et al. Real time identification of phishing attacks through machine learning enhanced browser extensions. Sci Rep 16, 6612 (2026). https://doi.org/10.1038/s41598-026-35655-7

מילות מפתח: זיהוי פישינג, תוסף דפדפן, למידת מכונה, אבטחת סייבר, אתרים מזויפים