Clear Sky Science · he

גישת למידת מכונה היברידית לזיהוי התקפות DDoS ברשתות מונחות תוכנה

למה חשוב לעצור הצפות תעבורת אינטרנט

כשאתה צופה בסרט ברשת, קונה באינטרנט או משתמש בשירותי ענן, הנתונים שלך עוברים ברשתות שצריכות להישאר מהירות ואמינות. שיטה פופולרית להפעלה של רשתות כאלה, המכונה רשת מונחית תוכנה (SDN), מעניקה לחברות שליטה וגמישות רבה יותר — אך גם פותחת פתח להתקפות סייבר עוצמתיות הידועות כמתקפות מניעת שירות מבוזרות (DDoS). התקפות אלה משמשות להצפת מערכות בתעבורה חסרת תועלת עד שמשתמשים אמיתיים אינם יכולים לגשת לשירותים. מחקר זה מראה כיצד צורת למידת מכונה מותאמת יכולה לזהות את הצפות התעבורה הללו מוקדם ובדייקנות, ובכך לסייע לשמור על זמינות השירותים המקוונים ברגעים שבהם זקוקים להם ביותר.

סוג חדש של רשת — עם נקודות תורפה חדשות

ברשתות מסורתיות המכשירים כמו נתבים מקבלים החלטות על מסירת הנתונים וגם מבצעים אותה. ב־SDN התפקידים מופרדים: "מוח" מרכזי הנקרא בקר (controller) מחליט כיצד התעבורה תזרום, בעוד מתגים פשוטים מיישמים את ההוראות שלו. הפרדה זו הופכת את ניהול הרשת לפשוט יותר, זולה יותר לבנייה וגמישה יותר לשימושים כבדי עומס כמו מרכזי נתונים, פלטפורמות ענן, 5G ואינטרנט הדברים. אבל יש כאן פשרה. מאחר שרוב הכוח מרוכז בבקר ונחשף דרך ממשקי תוכנה פתוחים, תוקפים יכולים למקד את מאמציהם שם. אם הם ישטפו את הבקר בבקשות מזויפות, הם עלולים לשתק את כל הרשת בבת אחת.

איך התוקפים הופכים תכונות מועילות לנשק

מתקפות DDoS מגייסות צבאות מכשירים שנפרצו — החל ממחשבים ביתיים ועד מצלמות לא מאובטחות — כדי לשלוח גל של תעבורה לא רצויה למטרה. ב־SDN המטרה היא לעיתים קרובות הבקר או המתגים המדווחים אליו. כל זרימת נתונים חדשה או חריגה יכולה לכפות על הבקר לקבל החלטה ולעדכן חוקים במתגים. במהלך הצפת DDoS מספר הזרימות והודעות השליטה עלולים לנתק, להעמיס את משאבי הבקר ולמנוע שימוש תקין של המשתמשים. כלי זיהוי קודמים הסתמכו לעיתים על נתונים ישנים שאינם מותאמים ל־SDN או על ספי קבועים, ולכן התקשו לזהות התקפות חדשות, מחוכמות יותר ודפוסי תעבורה משתנים ברשתות מודרניות.

בניית תמונה ריאליסטית של התקפה וחיים שוטפים

כדי למלא את הפערים הללו, החוקרים בנו סביבת בדיקה SDN משלהם ולא השתמשו במאגרי נתונים ישנים. באמצעות בקר SDN פתוח נפוץ (Ryu) ומתג וירטואלי, הם יצרו רשת פשוטה אך מבוקרת היטב שבה יכלו לייצר גם תעבורה יומיומית וגם מספר סוגי הצפות DDoS (מבוססות TCP, UDP ו־ICMP). הבקר אסף בקביעות סטטיסטיקות מפורטות על כל זרימת נתונים וכל פורט במתג, כגון משך הזרימות, מספר החבילות ובייטים שעברו, מספר הזרימות הפעילות וכמות הפס הרחב שכל פורט השתמש בה. מדידות אלה הומרו ל־22 תכונות ממוקדות, כולל ממוצעים חדשים שתופסים כמה נתונים נושא כל זרימה. כל רשומת זרימה סומנה אוטומטית כבטוחה או זדונית, ותוצאת העבודה היתה מאגר נתונים בגודל בינוני המותאם ל־SDN שכלל 99,225 דוגמאות.

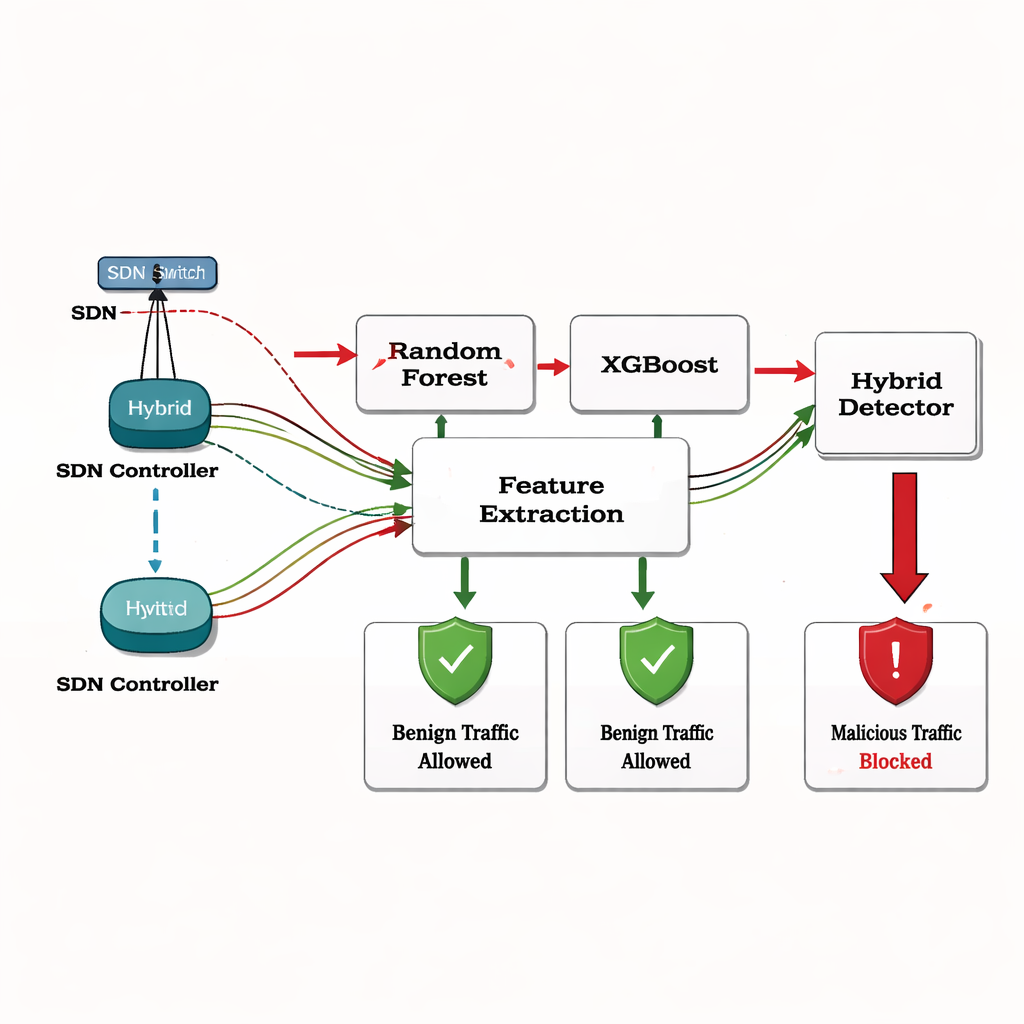

מנוע למידה משותף לזיהוי בעיות

מצוידים במאגר זה, הקבוצה השוותה מגוון שיטות למידת מכונה למיון זרימות כרגילות או כהתקפה. הם גילו שמודלים פשוטים כמו רגרסיה לוגיסטית או עצי החלטה בסיסיים פספסו רבות מהדפוסים העדינים החבויים בסטטיסטיקה. שתי שיטות מבוססות עץ מסוג "אנצמבל" — Random Forest ו־XGBoost — בלטו, כשכל אחת מטפלת בקשרים מורכבים בדרכה. החוקרים שילבו אותן לאחר מכן למודל היברידי המאפשר לשתיהן להצביע על התוצאה. הגלאי המשולב הזה הגיע לדיוק של 99.36%, עם מעט אזעקות שווא וכמעט ללא התקפות שלא זוהו. בדיקות באמצעות עקומות ROC הראו ביצועים קרובים למושלם, כלומר המודל יכול להבחין בין תעבורת התקפה לתעבורה רגילה דרך טווח רחב של הגדרות.

מאזהרה מוקדמת להגנה אוטומטית

מעבר לזיהוי, המחברים מתארים כיצד מודל כזה יכול להיות משולב ישירות לתוך בקר SDN. בעוד הבקר אוסף סטטיסטיקה חיה, הוא יכול להזין אותה למודל המאומן וכאשר זרימה נראית זדונית — לדחוף מיידית חוקים חדשים למתגים כדי לדחות, להאט או לחסום את התעבורה הזו. אמנם המחקר נבדק רק בסביבה מבוקרת עם מתג יחיד ותעבורה סינתטית, אך הוא מראה שתכונות מותאמות ל־SDN ובחירה חכמה של שיטת למידה היברידית יכולים לזהות התקפות DDoS בזמן להגיב. עבור קוראים שאינם מומחים, המסר המרכזי הוא ששילוב עיצובים רשתיים מודרניים עם הגנות מודרניות מונחות־נתונים יכול להפוך את השירותים המקוונים שעליהם אנו מסתמכים לעמידים יותר מול הצפות תעבורה בהיקף גדול.

ציטוט: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

מילות מפתח: רשתות מונחות תוכנה, התקפות DDoS, למידת מכונה, אבטחת רשת, זיהוי תעבורה