Clear Sky Science · he

מאגר נתונים שנאסף במערכות בקרה תעשייתיות בעולם האמיתי לגילוי התקפות ברשת

מדוע התקפות נסתרות על רשתות מפעל חשובות לכם

חשמל, מים מותקנים ומוצרים מיוצרים תלויים במחשבים בלתי נראים שמנווטים בשקט משאבות, טורבינות ושסתומים. ככל שמערכות הבקרה התעשייתיות מתחברות לרשתות רחבות יותר כדי להיות "חכמות" ויעילות, הן גם יורשות את הסיכונים הסייבריים של מחשבי משרדים ונתבים ביתיים. מאמר זה מציג את ICS-NAD, אוסף נתוני רשת גדול וריאליסטי מאתרים תעשייתיים אמיתיים, שנועד לסייע לחוקרים לזהות ולבלום מתקפות סייבר לפני שהן מפריעות לשגרת היומיום.

מפעלים מודרניים כבר לא מנותקים

בעבר מערכות בקרה תעשייתיות היו מבודדות פיזית, עם חיבור מועט או ללא חיבור לאינטרנט. בדחיפה לעבר תעשייה 4.0 חברות מחברות כיום מערכות אלו כדי לנטר ציוד מרחוק, לנתח ביצועים ולהפעיל בינה מלאכותית. ההיפוך הוא שגם תוקפים יכולים להיכנס דרך מסלולים דיגיטליים אלה. ברחבי העולם כבר נרשמו תקריות משמעותיות שפגעו בחשמל, מים ושירותים קריטיים אחרים, מה שמראה שהסיכון גבוה. גילוי חדירות מוקדם דורש נתוני אימון טובים לכלי אבטחה, אך המאגרים הקיימים מועטים לעתים קרובות קטנים, מלאכותיים או חסרים סוגי התקפות ותוויות מתאימות.

בניית תמונה יותר חיה של רשתות תעשייתיות

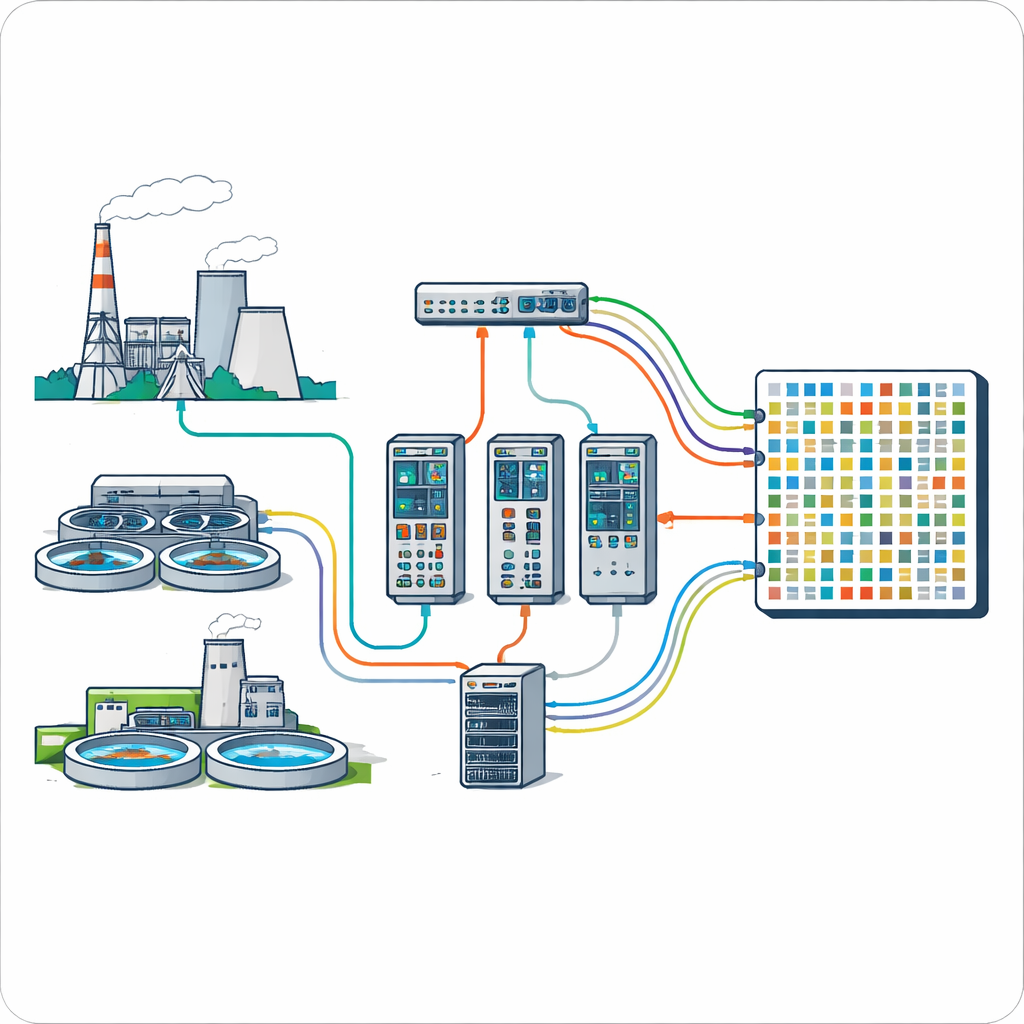

המחברים מטפלים בחוסרים אלה על־ידי יצירת ICS-NAD, מאגר תקני שהוקלט מאתר בדיקה גדול המדמה תעשייה אמיתית. האתר כולל עשר חברות של בקרים תעשייתיים ועשרת תצורות תהליכים שונות; במאגר הם מתמקדים בשלוש מותגים ידועים המשמשים בהדמיה של תחנת כוח תרמית ובהדמיה של מט"ב שפכים. כל מותג משתמש בפרוטוקול תעשייתי שונה ונפוץ המשדר הודעות ללא הצפנה, מה שמאפשר לחוקרים לצפות בפרטי שיחה ברמת פירוט גבוהה בין המכשירים. תעבורת הרשת נתפסת ישירות ממתגים כשהממשקי אדם־מכונה שולחים פקודות לבקרים לוגיים מתוכנתים, אשר בתורם מפעילים משאבות, מחממות וציוד נוסף.

לתעד דרכים רבות לשבור מערכת

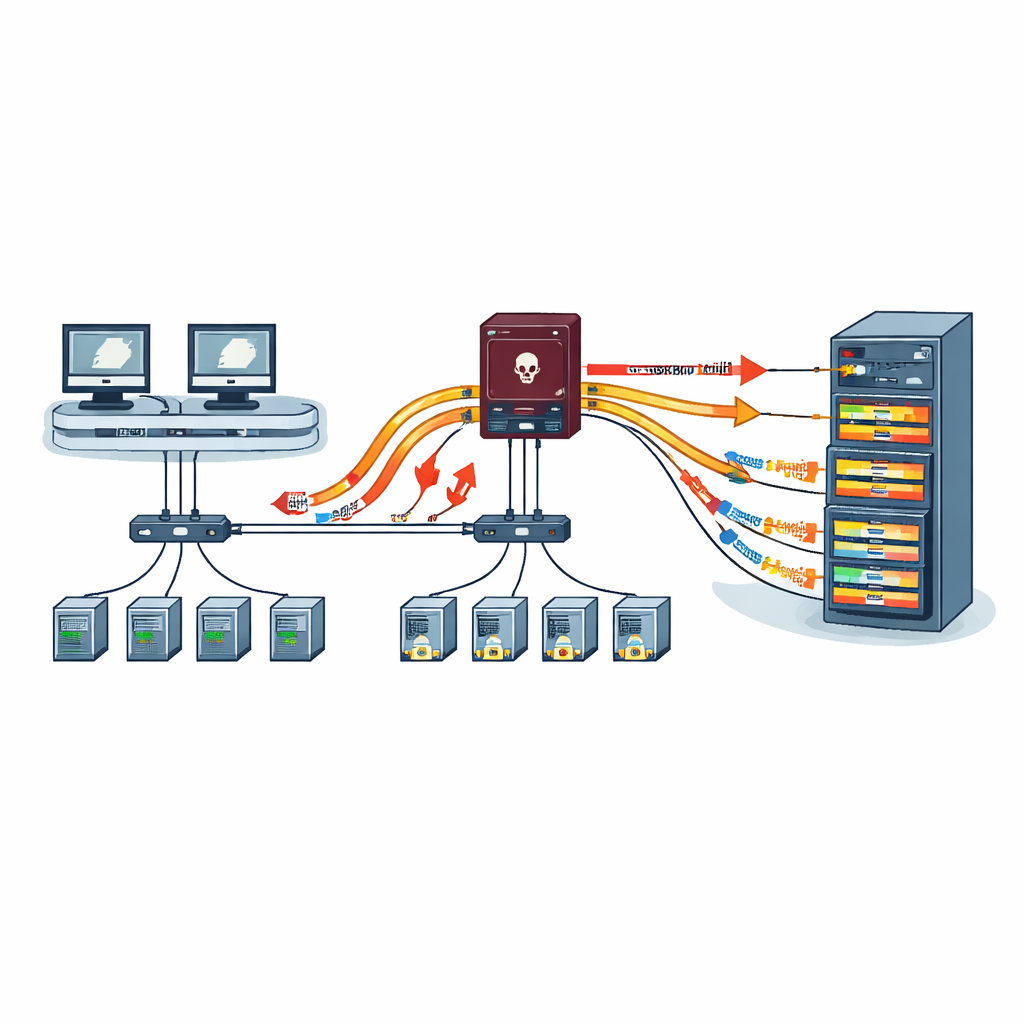

כדי לשקף את מגוון האיומים האמיתיים, ICS-NAD כולל 20 סוגי התקפות נפוצות שמחולקות לארבע משפחות. התקפות סריקה (reconnaissance) סורקות בשקט אחר מכשירים פעילים ונמלי קישור פתוחים. התקפות מניעת שירות והתקפות מניעת שירות מבוזרות שוטפות את הרשת בחבילות, במטרה להעמיס על מכשירים כך שפקודות לגיטימיות ייאחרו או יושלכו. התקפות הזרקת נתונים מזוייפים מחקות הודעות ותשובות כדי להטעות בקרים או מפעילים, בעוד שהתקפות אדם-בתווך (man-in-the-middle) מתמקמות בין מכשירים ומשנות תעבורה בדרך. לכל תרחיש החוקרים מקליטים לא רק את החבילות הגולמיות אלא גם מתי כל התקפה מתחילה ומסתיימת, ואז מיישמים שיטת תיוג בשני שלבים שמשלבת יומני זמן אלה עם כללים ספציפיים להתקפה. זה יוצר תוויות ברורות שמצביעות האם כל זרם נתונים שנצפה הוא תמים או שייך להתקפה מסוימת.

לראות דפוסי תעבורה לפני ובמהלך התקפה

מעבר לרישום חבילות בלבד, הצוות מוציא 60 תכונות תיאוריות מהתעבורה, כגון כמה חבילות זזות בכל כיוון, מה גודלן וכמה מהר הן מגיעות. תכונות אלה מכסות הן מגמות גסות על פני זמן והן פרטים עדינים בתוך חבילות בודדות. בבחינת תעבורה מאחד ממערכות הבקרה, הם מראים כיצד התקפת הצפה אינטנסיבית משנה את קצב התקשורת: התפרצויות חבילות נעשות חדות יותר, השיאים גבוהים יותר והרווחים השקטים קצרים יותר — כל אלה ניתנים ללכידה על ידי מדדים סטטיסטיים. מבט עשיר זה מסייע לאלגוריתמים להבדיל בין תנודות טבעיות בפעילות התעשייתית לבין קפיצות חשודות הנגרמות על־ידי פולש.

בדיקת המאגר באמצעות מכונות למידה

כדי להדגים ש-ICS-NAD מעשי, המחברים משתמשים בו לאימון והערכת עשר שיטות שונות של למידת מכונה ולמידה עמוקה, הנעות מעצי החלטה קלאסיים ותכניות השכן הקרוב ועד עצים מחוזקים ורשתות עצביות מודרניות. לאחר ניקוי בסיסי וקנה מידה, הם בוחרים אוטומטית קבוצה קטנה של התכונות המעניינות ביותר, בעיקר קשורות לגודל ותוכן של זרמי התעבורה. גם עם ארבע תכונות בלבד לכל מודל, רוב השיטות מגיעות לציונים גבוהים בזיהוי התקפות בכל ארבע משפחות ההתקפה, לעתים קרובות מעל 90 אחוז בדיוק, זיהוי (recall), דיוק (precision) ו-F1. זה מצביע ש-ICS-NAD מכיל מספיק גיוון וריאליזם כדי לאפשר לחוקרים לבנות ולהשוות כלים מתקדמים לגילוי.

מה זה אומר עבור תשתיות בטוחות יותר

במילים פשוטות, ICS-NAD דומה לקופסת טיסה מפורטת לרשתות מפעל: הוא מקליט כיצד מערכות תעשייתיות אמיתיות מתנהגות בתנאים תקינים ובהתמודדות עם סוגים שונים של אש סייבר. היותו גדול, מגוון ונגיש בחופשיות מעניק לחוקרי אבטחה, מהנדסים וסטודנטים זירה משותפת לפיתוח אזעקות טובות יותר לתשתיות החיוניות. ככל שהחברות והמפעלים מחברים עוד ציוד, מאגרים כמו ICS-NAD יהיו חיוניים להפיכת רשרוש רשת גולמי למערכות אזהרה מוקדמת שעוזרות לשמור על האורות דולקים, הברזים זורמים וקווי הייצור בתנועה.

ציטוט: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

מילות מפתח: מערכות בקרה תעשייתיות, גילוי מתקפות סייבר, מאגר נתוני חדירות רשת, אבטחת תשתיות חיוניות, אבטחת למידת מכונה