Clear Sky Science · fr

Un modèle de confiance pour les systèmes en réseau

Pourquoi la confiance compte dans notre monde connecté

Des enceintes connectées à la maison aux capteurs dans les usines et les hôpitaux, notre quotidien dépend de plus en plus d'appareils qui communiquent entre eux sans que nous nous en rendions compte. Mais comment ces appareils peuvent-ils décider rapidement lesquels d'autres machines méritent confiance, surtout lorsque des pirates tentent de les tromper ou de les mettre hors ligne ? Cet article présente une nouvelle méthode pour mesurer et mettre à jour la confiance au sein de telles communautés numériques afin que les appareils peu fiables ou compromis soient discrètement marginalisés tandis que les éléments fiables maintiennent le fonctionnement du système.

La confiance comme un tableau de scores vivant

Plutôt que de traiter la confiance comme une étiquette fixe, les auteurs la considèrent comme un score qui évolue dans le temps pour chaque appareil d'un réseau. Chaque appareil possède un nombre qui représente son niveau actuel de confiance. Quand d'autres appareils constatent qu'il se comporte correctement—en envoyant des messages exacts et ponctuels—son score peut augmenter. Lorsqu'il se comporte mal, devient silencieux ou semble attaqué, ce score diminue. Fait crucial, le score de confiance d'un appareil est aussi son « pouvoir de vote » : seuls les appareils avec un score positif peuvent émettre des avis sur d'autres, et donner un avis diminue légèrement leur propre score. Cette règle simple enregistre la réputation et limite la fréquence à laquelle un appareil peut influencer le groupe.

Partager des avis sans laisser les voix les plus fortes dominer

Dans ce modèle, chaque appareil peut envoyer des signaux signifiant soit « je fais confiance à ce pair », soit « je ne fais pas confiance à ce pair ». Les probabilités d'envoyer l'un ou l'autre type de signal sont codées en probabilités, et la force de ces connexions peut évoluer dans le temps. Un régulateur extérieur au réseau—comme un gestionnaire système—alimente chaque appareil d'un flot continu de « droits de vote » nouveaux, tout en pouvant les réduire si nécessaire. Parce que chaque avis coûte un droit de vote, les appareils qui parlent trop souvent perdent progressivement de l'influence. Dans le même temps, les appareils largement approuvés gagnent davantage d'opportunités de voter. Le résultat est une sorte de « ploutocratie de la confiance » où les appareils fiables façonnent naturellement le paysage global, et les appareils peu fiables sont empêchés d'orienter le groupe.

Des mathématiques rapides au lieu d'essais-erreurs lents

Un défi dans la conception d'un tel système de confiance est de prédire son comportement sans lancer de longues simulations détaillées. Les auteurs s'appuient sur un cadre mathématique connu sous le nom de Réseau Neuronal Aléatoire pour dériver des équations compactes décrivant le niveau de confiance à long terme de chaque appareil. Résoudre ces équations, ce qui peut se faire avec des logiciels standards, donne la probabilité que chaque appareil soit dans un état « digne de confiance ». Les concepteurs peuvent alors définir des seuils, par exemple en marquant comme non sûrs les appareils sous un premier seuil, comme clairement fiables ceux au-dessus d'un autre, et le reste comme incertain. Cette astuce analytique rend pratique l'ajustement de grands réseaux et la compréhension des composants les plus à risque.

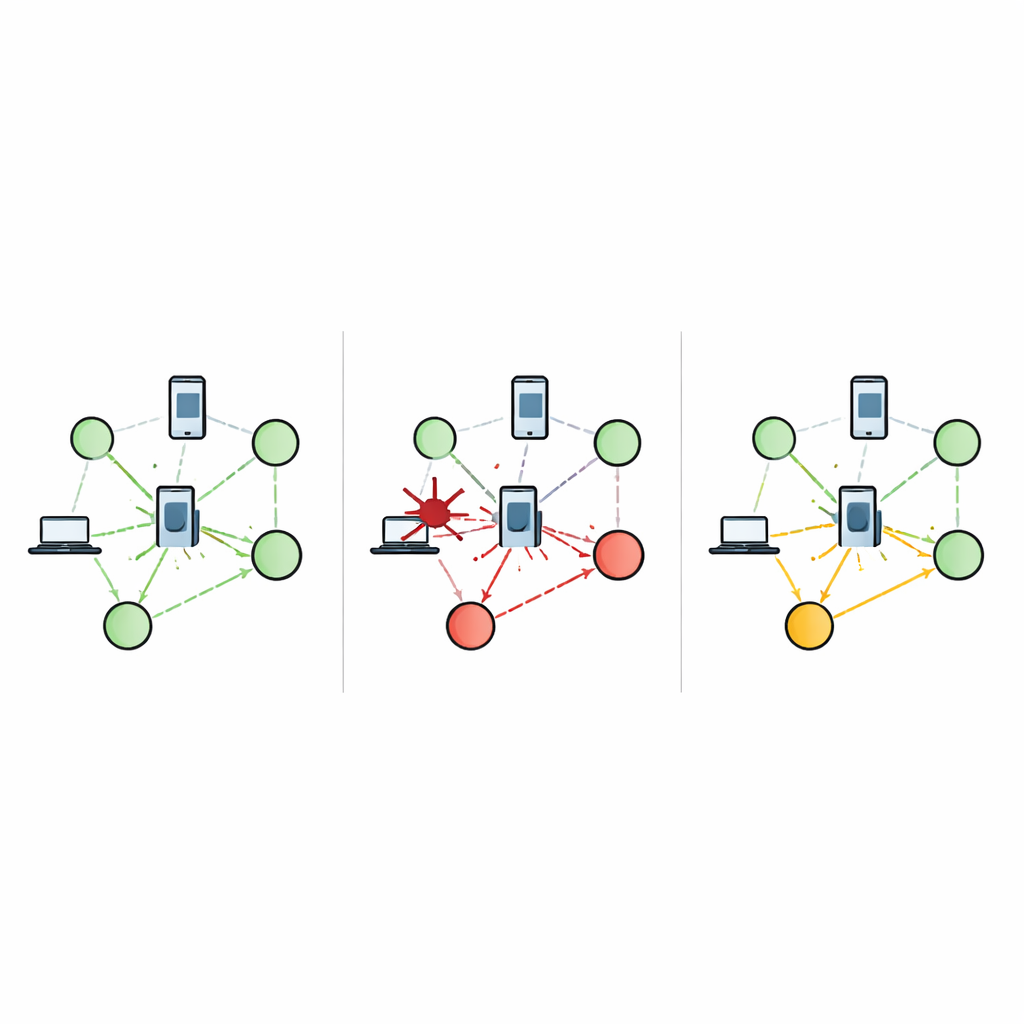

Suivre la montée et la chute de la confiance pendant les cyberattaques

Pour tester leur modèle, les auteurs simulent des réseaux d'appareils et de passerelles Internet des objets (IoT) qui échangent des messages toutes les quelques secondes. Ils introduisent des pertes de messages et diverses cyberattaques—comme le déni de service, le déni de service distribué et les attaques de botnet—en s'appuyant sur un jeu de données d'intrusion réel largement utilisé. Lorsqu'un appareil est attaqué, les autres n'entendent progressivement plus parler de lui ou observent des comportements suspects et commencent à diminuer leur confiance à son égard. Le modèle traduit cela par une baisse des scores de confiance et une influence affaiblie pour cet appareil, tandis que les pairs honnêtes conservent ou retrouvent des scores élevés. Les visualisations montrent les valeurs de confiance plongeant pour les nœuds attaqués pendant l'assaut puis se rétablissant lentement lorsque le comportement normal reprend, tandis que les appareils voisins peuvent subir de plus petites ondulations dans leurs propres niveaux de confiance.

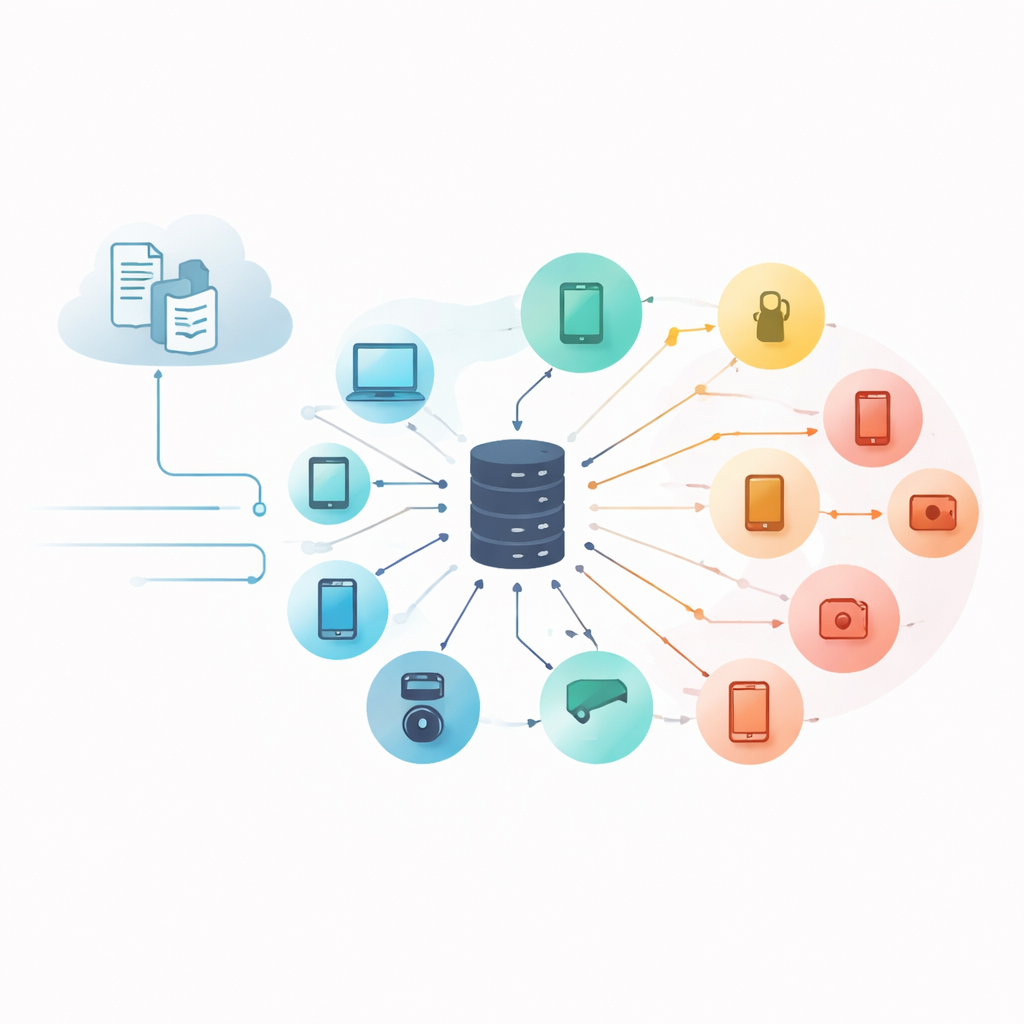

Utilisation pratique dans les réseaux quotidiens

Le modèle de confiance peut être exécuté sur un serveur dédié qui écoute les rapports de tous les appareils, met à jour leurs scores de confiance et diffuse la carte de confiance actuelle au réseau. Cette approche centrale rend plus difficile pour un appareil malveillant d'améliorer secrètement sa propre réputation ou celle de ses alliés. Dans un déploiement IoT, un tel serveur pourrait décider automatiquement quelles passerelles doivent traiter les données, s'il faut exiger des vérifications supplémentaires pour des appareils douteux, ou quand rejeter complètement des messages pour bloquer les logiciels malveillants. Parce que le noyau mathématique est efficace, le système peut réagir rapidement aux changements de conditions.

Ce que cela signifie pour des écosystèmes numériques plus sûrs

Globalement, l'article montre que la confiance dans un réseau n'a pas besoin d'être une idée vague ou statique : elle peut être transformée en une quantité dynamique et mesurable qui répond à la fois aux communications quotidiennes et aux cyberattaques rares mais dommageables. En liant le droit de parole d'un appareil à sa fiabilité avérée, le modèle proposé garantit que le comportement honnête est récompensé et que les composants nocifs ou défaillants perdent leur influence. Pour les non-spécialistes, le message est simple : cette approche offre une manière raisonnée de laisser les appareils connectés « mériter » notre confiance au fil du temps, aidant les futurs systèmes sans fil et IoT à rester résilients même lorsque le réseau lui-même est attaqué.

Citation: Gelenbe, E., Ren, Q. & Yan, Z. A trust model for networked systems. npj Wirel. Technol. 2, 10 (2026). https://doi.org/10.1038/s44459-026-00030-5

Mots-clés: confiance réseau, Internet des objets, cybersécurité, réseau neuronal aléatoire, attaques d'intrusion