Clear Sky Science · fr

Pirater la distribution de clés quantiques à variables continues en utilisant l'effet photoréfractif sur des guides d'onde proton-échange/ proton-échange recuit

Pourquoi cela compte pour la communication sécurisée

Chaque jour, une part croissante de nos données privées transite par des fibres optiques : transactions financières, dossiers médicaux, voire communications gouvernementales. La distribution de clés quantiques (QKD) est souvent présentée comme la méthode à l'épreuve du futur pour protéger ces secrets, car elle s'appuie sur les lois de la physique plutôt que sur des hypothèses concernant la puissance des ordinateurs. Cet article montre que même les systèmes quantiques peuvent être sabotés discrètement — non pas en contredisant la physique, mais en poussant le matériel réel hors de son comportement idéal à l'aide d'un faisceau faible de lumière visible.

Comment les clés quantiques sont censées rester sûres

Dans la distribution de clés quantiques à variables continues, l'information est encodée dans des propriétés fragiles de la lumière laser et envoyée via des fibres optiques. Deux utilisateurs, traditionnellement appelés Alice et Bob, partagent des clés aléatoires en modulant l'amplitude et la phase des impulsions lumineuses, puis en les mesurant avec des détecteurs sensibles. Les preuves de sécurité qui garantissent qu'un espion ne peut pas découvrir la clé supposent toutes que les appareils d'Alice et Bob se comportent exactement comme modélisés — par exemple, qu'un « atténuateur optique variable » applique réellement le niveau d'atténuation prévu à chaque impulsion sortante. Si un dispositif réel s'écarte de ce modèle idéal, un canal auxiliaire caché peut apparaître, ouvrant une porte dérobée pour un attaquant.

Une façon subtile de dévier le matériel

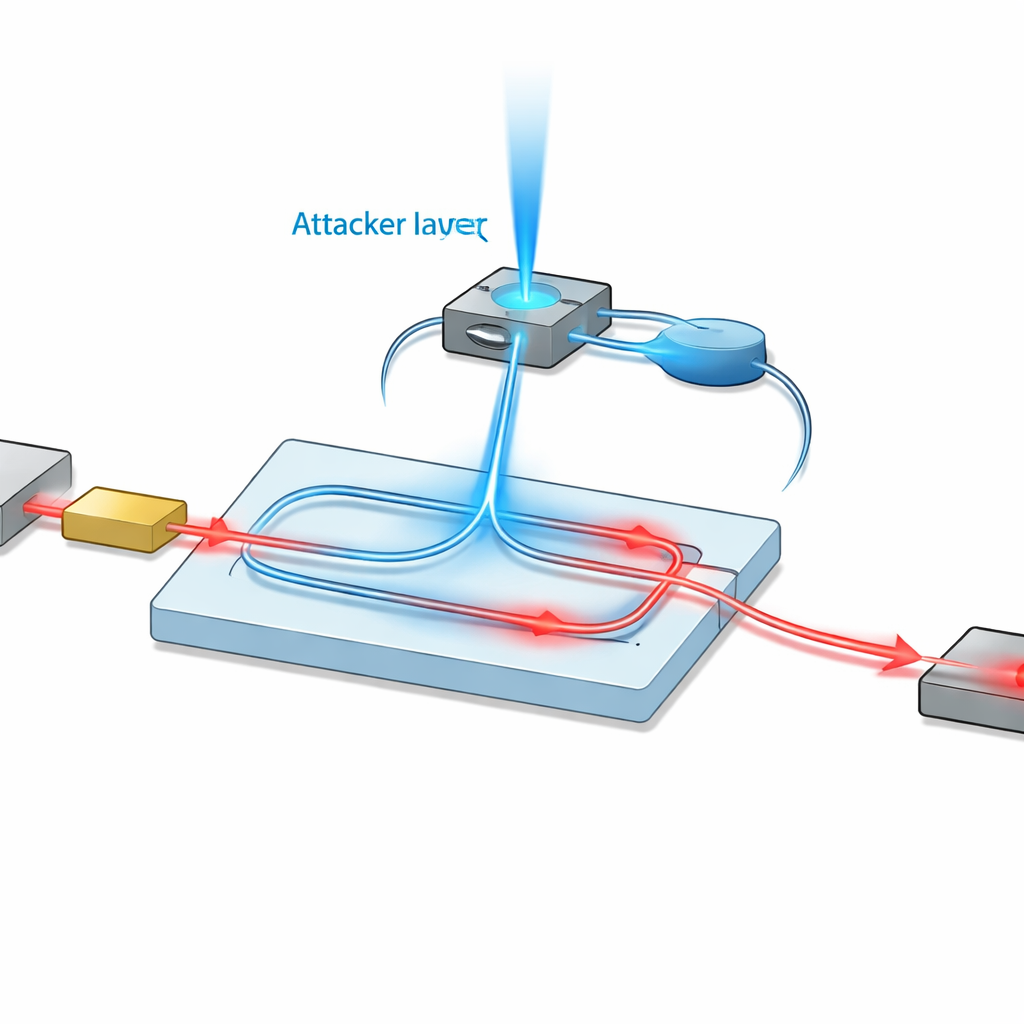

Beaucoup de composants dans les systèmes modernes de communication quantique sont fabriqués en niobate de lithium, un cristal apprécié pour sa capacité à façonner et moduler la lumière sur puce. Le niobate de lithium présente un effet secondaire moins connu : lorsqu'il est illuminé, sa structure interne peut se réarranger de façon à modifier légèrement la manière dont il réfracte la lumière, phénomène appelé effet photoréfractif. Les auteurs étudient ce qui se passe lorsqu'une espionne, Eve, injecte un faisceau visible très faible de 488 nanomètres dans l'atténuateur d'Alice basé sur du niobate de lithium. Cette lumière supplémentaire induit des changements petits mais durables de l'indice de réfraction du cristal, ce qui modifie à son tour l'équilibre de phase à l'intérieur d'un minuscule interféromètre qui réalise effectivement l'atténuation. Le résultat net est que l'appareil cesse discrètement d'atténuer le signal autant qu'Alice le croit.

De petits changements à des failles exploitables

L'étude modélise en détail cet effet pour deux technologies courantes de guides d'onde en niobate de lithium, connues sous les noms proton-échange et proton-échange recuit. En reliant la puissance de la lumière injectée au changement d'indice du cristal puis à l'intensité de sortie de l'interféromètre, les auteurs montrent que même une irradiation faible — de l'ordre de quelques watts par centimètre carré, correspondant à une puissance totale sub-microwatt — peut réduire de manière perceptible l'atténuation. Crucialement, Alice et Bob déduisent en général le niveau de bruit et de perte dans le canal de communication en comparant un sous-ensemble de leurs données à un modèle théorique. Lorsque l'atténuateur a été altéré, leurs statistiques se déplacent d'une manière qui ressemble à un canal plus propre et moins bruité : ils surestiment la qualité de la fibre et sous-estiment la perturbation, les conduisant à croire qu'ils peuvent extraire plus de bits de clé en toute sécurité qu'ils ne le peuvent réellement, sans jamais observer d'anomalie évidente.

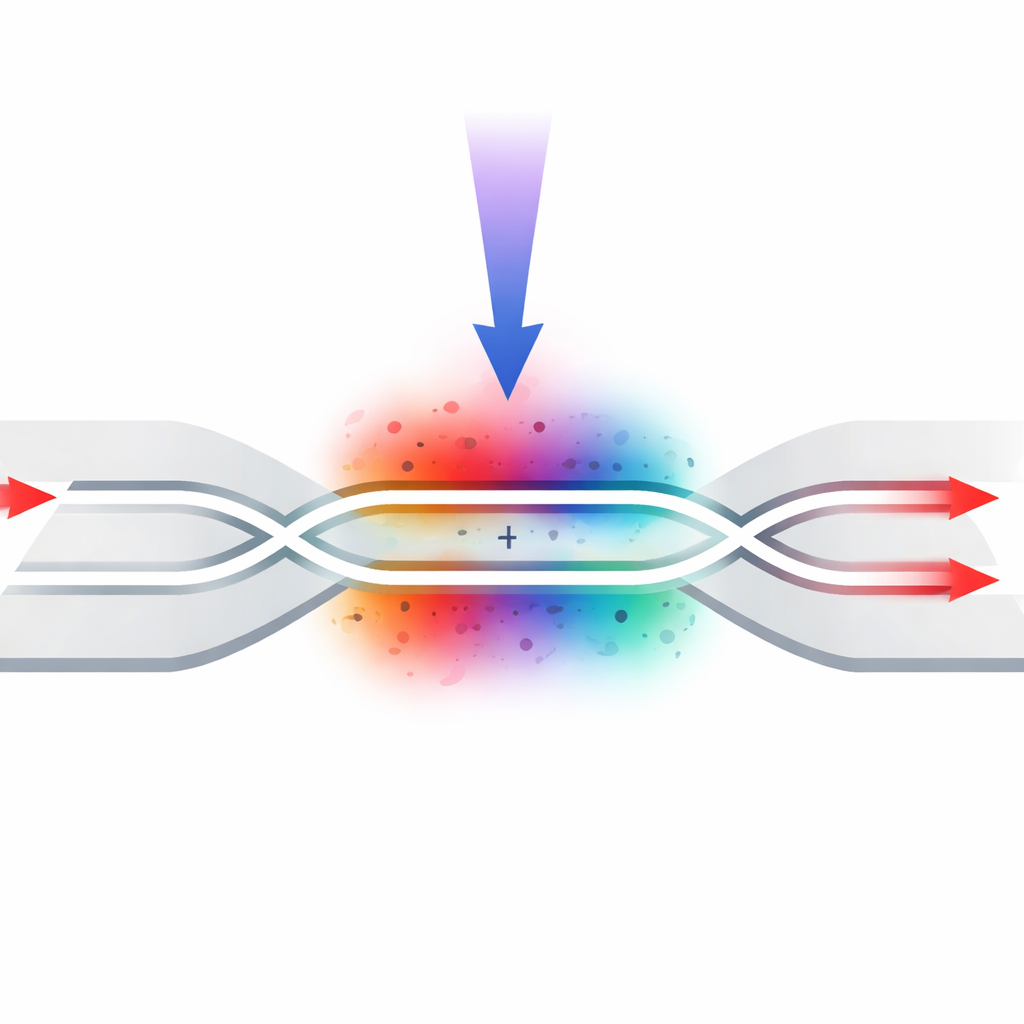

Attaquer des protocoles avancés de type « indépendant du dispositif »

Le travail va au-delà de la distribution de clés quantiques unidirectionnelle basique et analyse des schémas à variables continues « measurement-device-independent » (CV-MDI), conçus spécifiquement pour fermer toutes les failles côté détecteur en plaçant les mesures les plus vulnérables sur un relais non fiable. Cela laisse les dispositifs sources comme dernier point faible majeur. Les auteurs montrent que les mêmes changements induits par la lumière dans les atténuateurs en niobate de lithium côté utilisateurs peuvent saper la sécurité des CV-MDI également. Selon la manière dont l'étape classique de correction d'erreurs est organisée — que les données de référence soient celles d'Alice ou de Bob — Eve gagne davantage en attaquant l'un, l'autre, ou les deux. Les simulations révèlent qu'avec une puissance injectée seulement modeste, elle peut créer un écart important entre le taux de clé « apparent » sécurisé que les utilisateurs calculent et le taux bien plus faible qui est réellement sûr.

Contre-mesures possibles et leurs limites

Conscients que repenser complètement le matériel est difficile, les auteurs discutent de contre-mesures pratiques. Des filtres et des composants sélectifs en longueur d'onde peuvent réduire la lumière indésirable, mais l'effet photoréfractif couvre une large gamme de couleurs, et les filtres commerciaux ou les multiplexeurs en longueur d'onde dense peuvent ne pas fournir une atténuation suffisante. Les isolateurs optiques peuvent être affaiblis sous une forte illumination ou des champs magnétiques, et même des dispositifs limiteurs de puissance améliorés peuvent laisser passer plus de lumière que ce que nécessite cette attaque. Une approche plus prometteuse est la surveillance active : prélever une petite fraction du signal atténué avec une photodiode supplémentaire et vérifier en continu si son intensité correspond à la valeur attendue. Si ce n'est pas le cas, Alice peut corriger ses données ou interrompre le protocole, fermant ainsi la faille créée par les changements induits dans son dispositif.

Ce que l'étude montre en fin de compte

En termes simples, cette recherche démontre que la sécurité quantique peut échouer non pas parce que la théorie quantique est fausse, mais parce que des composants réels en niobate de lithium sont subtilement sensibles à la lumière parasite. En exploitant cette sensibilité, un attaquant peut incliner le comportement de puces critiques juste assez pour tromper les contrôles de sécurité standards, tout en utilisant des niveaux de lumière extrêmement faibles difficiles à détecter. Les résultats soulignent que construire des réseaux quantiques véritablement sûrs nécessite non seulement des protocoles et des preuves solides, mais aussi une compréhension approfondie des matériaux et des dispositifs sur lesquels ces preuves reposent — et peuvent inspirer des conceptions et des stratégies de surveillance plus robustes pour l'infrastructure de communication quantique future.

Citation: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

Mots-clés: distribution de clés quantiques, attaque par canal auxiliaire, niobate de lithium, effet photoréfractif, cryptographie à variables continues