Clear Sky Science · fr

Authentification sécurisée par une méthode multidimensionnelle de chiffrement biométrique rétinien

Pourquoi vos yeux pourraient devenir le prochain mot de passe

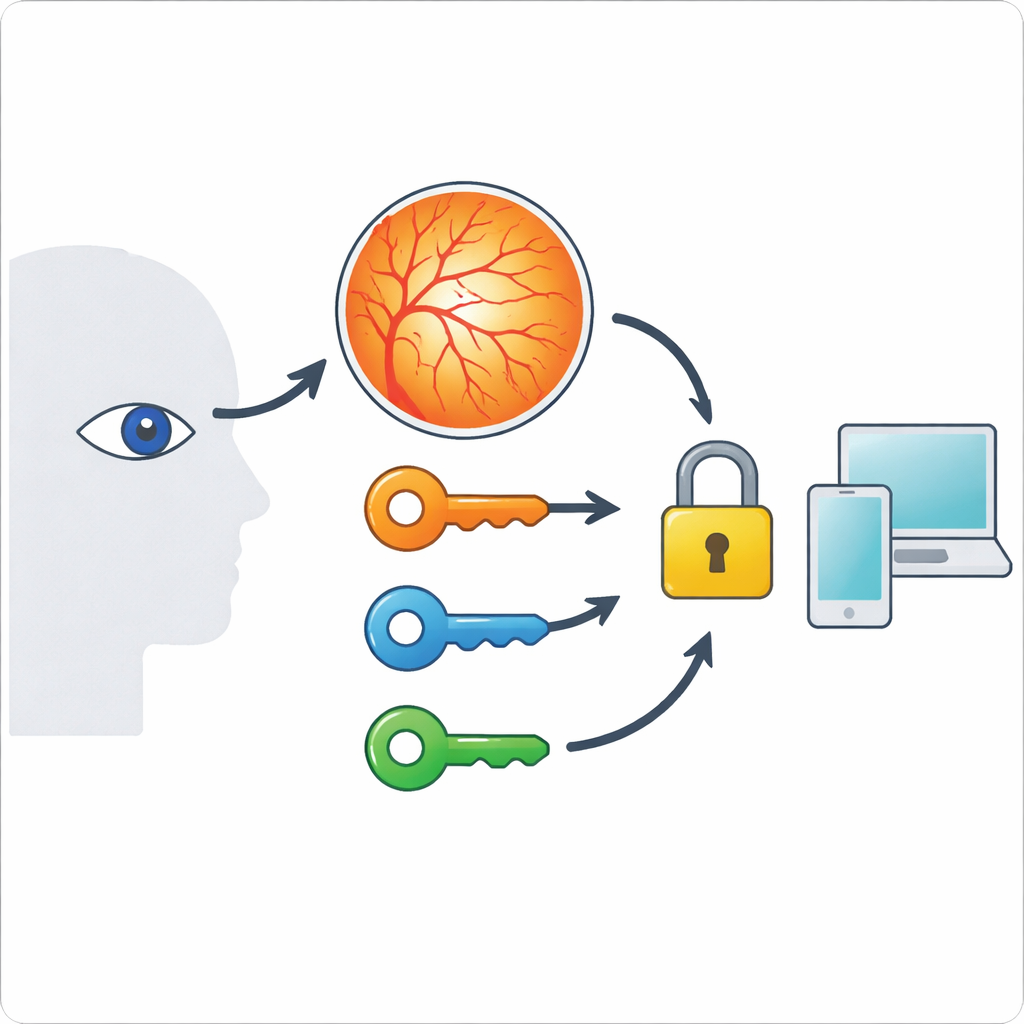

Beaucoup d’entre nous jonglent avec trop de mots de passe, et même les plus robustes peuvent être volés ou devinés. Cette étude explore une voie différente : utiliser le motif unique des vaisseaux sanguins à l’arrière de l’œil — la rétine — pour verrouiller et déverrouiller des informations numériques. Plutôt que de remplacer des outils de chiffrement éprouvés comme l’AES, les auteurs montrent comment une seule image rétinienne peut alimenter simultanément trois clés numériques distinctes, rendant beaucoup plus difficile pour un attaquant de rentrer par simple devinette.

La carte cachée à l’intérieur de l’œil

La rétine se situe au fond de l’œil et est traversée par un réseau délicat de vaisseaux sanguins. Ce réseau est pratiquement invisible depuis l’extérieur, tend à rester stable sur de nombreuses années et diffère d’une personne à l’autre. Ces caractéristiques en font un support intéressant pour une identification sécurisée. Les systèmes antérieurs utilisant des images rétiniennes extrayaient généralement une seule clé numérique à partir de cette carte vasculaire, limitant le nombre de clés possibles et la résistance du système aux attaques par force brute. Le travail présenté pose une question simple : si la rétine offre un motif si riche, pourquoi s’arrêter à une seule clé ?

Des vaisseaux aux clés numériques

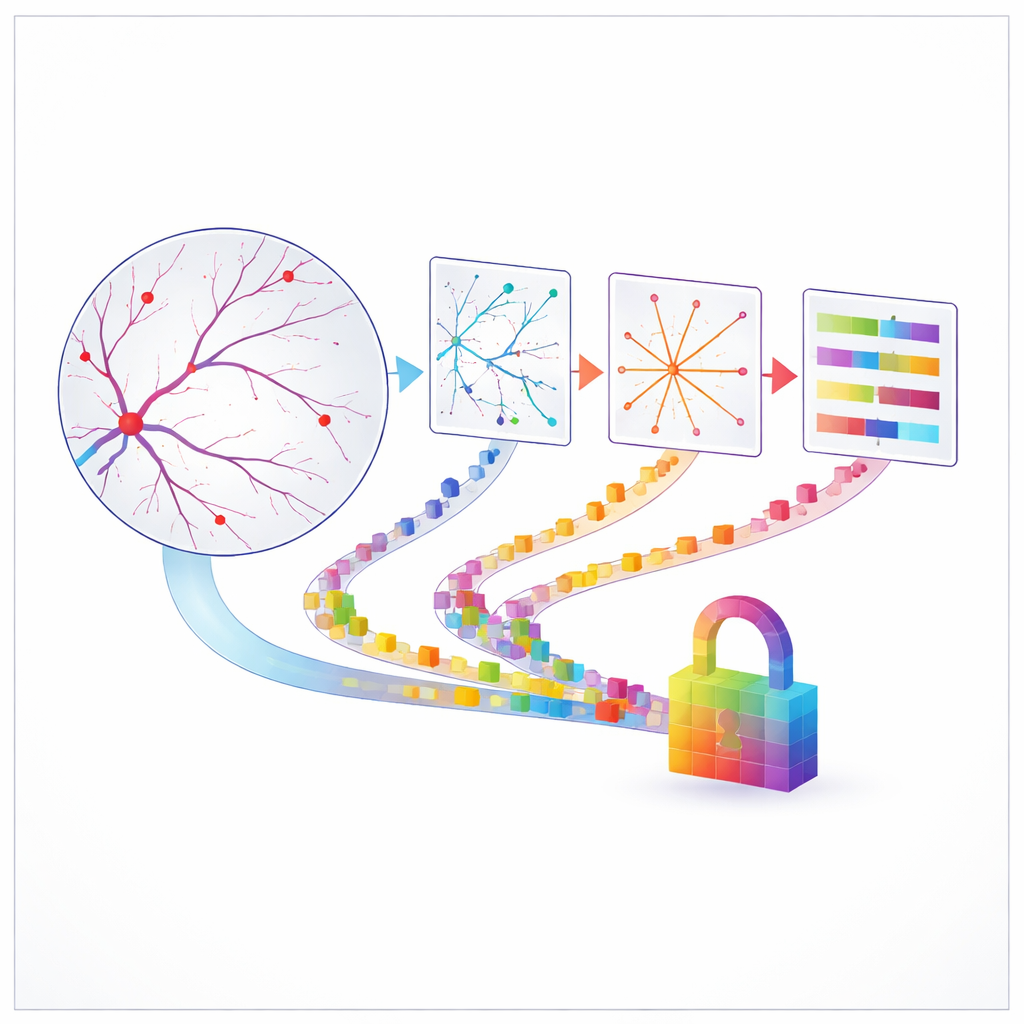

Pour répondre à cela, les auteurs passent d’abord chaque photo rétinienne par une chaîne de traitement soignée. Ils améliorent le contraste, isolent le canal vert où les vaisseaux se distinguent le mieux, éliminent les structures brillantes susceptibles de perturber le processus, puis transforment les vaisseaux en fines lignes squelettisées. Les extrémités de ces lignes — appelées points terminaux — servent de repères. En mesurant la distance de ces points terminaux par rapport à différents points de référence, le système génère trois séries de nombres distinctes. Chaque série forme l’une des trois clés : une basée sur les distances diagonales entre points vasculaires, une sur les distances du centre de la rétine vers l’extérieur, et une sur la différence entre ces deux mesures. Parce que ces mesures s’appuient sur l’anatomie réelle, elles sont cohérentes pour une même personne mais très différentes d’une personne à l’autre.

Transformer la géométrie de l’œil en chiffrement

Une fois ces trois clés numériques extraites, elles sont mises à l’échelle dans des plages adaptées au chiffrement et combinées en motifs de décalage qui brouillent le texte, un peu comme une interprétation moderne des chiffrements polyalphabétiques classiques. Les auteurs détaillent les mathématiques exactes utilisées pour convertir des caractères en nombres, incorporer les valeurs de clé et les coordonnées de pixels, puis reconvertir en symboles, en restant toujours dans un ensemble fixe de 124 possibilités. Ils conçoivent également le système de sorte que n’importe laquelle des trois clés puisse être utilisée seule, ou combinée aux autres, pour renforcer un mot de passe ou aider à générer des clés de session à courte durée lors de la connexion. De façon cruciale, le modèle de menace est modeste et explicite : la méthode vise à durcir l’authentification dans des environnements contrôlés où les attaquants n’ont pas accès au scan rétinien de l’utilisateur, et non à résister aux attaques les plus avancées d’État-nation.

Est-ce réellement aléatoire ?

Pour tester si ces clés rétiniennes sont réellement difficiles à prédire, l’équipe exécute une batterie de contrôles souvent employée en cryptographie. Ils mesurent l’entropie, c’est-à-dire l’imprévisibilité, de chaque flux de clé et trouvent des valeurs proches du maximum théorique. Ils soumettent ensuite les clés à une suite de tests d’aléa standard du gouvernement américain et montrent que la plupart des tests sont aisément réussis, en particulier pour les clés basées sur les distances diagonales et la combinaison diagonale–radiale. Ils estiment aussi combien de temps un ordinateur puissant devinant mille milliards de clés par seconde mettrait pour essayer toutes les clés possibles : pour le prélèvement rétinien le plus riche, la réponse se compte en un nombre d’années vertigineusement élevé. Des expériences supplémentaires montrent que les clés générées à partir de versions légèrement bruitées ou floues du même œil restent similaires, tandis que les clés de personnes différentes diffèrent nettement et ne collisionnent jamais lorsqu’elles sont hachées, confirmant à la fois la stabilité et la distinctivité.

Où cette approche se situe — et ses limites

Les auteurs prennent soin de préciser ce que leur système est et n’est pas. Il s’agit d’un moyen de convertir la géométrie fine de la rétine en plusieurs clés de haute qualité pouvant soutenir les connexions et les vérifications d’identité, réduisant le danger des mots de passe volés ou des bases de données fuitées. Il n’a pas pour but de remplacer les standards de chiffrement industriels ni de défendre contre des attaquants capables de usurper un œil ou d’écouter le matériel lui-même. La méthode dépend aussi d’images de bonne qualité et d’un traçage précis de très petits vaisseaux ; des scans de mauvaise qualité ou des réseaux vasculaires très clairsemés pourraient affaiblir les clés. Malgré cela, les résultats suggèrent que la carte discrète au fond de votre œil pourrait être un allié puissant pour sécuriser votre vie numérique, surtout lorsqu’elle est combinée à d’autres protections telles que des vérifications de vivacité et des algorithmes de chiffrement établis.

Citation: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

Mots-clés: biométrie rétinienne, chiffrement biométrique, authentification sécurisée, clés cryptographiques, tests d'aléa