Clear Sky Science · fr

Détection comportementale d’intrusions en temps réel propulsée par l’apprentissage fédéré, exploitant LSTM, attention, GAN et grands modèles de langage

Pourquoi une cyberdéfense plus intelligente concerne tout le monde

Chaque e‑mail que vous envoyez, photo que vous partagez ou facture que vous payez en ligne transite par des réseaux constamment ciblés par des attaques. Les outils de sécurité traditionnels ont du mal à repérer des intrusions nouvelles, rares ou astucieusement dissimulées sans violer la vie privée des utilisateurs ou inonder les analystes d’alertes confuses. Cet article présente une nouvelle façon de surveiller le trafic numérique qui vise à être à la fois très précise et profondément respectueuse de la vie privée, tout en expliquant ses décisions dans un langage compréhensible.

Surveiller les attaques sans collecter vos données

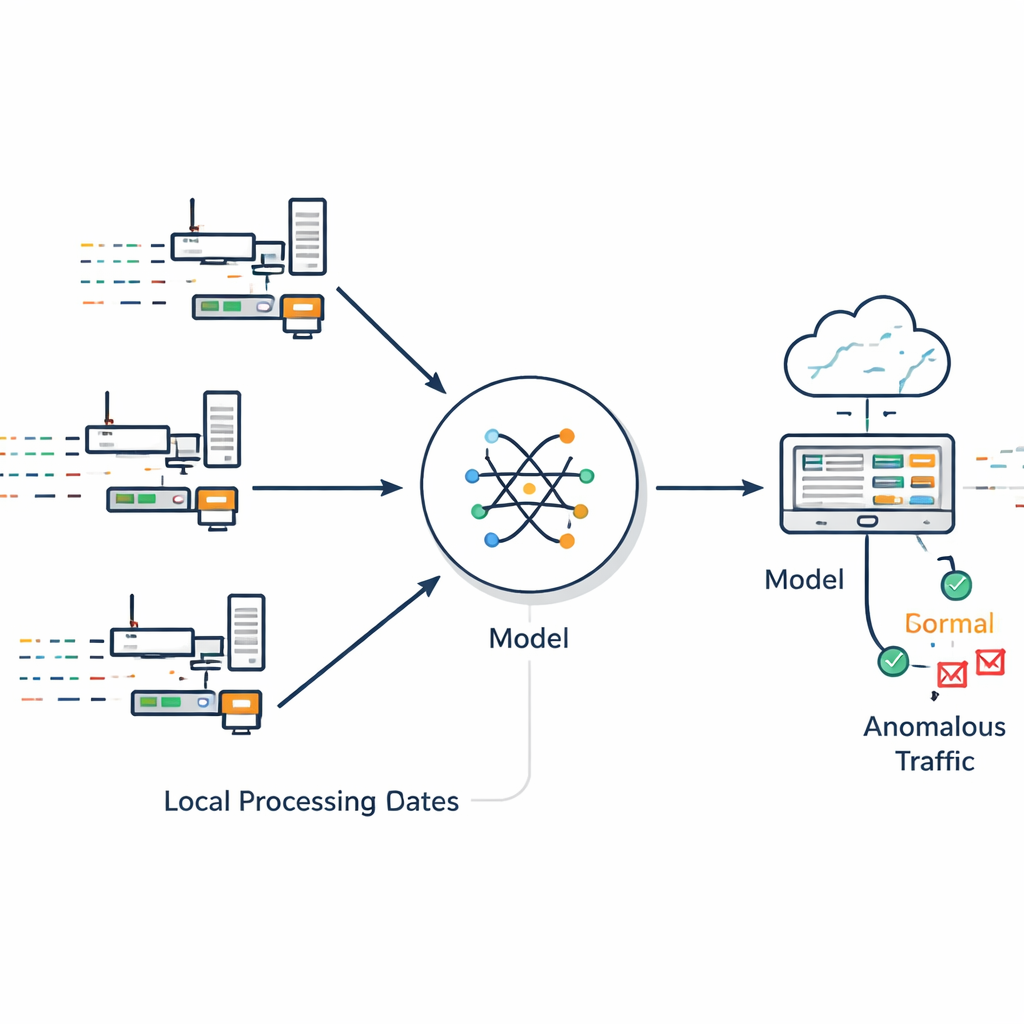

La plupart des systèmes de détection d’intrusion fonctionnent comme un point de contrôle central : ils rassemblent des données brutes provenant de nombreux appareils en un seul endroit et les analysent à la recherche de problèmes. Cela soulève des enjeux évidents de confidentialité et devient plus difficile à déployer à mesure que les réseaux s’étendent. Les auteurs proposent une approche différente appelée Framework fédéré de détection et d’atténuation d’intrusion, ou FIDMF. Plutôt que d’envoyer les journaux de trafic bruts vers un serveur central, chaque appareil ou site participant entraîne un modèle local de détection sur ses propres données. Seules les mises à jour du modèle appris sont partagées puis fusionnées dans un modèle global, qui est renvoyé aux appareils. De cette façon, le système apprend à partir d’un large éventail d’environnements réels sans jamais exposer les données privées sous‑jacentes.

Apprendre des comportements au fil du temps

Les attaques se déroulent souvent en séquences : un scan, puis une sonde, puis une intrusion, parfois étalée sur de longues périodes. FIDMF se concentre sur ces schémas comportementaux plutôt que sur de simples signatures. Il utilise un réseau neuronal sensible aux séquences capable de se souvenir de ce qui s’est passé plus tôt dans une connexion, ainsi qu’un composant d’« attention » qui met en évidence les parties les plus importantes d’un flux de trafic. Cela aide le système à se concentrer sur des caractéristiques qui signalent véritablement un comportement suspect, comme des rafales soudaines de tentatives de connexion ou des combinaisons inhabituelles de protocoles, au lieu d’être distrait par des variations routinières de l’usage normal.

Combler les lacunes avec des insights synthétiques et sémantiques

Les réseaux réels comprennent beaucoup plus d’activités ordinaires que d’attaques, et certains types d’attaques sont extrêmement rares. Entraîner un détecteur sur des données aussi déséquilibrées le conduit généralement à manquer les menaces inhabituelles. FIDMF s’attaque à ce problème de deux manières. D’abord, il utilise des techniques mathématiques pour générer des exemples supplémentaires de types d’attaques rares afin que le modèle puisse mieux apprendre leurs schémas. Ensuite, il emploie des modèles génératifs guidés par un contexte basé sur le langage pour inventer de nouvelles variantes d’attaques réalistes correspondant à la façon dont les experts décrivent les menaces. Cette stratégie double fournit au détecteur beaucoup plus d’exemples significatifs pour l’apprentissage, le rendant mieux préparé à repérer des intrusions inconnues ou « zero‑day » qui diffèrent de tout ce qui a été vu auparavant.

Apprendre aux machines à comprendre les récits réseau

Une innovation clé de ce travail est l’introduction de modèles de langage orientés texte dans le domaine de la défense réseau. De nombreuses caractéristiques réseau — comme les noms de service, les types de protocole et les états de connexion — portent des significations subtiles que de simples codes numériques ne capturent pas. Les auteurs convertissent ces détails catégoriels en courtes phrases et les injectent dans des modèles de langage compacts qui produisent des représentations riches et contextuelles. Ces représentations aident le détecteur à percevoir des relations autrement invisibles, par exemple la façon dont certains services et indicateurs ont tendance à apparaître ensemble dans des situations risquées. La même technologie linguistique guide également le générateur de données synthétiques, garantissant que les motifs d’attaque inventés restent cohérents et réalistes plutôt que de n’être qu’un bruit aléatoire.

Explications claires pour les analystes humains

Les équipes de sécurité se méfient à juste titre des outils « boîte noire » qui déclenchent des alertes sans expliquer pourquoi. FIDMF répond à cela en associant son détecteur basé sur le comportement à un autre modèle de langage spécialisé dans l’explication. Après que le système a signalé un événement comme suspect, il extrait les caractéristiques ayant le plus contribué à la décision — comme une rafale de connexions courtes ou un usage inhabituel d’un protocole — et les transforme en un bref récit lisible. Dans des tests réalisés avec des examinateurs experts, ces explications ont été jugées à la fois compréhensibles et utiles pour la réponse aux incidents, aidant les analystes à faire confiance au système et à agir sur ses conclusions.

Ce que les résultats signifient pour la sécurité quotidienne

Sur plusieurs jeux de données de référence largement utilisés, FIDMF a atteint une très grande précision, identifiant correctement le trafic normal et malveillant dans plus de 99 cas sur 100 tout en laissant les données brutes sur les appareils locaux. Tout aussi important, il a mieux traité les types d’attaques rares que les méthodes antérieures et a maintenu de bonnes performances sur différents types de réseaux. Pour les utilisateurs quotidiens, l’important est qu’il devient possible de concevoir des défenses non seulement plus fortes et plus adaptables, mais aussi plus privées et plus transparentes. Des frameworks comme FIDMF ouvrent la voie vers un avenir où vos appareils collaborent discrètement pour vous protéger en ligne — sans céder vos données ni vous laisser dans l’ignorance sur la manière dont les décisions sont prises.

Citation: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Mots-clés: détection d’intrusion, apprentissage fédéré, cybersécurité, apprentissage profond, grands modèles de langage