Clear Sky Science · fr

Un réseau de neurones convolutionnel de bout en bout pour la transmission sécurisée d’images via chiffrement et stéganographie conjoints

Pourquoi cacher des images dans d’autres images importe

Chaque jour, hôpitaux, banques et particuliers envoient un grand nombre de photos sur Internet — des scanners médicaux aux pièces d’identité en passant par des photos de famille. Préserver la confidentialité de ces images passe généralement par leur chiffrement, qui les transforme en une sorte de bruit aléatoire, ou par leur dissimulation à l’intérieur d’autres images, astuce appelée stéganographie. Chacune de ces approches présente une faiblesse : les images chiffrées attirent l’attention, et les images cachées peuvent être dévoilées par des analyses astucieuses. Cet article présente un nouveau système d’apprentissage profond qui combine les deux idées, visant à transmettre des images secrètes d’une façon qui paraît naturelle à l’œil humain tout en restant difficile à déchiffrer pour un attaquant.

Le problème des méthodes de protection actuelles

Les outils de chiffrement traditionnels comme AES et DES sont solides sur le plan mathématique, mais ils transforment une photo en un bloc de bruit visuel qui indique clairement « quelque chose d’important est caché ici ». La stéganographie classique fait l’inverse : elle dissimule l’information dans les détails fins d’une image d’apparence normale, mais souvent sans protection cryptographique forte. Si un attaquant détecte la technique, le message caché peut être facilement extrait. Les méthodes récentes d’apprentissage profond ont amélioré soit le chiffrement soit la dissimulation, mais la plupart les traitent comme deux étapes séparées. Cette séparation gaspille des ressources de calcul et peut laisser des erreurs d’une étape nuire à l’autre. Les auteurs soutiennent qu’il manque un système unique qui apprenne, de bout en bout, à à la fois dissimuler et protéger les images.

Un seul « cerveau » qui brouille et cache

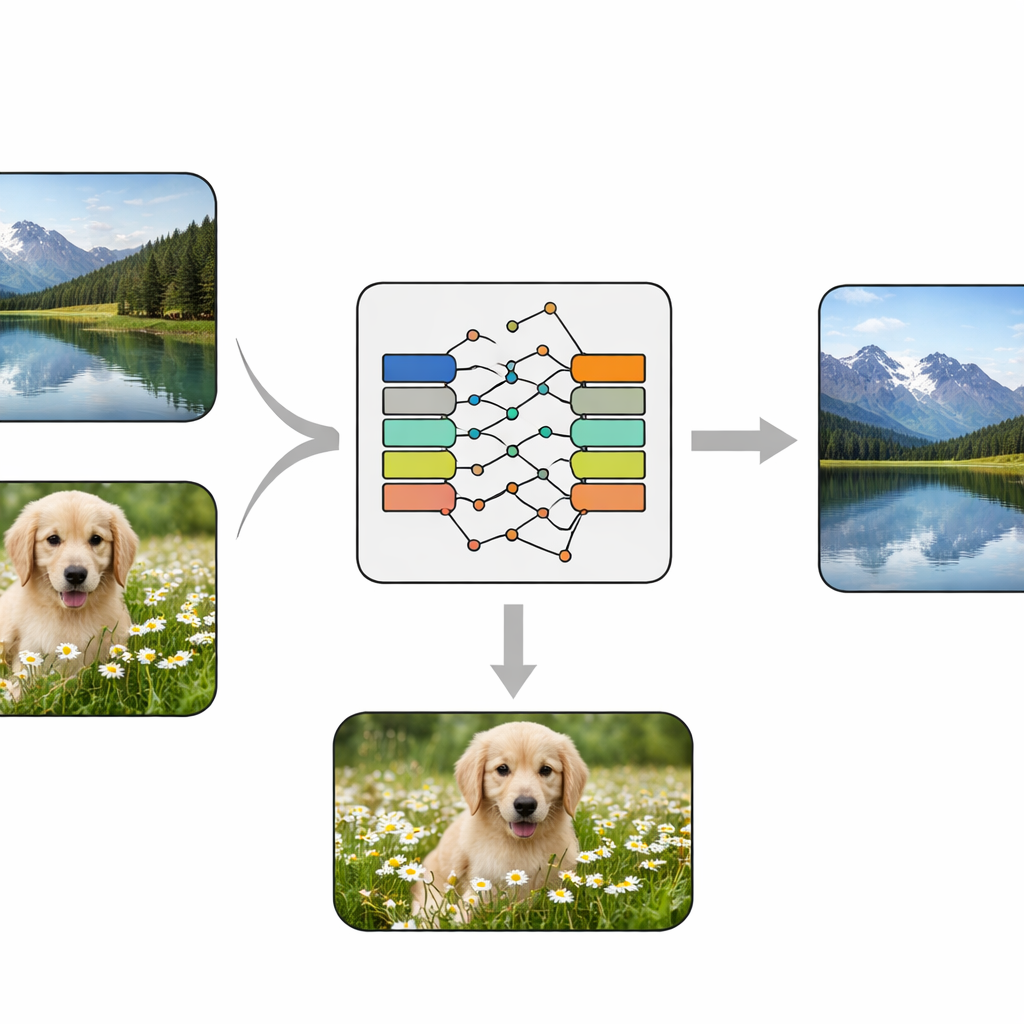

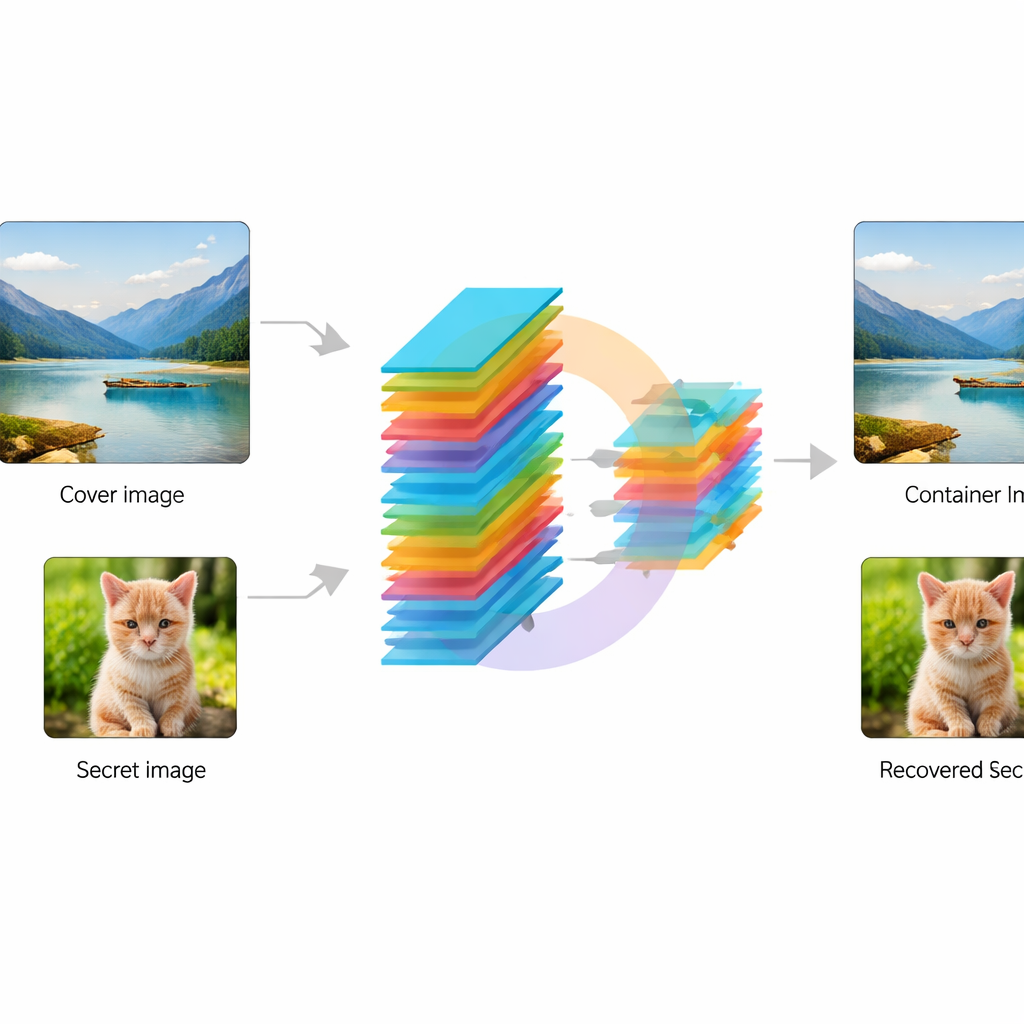

Les chercheurs conçoivent un réseau neuronal convolutionnel de bout en bout — essentiellement une chaîne de traitement d’image entraînable — qui prend en entrée deux images : une photo de « couverture » normale et une photo « secrète » à protéger. D’abord, un module spécial appelé KeyMixer transforme l’image secrète au moyen de clés numériques entraînables. À la différence des chiffrements fixes et conçus manuellement, ce mélangeur apprend des transformations sensibles au contenu dépendant des textures et des formes de l’image, introduisant des distorsions subtiles et non évidentes. Ensuite, un réseau Encodeur intègre en douceur ce secret transformé dans l’image de couverture, créant une image « conteneur » qui devrait rester naturelle. Du côté récepteur, un réseau Décodeur correspondant prend uniquement l’image conteneur et reconstruit le secret caché, sans nécessiter de clés supplémentaires ni d’informations latérales au moment de la récupération.

Apprendre au réseau à équilibrer secret et apparence

Entraîner ce système consiste à lui demander d’atteindre deux objectifs simultanément : préserver l’apparence visuelle de l’image conteneur proche de celle de la couverture originale, et récupérer l’image secrète aussi fidèlement que possible. Les auteurs y parviennent par une stratégie à double perte qui pénalise à la fois les altérations visibles de la couverture et les erreurs dans le secret reconstruit. Ils utilisent une collection de référence de photos naturelles, le jeu de données STL‑10, et appliquent des astuces d’augmentation de données standard telles que des retournements et de petites rotations pour exposer le réseau à des scènes variées. Pendant l’entraînement, le modèle s’améliore progressivement jusqu’à ce que les deux objectifs se stabilisent, montrant qu’il peut trouver un compromis viable entre invisibilité et récupération fidèle.

Quelle est la résistance des images cachées

Pour évaluer la qualité, l’équipe mesure la similarité des images conteneur avec les couvertures, et à quel point les secrets récupérés correspondent aux originaux, en utilisant des scores de qualité d’image standards. Sur les images de test, la méthode atteint une forte similarité structurelle pour la couverture et le secret, avec des valeurs supérieures à 0,90, ce qui signifie que les formes et les détails sont en grande partie préservés. Les images secrètes atteignent en particulier une similarité très élevée, indiquant une récupération perceptuelle quasi parfaite. Comparé à plusieurs systèmes modernes de stéganographie par apprentissage profond et à des chaînes hybrides, le nouveau modèle de bout en bout offre la meilleure reconstruction de l’image secrète, même si certains rivaux préservent légèrement mieux la couverture. Des tests statistiques des distributions de pixels, de l’aléa et de la sensibilité aux modifications suggèrent que les conteneurs ne révèlent pas d’indices évidents qu’un contenu est dissimulé.

Ce que cela pourrait signifier pour la vie privée au quotidien

Concrètement, ce travail montre qu’un seul modèle d’apprentissage profond peut apprendre à la fois à dissimuler et à protéger des images de sorte qu’une image cachée soit récupérée avec une grande clarté, alors que l’image partagée paraît ordinaire. Plutôt que d’assembler chiffrement et stéganographie en une chaîne maladroite, le système apprend un compromis fluide entre subtilité visuelle et sécurité. Bien qu’il exige actuellement du matériel puissant et des tests supplémentaires face à des attaques avancées, l’approche ouvre la voie à des outils futurs capables de sécuriser discrètement des scanners médicaux, des photos personnelles ou d’autres images sensibles dans les communications en ligne courantes, sans annoncer la présence d’un secret.

Citation: Iqbal, A., Sattar, H., Shafi, U.F. et al. An end-to-end convolutional neural network for secure image transmission via joint encryption and steganography. Sci Rep 16, 8228 (2026). https://doi.org/10.1038/s41598-026-39351-4

Mots-clés: sécurité des images, stéganographie, apprentissage profond, chiffrement neuronal, protection de la vie privée