Clear Sky Science · fr

Une méthode robuste de zéro-watermarking et de signcryption pour la protection des droits d’auteur d’images et la vérification des licences

Pourquoi protéger des images sans les modifier est important

La médecine moderne et les médias en ligne reposent sur des images qui doivent rester parfaitement fidèles à la réalité. Les scans de radiologie guident des décisions vitales, et des photos et graphiques de haute qualité soutiennent le travail créatif et commercial. Pourtant, ces images sont copiées, retouchées et partagées sur des réseaux où la propriété peut être contestée et les licences facilement détournées. Le watermarking traditionnel cache une marque dans une image en modifiant légèrement ses pixels, ce qui est souvent inacceptable en milieu médical et reste vulnérable à des retouches sévères. Cet article présente une méthode permettant de prouver qui possède une image et qui est autorisé à l’utiliser — sans modifier un seul pixel — tout en restant résiliente même lorsque l’image est tournée, rognée, compressée ou autrement attaquée.

Comment revendiquer la propriété sans toucher à l’image

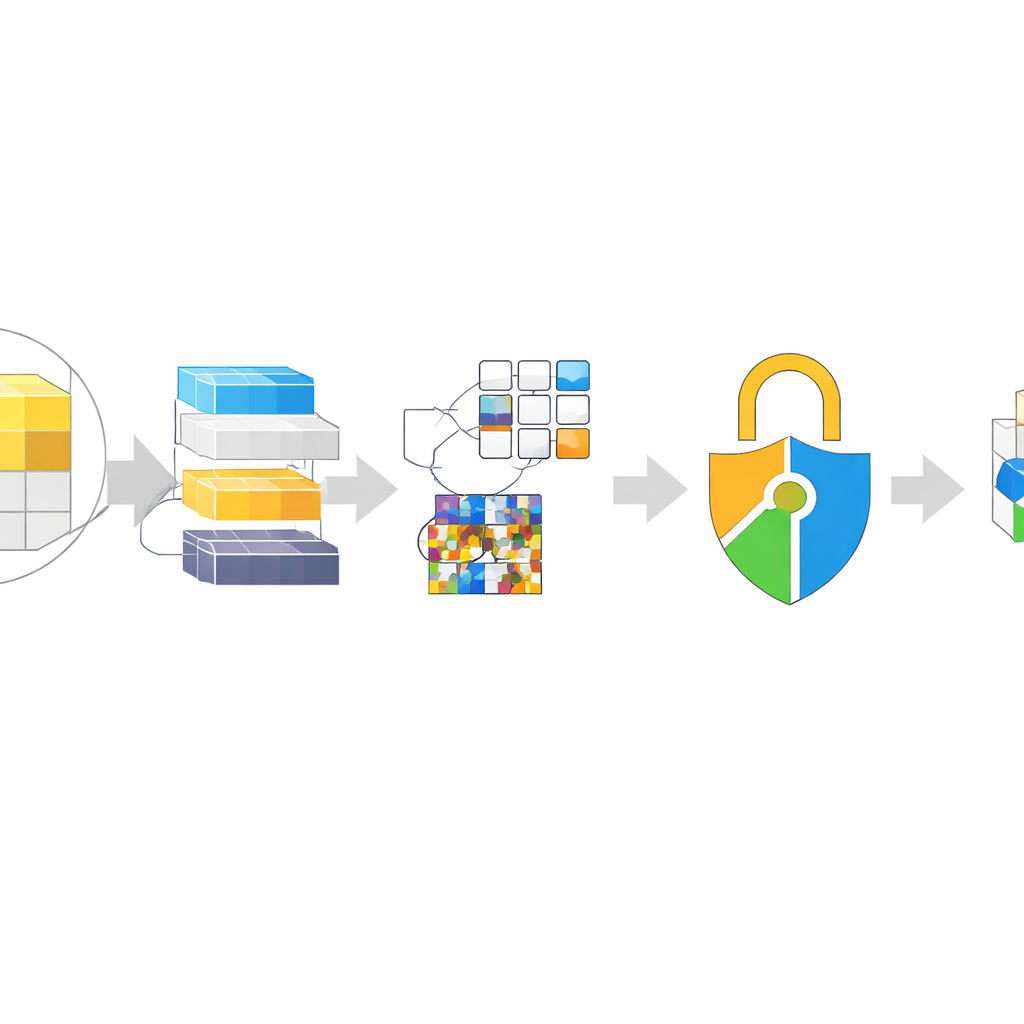

L’idée centrale s’appelle le zéro‑watermarking. Plutôt que d’injecter une marque dans l’image elle‑même, le système analyse l’image et construit une sorte d’empreinte à partir de ses détails les plus stables. Ces empreintes sont ensuite combinées mathématiquement avec un logo secret représentant le propriétaire. Le résultat combiné est stocké dans une base de données séparée gérée par une autorité de certification, et non à l’intérieur de l’image. Lorsqu’un litige survient, l’autorité peut recalculer l’empreinte à partir de l’image suspecte et la comparer à l’enregistrement stocké. S’il y a correspondance, la propriété est confirmée, alors que l’image originale sur laquelle médecins, artistes ou entreprises s’appuient n’a jamais été altérée.

Choisir les parties les plus informatives d’une image

Un défi majeur consiste à garantir que l’empreinte survive aux transformations du monde réel telles que la rotation, le redimensionnement ou le bruit. Les auteurs abordent cela en sélectionnant soigneusement les parties de l’image sur lesquelles se baser. D’abord, un algorithme recherche des points visuellement distinctifs — de petites coins, arêtes ou motifs qui se retrouvent généralement même lorsque l’image est zoomée ou tournée. Autour de chaque point, un petit patch est examiné et sa « richesse informationnelle » est mesurée. Seuls les patchs présentant la structure la plus complexe sont conservés. À partir de ces zones sélectionnées, une analyse fréquentielle en deux étapes distille un motif compact qui sert d’identifiant robuste pour cette sous‑région. De nombreux identifiants locaux de ce type sont produits à travers l’image, de sorte que même si certaines zones sont rognées ou floutées, suffisamment d’éléments survivent pour reconstruire le logo du propriétaire.

Verrouiller le watermark avec une cryptographie moderne

Le stockage de ces codes de zéro‑watermark dans une base centrale crée un autre risque : si un attaquant accède à la base, il pourrait tenter de forger ou d’inverser les enregistrements de propriété. Pour contrer cela, les auteurs enveloppent chaque code local dans une procédure combinée de chiffrement et de signature connue sous le nom de signcryption. Ici, le motif de caractéristiques et le logo brouillé sont fusionnés puis verrouillés à l’aide d’une méthode à clé publique apparentée au chiffrement ElGamal. Chaque enregistrement stocké est lié non seulement à l’image mais aussi aux clés du propriétaire et, lorsqu’une licence est émise, aux clés de l’utilisateur autorisé. Même si la base de données est compromise, l’attaquant ne peut pas lire le watermark sous‑jacente ni modifier de manière convaincante qui possède ou peut utiliser une image sans briser de solides protections cryptographiques.

Résister aux attaques d’images du monde réel

Les chercheurs ont testé leur méthode sur une collection de scans médicaux et de photos couleur standard, en les soumettant à de nombreuses transformations courantes : ajout de bruit, compression JPEG, floutage par filtres, rotations importantes, redimensionnement, décalages et rognage. Pour chaque image attaquée, ils ont tenté de récupérer le logo et mesuré la similarité avec l’original. Pour la plupart des transformations géométriques et des traitements courants, la similarité est restée presque parfaite, surpassant nettement une méthode récente de pointe. La couche cryptographique supplémentaire n’a ajouté que quelques millièmes de seconde par image — négligeable par rapport au temps nécessaire à l’analyse d’image elle‑même — ce qui suggère que la méthode est pratique pour les systèmes hospitaliers et les grandes plateformes de gestion de droits.

Ce que cela implique pour l’usage quotidien des images

En termes simples, l’article montre qu’il est possible de prouver qui possède une image et qui est autorisé à l’utiliser sans jamais modifier l’image, et de garder cette preuve forte même lorsque l’image est fortement modifiée. En combinant une sélection intelligente des régions les plus informatives avec une empreinte mathématique robuste et une étape intégrée de chiffrement‑plus‑signature, la méthode offre à la fois robustesse technique et confiance de niveau légal. S’il reste des marges d’amélioration pour accroître la résistance au bruit extrême et accélérer la vérification pour des collections massives, cette approche ouvre la voie à des systèmes futurs où les scans médicaux et les médias de valeur peuvent circuler librement tout en conservant l’origine et les droits d’usage solidement ancrés.

Citation: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Mots-clés: droits d’auteur d’image, sécurité de l’imagerie médicale, watermarking numérique, zéro-watermarking, signcryption